Fターム[5J104NA03]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 機密保護用情報 (9,022) | 暗号鍵 (5,589) | ワーキングキー・セッションキー (54)

Fターム[5J104NA03]に分類される特許

1 - 20 / 54

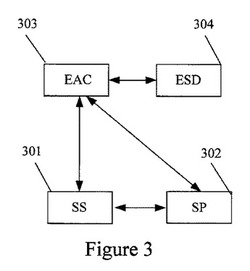

モバイルネットワークに基づくエンドツーエンド通信での認証の方法、システム、および認証センタ

【課題】モバイルネットワークに基づくエンドツーエンド通信において認証を行う方法を提供する。

【解決方法】本方法は、サービスを要求する第1サービスエンティティと、サービスを提供する第2サービスエンティティと、エンティティ認証センタEACとを具備するシステムに適用され、ネゴシエートされた認証モードに従って第1サービスエンティティとEACとの間の相互認証及び第2サービスエンティティとEACとの間の相互認証をそれぞれ実行する段階と、第1サービスエンティティが第2サービスエンティティにサービス提供を要求する場合に、EACが、ネゴシエートされた認証モードに従って、第1及び第2サービスエンティティに関する認証問合せを提供し、共有派生鍵を生成する段階と、第1及び第2サービスエンティティが、共有派生鍵及びネゴシエートされた認証モードに従って互いを認証し、サービスを保護するセッション鍵を生成する段階とを有する。

(もっと読む)

携帯型情報装置及び暗号化通信プログラム

【課題】セッション鍵の共有を安全、かつ、効率的に実行する携帯型情報装置を提供する。

【解決手段】カード(102)(携帯型情報装置)は、受付機(1033)と通信して公開鍵を含む公開鍵証明書を受信し、この公開鍵の受信を契機としてセッション鍵を生成する。そして、カード(102)は、生成したセッション鍵を受信した公開鍵を用いて暗号化し、セッション鍵と暗号化セッション鍵とを自身に格納しておく。カード(102)は、ATM(1031)と通信を開始すると、格納している暗号化セッション鍵をATMに送信する。ATM(1031)は暗号化セッション鍵を受信し、送信した公開鍵に対応する秘密鍵で暗号化セッション鍵を復号する。以降、カード(102)とATM(1031)とは、互いのセッション鍵を用いて暗号化通信を実行する。

(もっと読む)

鍵交換システム、鍵交換装置、鍵抽出装置、鍵交換方法、鍵抽出方法、及びプログラム

【課題】鍵を共有する相手を多様な条件で指定することを可能とする。

【解決手段】鍵交換装置110には、属性情報att(uAL)⊂δBについての論理式を表す木構造データγAが対応付けられ、鍵交換装置120には、属性情報att(uBL)⊂δBについての論理式を表す木構造データγBが対応付けられる。鍵交換装置110は、与えられた属性集合δBが木構造データγAに表される論理式を真にする場合にセッション鍵Kを生成する。鍵交換装置120は、与えられた属性集合δAが木構造データγBに表される論理式を真にする場合にセッション鍵Kを生成する。属性集合δBが木構造データγAに表される論理式を真にし、属性集合δAが木構造データγBに表される論理式を真にする場合、同一のセッション鍵Kが共有される。

(もっと読む)

通信装置および通信方法

【課題】ネットワーク鍵の配送を安全に、低コストで実現する。

【解決手段】ネットワークアクセス認証処理部は、ネットワークに接続するために認証サーバとの間で前記認証サーバとの共有情報の生成を含むネットワークアクセス認証処理を行い、通信部は、ネットワークアクセス認証が成功したとき、前記ネットワークアクセス認証の成功を示す認証結果と、暗号化されたネットワーク鍵とを含む認証結果メッセージを前記認証サーバから受信する。鍵転送鍵生成部は、前記ネットワークアクセス認証処理で生成された前記共有情報を用いて、鍵転送鍵を生成する。ネットワーク鍵取得部は、前記認証結果メッセージに含まれる前記暗号化されたネットワーク鍵を前記鍵転送鍵により復号して、ネットワーク鍵を取得する。通信部は、前記ネットワーク鍵によりデータを暗号化し、暗号化したデータを前記ネットワークへ送信する。

(もっと読む)

認証システム、シングルサインオンシステム、サーバ装置およびプログラム

【課題】本発明は、パソコンの設定環境を問わず、また、ユーザに認証用の物理デバイスを別途携帯させる必要のない新規な認証システムを提供することを目的とする。

【解決手段】サーバ装置は、クライアントPCのウェブブラウザから送信されたログイン要求に割り当てられたクライアントセッションIDを表示するクライアントセッションID表示情報を生成して前記ウェブブラウザに送信する手段と、携帯電話の個体識別番号を含むログイン情報を管理する手段とを含み、前記携帯電話は、前記クライアントセッションIDを入力する手段と、入力された前記クライアントセッションIDと前記個体識別番号を前記サーバ装置に送信する手段とを含み、前記サーバ装置は、前記携帯電話から受信した前記個体識別番号に基づいて前記クライアントセッションIDに対応するログイン要求の送信元のクライアントPCのユーザのログイン認証を実行する。

(もっと読む)

認証連携装置およびそのプログラム、機器認証装置およびそのプログラム、ならびに、認証連携システム

【課題】機器主体の認証を各サービス提供装置で行わず、ユーザ主体の認証と紐付けてサービス提供装置間で連携して行うことが可能な認証連携システムを提供する。

【解決手段】認証連携システムSは、事前に信頼関係を構築しているサービス提供装置3との間でユーザ個人の認証を連携して行う認証連携装置1と、事前に登録しているユーザの機器を特定する機器情報に基づいて、ユーザが利用するユーザ利用端末4の認証を行う機器認証装置2と、を備え、前記認証連携装置1が、機器認証装置2から機器主体の認証結果を受信し、ユーザ主体の認証結果とバインドすることで、2つの主体(ユーザ、ユーザ利用者端末)の認証情報を生成し、サービス提供装置3に送信することを特徴とする。

(もっと読む)

ネットワークシステム及び盗難抑止方法

【課題】ネットワークから不正に取外された電子機器の再利用を抑止することができ、不正取り外しの誤検出を引き起こし難いネットワークシステムを提供する。

【解決手段】公開鍵暗号方式で用いる固有の公開鍵とその署名を電子機器に持たせ、装着者秘密情報を保持していない電子機器は起動時に装着者秘密情報を保持し、当該電子機器及び相互認証相手の電子機器は相互に公開鍵とその署名を交換することによと、所要の動作を継続可能にされる。装着者秘密情報を保持する電子機器は起動時に相互認証相手の別の電子機器との間で公開鍵を用いた相互認証を行って相手の正当性を確認することを条件に所要の動作を継続可能にされる。電子機器をネットワークから取外すときは、取外し作業者が正当であることを確認してから、取外し対象の電子機器から装着者秘密情報と相互認証のための他の電子機器の公開鍵をクリアして、取り外しが正当化される。

(もっと読む)

可搬型記憶媒体、データ認証プログラム及びデータ認証方法

【課題】汎用性を維持しつつ、ウィルス感染を抑制する。

【解決手段】セッションキー生成器54は、セッションキー70を生成し、コントローラ68は、PC100から記憶領域52に記憶されるデータ(データブロック)からハッシュ値を算出して当該ハッシュ値をセッションキーで暗号化して得られるシグネチャをデータブロックに付加するフィルタA60、をPC100に送信するとともに、セッションキーをPCに送信する。また、セッションキー検出モジュール66は、データブロックが記憶領域に記憶される前に、データブロックのハッシュ値と、セッションキー記憶領域に格納されているセッションキーと、を用いて、シグネチャの正当性を確認し、正当な場合に、データブロックの記憶領域に対する記憶を許可する。

(もっと読む)

限定受信システムにおける平文制御語ローディングメカニズムのディセーブル

【課題】コンテンツをデスクランブルするために使用されないように、限定受信システムの受信機のチップセットが、チップセットに提供された平文制御語をブロックできるようにすること。

【解決手段】本明細書では、チップセットは、暗号化されたチップセットセッションキー(CSSK)で受信されたディセーブルコマンドを取得して、ディセーブルコマンドが取得されるとチップセットにどのような平文制御語もブロックさせるように構成されたトリガモジュールを備える。

(もっと読む)

セキュリティ装置

【課題】通信する他の装置によりアクセス可能なサービスを有する装置に、改善されたセキュリティを提供する。

【解決手段】他の装置と通信して、それらにアプリケーションへのアクセスを許可する装置であって、少なくとも第1のアプリケーションと、通信装置を認証する認証手段と、前記第1のアプリケーションへのアクセスを要求する、前記認証手段に認証されたことがない通信装置でアクセス可能なアクセス制御手段とを含む。前記装置は、前記通信装置の前記第1のアプリケーションへのアクセスを許可するか拒否するかを裁定するように構成され、前記裁定が前記通信装置の認証を必要とする場合に、前記アクセス制御手段が、前記通信装置を認証するように前記認証手段に対して命令する。

(もっと読む)

情報処理システム及び情報処理装置及びサーバ装置及び情報処理方法及びプログラム

【課題】情報処理装置からサーバ装置に送信するトラップドアの数を削減する。

【解決手段】複数の情報処理装置301では、更新される暗号鍵を共有しており、データ登録時に、その時点での最新世代の暗号鍵とキーワードを用いてトラップドアを生成し、更にトラップドアから暗号化キーワードを生成し、サーバ装置201ではデータと暗号化キーワードを関連付けて記憶し、データ検索時に、情報処理装置301が、その時点での最新世代の暗号鍵とキーワードを用いてトラップドアを生成し、サーバ装置201に送信し、サーバ装置201では、受信したトラップドアから過去の世代の暗号鍵に対応する歴代のトラップドアを生成し、過去の世代のトラップドアを用いて暗号化キーワードを検索し、データを抽出する。データ検索時には、情報処理装置301は1つのトラップドアを生成すればよく、また、サーバ装置201に送信されるトラップドアは1つで済む。

(もっと読む)

暗号許可装置と暗号通信システムと暗号復号方法並びにプログラム

【課題】データの送受信者の中間に設置された装置において、鍵を複数保持することなく、特権者による暗号データの検閲ができる暗号復号システム、方法、プログラムの提供す。

【解決手段】暗号データ送信装置(21)と暗号データ受信装置(22)とに接続された暗号許可装置(20)であって、前記暗号データ送信装置にデータの暗号化の許可を与える情報を、前記暗号データ受信装置の公開鍵から生成し、前記暗号データ送信装置と前記暗号許可装置とのセッションに関連する送信プレセッション情報と前記暗号許可装置内のデータとからセッション鍵を生成する鍵情報生成部(203)と、前記セッション鍵を用いて暗号化されたデータを、前記セッション鍵で復号する暗号復号演算部(204)と、を備える。

(もっと読む)

暗号通信システム、暗号通信方法、送信装置および受信装置

【課題】低性能な通信装置により高速かつセキュリティ性の高い暗号通信を行うための技術を提供する。

【解決手段】本発明の暗号通信システムは、コンテンツを送信する第1の通信装置と、前記第1の通信装置から前記コンテンツを受信する第2の通信装置を有し、一方の通信装置が、他方の通信装置に通知すべき乱数を含むメッセージに、該他方の通信装置に通知すべき乱数と該他方の通信装置から既に通知された乱数とを基に暗号化した署名を付与して送信し、前記他方の通信装置が、受信した前記メッセージに含まれていた前記乱数と自身の保持している乱数とを基に前記署名を検証することにより、それぞれの通信装置が、相手装置に通知した乱数および前記相手装置から通知された乱数を互いに共有し、共有した複数の前記乱数を用いて生成したセッション鍵で暗号化したコンテンツを送受信する。

(もっと読む)

記録再生装置、コンテンツ鍵制御方法、プログラム、および記録媒体

【課題】簡単かつ安全に、暗号鍵を管理することができるようにする。

【解決手段】記録再生装置1は、チューナ部20で受信したコンテンツをコンテンツ暗号鍵で暗号化してHDD24に記憶する。コンテンツを暗号化するためのコンテンツ暗号鍵は、USB端子13に接続されたUSBメモリ4から読み出したインストーラに基づいて生成される。すなわち、CPU30は、USBメモリ4から読み出したインストーラに基づいて、記録再生装置1に固有の第1の情報を用いてコンテンツ暗号鍵を生成し、記録再生装置1に固有の第2の情報を用いてコンテンツ暗号鍵をラップする秘密鍵を生成する。そして、CPU30は、コンテンツ暗号鍵を秘密鍵でラップしたラップコンテンツ暗号鍵をフラッシュROM32に格納する。本発明は、例えば、コンテンツ保護が要求される記録再生装置に適用できる。

(もっと読む)

ICカードシステム、その上位機器、プログラム

【課題】ICカードリーダライタからのカードアクセス鍵の漏洩を防止でき、更にICカードリーダライタに強固なセキュリティ対策を施す必要がなくなる。

【解決手段】上位機器10は、セキュアメモリ14にカードアクセス鍵を保持しており、更に耐タンパ筐体により、強固なセキュリティ対策を施している。そして、上位機器10は、ICカード3との通信処理であって特に上記カードアクセス鍵を用いた暗号化/復号化処理を伴う相互認証処理を、リーダライタ20を介して行う。リーダライタ20は、基本的に、上位機器10−ICカード3間の通信を中継するものであり、カードリーダライタ20にはカードアクセス鍵は保持されない。また、認証後、リーダライタ20は上位機器10から渡された乱数情報に基づいて生成したセッション鍵を用いて、ICカード3とのデータリードライト処理を行う。

(もっと読む)

認証システム、ユーザ端末接続サーバ装置、ユーザ端末装置、これらのプログラム

【課題】フィッシング詐欺が生じず、認証処理を行う。

【解決手段】第1、第2ユーザ端末装置、サービスプロバイダ装置、認証サーバ装置、ユーザ端末接続サーバ装置により行われ、ユーザ端末接続サーバ装置は、複数の認証サーバ装置が示されている認証サーバリストと、個別接続一時識別情報、第1セッション情報、第2セッション情報とを対応付けて記憶し、ユーザ端末接続サーバ装置と第2ユーザ端末装置との間で認証サーバの選択を行い、当該選択された認証サーバ装置と第1ユーザ端末装置とでユーザ認証を行う。

(もっと読む)

通信装置、サーバ装置、通信プログラム、及びデータ

【課題】コンテンツ配信システムにおいて配信されるピースを不正に改ざんするノードを特定可能とする通信装置を提供すること。

【解決手段】他の通信装置を識別する第1装置識別情報およびピースを含む第1署名対象情報と、第1署名対象情報に対して生成された第1電子署名と、を受信するデータ受信部514と、通信装置を識別する第2装置識別情報と、通信装置に割り当てられた非公開鍵と、を記憶する固有情報格納部510と、第1署名対象情報と第1電子署名と第2装置識別情報とを含む第2署名対象情報に対する第2電子署名を、非公開鍵を用いて生成する電子署名生成部521と、第2署名対象情報と第2電子署名とを送信するデータ送信部515とを備えた。

(もっと読む)

情報処理装置、情報処理方法およびプログラム

【課題】暗号化処理量、暗号文サイズを抑制するようにすることが可能な情報処理装置、情報処理方法およびプログラムを提供する。

【解決手段】本発明に係る情報処理装置に、複数の鍵処理装置間で行われる複数受信者公開鍵暗号技術に基づく暗号化通信の際に利用される巡回群を生成する群選択部と、鍵処理装置で実行される処理に用いられ、複数の鍵処理装置それぞれに固有の秘密情報を含まず当該複数の鍵処理装置それぞれで共通して用いられるパラメータを含む複数のパラメータを選択するパラメータ選択部と、暗号文の生成または復号に関する処理に使用され、所定の写像を実現する関数を選択する関数選択部と、を設けた。

(もっと読む)

無線通信装置および無線通信装置の認証方法

【課題】 認証データを用いて認証を行う場合、認証データを送信するために装置同士を接触させる等の操作を必要とせず、ユーザビリティの向上を図ること。

【解決手段】 認証データを生成する認証データ生成モジュール107と、名称、アドレス、および提供するサービスの情報を含む機器情報を生成する機器情報生成モジュール103と、機器情報に認証データ付加した機器情報を他の無線通信装置に送信する無線制御モジュール105と、他の無線通信装置が送信し、当該他の無線通信装置のアドレス、提供するサービス、および認証データの情報を含む機器情報を受信し、受信した機器情報の中から他の通信装置の認証データを読み出す機器情報解析モジュール102と、機器情報解析モジュール102が読み出した認証データと、認証データ生成モジュール107が生成した認証データとを元に認証キーを生成する認証キー生成手段とを有する。

(もっと読む)

無線通信装置、接続方法及びプログラム

【課題】無線設定におけるユーザの負荷を軽減できる新たな無線通信装置、対象無線ネットワークへの接続方法及びプログラムを提供することを目的とする。

【解決手段】接続対象の対象無線ネットワークにおいて暗号化を利用した通信が実行されていると判断された場合、認証方式及び暗号化方式の複数の組合せの中から1つの組合せを順次選択し(S204,S214,S224,S234)、順次選択された1つの組合せの認証方式及び暗号化方式を利用して、対象無線ネットワークへの接続を順次試みる(S210,S220,S230,S240)ようにしたものである。

(もっと読む)

1 - 20 / 54

[ Back to top ]