Fターム[5J104NA27]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 物理的構成要素 (16,068) | 記録媒体 (14,602)

Fターム[5J104NA27]の下位に属するFターム

Fターム[5J104NA27]に分類される特許

2,161 - 2,180 / 3,043

秘密分散装置、方法及びプログラム

【課題】多項式補間を用いずに高速に実行可能な完全秘密分散を実現させる。

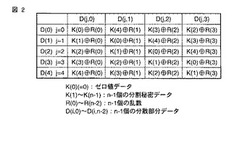

【解決手段】保存部11の秘密情報Sを分割してn−1個の第1分割秘密データK(1),…,K(j),…,K(n-1)を生成し、ゼロ値からなる分割秘密データK(0)を生成し、各分割秘密データと例えば同一サイズのn−1個の乱数データR(0),…,R(i),…,R(n-2)を生成し、分割秘密データK(0),…,K(n-1)及び乱数データR(0),…,R(n-2)に基づいて、n(n−1)個の分散部分データD(j,i)=K(j−i(mod n))(+)R(i)を算出し((+)は排他的論理和)、互いに同一の行番号jを有する分散部分データD(j,0)〜D(j,n-2)を有するn個の分散情報D(0),…,D(j),…,D(n-1)を個別にn個の記憶装置に配布する。このうち、任意の2個の分散情報D(i),D(j)に基づいて、秘密情報Sを復元できる。

(もっと読む)

秘密情報分散装置及び秘密情報復元装置及び方法及びプログラム

【課題】安全かつ効率的な秘密情報の分散を可能にする。

【解決手段】本発明は、秘密情報分散装置側で秘密情報を分散条件に基づいて複数個に分割し、分割された秘密情報と生成された乱数を係数とする多項式関数によって、複数個の係数情報を算出し、複数個の係数情報を係数とする多項式関数によって任意の個数の元の秘密情報より小さい分散情報を算出し、出力する。また、秘密情報復元装置側で、秘密情報の復元に必要な個数の分散情報群を取得し、復元条件に基づいて、複数個の分散情報群に対応する連立方程式群を解くことによって複数個の係数情報を算出し、複数個の係数情報群に対応する連立方程式を解くことによって複数個の分割した秘密情報を算出して、秘密情報を復元する。

(もっと読む)

復号化処理装置および復号化方法ならびに画像形成装置

【課題】誤った復号鍵の使用により正しく復号化されないデータが生成されることを防止する復号化処理装置を提供する

【解決手段】復号化の対象は、暗号コードと暗号データとを含む暗号化デジタルデータであり、第1復号手段12aはその中の暗号コードを復号化処理して復号化診断コードを生成し、判断手段13は、生成された復号化診断コードが所定の検証コードと一致するか否かにより、暗号コードの復号化処理が正常になされたか否かを判断する。制御手段15は、暗号コードの復号化が正常な場合は第2復号手段12bによる暗号データの復号化開始を許可し、正常でない場合は暗号データの復号化開始を禁止する。

(もっと読む)

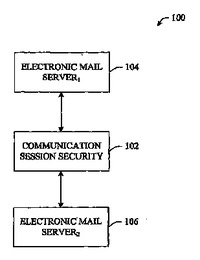

全交換セッションセキュリティ

全電子メールおよびコラボレーションソフトウェア(たとえばExchangeブランドサーバ)セッションセキュリティのためのプロトコル。例として、同じ団体の中にある、または複数の団体にまたがっている2つのサーバ間のトラフィックを安全にすることは、電子データおよび通信のプライバシを維持するのに決定的に重要である。たとえば、2つのExchangeブランドサーバ間の通信を安全にすることは、電子メールで秘密情報を日常的に送受信する個人および団体には特に有用である。受信側(サーバ)は送信側(クライアント)が情報を送信するのを認可することが重要であり、送信側は受信側が無許可の情報開示を防止するための情報を受信するのを認可すべきである。本明細書で開示された新規のシステムおよび/またはプロトコルは、同じ団体の中にあるのと、異種の団体にまたがっているのと、いずれの2つのサーバ間にも、相互に認証され、認可され、暗号化されたチャネルを提供することができる。  (もっと読む)

(もっと読む)

認証方法、認証システム、認証サーバ、通話端末、及び認証プログラム

【課題】着信時に相手を特定して、条件により通話制御できるシステムを提供すること。

【解決手段】着信側通話端末30が発信側通話端末20からの通話アクセスを受けたときに、認証サーバ10に対し発信者の認証を要求する。認証サーバ10が認証の要求を受けたときに発信側通話端末20に生体認証データを要求する。発信側通話端末20が生体認証データの要求を受けたときに発信者に対して生体認証データの入力を要求し、入力された応答生体認証データを認証サーバ10に送信する。認証サーバ10が応答生体認証データを受信することにより応答生体認証データと、予め記憶された発信者の生体認証データに基づいて認証処理を行い、その認証結果を着信側通話端末30に送信する。着信側通話端末30が認証結果を受信することにより認証結果に基づいて通話を許可するか拒否するかの通話制御を行う。

(もっと読む)

量子秘密鍵配送システムおよび量子秘密鍵配送方法

【課題】3者以上の間で秘密鍵を簡便に配送する量子秘密鍵配送技術を提供する。

【解決手段】アリスは、コヒーレントな光パルス列の各パルスをランダムに0またはπに位相変調し、どのように変調したかを記録する。ボブ1およびボブ2は、それぞれ光パルス列を受信し、光子を検出した時刻とどちらの光子検出器で検出したかを記録する。ボブ1およびボブ2は、光子を検出した時刻をアリスに通知する。アリスは、送出した光パルスについて、ボブ1およびボブ2が共に光子を検出した共通の時刻情報を抽出し、ボブ1およびボブ2に通知する。ボブ1およびボブ2は、共通の時刻情報の各時刻で光子をどちらの光子検出器で検出したかの記録から秘密鍵を作成し、アリスは、共通の時刻情報の各時刻で光パルスをどのように変調したかの記録から秘密鍵を作成する。このようにして、アリスとボブ1とボブ2の3者は、一度に同一の秘密鍵を作成することができる。

(もっと読む)

量子認証方法およびシステム

【課題】

量子通信によるネットワークにおいて、なりすましや情報漏えいやを防ぐために必要な量子認証装置を提供する。

【解決手段】

認証用の共有鍵とセッションごとに生成する乱数を用いて、認証用鍵を持たないものには正しく生成できず、また認証用鍵を持たないものには正しく測定できない量子系列を生成送信、受信し、その結果を古典通信路により送受信装置間で照合しあうことで安全な相互認証が可能となる。

(もっと読む)

個人認証つき手指洗浄システム

【課題】予めに登録された個人の生体情報に対して生体情報の照合を行って個人を認証する機能をもち、例えば食品工場などで、作業者の手指洗浄の遂行履歴データを取得することが可能な個人認証つき手指洗浄システムを得ることを目的とする。

【解決手段】任意の個人の生体情報を取得する機能を有する生体情報取得手段3と、液噴射手段5a〜5cと手指を検知するセンサ6a〜6cを有する洗浄器と、複数の認証比較情報と洗浄器の洗浄条件とが登録される事前情報記録手段10、カウンタ12、任意の個人の生体情報と複数の認証比較情報とを照合することによって個人を認証し、洗浄条件に基づいて手指洗浄の遂行がなされたかを判断する制御手段9および制御手段9による判断の結果が、認証された個人に対応するID番号に関連付けされて書き込まれる履歴記録手段11、を有する制御装置本体部2と、を備えている。

(もっと読む)

秘密情報送信方法

【課題】スパイウェア等が存在し得る環境下でも安全に秘密情報を送る。

【解決手段】サービス提供者装置が、ページ識別子等を含む情報をQRコードに変換し、QRコードを含むページを利用者装置に送信し、利用者装置が、QRコードを表示し、正当性を保証されたアプリケーションのみを搭載する機能を備えた外部装置が、QRコードを読み込み、元の情報を抽出し、秘密情報入力フォームを表示して秘密情報の入力を受け付け、秘密情報とページ識別子とを含む情報をサービス提供者装置のみが解読できるように暗号化した暗号化情報をサービス提供者装置に送信し、利用者装置が、秘密情報以外の情報の入力を受け付け、その情報とページ識別子とを含む次ページ要求をサービス提供者装置に送信し、サービス提供者装置が、ページ識別子に基づき、秘密情報とそれ以外の情報とを一体のものとして用いる。

(もっと読む)

データ処理装置、およびデータ処理方法

【課題】小さな回路規模で、複数チャネルのリアルタイムデータの暗号化処理(または復号化処理)が可能なデータ処理装置を提供する

【解決手段】各入力チャネルごとに設けられた入力バッファ121〜123に、入力されたデータをそれぞれ格納する。演算チャネル制御部130は、入力データセレクタ140を制御して、入力バッファ121〜123に格納されているデータを、時分割して演算回路110に対してブロック単位で入力する。演算回路110は、暗号鍵セレクタ150から与えられた暗号鍵で入力されたデータを暗号化(または復号化)して出力する。

(もっと読む)

画像処理装置およびデータ処理装置

【課題】暗号化期間に応じて画像データの暗号化・復号化を自動制御すると共に、暗号化期間内でも特定のユーザは復号化したデータを入手可能にする画像処理装置を提供する。

【解決手段】画像読み取り時は、画像入力部11で入力した画像データ内に暗号化期間を示す日時情報が設定されているか否かを調べ、有る場合は画像データを暗号化処理部13で暗号化して記憶部14に保存する。画像出力時は、出力対象の暗号化された画像データに設定されている日時情報が示す暗号化期間内に現在日時が含まれるか否かを日時情報比較部17で判別し、暗号化期間外であれば復号化処理部18で復号化して出力し、暗号化期間内であれば復号化せずに出力する。暗号化期間内は一切の出力を禁止するのではなく、暗号化された画像データを復号化せずに出力するので、復号鍵を知っている特定のユーザは復号化が可能になる。

(もっと読む)

転送元用パック、転送要求端末、転送元用パック生成装置、転送データ復元装置、プログラムセット、及び転送データ復元プログラム

【課題】相手方端末に機密情報の転送を求めて、機密情報を受け取るデータ転送システムに係り、相手方端末が専用のソフトウエアを有していない場合でも、安全かつ簡単にデータを転送できるようにすることを課題とする。

【解決手段】転送要求端末101は、転送パック生成プログラムと鍵暗号鍵等を暗号化した転送元用パック103を生成して、転送元端末102に送る。転送元端末102は、転送元用パック103に含まれるパック復号プログラムでこれを復号し、転送パック生成プログラムにより、転送データを暗号化し、その復号に用いる転送データ復号鍵を鍵暗号鍵で暗号化し、暗号済転送データと暗号済転送データ復号鍵等を転送パック104として返信する。転送要求端末101は、鍵復号鍵で転送データ復号鍵を復元し、その鍵で転送データを復元する。

(もっと読む)

電子メール装置

【課題】複数ユーザーが共有する電子メール装置の管理者に負担をかけることなく公開鍵データベースに必要な公開鍵を自動登録できるようにすること。

【解決手段】本発明の電子メール装置10は、受信した電子メールに添付された公開鍵の有効性を検証する公開鍵検証手段、電子メールに添付された公開鍵に対応するメールアドレスのドメインがドメイン登録手段に登録されているか否かを判定するアドレス判定手段、公開鍵検証手段により公開鍵が有効であると判定され、かつドメイン判定手段により公開鍵に対応するメールアドレスのドメインがドメイン登録手段に存在すると判定された場合に、公開鍵をそのメールアドレスに対応付けてアドレス公開鍵記憶手段に登録する公開鍵登録手段をCPU11により実行されるプログラムで実現したものである。

(もっと読む)

暗号化方法,暗号復号化方法,暗号化装置,暗号復号化装置,送受信システムおよび通信システム

【課題】量子揺らぎの代わりに古典物理乱数を用いて実施する古典Y−00方式を電気通信で利用可能かつ記録媒体にデータ保存可能にする暗号化技術を提供する。

【解決手段】入力データを、擬似乱数により定まる特定の状態対に対応させて多値変調する第1の変調ステップと、前記第1の変調ステップの出力を物理乱数により他の信号に不規則に対応させて出力する第2の変調ステップと、前記第2の変調ステップの出力を所望の符号語に通信路符号化し、暗号化データとして出力する通信路符号化ステップとを含み、該暗号化データを通信路符号復号化して得られる復号信号は、該擬似乱数により該特定の状態対のいずれの状態に対応するかが判別され該入力データに復調可能であり、かつ、該特定の状態対以外の状態対による前記第1の変調および該物理乱数とは異なる物理乱数による前記第2の変調により出力されうる信号である。

(もっと読む)

秘匿計算方法及び装置

【課題】暗号文を復号することなく、平文を秘匿したままデータ検索を行うことを可能にする。

【解決手段】変換装置100は、検索したい文字列B=(bs・・・b1)、及び、検索対象のメッセージM=(mL・・・m1)を1ビットずつ暗号化した暗号文E(mi)(j=1,・・・,L)を入力し、j=1,・・・,L−s+1について、0以下の乱数rjを生成し、

を計算し、Xj(j=1,・・・,L−s+1)を復号装置に送る。復号装置は、Xjを復号し、復号結果が0であれば、対応するjを出力する。このjがメッシセージM内の文字列Bの含まれている箇所(ポインタ)を示す。

(もっと読む)

DRMライセンス提供方法及びシステム

【課題】本発明は、DRMライセンス提供方法及びシステムを提供する。

【解決手段】コンテンツについてのライセンスを要請するシンクシステムと、前記要請に応じて前記ライセンスと連関されたバインディング情報を含む第1の権利トークンを生成して提供するソースシステム及び前記第1の権利トークンに基づいて前記シンクシステムで利用可能な第2の権利トークンを生成して前記シンクシステムに伝送する権利仲裁者を含み、前記シンクシステムは前記第2の権利トークンに基づいて前記コンテンツについてのライセンスを提供し、前記第1権利トークンは、前記ライセンスに関する使用主体を示すプリンシパルのバインディング情報及び前記ライセンスに関する使用客体を示すプリンシパルのバインディング情報を含む。

(もっと読む)

署名履歴保管装置、署名履歴保管方法およびそのプログラム

【課題】公開鍵証明書の有効期限が切れた後や秘密鍵が漏洩したときであっても、公開鍵証明書などの有効性を検証することができるようにする。

【解決手段】署名履歴保管装置104は、署名履歴リスト117と、証明書リスト120とを備え、作成されたヒステリシス署名の署名情報の部分を署名記録として署名履歴リスト117に登録し、ユーザ証明書の部分を証明書リスト120に登録する。また、署名履歴保管装置104は、信頼ポイントリスト118を備え、適宜またはユーザ証明書が期限切れになる前に、署名履歴リスト117に登録されている署名記録の検証を行い、検証した署名記録のうち最新の署名記録を特定する識別情報と、検証済み署名記録のユーザ証明書の有効性を検証する証拠情報と、これらの情報を連結した情報のハッシュ値とを信頼ポイントリスト118に登録する。

(もっと読む)

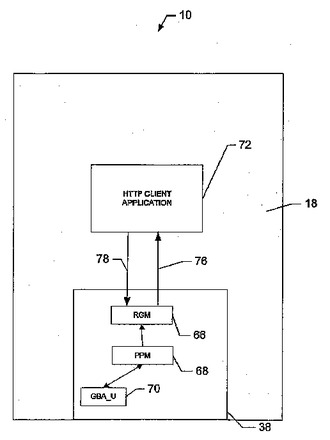

移動体端末のセキュア認証レスポンスの装置、コンピュータプログラムプロダクト及び方法

【解決手段】ネットワークとセキュアな通信を行う移動体端末は、ユーザ識別モジュール(UIM)を有する。UIMは、ユーザ装置モジュールと通信を行い、パスワード格納モジュール(PPM)と、パスワード発生モジュールと、レスポンス発生モジュール(RGM)とを有する。ユーザ装置モジュールは、クライアントアプリケーションを有する。PPMは、パスワードを格納するように構成される。パスワード発生モジュールは、PPMと通信を行い、パスワードを発生するように構成される。RGMは、クライアントアプリケーションとPPMの両方と通信を行う。RGMは、クライアントアプリケーションからのリクエストに応答してパスワードから認証レスポンスを発生するように構成される。  (もっと読む)

(もっと読む)

デジタル著作権管理エンジンのシステムおよび方法

デジタル著作権管理を実行するためのシステムおよび方法を記載する。一実施形態において、リクエストされたコンテンツのアクセスまたは他の使用が認可されるか否かを決定するために、保護されたコンテンツに関連するライセンスを評価するデジタル著作権管理エンジンが提供される。一部の実施形態において、ライセンスは、デジタル著作権管理エンジンによって実行可能な制御プログラムを含む。 (もっと読む)

画像記録装置の管理方法および画像記録装置

【課題】秘密鍵の管理負担の小さい画像記録装置の管理技術を提供することを課題とする。

【解決手段】セキュリティ会社は、マスタ鍵とハードディスクレコーダ12の機器固有ID32とから秘密鍵33を生成する。ハードディスクレコーダ12は、秘密鍵33が記録された上でユーザに供給される。ハードディスクレコーダ12は、秘密鍵33を用いて画像を暗号化し、ハードディスク122に記録する。セキュリティ会社は、ハードディスク122を回収した際、管理しているマスタ鍵と機器固有ID32を利用して秘密鍵33を生成する。これにより、ハードディスクレコーダ12を回収することなく、ハードディスク122を回収するだけで、画像を復号化させることが可能である。マスタ鍵は複数のハードディスクで共通の鍵であり、セキュリティ会社において安全に管理される。

(もっと読む)

2,161 - 2,180 / 3,043

[ Back to top ]