Fターム[5J104NA36]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 物理的構成要素 (16,068) | 記録媒体 (14,602) | ID記録用 (1,281)

Fターム[5J104NA36]に分類される特許

41 - 60 / 1,281

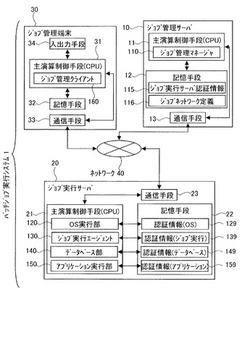

バッチジョブ実行システム、ジョブ管理サーバ、ジョブ認証情報更新方法および更新プログラム

【課題】一元管理されていない認証情報を含むジョブに対しても、認証情報の更新を容易かつ確実に行うことを可能とするバッチジョブ実行システム等を提供する。

【解決手段】バッチジョブ実行システム1で、複数の実行手段を有するジョブ実行サーバ20が、各実行手段が使用する相互に独立した複数の認証情報を予め記憶しており、ジョブ管理サーバ10が、バッチジョブの内容を定義するジョブネットワーク定義116を予め記憶している記憶手段12と、ジョブネットワーク定義に登録された認証情報の一覧を作成してジョブ管理端末に表示させるジョブ内認証情報抽出手段114と、表示された認証情報の一覧に基づいてジョブ管理端末から送信される操作指令に従ってジョブ実行サーバ内における認証情報の更新対象を判断する更新対象判断手段113と、更新対象の認証情報を更新するよう指令する認証情報送信手段112とを備える。

(もっと読む)

文書管理システムおよびサーバ

【課題】ユーザの利便性を向上させることが可能な文書管理システムおよびそれに関連する技術を提供する。

【解決手段】文書管理システム1は、MFP10とサーバ50とを備える。サーバ50は、ネットワークを介して携帯端末70と通信可能である。MFP10は、複数の電子文書のうちの或る電子文書の識別情報である文書IDを含む識別用画像GD(バーコード画像等)を電子文書に付加して印刷出力し、当該電子文書に対応する紙文書DPを生成する。サーバ50は、携帯端末70の撮像部を用いて紙文書DPを撮影した撮影画像GC内の識別用画像GDから抽出される文書IDに基づいて、対応する電子文書を特定する。そして、サーバ50は、携帯端末70からの押印指示に応じて、携帯端末70に対応する承認ユーザの電子印鑑情報を、当該電子文書に対する押印情報として、当該電子文書に関連付けて記憶する。

(もっと読む)

メモリシステム、メモリ装置、およびメモリ装置の動作方法

【課題】メモリ装置の複製を困難にすることが可能な技術を提供する。

【解決手段】メモリ情報保護システム1Aは、メモリ装置20Aと、情報処理を実行する情報処理装置10とを備えている。メモリ装置20Aは、第1情報に関連した第2情報を記憶する第1記憶部221と、第1情報を記憶する第2記憶部222と、情報処理装置10から入力されたコマンドに応じた動作の実行指示を行うコマンド解析部233と、第1情報および第2情報を用いて、第2記憶部222の正当性を判断する比較部235とを有している。そして、コマンド解析部233は、比較部235によって、第2記憶部222が正当でないと判断された場合、情報処理装置10から入力されたコマンドに応じた動作の実行指示を行わない。

(もっと読む)

暗号化情報利用システム

【課題】 利用者端末においてデータを利用させる際に、正規ユーザーであって、かつ限定された区域内のみで暗号化されたデータを復号して、当該データを利用可能な暗号化情報利用システムを提供する。

【解決手段】 発信器識別情報を発信する信号発信手段(20)と、当該信号を受信する信号受信手段(31)と、発信器識別情報、端末識別情報、個人識別情報からなる認証情報を送信する認証情報送信手段(32)と、当該認証情報を認証情報管理テーブル(44)にて管理する認証情報管理手段(41)と、認証情報を受信する認証情報受信手段(42)と、受信した認証情報の組み合わせが認証情報管理テーブルに存在する場合に、当該認証情報を送信した利用者端末(30)に対して暗号解除情報を送信する暗号解除情報送信手段(43)と、暗号解除情報を受信した場合に、暗号化された情報を復号する復号手段(34)とを備える。

(もっと読む)

暗号鍵更新方法、暗号鍵更新装置、及び暗号鍵更新プログラム

【課題】更新後の鍵をグループ内にのみ安全に配布する。

【解決手段】例えば、グループG2,2の新たな鍵k’2,2をグループG2,2の暗号鍵とグループG0,1の暗号鍵との連接のハッシュ値で暗号化してマルチキャストする。グループG2,2のグループヘッドは、これを受信し、ノードn以外のノードに転送する。これにより、ノードnはグループG2,2から排除される。

(もっと読む)

アクセス制御システム、アクセス制御装置、アクセス制御方法

【課題】 Webサービスが要求するセキュリティ強度に応じてユーザのアクセスを制御可能とする。

【解決手段】アクセス制御システム1は、ユーザ端末10と、パスワード強度の異なるWebサービス31A〜31Cを有するWebサービス群30と、ユーザ端末10からWebサービス群30へのアクセスを制御するアクセス制御装置20とを備え、アクセス制御装置20は、各Webサービス31A〜31Cのパスワード強度(A)を記憶するパスワードポリシー記憶部26、ユーザ認証用のパスワードを受信しパスワード強度(B)をパスワード強度(A)に基づき決定するパスワード登録部21、受信したパスワードとパスワード強度(B)を記憶するID情報記憶部22、ユーザ端末10からWebサービス31A〜31Cへアクセス要求された場合にパスワード強度(A)とパスワード強度(B)とに基づきアクセス要求の許否を判別するパスワード強度判別処理部24、を備える。

(もっと読む)

サーバ装置、対応付け方法、及び携帯機器用プログラム

【課題】ユーザを識別するための識別情報をユーザに発行しなくても、カラオケシステムのセキュリティを保ちながら携帯機器とカラオケ装置との対応付けを可能とする。

【解決手段】サーバ装置は、カラオケ装置の利用権限があることを示す権限情報であり予め定められた時間間隔で変化する権限情報の出力指令を、カラオケ装置または選曲装置の少なくとも何れか一方に送信し、携帯機器から、権限情報と、カラオケ装置を識別する識別情報であり携帯機器により取得された識別情報とを受信し、受信された権限情報と識別情報とに基づいて、権限情報が識別情報により識別されるカラオケ装置の利用権限があることを示すかを判定し、権限情報が識別情報により識別されるカラオケ装置の利用権限があることを示すと判定された場合、権限情報を送信した携帯機器と、識別情報により識別されるカラオケ装置とを対応付ける処理を実行する。

(もっと読む)

バッテリユニット装置

【課題】バッテリの交換などを容易にした状態においてバッテリの盗難が行われ難いバッテリユニット装置を提供する。

【解決手段】マスター制御手段27は、認証情報取得手段10により読み取られたユーザの第3認証情報とマスターバッテリユニット21の第1認証情報とが一致し、かつ、スレーブ制御手段47より取得した判断結果に基づいて、第3認証情報とスレーブバッテリユニット31の第2認証情報とが一致すると判断された場合にのみ、マスターバッテリユニット21の第1バッテリ手段26による電力供給を開始させ、スレーブ制御手段47に対して電力供給命令を出力してスレーブバッテリユニット31の第2バッテリ手段46による電力供給を開始させる。

(もっと読む)

ユーザ認証システム、方法、プログラムおよび装置

【課題】多様なデータアクセスを提供することができる。

【解決手段】本実施形態に係るユーザ認証システムは、データを提供するシステムの種別、前記属性、およびデータの少なくとも1つに基づく、データにアクセスするための認証方式を格納する。ユーザ認証システムは、第1ユーザから第1データの要求があった場合、ユーザ情報と第1ユーザの第1アクセス権限とを参照して、第1ユーザが第1データにアクセス可能であるかどうかを判定する。ユーザ認証システムは、第1データの第1認証方式に応じた、第1ユーザの認証に必要な第1認証情報を端末から受信する。ユーザ認証システムは、第1認証方式および第1認証情報に基づいて、第1ユーザを認証する。ユーザ認証システムは、第1ユーザが第1データにアクセス可能であると判定され、かつ認証が成功した場合に、第1データが提供可能であることを示す結果情報を通知する。

(もっと読む)

個人認証システム

【課題】

個人認証において、安全性を維持しつつコストを低減することが求められている。特に、専用の装置、端末などを用意しなくとも、安全性を確保できる個人認証技術を提供することを課題とする。

【解決手段】

そこで、本発明では、照合などの認証ための処理を複数行い場合、時間的に後に行う処理に用いる情報を認証対象者に通知するための方法を複数用意しておくものである。この方法について、先に行う認証とは別の手段で必要な情報を通知することが好適である。その一例を挙げるならば、ワンタイムパスワードの配布方式を携帯電話のメールと電話の2つ方法を予め登録することにより代替手段を確保し、低コストかつ安全な認証方式を利便性の低下を抑止して実現する。

(もっと読む)

包袋ドキュメントファイル生成装置および包袋ドキュメントファイル生成方法

【課題】電子データにタイムスタンプを付加し、これを利用者に提供する装置の汎用性を高め、当該装置の導入の容易化、操作の容易化等を図る。

【解決手段】真正性の証明の容易性・確実性の保証を獲得したいファイル(電子データ)を電子メールに添付し、当該電子メールを端末装置2からメインサーバ6へ送信する。メインサーバ6は、受信した電子メールから、メールヘッダ、メール本文および添付ファイルを抽出し、これらを用いて中間ドキュメントファイルを生成し、この中間ドキュメントファイルにタイムスタンプを付加して包袋ドキュメントファイルを生成し、この包袋ドキュメントファイルを端末装置2へ送信する。メインサーバ6は、受信した電子メールの宛先として記述されたメールアドレスと一致するメールアドレスが割り当てられた設定情報セットを用いて包袋ドキュメントファイルのレイアウト、パスワードの有無、送信方法等を設定する。

(もっと読む)

遊技機

【課題】遊技実績に応じた特典とパスワードとの対応関係が推定され難いパスワードを生成する。

【解決手段】遊技者によってパチンコ機Pに入力されるパスワードを生成するWEBアプリケーションサーバ500であって、アプリケーション部502と、記憶部503と、を有する。記憶部503は時間データと時間別変換法則アルゴリズムとの対応関係を時間別アルゴリズムテーブル505bとして予め記憶する。アプリケーション部502は、パスワードの生成指示信号を遊技者が操作する携帯電話400から受信し、受信のタイミングに応じた時間データを、特定時間データとして取得し、時間別アルゴリズムテーブル505bを参照し、特定時間データに対応する時間別変換法則アルゴリズムを第1アルゴリズムとして特定し、遊技の結果に応じて提供される所定の特典に基づく遊技データと特定時間データとを用いて、第1アルゴリズムに従ってパスワードを生成する。

(もっと読む)

認証システムおよび認証方法

【課題】複数のサーバに対するシングルサインオンを可能とし、各サーバやシステム間でのセキュリティを確保しつつ、同時並行的に認証を行うことを可能とする認証システムを提供する。

【解決手段】各サーバ100は認証処理を行う認証処理部120を有し、クライアント端末300は各サーバ100に対して認証の要求を送信する認証要求部311を有し、認証処理部120はサーバシーズとユーザID毎にパスワードをサーバシーズを用いてハッシュ化したハッシュ化パスワード132を含むユーザ情報130とを有し、認証の要求に対してシーズとしてサーバシーズをクライアント端末300に送信し、認証要求部311はパスワードをサーバ100から受信したシーズを用いてハッシュ化したハッシュ値をサーバ100に送信し、認証処理部120はクライアント端末300から受信したハッシュ値と対象のユーザに係るハッシュ化パスワード132とを比較して認証を行う。

(もっと読む)

データ分散保管システム

【課題】重要データから秘密分散技術により生成された複数の部分データを複数のデータセンターに分散保管し、各データセンター間での部分データの不正取得を防止するためのセキュリティを確保するデータ分散保管システムを提供する。

【解決手段】各サーバ100はそれぞれクライアント端末300から受信した部分データを保管するデータ保管部110を有し、クライアント端末300は、重要データから秘密分散技術によりk個以上集めなければ重要データを復元できないn個(k≦n)の部分データを生成する分割処理部310と、n個の部分データをn個のサーバ100に保管し、重要データを復元するためのm個(k≦m≦n)の部分データをm個のサーバ100から収集する分散管理部320と、m個の部分データから秘密分散技術により重要データを復元する復元処理部330とを有する。

(もっと読む)

コンテンツ又はアプリケーションの提供システム、コンテンツ又はアプリケーションの提供システムの制御方法、端末装置、端末装置の制御方法、認証装置、認証装置の制御方法、プログラム、及び情報記憶媒体

【課題】1台の正規端末装置と1又は複数台の非正規端末装置とのうちで、コンテンツ又はアプリケーションを利用できる端末装置を1台の端末装置に制限することが可能なコンテンツ又はアプリケーションの提供システムを提供すること。

【解決手段】新たな認証用記号列が、生成規則に従って、第1の認証用記号列記憶部100に記憶される認証用記号列の少なくとも一部に基づいて生成される。新たな認証用記号列が、端末識別情報に対応づけて第2の認証用記号列記憶部200に記憶される認証用記号列の少なくとも一部に基づき上記生成規則に従って生成され得る認証用記号列の類型に属する場合、端末装置10におけるコンテンツ又はアプリケーションの利用が許可され、第1の認証用記号列記憶部100に記憶される認証用記号列と、端末識別情報に対応づけて第2の認証用記号列記憶部200に記憶される認証用記号列とが上記新たな認証記号列に更新される。

(もっと読む)

個人認証方法及びシステム

【課題】ワンタイムID(OID)を生成するためのコンピュータプログラムをユーザ装置及び第2段階認証手段のうちの少なくとも一方にインストールしなくてもフィッシングを回避できる個人認証技術を提供する。

【解決手段】第1段階の個人認証が成功した場合、第1段階認証手段が、ユーザ装置に対して、第1及び第2OIDを発行する。第2段階認証手段が、ユーザ装置から一方のOIDの入力を受け、そのIDが記憶されている一方のOIDに一致するかどうかを判断する。この判断の結果が肯定的の場合、第2段階認証手段は、ユーザ装置に他方のOIDを送信し、ユーザ又はユーザ装置は、その他方のOIDが、発行済みの他方のOIDに一致するかどうかを判断する。この判断の結果が肯定的の場合、ユーザ装置は、第2段階認証手段に対してユーザの第2の認証キーを入力し、第2段階認証手段により、第2段階の個人認証が行なわれる。

(もっと読む)

認証装置、認証方法、及びコンピュータプログラム

【課題】 認証処理が行えないユーザの装置の使用を許可する際に、認証処理が正常に行えるユーザとして装置の使用を許可することを防止する。

【解決手段】 複合機を使用するユーザのユーザ情報を取得し当該ユーザ情報が、認証装置のキャッシュデータテーブルに含まれるか否かを判定し、含まれていないと判定された場合に、当該ユーザに対して装置の使用の許可を行う承認ユーザの認証処理を行う。承認ユーザの認証処理が正常に終了した後に、装置を使用するユーザのユーザ名の入力を受け付け、そのユーザ名がキャッシュデータテーブルに含まれないと判定した場合、入力を受け付けたユーザ名を有するユーザとして装置の使用を許可する。

(もっと読む)

情報処理装置及び方法

【課題】ユーザによる簡易な認証により、ウェブサービスを他者に容易に利用させること。

【解決手段】ウェブサービスの装置を経て、ウェブサービスを新たに利用しようとする第二のユーザに対し、本人なら想定通りの正しい応答が有るはずの質問や第二のユーザの属性情報を、ウェブサービスを既に利用している第一のユーザが指定して第二のユーザへ要求させ、それに対する応答による簡易な認証を経てサービスを提供することにより、簡易な構成でウェブサービスを他者に容易に利用させることが可能となる。また、状況や相手に応じて要求する情報の内容や回数などを第一のユーザが変更するなど制御することで、暗証漏洩リスクの回避に加え、任意のセキュリティレベルを実現できる。

(もっと読む)

ID管理システム

【課題】ローカルIDの一元管理が可能なID管理システムを得ること。

【解決手段】本発明にかかるID管理システムにおいて、ローカルID管理装置1は、ローカルID発行の可否判定で利用するデータベース17、ローカルPCの使用を希望する利用者からID発行申請があった場合、ID発行申請に含まれる申請理由を解析して検索キーワードとなりうる単語を抽出し、抽出した単語を使用してデータベース17を検索し、その結果として得られたスコアが所定のしきい値を上回る場合、ローカルIDおよびパスワードを発行するID発行手段(承認機能部11,パスワード生成部15)、発行されたローカルIDおよびパスワードを利用者PC2へ設定するID・パスワード設定部16、を備え、利用者PC2は、設定されたものと同じローカルIDおよびパスワードの入力を伴う使用開始操作のみを受け付ける。

(もっと読む)

機器管理システム、機器管理方法および外部装置

【課題】TPMチップなどの耐タンパー性を有するチップを用いて対象機器の各ユニットの同一性、正当性を保証した上で、遠隔地からの保守管理、使用または最新プログラムのダウンロード等を可能にする。

【解決手段】本システムは、耐タンパー性を有するチップ(TPMチップ10)を少なくとも備えたユニットを1つまたは2つ以上備えて構成される対象機器(画像読み取り装置100)と、対象機器100を管理または使用する管理・使用装置200と、認証用のデータベース350を備えた認証装置300とをネットワーク400を介して通信可能に接続して構成されている。一つまたは複数のユニット(図1中のユニットA〜C)から構成されている対象機器100において、各ユニット毎に、耐タンパー性を有し、そのユニットの機器情報を収集、記憶、署名するチップ(TPMチップ10)を搭載している。

(もっと読む)

41 - 60 / 1,281

[ Back to top ]