Fターム[5K030GA15]の内容

広域データ交換 (118,342) | 目的、効果 (15,207) | 信頼性の向上、保守・管理性の向上 (9,758) | セキュリティ、機密保護、暗号化、認証 (2,361)

Fターム[5K030GA15]に分類される特許

1 - 20 / 2,361

攻撃対策装置、攻撃対策方法及び攻撃対策プログラム

攻撃対策装置、攻撃対策方法及び攻撃対策プログラム

中継サーバ及び中継通信システム

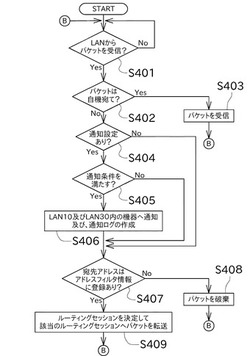

【課題】ルーティングセッションを介して行われる通信の流れを把握可能な中継通信システムを構築できる中継サーバを提供する。

【解決手段】第1LAN内に位置する第1中継サーバは、第1ルーティング対象アドレスと、第2ルーティング対象アドレスと、を記憶する。第1中継サーバは、パケットを受信した旨を通知する条件である通知条件を記憶する。第1中継サーバは、第2中継サーバへ第1ルーティング対象アドレスを送信するとともに、第2中継サーバから第2ルーティング対象アドレスを受信し、第2中継サーバとルーティングセッションを確立する。第1中継サーバは、交換したルーティング対象アドレスに基づいてパケットのルーティング制御を行う。第1中継サーバは、ルーティングセッション又は第1LANからパケットを受信したときに、通知条件を満たすか否かを判定し、通知条件を満たすと判定した場合に通知を行う。

(もっと読む)

BGP不正メッセージ検出方法および装置

【課題】BGPの不正メッセージおよび不正ASを容易に検出できるBGP不正メッセージ検出方法および装置を提供する。

【解決手段】BGPのANNOUNCEメッセージを抽出するメッセージ抽出部101と、メッセージでアナウンスされた属性変動を検知する変動検知部102と、属性変動が検知されたメッセージを当該属性変動ごとにグループ分けする分類部103aと、前記グループごとに、複数のメッセージが共に経由する共有ASを検出する共有AS検出部103bと、検出された共有ASの識別情報を含む不正メッセージ通知を出力する不正メッセージ通知部103cとを含む。

(もっと読む)

中継サーバ及び中継通信システム

【課題】相手に実際のアドレスを知らせることなく中継通信が可能な中継通信システムを構築できる中継サーバを提供する。

【解決手段】中継サーバは、第1ルーティング対象アドレスと、第2ルーティング対象アドレスと、を記憶する。中継サーバは、第2ルーティング対象アドレスと、仮想アドレスと、を対応付けて記憶する。中継サーバは、他の中継サーバとアドレスフィルタ情報を交換して、当該他の中継サーバとルーティングセッションを確立する。中継サーバは、仮想アドレスを利用した通信の要求を他の中継サーバから受信した場合、仮想アドレスを利用した通信が実行可能か否かを判定し、当該判定結果を返信する。中継サーバは、仮想アドレスを利用した通信が実行可能である場合に、第2ルーティング対象アドレスに仮想アドレスを割り当てる。中継サーバは、仮想アドレスを利用した通信を行う。

(もっと読む)

中継サーバ及び中継通信システム

【課題】相手にアドレスを知らせることなく中継通信が可能な中継通信システムを構築できる中継サーバを提供する。

【解決手段】中継サーバ3は、第1ルーティング対象アドレスと、第2ルーティング対象アドレスと、を記憶する。中継サーバ3は、第1ルーティング対象アドレスと、当該第1ルーティング対象アドレスに割り当てられた仮想アドレスと、を対応付けて記憶する。中継サーバ3は、第1ルーティング対象アドレスに仮想アドレスを割り当てる。中継サーバ3は、第1ルーティング対象アドレスに割り当てた仮想アドレスを中継サーバ1へ送信するとともに、中継サーバ1から第2ルーティング対象アドレスを受信し、中継サーバ1とルーティングセッションを確立する。中継サーバ3は、交換したルーティング対象アドレスに基づいてルーティング制御を行う。

(もっと読む)

中継サーバ及び中継通信システム

【課題】登録された機器同士で中継通信を行う場合において、選択された機器同士でのみ通信が可能な状態で中継通信を開始できる中継通信システムを構築可能な中継サーバを提供する。

【解決手段】中継サーバ3は、自機がパケットを転送可能なアドレスである第1ルーティング対象アドレスと、他のLANに位置する中継サーバ1がパケットを転送可能な第2ルーティング対象アドレスと、を記憶する。中継サーバ3は、初期通信設定と現在通信設定とを記憶する。中継サーバ3は、初期通信設定で許可とされた第1ルーティング対象アドレスのみを中継サーバ1へ送信するとともに、中継サーバ1から第2ルーティング対象アドレスを受信し、中継サーバ1とルーティングセッションを確立する。中継サーバ3は、初期通信設定を現在通信設定として登録する。中継サーバ3は、自機と中継サーバ1のアドレスフィルタ情報に基づいてパケットのルーティング制御を行う。

(もっと読む)

ネットワーク装置、ネットワーク装置の制御方法、ネットワーク装置の制御プログラム

【課題】ユーザに高度な知識がなくても、またソフトウェアを導入しなくても、ネットワーク装置同士のIP通信を実行することができるネットワーク装置を提供する。

【解決手段】ネットワーク装置の一例であるアクセスポイントAPは、自身に接続される端末にIPアドレスを割り当てる。アクセスポイントAPは、端末にIPアドレスを配布するとともに、端末に対して全てのアクセス要求をネットワーク装置APに送信するよう通知する機能を有する配布部118と、所定の開始イベントの発生に基づき、配布部118の機能を有効とする配布制御部120と、端末から任意のアクセス要求を受け付ける受付部112と、受付部112が要求を受け付けた場合、要求の内容にかかわらず、ネットワーク装置APにアクセスするための情報を端末へ通知する通知部114と、を備える。

(もっと読む)

ネットワークシステム及びセキュリティ装置

【課題】ネットワークの通信を簡単に制御し、ネットワークのセキュリティを向上するネットワークシステム及びセキュリティ装置を提供する。

【解決手段】内部ネットワーク4と外部ネットワーク3の間の通信を中継するルータ5と、内部ネットワーク4に接続されたクライアント6と、ルータ5とクライアント6との間の通信を監視するセキュリティ装置1とを備えるネットワークシステムにおいて、セキュリティ装置1が、ルータ5が送信したルータ広告の内容を、クライアント6がセキュリティ装置1をデフォルトゲートウェイとして設定するように変更するルータ広告変更部14と、ルータ広告変更部14が変更したルータ広告をクライアント6に送信するルータ広告送出部16とを備える。

(もっと読む)

ゲートウェイ装置およびデータ送信方法

【課題】セキュリティを確保しつつ、音声データのみの折り返し機能を安価に実装可能なゲートウェイ装置を得ること。

【解決手段】個別の端末毎に独立したVoIP機能を持ち、配下端末同士で音声データの通信が発生した場合に、呼状態と音声データの通信に使用する通話リソース情報とを監視するユーザ用VoIP機能部8−1、8−2、…、8−Nと、音声データの通信を行う配下端末同士の通話リソース情報を、VLANにより特定されるMACアドレスと関連付けて管理するユーザ間連携機能部7と、ユーザ間連携機能部7で管理されている通話リソース情報と宛先および送信元の端末の通話リソース情報が一致する音声データを送信元の端末から受信した場合、受信した音声データのMACアドレスを関連付けて管理されているMACアドレスに書き換え、宛先の端末へ送信する宛先MAC変換機能部13と、を備える。

(もっと読む)

偽装ネットワークトラフィックを検知する方法、装置、及びプログラム

【課題】偽装ソースIPアドレスを含むネットワークトラフィックを検知する、信頼性及び有効性の高い方法及び装置を提供すること。

【解決手段】該方法は、ソースIPアドレスと宛先IPアドレスを含む着信パケットをAS経由で受信する手順と、対応するソースIPアドレスプレフィクスと宛先IPアドレスプレフィクスをそれぞれ取得する手順と、該対応するソースIPアドレスプレフィクスと宛先IPアドレスプレフィクスを、ソースAS番号と宛先AS番号に変換する手順と、該着信パケットが、予期しないソースから送信されたものかどうかを、ネットワークルーティング情報から生成された予期しないペアのタプルテーブルを用いて、該対応する宛先IPアドレスプレフィクスと、該変換されたソースAS番号及び宛先AS番号とに基づいて決定する手順と、該着信パケットがネットワークへの進入を許可されていないことを示す警告を生成する手順と、を備える。

(もっと読む)

ネットワークシステム、及び通信装置

【課題】 全ユーザにパケットの受付順で網から送出する事を保証する等時性保証網において、あるユーザのセッションで再送が起きても、その影響を減少させ当初の送受信タイミングに近づける機能を実現する。

【解決手段】 事業者ネットワーク2のエッジの通信装置10が、各ユーザの加入者端末100のセッションを識別し、順序情報付与機能20で、付与する時刻情報を保存・管理する。この時、パケット再送が発生すると、再送する現在時刻に基づく順序情報ではなく、パケットにもともと付与していた過去の時刻に基づく順序情報を付与してパケットを再送信する。

(もっと読む)

無線ルータ、無線通信システム、および、無線通信設定方法

【課題】無線LANの正規ユーザに対しては無線設定の手間を簡略化しつつ、無線LANの不正ユーザに対しては無線のただのりを防止すること。

【解決手段】無線ルータ2は、携帯端末3から接続を受け付ける無線ネットワークとして、設定用無線ネットワーク9bおよびデータ用無線ネットワーク9cをそれぞれ形成しており、設定用無線ネットワーク9bでの接続を許可した携帯端末3に対して、データ用無線ネットワーク9cとの接続に使用される通信用プロファイル24を送信し、データ用無線ネットワーク9cへの接続要求を受け付けると、通信用プロファイル24を照合することで、データ用無線ネットワーク9cを介したインターネット8への接続を許可する。

(もっと読む)

代理メールアドレスによる電子メール送信システム

【課題】 ユーザー端末から送信される電子メールに含まれる、ユーザーの主メールアドレスおよび送信先の相手のメールアドレスから、該当する代理メールアドレスを抽出して、ユーザーの主メールアドレスを代理メールアドレスに変換し、送信先の相手のメールアドレス宛に送信するシステムの提供。

【解決手段】 ユーザー端末からアクセスが行われるサーバーシステムにより構成され、サーバーシステムには代理メールアドレスごとのメールボックスと、ユーザーの主メールアドレスおよび送信先の相手のメールアドレスと、代理メールアドレスとを1対1に対応づけたメールアドレス対応テーブルと、代理メールアドレスを生成してユーザーに発行し、ユーザー端末から送信された電子メールのユーザーの主メールアドレスを代理メールアドレスに変換して送信先宛に送信するためのプログラムとが備えられる。

(もっと読む)

ネットワークシステム、複数の独立したネットワークを運用する方法、通信装置およびその制御方法と制御プログラム

【課題】既存のネットワークの独立性を維持しながら新規のネットワークサービスの参入を容易にすること。

【解決手段】

ワイドエリアネットワークを経由して所定エリアにサービスを提供する第1ネットワークと、所定エリアにあって、無線アクセスポイントにより生成された無線ネットワークスポット内の通信端末に、ワイドエリアネットワークを経由してサービスを提供する第2ネットワークと、第1ネットワークおよび前記第2ネットワークの少なくともいずれか一方に対してトンネリング処理を施すことにより、第1ネットワークおよび第2ネットワークが使用する通信回線を論理的に分離する分離制御部と、を備えることを特徴とする。

(もっと読む)

メール誤配信防止装置、メール誤配信防止方法及びメール誤配信防止プログラム

【課題】汎用性、安全性及び利便性が向上したメール誤配信防止装置を提供する。

【解決手段】承認者に承認依頼メールを送信する手段と前記承認依頼メールに対応することが想定されている依頼回答メールを受信する手段と、前記依頼回答メールが所定の条件を満たす場合には、対象となっているメールの配信を承認する手段と、を備え、承認依頼メールには、承認キーワードを含め、前記依頼回答メールに、該依頼回答メールに対応する承認依頼メールに含まれていた承認キーワードが含まれていなければ、対象となっているメールの配信を禁止する手段を更に備える。

(もっと読む)

TCP通信方式

【課題】端末の近傍の通信経路まで通信が安全に行なうことができるとともに、ハッカーなどからの直接的攻撃を受けることがなくなる方法を提供する。

【解決手段】TCP通信の両端に位置するエンドポント端末を端末A及び端末Bとし、端末A及び端末Bは、装置X及び装置Yに接続され、装置X,Yは、ネットワークNETにそれぞれ接続される。装置X及びYは、従来TCP通信を行っていた端末A及びBの間に挟みこむように設置され、自身にIPアドレスを有しない。装置X及びYは、端末A−端末B間のTCP接続を横取りして3つのTCP接続に分割し、接続手順の過程で接続手順成立前に情報を中継装置X,中継装置Yで交換して、装置X,装置Yを認証する際に装置X及び装置Yのみ、TCP接続を成立させる。

(もっと読む)

電子メール監査装置、その制御方法及びプログラム

【課題】 電子メールの監査を行う監査者の作業を効率化するとともに、適切な監査を実現することにある。

【解決手段】 電子メール監視サーバは、各電子メールのスレッド識別情報を管理する。また、電子メール監視サーバは、監査対象となる電子メールと同一スレッドの他の電子メールの監査を行う旨の設定情報を受け付けた場合、前記電子メールのスレッド識別情報と同一のスレッド識別情報の前記他の電子メールを検索する。添付ファイル付の電子メールの監査を行わない旨の設定情報を受け付けた場合は、前記電子メールと、検索される前記他の電子メールのうち添付ファイルが添付されていない電子メールとを監査済みとして設定する。さらに、本文が引用されていない電子メールの監査を行わない旨の設定情報を受け付けた場合には、前記電子メールと、検索される前記他の電子メールのうち前記電子メールに引用されている前記他の電子メールとを監査済みとして設定する。

(もっと読む)

セキュアアクセスシステム、ホームゲートウェイ、およびセキュアアクセス方法

【課題】宅外端末からホーム機器への安全かつ確実なリモートアクセスを提供する。

【解決手段】セキュアアクセスシステム60には、SIPサーバ30を備えたIPネットワーク100に、ホーム機器13を収容しているホームネットワーク10のHGW(Home GateWay)11および宅外端末20が接続されている。HGW11は、ホームネットワーク10との通信を許可された宅外端末20から、ホームネットワーク10内のホーム機器13−1への発呼を検知すると、ホーム機器13−1に係るポート番号を宅外端末20に通知すると共に、ホーム機器13−1に係るポート番号に対してファイアウォールを透過設定し、宅外端末20からホーム機器13−1に係るポート番号によるIPパケットを受信したとき、ネットワークアドレストランスレーション動作によりホーム機器13−1のローカルIPアドレスを宛先とするIPパケットに変換する。

(もっと読む)

フィルタリングシステムおよびフィルタリング方法

【課題】

クライアントとWebサーバ間におけるHTTP通信のフィルタリングを行う際に、フィルタリング装置で、通常時はTCP終端処理を行わず、受信パケットからHTTPアクセスの要求ラインにおけるURLを抽出し、URLの通過/アクセス拒否判定を実施し、アクセス拒否の判定結果であった場合にTCP終端処理を実施する方式において、

遮断ケースとなるHTTPアクセスが頻繁に行われた場合、Webサーバ側でDoS攻撃と誤認識される危険性がある。

【解決手段】

ネットワークシステムは、同一クライアントから同一Webサーバにおけるアクセス規制対象データへの頻繁なアクセスの検知手段と、当該手段での検知後に当該WebサーバへのTCP接続の遮断手段とを備え、アクセス規制対象データを提供するWebサーバへの頻繁なTCP接続を遮断する。

(もっと読む)

1 - 20 / 2,361

[ Back to top ]