国際特許分類[G06F21/22]の内容

物理学 (1,541,580) | 計算;計数 (381,677) | 電気的デジタルデータ処理 (228,215) | 不正行為から計算機を保護するためのセキュリティ装置 (22,301) | プログラムまたはプロセスへのアクセスの制限によるもの,またはそれへの操作の制限によるもの (2,865)

国際特許分類[G06F21/22]に分類される特許

2,861 - 2,865 / 2,865

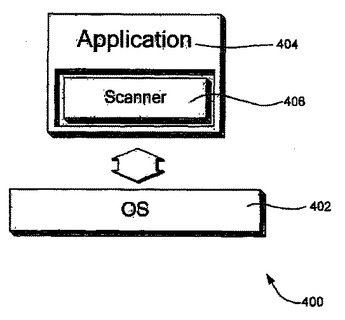

移動通信装置を使用してコンテンツ/コンテクストの高感度スキャニングを行うシステム、方法及びコンピュータプログラム製品

移動通信装置を使用してアプリケーションプログラムデータをスキャニングするためのシステム、方法及びコンピュータプログラム製品が提供される。ワイヤレスネットワークを介して通信できる移動通信装置にインストールされたアプリケーションプログラムが含まれる。このようなアプリケーションプログラムは、移動通信装置を使用してタスクを実行するようになっている。それに関連付けられるのは、アプリケーションプログラムにより実行されるタスクに関連したアプリケーションデータをスキャニングするためにアプリケーションプログラムと通信するスキャニングサブシステムである。使用に際して、アプリケーションプログラムは、アプリケーションデータに関連した情報をスキャニングサブシステムへ伝送してスキャニングサブシステムによるスキャニングを容易にする。

(もっと読む)

(もっと読む)

セキュリティブリーチ検知に対するネットワークのクオリティオブサービスを保護するシステムおよび方法

継続中のセキュリティブリーチの間において、保護されたコンピュータネットワークによって提供されるクオリティオブサービスを確保するシステム、方法およびコンピュータプログラムを提供する。クオリティオブサービスはネットワーク上のデータパケットにセキュアなクオリティオブサービスのアクションを実行することによって確保される。sQoSアクションは、データパケットが向けられたコンピュータ(デスティネーションコンピュータと称される)への攻撃にそのデータパケットが対応するかによる。そのデータパケットが攻撃に対応する場合、そのアクションも攻撃のタイプによる。攻撃がない場合、そのアクションは、同一のソースコンピュータから生じ、同一のデスティネーションコンピュータへと向けられたデータパケットによる攻撃の履歴による。  (もっと読む)

(もっと読む)

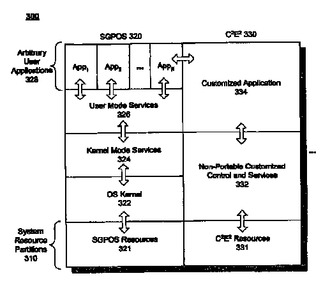

カスタマイズされた実行環境および該環境をサポート可能なオペレーティング・システム

カスタム実行環境(CE2)を実施するための方法および技術、関連するローダ、およびCE2をサポートするためのオペレーティング・システムが提供されている。一実施形態によれば、コンピュータ・システムの、存在するのであるならば、どのシステム資源が、コンピュータ・システムの常駐のオペレーティング・システムの制御の下に留まるべきか、ならびにどのシステム資源が、1つまたは複数のCE2の制御の下に配置されるべきかについての決定がなされる。次に、システム資源の1つまたは複数のパーティションを1つまたは複数のCE2に関連させることによって、システム資源は、常駐のオペレーティング・システムおよび1つまたは複数のCE2の間でパーティショニングされる。一実施形態によれば、CE2は、アプリケーションのコードおよびデータ・セクションと、システム・サービスの組のコードおよびデータ・セクションとを含む。システム・サービスの組は、並列保護アーキテクチャを実施する1つまたは複数のプロセッサを含むコンピュータ・システムのハードウェア資源の組の直接的かつ完全制御を行う。  (もっと読む)

(もっと読む)

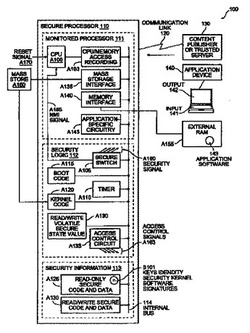

下位互換性のあるセキュアプロセッサとそれによるセキュアソフトウェアの実行方法

【課題】アプリケーションソフトウェアのセキュアな実行と、認証されたアプリケーションソフトウェアのみの実行を確実にする。

【解決手段】当該セキュアプロセッサは、アプリケーションソフトウェア(以下、アプリソフト)を透過的に実行するモニターモードと、アプリソフトの実行及びマルチメディアコンテンツの提示が認証されたことを検証し、アプリソフトが必要とするいかなる特別なサービスも実行し、プロセッサがコンテンツの実行権利を取得したことを検証するセキュアモードとを有する。当該セキュアプロセッサは、一般的なプロセッサと同一のハードウェアを利用し、一般的なプロセッサ用に書かれたアプリソフトを実質的な変更なしに実行可能であり、速度やリソースを大幅に減少させることなく動作できる。セキュアモードで動作される機能は、オンチップ不揮発性メモリに保存される、もしくは認証された外部ストレージから読み込まれることができる。

(もっと読む)

適応的透過暗号化

コンピュータ・ファイルなどのディジタル資産の適応的暗号化の技術(102、102−1、104−1)に関する。このシステム・モデルは、アクセス権の悪用の可能性を示しうる管理されないリムーバブル記憶媒体(204、214)へのファイルの通過、またはネットワーク接続など(108)を通じてのファイルの通過を監視する。好ましい実施形態によれば、クライアントのオペレーティング・システムのカーネル・バックグラウンド・プロセスなど、使用点(102)において動作している自律型の独立のエージェント・プロセス(622)が、リソースへのアクセス要求(603−1)に割り込む。エージェント・プロセスが、低レベル・システム・イベントを検出し、フィルタ処理し、集合させる(530)。ポリシー・エンジン(590)が、集合イベントの順序を分析し、暗号化(612)を適用するか否かを判断(595)する。 (もっと読む)

2,861 - 2,865 / 2,865

[ Back to top ]