国際特許分類[H04L9/10]の内容

電気 (1,674,590) | 電気通信技術 (544,871) | デジタル情報の伝送,例.電信通信 (61,356) | 秘密または安全な通信のための配置 (13,382) | 特別な箱体,構造的特徴または手動制御装置を有するもの (818)

国際特許分類[H04L9/10]に分類される特許

71 - 80 / 818

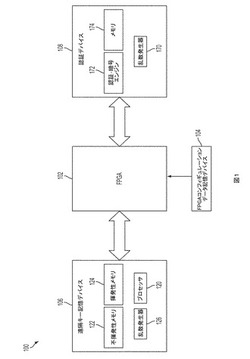

セキュアなフィールドプログラマブルゲートアレイ(FPGA)アーキテクチャ

【課題】FPGAを構成するために、コンフィギュレーションデータを暗号化すること、及び、暗号化されたデータをFPGA内又はFPGAに格納する際に、FPGAキー又はFPGAコンフィギュレーションデータの機密性又は認証を確保する堅牢な方法を提供する。

【解決手段】セッションキーは、FPGA及び遠隔キー記憶デバイスの両方に格納され、暗号化されたFPGAコンフィギュレーションデータは、FPGAで受信され、復号化されたFPGAロード復号化キーを用いて復号化及び認証される。FPGAコンフィギュレーションデータを復号化したデータは反復認証に用いる。反復認証のために、FPGAにおいて認証デバイスからチャレンジメッセージが受信される。レスポンスメッセージを生成するために、チャレンジメッセージをセッションキーを使用して暗号化し、認証デバイスに送信する。

(もっと読む)

プロトコルの安全性を検証する検証装置、検証方法および検証プログラム

【課題】認証または鍵交換のプロトコルを安全性のレベルに応じて検証することができる検証装置、検証方法および検証プログラムを提供すること。

【解決手段】検証装置1は、プロトコルにおいて使用されている暗号プリミティブの種類を設定する種類設定部103と、設定規則に基づいて暗号プリミティブの役割を設定する役割設定部104と、設定規則に基づいてデータの種類と状態、または暗号プリミティブの値の種類と状態とを示す要素を設定する要素設定部105と、要求に応じて検証対象の安全性を選択する安全性選択部106と、暗号プリミティブの役割に対して設定される所定のフレームワークに適合する安全性それぞれに関する検証項目を満足するか否かを判定する検証項目判定部107と、選択された全ての安全性に関する検証項目を満足していると判定された場合にプロトコルが安全であると判定する安全性判定部108と、を備える。

(もっと読む)

セキュリティー機能を有したシステムオンチップ及びこれを利用したデバイス、並びにスキャン方法

【課題】セキュリティー機能を有したシステムオンチップ及びこれを利用したデバイス、並びにスキャン方法を提供すること。

【解決手段】本発明の半導体設計IP用システムオンチップは、スキャン用データを受信するインタフェース部と、暗号化されたシグネチャーデータを復号化する復号化部と、前記復号化されたシグネチャーデータを利用して、スキャン用データにウイルスが存在しているかどうかを判断するアンチ−ウイルスエンジンとを備える。

(もっと読む)

フレキシブル認証ルールの修正

【課題】複雑な認証ルールの中からルール要因を一つ、信頼性のある環境によって安全に変更可能とするコンピューティング技術を提供する。

【解決手段】耐タンパ性のセキュリティLSIは、不揮発性メモリと揮発性メモリと単調カウンタ領域とプラットフォーム状態に関する蓄積情報を記憶する構成レジスタと暗号化部を持ち、外部から受信したオブジェクトに含まれるルールを修正するためのオブジェクトルール修正チケット発行部を備え、受信したオブジェクトが、記憶されている暗号化ハッシュと等しい暗号化ハッシュを含んでいる場合にのみ前記チケット発行部を有効にする。このためルールの変更は、その変更の起源を十分に監査できるような方法で行われる。

(もっと読む)

不揮発性メモリ装置および暗号キー生成方法

【課題】メモリ側の情報を用いて暗号キーを安全に生成することができる暗号キー生成方法およびそれを用いた不揮発性メモリ装置を提供する。

【解決手段】電気的に書き換え可能なメモリセルアレイ(101)を有し、メモリセルアレイの予め定められた複数のメモリセルから各メモリセルのしきい値電圧を示す電気量を複数ビットのデジタル値で検出する検出部(104、201、202)手段と、複数のメモリセルの各々の複数ビットのデジタル値に基づいて暗号キー(K)を生成する暗号キー生成部(203、204)と、を有する。

(もっと読む)

インタフェース回路およびそれを用いた電子機器

【課題】複数のポートを有するインタフェース回路の回路面積を削減する。

【解決手段】インタフェース回路100は、複数のポートに複数の外部機器から暗号化されたデータストリームを受け、アクティブポートに入力されるデータストリームの暗号化を解除して出力する。第1演算モジュール30は、複数の外部機器それぞれとの間でリンクを確立し、それを維持するために必要なデータを演算する。第2演算モジュール32は、第1演算モジュール30の演算により得られるデータのうち、アクティブポートに対応するデータを受け、アクティブポートに入力されるデータストリームを解読するために必要な解除コードを生成する。復号モジュール40は、アクティブポートに入力されるデータストリームS1を、第2演算モジュール32から出力される解除コードS2を用いて復号する。

(もっと読む)

暗号装置及び暗号プログラム

【課題】キャッシュ攻撃などに対してデータ処理装置などを保護する。

【解決手段】入力データ列の暗号化処理又は復号処理を行う際にサイドチャネル攻撃の対象となる可能性のある処理ブロックを有するデータ処理装置に対し、正規の暗号化処理又は復号処理の際に前記処理ブロックに入力される正規データ列と異なる擬似データ列を所定のルールに基づいて生成し、生成した擬似データ列を正規データ列に代えて処理ブロックへ入力し、処理ブロックと等価の擬似処理ブロックと擬似データ列を生成する際に用いた基礎データを擬似処理ブロックに入力して補正データを生成し、擬似データ列の入力により前記処理ブロックで実行される擬似的な暗号化処理又は復号処理による擬似結果データを補正データで補正することで、当該擬似結果データを正規の暗号化処理又は復号処理により得られる結果データと同じ内容に補正する。

(もっと読む)

暗号化フラッシュドライブ

【課題】本発明はメモリモジュールと、暗号化システムと、スイッチ装置とを含む暗号化フラッシュドライブを提供する。

【解決手段】本発明のフラッシュドライブにおいて、メモリモジュールは、内表面に少なくともメモリチップ及び制御デバイスを設けられる基板と、複数の金属コンタクトポイントを有する。暗号化システムは、少なくとも一つのパブリックエリア、少なくとも一つのプライバシーエリア及びパスワードセッティングモジュールを含んでセッティング、入力及びパスワード解除として使用されるパブリックプログラムを含み、メモリチップに収納され、制御デバイスに電気的接続される。なお、スイッチ装置は、メモリモジュールの制御デバイスに電気的接続される。従って、デジタルデータを秘密する機能、デジタルデータを保護可能での安全性を有する。

(もっと読む)

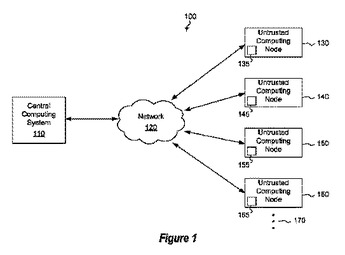

信頼されないコンピューティングノードによって実行された作業の検証

信頼されないコンピューティングノードによって実行された作業を検証する技法を提供する。中央コンピューティングシステムは、第1の信頼されないコンピューティングノードによって少なくとも部分的に実行されるべき第1計算を決定する。中央コンピューティングシステムは、第2の信頼されないコンピューティングノードによって少なくとも部分的に実行されるべき同等の第2計算を作るために第1計算に適用される変換関数をも決定する。中央コンピューティングシステムは、第1の信頼されないコンピューティングノードに第1計算を割り当て、変換関数を秘密に保ちながら、第2の信頼されないコンピューティングノードに第2計算を割り当てる。中央コンピューティングシステムは、第1計算の第1結果および第2計算の第2結果を受け取る。中央コンピューティングシステムは、第1の信頼されないコンピューティングノードおよび第2の信頼されないコンピューティングノードによって実行された作業を検証するために第1結果および第2結果を分析する。  (もっと読む)

(もっと読む)

FPGAデバイスを使用するインテリジェントデータ記憶および処理

【課題】変化する要求に素早く応答できるデータの記憶および検索のデバイスおよび装置を提供する。

【解決手段】少なくとも1つの磁気記憶媒体と、再構成可能論理デバイスとを含み、少なくとも1つの磁気記憶媒体に結合されたFPGAを含み、そこから目標データの連続ストリームを読み取るように構成され、テンプレートを用いてまたは検索のタイプおよび検索されるデータに合うように望みに合わせて構成される。再構成可能論理デバイスは、データキーの形の少なくとも1つの検索照会を受け取り、目標データが少なくとも1つの磁気記憶媒体から読み取られる際に、目標データとデータキーの間の一致を判定するように構成されている。このデバイスおよび方法は、正確一致検索、近似一致検索、シーケンス一致検索、イメージ一致検索、およびデータ削減検索を含むがこれらに制限されない、目標データに対するさまざまな検索を実行することができる。

(もっと読む)

71 - 80 / 818

[ Back to top ]