Fターム[5J104KA02]の内容

暗号化、復号化装置及び秘密通信 (108,990) | エンティティ認証 (11,484) | 端末認証 (2,502)

Fターム[5J104KA02]に分類される特許

2,101 - 2,120 / 2,502

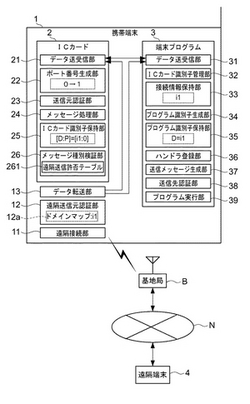

携帯端末、及び、認証方法

【課題】 ICカードと端末プログラムとの間でメッセージの送受信を行う携帯端末において、メッセージ送信元の詐称、または、メッセージの横取りを防止することで、セキュリティを向上することである。

【解決手段】 携帯端末1は、ICカード2と端末プログラム3とを備える。端末プログラム3は、ICカード2のドメインID“i1”とICカード2にて更新可能なポート番号“1”とから、プログラム識別子(i1:1)を生成する。そして、このプログラム識別子を送信元IDとし、ICカード2の識別子“i1:0”を送信先IDとするメッセージを送信する。ICカード2は、このメッセージを受信すると、その送信元IDに関して、そのドメインIDと、ICカード2の有するドメインIDとを照合する。一致する場合には、上記メッセージの内容に応じた処理を実行する。

(もっと読む)

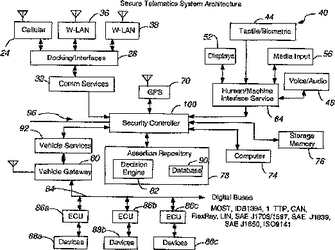

セキュア・テレマティクス

セキュリティ制御装置を含むテレマティクス・システム。セキュリティ制御装置は、車両内のリソースへのセキュア・アクセス及び制御使用を確実に責任を持って行う。セキュリティ制御装置に依存するセキュリティ手段は、例えば、アプリケーション開発業者のような証明書の所有者に権利を許可するデジタル証明書をベースとすることができる。アプリケーションを車両リソースと一緒に使用する場合には、証明したアプリケーションが、車両のリソースのセキュリティ及び車両ユーザの安全に決して悪影響を与えないように手順が実施される。利害関係を有するエンティティ間の関係は、セキュア車両リソースへのアクセス及びその使用を促進し、サポートするように確立される。エンティティとしては、車両メーカ、通信サービス・プロバイダ、通信装置販売業者、車両サブシステム供給業者、アプリケーション開発業者、及び車両の所有者/ユーザ等がある。エンティティのうちの少なくともいくつかは、車両リソースのセキュア・アクセス及び使用を強化し、容易にするように確立された連合のメンバーであってもよい。  (もっと読む)

(もっと読む)

無線アクセス装置、無線アクセス方法及び無線ネットワーク

【課題】無線ネットワークを構成する各無線アクセス装置間にセキュアなリンクを確立できるようにする。

【解決手段】本発明の無線アクセス装置は、認証装置と接続する無線ネットワークを構成する複数の無線アクセス装置のそれぞれにおいて、認証依頼をしてきた装置から認証情報を取り次ぎ、所定の認証方式に従って認証装置の認証処理を仲介する認証仲介機能手段と、認証仲介する装置に認証情報を与え、所定の認証方式に従った認証処理を依頼する認証依頼機能手段と、自無線アクセス装置の周辺に位置する近傍無線アクセス装置を検出すると、管理情報に基づいて、自無線アクセス装置を認証仲介機能手段又は認証依頼機能手段のいずれかとして機能させる機能決定手段とを備えることを特徴とする。

(もっと読む)

赤外線通信機能を有する受信機器

【課題】 簡単且つ確実に送信機器の認証を行う。

【解決手段】 プリンタ2は、カメラ付き携帯電話10からのプリント信号に応じた所望の動作を実行する通常動作モード、およびカメラ付き携帯電話10の固有識別情報を取得して、これを記憶する認証モードが切り替え可能に構成され、固有識別情報が記憶されるID記憶部37と、プリント信号に含まれる固有識別情報を、認証モードにてID記憶部37に記憶された固有識別情報と照合する照合部38と、照合部38の照合結果に基づいて、プリント動作を実行させるか否かを決定するCPU30とを備える。プリンタ2は、照合部38で照合がとれたカメラ付き携帯電話からの操作信号のみに応じる受信制限モード、および照合部38で照合がとれたカメラ付き携帯電話以外のものからの操作信号にも応じる受信許可モードが切り替え可能に構成されている。

(もっと読む)

データ通信システム,代行システムサーバ,コンピュータプログラム,およびデータ通信方法

【課題】 1又は2種類の認証手段を組み合わせて携帯通信端末等を認証し,非接触型ICカードモジュールに対して通信処理を実行するデータ通信システムを提供する。

【解決手段】 代行システム(105)は,システム認証鍵を用いることでサービス提供システム(101)を認証する処理,クライアント認証鍵を用いることで携帯通信端末(103)を認証する処理,または携帯通信端末を識別する識別情報を用いることで携帯通信端末を認証する処理のうち少なくとも一つの認証処理を携帯通信端末からの付与済みライセンス情報を基にして実行する認証部(215)と;付与済みライセンス情報に基づいて通信許可/通信不許可を判断する判断部(225)と;上記判断部によって通信許可されると,非接触型ICカードモジュールと通信処理を行う通信部(235)とを備えることを特徴としている。

(もっと読む)

アドレスに基づく認証システム、その装置およびプログラム

認証サーバがユーザに割当てたアドレスをユーザ端末から送信するパケットのIPアドレスとし、そのIPアドレスが盗まれても悪用されない。認証サーバ100はユーザ端末から送信されたユーザ認証情報に基いてユーザの認証を行い、認証が成功すると、ユーザ端末にアドレスを割当て、そのアドレスを含むチケットを発行してユーザ端末に返送する。ユーザ端末はチケットに含まれるアドレスを送信元アドレスに設定し、アプリケーションサーバ300にチケットを送信してセッションの確立を要求する。サーバ300はチケットが正当なものと検証した後、チケットを記憶し、ユーザ端末とのセッションを確立する。ユーザ端末は、このセッションを用いて送信元アドレスを含むサービスを要求するサーバ300に送信する。サーバ300は、送信元アドレスと記憶したチケットに含まれるアドレスとが一致すれば、ユーザにサービスを提供する。  (もっと読む)

(もっと読む)

パスワード入力装置および方法

【課題】 パスワード入力時に簡単な分かりやすい記号列を用いても、第3者からパスワードを盗用されないようにする。

【解決手段】 数字入力キー操作部111から2回数字列を入力する。入力した2つの数字列のそれぞれの数に対してパスワード演算部14で演算例えば和算を行う。パスワード出力部15は演算結果をパスワード検証装置20に送信する。モード切り替えボタン115を用いて通常のパスワード入力手法とパスワードベースによるパスワード入力手法とを切り替える。

(もっと読む)

メモリカード、印刷データ提供方法、印刷データ提供プログラム、および印刷装置

【課題】メモリカードに記憶した印刷データを印刷装置を用いて印刷する時の印刷データに対するセキュリティの向上を図る。

【解決手段】印刷装置20に対して着脱可能に装着され、その印刷装置20に対して印刷データを提供するメモリカード10が、印刷装置20の属性情報を取得し、取得した属性情報に基づいて、印刷装置20が前記印刷データの印刷を許可された装置かどうかの認定を行う。認定の結果、印刷装置20が前記印刷データの印刷を許可された装置の場合、メモリカード10は、前記印刷データを印刷装置20に出力する。

(もっと読む)

認証設定情報通知システム

【課題】 使用者情報機器の起動後、パスワードの設定状況を参照してセキュリティ情報とし、所定の管理者情報機器に通知することによって、起動時のセキュリティ情報を他のコンピュータで管理可能とする。

【解決手段】 使用者情報機器が、使用者情報機器の認証の設定状況を参照し、前記参照結果を認証設定情報として所定の管理者用装置に通知し、前記管理者装置が、該認証設定情報を受信して管理者に提示する。

(もっと読む)

秘話通信システム

【課題】 秘話通信システムにおいて、一方のエージェントの保持する認証用鍵を変更しなくても、もう一方のエージェントの保持する認証用鍵を変更することができる秘話通信システムを提供する。

【解決手段】 本発明における秘話通信システムにおいて、公開鍵暗号アルゴリズムの公開鍵と秘密鍵を電子認証用鍵ペアとして用いることで、一方を第1エージェント1が第1の認証用鍵として保持し、もう一方を第2のエージェント2が第2の認証用鍵として保持しているときに、第1の認証用鍵を固定値とした場合でも、第2の認証用鍵を変更することが可能となる。

(もっと読む)

認証システムの監視方法とコンピュータ読み取り可能な記録媒体

【目的】 複数個の処理モジュールが階層構造をなして構成されている認証システムのどの処理モジュールで障害が発生したのかを正確に特定できるようにする。

【構成】 監視機器1の制御部10は、第1〜第4処理モジュール20〜23から構成されているユーザ認証・ディレクトリ機器2に対して第1処理モジュール20に情報を要求し、第1処理モジュール20での処理が失敗したことを検出したとき、第2〜第4処理モジュールに対してそれぞれ順に直接に情報を要求する動作を、情報要求先の処理モジュールで処理が成功した結果の情報が取得されるまで実行し、その実行した動作によって情報を取得した情報要求先の処理モジュールの1つ上の階層の処理モジュールに障害が発生していることを特定する。

(もっと読む)

無線携帯インターネットシステムの認証方法及び関連キー生成方法

本発明は無線携帯インターネットシステムの認証方法及び関連キー生成方法に関するものである。

無線携帯インターネットシステムにおいて、基地局と端末が協議して設定された認証方式による認証手続が行われることによって、前記端末と基地局が認証キーを共有する。

特に、前記端末と基地局が認証キー関連パラメータ及び保安関連パラメータを含む別途の認証手続を行って保安アルゴリズムとSA情報を交換する。また、多様な認証手続を行うことによって得られる1つ以上の基本キーを認証キー生成のためのアルゴリズムの入力キーとして使用して認証キーを生成する。

したがって、相手方ノードから受信される保安関連パラメータに対する信頼性が向上し、体系的で安定した構造を有する認証キーを提供することができる。

(もっと読む)

通信方法、通信システム、認証サーバ、および移動機

【課題】 異なる認証方式を使用する通信網間を移動する移動機3と、前記通信網内の認証サーバとの間で行う認証について、従来の通信方式よりも高いセキュリティを提供する。

【解決手段】 移動機3の認証において、ホーム網1の認証サーバ11と移動機3それぞれからローミング網2の認証サーバ21へ送信される、乱数と共有暗号鍵で算出した認証結果を暗号化した情報が同一か否かで正当性を判断する。これにより、認証時に送受信する情報を悪意者が傍受した場合でも、以降の通信でなりすましは不可能となり、またローミング網2の認証サーバ21に追加機能を必要とせず、しかもクリアリング機能も不要とする。

ハンドオーバ時の認証は、通信開始時の認証で使用した認証結果を乱数として用いる手順としたことで、ホーム網1の認証サーバ11から移動機3への通知手順が短縮され、トランザクション処理を削滅可能とした。

(もっと読む)

情報処理装置および方法、記録媒体、並びにプログラム

本発明は、相手との通信時間に基づいて、通信相手と適切に通信することができるようにした情報処理装置に関する。受信制御部41は、送信側の端末11からのランダムチャレンジ(RC)を受信し、生成部42に供給する。受信制御部41はRCを受信した旨を表すRC受信メッセージを送信側に送信する。生成部42は、RCに対してハッシュ処理を施し、その結果得られた認証データを生成部43に供給する。送信制御部44は、送信側からの応答要求コマンドを受信する前のタイミングで、生成部43を制御して、応答要求コマンドに対応した認証データを含む応答メッセージを生成させるとともに、応答要求コマンドを受信したとき、その応答メッセージを送信先の端末に送信する。本発明は、コンテンツ提供システムに適用することができる。  (もっと読む)

(もっと読む)

コンテンツ流通支援方法、そのシステム、そのプログラム及び仲介装置

【課題】 コンテンツ流通市場で信用関係を確立・維持・検証・向上させ、コンテンツ流通市場でコンテンツを円滑かつ確実に流通させる。

【解決手段】 開示されるコンテンツ流通支援方法では、複数のコンテンツ提供装置3及び複数のコンテンツ利用装置2を管理するとともに、コンテンツの流通を仲介する複数の仲介装置1を備えている。各仲介装置1は、自己が管理するコンテンツ提供装置3又はコンテンツ利用装置2が他の仲介装置1が管理する他のコンテンツ提供装置3又は他のコンテンツ利用装置2に対してコンテンツの流通を要求する際に、当該コンテンツ提供装置3又は当該コンテンツ利用装置2が参加するコミュニティごとに対応するコミュニティに正当に属していることを証明する専用証明書を添付し、他の仲介装置1は、添付された専用証明書に基づいて、コンテンツの流通を要求したコンテンツ提供装置3又はコンテンツ利用装置2を認証する。

(もっと読む)

携帯端末内蔵認証装置、携帯端末用認証プログラム及びその記録媒体、携帯端末を利用する認証方法

【課題】 情報の漏洩及び要認証データの改ざんを防止することのできる携帯端末内蔵認証装置、携帯端末用認証プログラム及びその記録媒体、認証方法を提供する。

【解決手段】 短期ID発行要求部41は、携帯電話10からホストコンピュータ20に対して予め使用回数及び使用期限が限定された短期IDの発行を要求する。短期ID記憶部42は、ホストコンピュータ20から送信され、携帯電話10が受信した短期IDを記憶する。買物情報記憶部43は、ショップ端末30から携帯電話10に送信された買物情報を記憶する。買物情報加工部44は、買物情報記憶部43から読出した買物情報に、短期ID記憶部42から読出した短期ID及び所定の改ざん防止情報を付加して決済情報を生成する。決済情報送信部45は、携帯電話10からショップ端末30に決済情報を送信させる。

(もっと読む)

安全なソフトウェア通信方法及びシステム

信頼のない実行環境で安全な通信を実施する方法及びシステムである。この方法は、第1のコンポーネントと第2のコンポーネントとの間でそれぞれ第1及び第2の証明書を送信することを有し、第1の証明書及び第2の証明書は、第1のコンポーネントと第2のコンポーネントとを有するソフトウェアコード内にそれぞれ隠蔽される。第2のコンポーネントが第1の証明書の第1の公開鍵を使用し、第1のコンポーネントが第2の証明書の第2の公開鍵を使用することにより、第1のコンポーネントと第2のコンポーネントとの間に安全な通信チャネルが生成される。第1のコンポーネントの識別情報は、第2のコンポーネントが証明機関に対して第1の証明書を検査することにより確認される。第2のコンポーネントの識別情報は、第1のコンポーネントが証明機関に対して第2の証明書を検査することにより確認される。第1の証明書及び第2の証明書の確認の成功時に、安全な通信チャネルを介してデータ交換が実施される。

(もっと読む)

(もっと読む)

タグ認証システム、認証装置、及び、タグ認証方法

【課題】 ICタグの情報を集中して管理することなく、暗号機能を備えていないICタグ内に保持されるデータを保護する。

【解決手段】 R/W(リーダライタ)装置2は、ICタグであるタグ1の備える記憶手段内から、各ICタグに固有の情報であり、書換えできない固有情報を読み出して認証装置5へ送信する。認証装置5は、受信した固有情報と、現在の時刻のタイムスタンプとを基に、楕円曲線暗号を用いて署名データ及び公開鍵を生成する。R/W装置2は、認証装置5から署名データ、タイムスタンプ及び公開鍵を受信してタグ1に書き込む。タグ1を検証する場合、R/W装置2は、タグ1から固有情報、署名データ、タイムスタンプ及び公開鍵を読み出して認証装置5へ送信する。認証装置5は、受信したこれらの情報を用いてタグ1の正当性を検証し、その検証結果をR/W装置2へ返送する。

(もっと読む)

クライアント端末、アプリ起動用ファイル生成装置及びシングルサインオンシステム

【課題】 Webブラウザが認証チケットを獲得すれば、リッチクライアントアプリケーションがWebシステムをアクセスする場合でもログイン処理を実施することなく、アクセスすることができるようにする。

【解決手段】 リッチクライアントアプリケーションの起動に必要なアプリ情報と認証チケットを含むアプリケーション起動用ファイルを生成するアプリ起動用ファイル生成装置3を設け、クライアント端末1がアプリケーション起動用ファイルに含まれているアプリ情報にしたがってリッチクライアントアプリケーションを起動するとともに、その認証チケットをリッチクライアントアプリケーションに引き渡すようにする。

(もっと読む)

最適な電子チケットを選択するプログラム

【課題】コンテンツを利用するユーザにとって有利な認証処理のために最適な電子チケットを選択する。

【解決手段】電子チケット抽出部は、電子チケット記憶部に記憶された複数の電子チケットの中から、提供されたデジタルコンテンツに対応した複数の電子チケットを抽出する。次に、電子チケット選択部は、抽出された複数の電子チケットについて、それらの各々に含まれるコンテンツの利用条件を比較して、優先度順に電子チケットを認証処理部へ提供する。この際、電子チケット選択部は、料金の支払い方法に関する比較(S201,S202)、付与ポイントの比較(S203)、利用回数の有無の比較(S204,S205)、有効期限に関する比較(S206)、利用回数の残数の比較(S207)の各利用条件の比較を行って電子チケットの優先順位を判断する。

(もっと読む)

2,101 - 2,120 / 2,502

[ Back to top ]