Fターム[5J104NA11]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 演算、アルゴリズム的構成要素 (1,696) | 一方向性関数 (87)

Fターム[5J104NA11]に分類される特許

1 - 20 / 87

チェックデジット計算装置、チェックデジット計算方法、承認情報生成装置、承認情報生成方法、取引支援システム、取引支援方法、およびプログラム

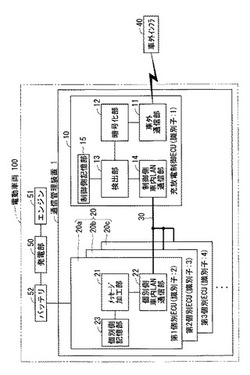

通信管理装置

【課題】外部装置との通信における情報の漏えいおよび改ざんなどを防止するとともに、装置内部で改ざんなどの異常が生じた情報が外部装置に送信されることを防止することが可能な通信管理装置を提供する。

【解決手段】各個別ECU20にメッセージ加工部21を設け、車外インフラ40に送信すべき情報を含むメッセージを、予め定める加工ルールに従って加工し、個別側車内LAN通信部22によって車内LAN30を介して充放電制御ECU10の制御側車内LAN通信部14に送信する。充放電制御ECU10に検出部13を設け、制御側車内LAN通信部14で受信したメッセージを、予め定めるチェックルールに従って加工して検査し、異常の有無を検出する。

(もっと読む)

一方向通信システム、方法及びプログラム

【課題】一方向通信において通信相手の正当性を検証できる一方向通信システム、方法及びプログラムを提供すること。

【解決手段】サーバ10及び端末20は、予め端末IDを共有しており、サーバ10は、端末IDを含むデータ列から第1のハッシュ値を演算するハッシュ演算部112と、第1のメッセージ及び第1のハッシュ値の排他的論理和によりスクランブル値を算出するスクランブル演算部113と、データ列から端末IDを除いた固有データ及びスクランブル値を連接したパケットを端末20へ送信する送信部114と、を備え、端末20は、パケットから固有データ及びスクランブル値を分離する分離部211と、固有データ及び端末IDからなるデータ列から第2のハッシュ値を演算するハッシュ演算部212と、スクランブル値及び第2のハッシュ値の排他的論理和により第2のメッセージを取得するメッセージ取得部213と、を備える。

(もっと読む)

認証コンポーネント、被認証コンポーネントおよびその認証方法

【課題】中間者攻撃に対する耐性を向上できる認証コンポーネント、被認証コンポーネントおよびその認証方法を提供する。

【解決手段】実施形態によれば、データ構造がそれぞれ鍵遷移レコードで構成された鍵情報、マトリックス状の秘密情報XY、および前記秘密情報XYが暗号化された秘密情報XYEとを記憶する被認証コンポーネント10と、前記被認証コンポーネントを認証する認証コンポーネント20との間における認証方法は、前記認証コンポーネントが、前記被認証コンポーネントから受領した前記鍵情報に対して、自身のデバイスインデックスに対応するレコードを選択し、前記レコードをデバイス鍵によって復号して鍵遷移を取り出すステップS33と、前記認証コンポーネントが、前記被認証コンポーネントから受領した前記秘密情報XYEに対して、対応する鍵遷移を用いて、復号処理を行い、前記秘密情報XYを共有するステップS13とを具備する。

(もっと読む)

認証システム、認証連携装置、認証方法

【課題】複数のコンピュータリソースを利用するためのシングルサインオンの処理を第三者に委託しつつも、企業内で利用するログインIDを第三者に提供せずに認証を行う。

【解決手段】認証情報変換装置は、ログインIDに基づいて認証された利用端末から、ログインIDを受信し、受信したログインIDに基づいて不可逆計算を行った計算結果である変換IDを生成し、生成した変換IDを認証連携装置に送信し、認証連携装置は、変換IDに対応付けて、情報提供装置毎に予め定められたユーザIDとパスワードとの組み合わせを予め記憶し、認証情報変換装置から送信される変換IDに対応付けられたユーザIDとパスワードとの組み合わせを読み出して情報提供装置に送信し、情報提供装置に認証処理を行わせる。

(もっと読む)

全単射写像拡大による擬似乱数生成法

【課題】現在の暗号化の安全性は数学的な問題解決のための計算の膨大さによっているが、一方向性で保証されていたハッシュ関数の脆弱性が指摘されており、計算の容易さと一方向性を両立させる理想的な擬似乱数を生成する。

【解決手段】ビット情報を拡大し元の情報の全単射写像を作り疑似乱数化する。例えば、一つの2ビット値をもう一つの2ビット値をもとに換字と並べ替えで置換したものはこれらの組み合わせをEXOR演算した値と共にベクトルとも云えるパターンを持つ。このベクトルを選択して並べることで原像よりも拡大された全単射写像を作ることが出来る。また、変換することなく原像の情報を取り出し二重に連結することでも、原像よりも拡大された全単射写像を作ることが出来る。

(もっと読む)

連携装置、連携元装置、連携先装置、連携プログラム、および連携方法

【課題】連携検索の安全性の向上を図ること。

【解決手段】(1)甲の第1実ID「aaa」を指定し、ハッシュ値「98c%df」を求める。(2)連携先装置102のハッシュ値の取得要求を送信する。(3)ハッシュ値「98c%df」を含む第1連携テーブルTcAを検索し、連携IDを特定する。(4)連携IDを有する第2連携テーブルTcBを検索し、ハッシュ値「As8&+)」を検索する。(5)検索ハッシュ値「As8&+)」を連携元装置101に送信する。(6)ハッシュ値「As8&+)」を受信すると属性要求を送信する。(7)属性要求からハッシュ値「As8&+)」を抽出し、逆引きテーブルTrから実ID「bbb」を特定する。属性テーブルTaB内の第2実ID「bbb」のレコードから、年収項目の年収123(万円)を抽出する。(8)このあと、抽出した属性情報(年収123万円)を送信する。

(もっと読む)

マッチングシステム、方法、計算装置、クライアント装置及びプログラム

【課題】従来よりも効率良くマッチングを行うことができるマッチング技術を提供する。

【解決手段】重複除去後条件生成部1が、Snについての複数の条件から重複する条件を除いたSnについての重複除去後条件を求める。レコード抽出部Pn2が、Snについての各重複除去後条件を満たすレコードを抽出する。関数値計算部Pn3が、各上記抽出されたレコードの識別子を上記関数fnに入力した場合の出力値を計算し、また他の計算装置により計算された出力値を上記関数fnに入力した場合の出力値を計算する。カウント部2は、全ての上記関数f1,f2,…,fNの演算が施された演算結果である照合タグを受け取り、各上記組を構成する条件と同じ重複除去後条件を満たすレコードに対する照合タグを参照することにより、その各組を構成する全ての条件に共通する照合タグの数をカウントする。

(もっと読む)

オフライン二要素ユーザ認証システム、その方法、およびそのプログラム

【課題】認証情報漏洩の危険性を減少させたオフラインでの二要素認証のマトリクス認証を実現する。

【解決手段】提示パターンに含まれる特定の位置の要素に適用することによりワンタイムパスワードを生成するための導出ルールをパスワードとし、ユーザが使用するクライアントの識別情報を認証のためにさらに使用する二要素ユーザ認証システムであって、オフライン認証クライアント内に、クライアント識別情報と組み合わされて提示パターンをユニークに決定する値である複数のパターンシード値と、そのそれぞれに対応する複数の検証コードをクライアントに記憶させ、クライアント識別情報と選択された1つのパターンシード値に基づいて提示パターンを生成し、入力されたワンタイムパスワードを対応する検証コードに基づいて検証することによって認証を実施する。

(もっと読む)

情報処理プログラム及び情報処理装置

【課題】情報に施された電子署名に対する検証を行う場合にあって、次回の検証に用いるための、電子署名に対する検証の結果を記憶装置に記憶させるようにした情報処理プログラムを提供する。

【解決手段】情報処理プログラムは、コンピュータに、情報に施された電子署名に対する検証を行わせる指示を受け付け、電子署名に対応する電子証明書に基づき電子署名に対する検証を行い、改竄がないと判断された場合は、情報と、情報に施された電子署名と、電子署名に対応する電子証明書の有効期限を表す有効期限情報と、の組み合わせに対してハッシュ値を算出し、ハッシュ値に対してタイムスタンプを付与し、検証を行った電子署名を施した情報、電子署名、タイムスタンプが付与されたハッシュ値及び有効期限情報を対応させて記憶装置に出力し、改竄がないと判断された場合は、情報に改竄がないことを示す情報を出力する機能を実現させる。

(もっと読む)

データ匿名化の方法と装置

【課題】データ匿名化装置とその方法を提供する。

【解決手段】データ匿名化装置1は、複数のデータレコード中の2つのレコード毎の間の距離を計算する距離計算ユニット10と、各レコードを頂点として用い、全ての2つの頂点を辺で接続し、2つの対応するレコードの間の距離で辺に重みを加えることにより、全てのレコードを含む完全グラフを構築する完全グラフ構築ユニット12と、完全グラフを少なくともk個の頂点を含む複数のコンポーネントに分割するために、辺の重み順に辺を順番にカットする辺カットユニット14と、各クラスタに含まれる頂点の数がk個と2k−1個の間となるように、2k−1個を超える頂点を含むコンポーネントを複数のクラスタに分解するラージコンポーネント分解ユニット16と、各クラスタ内のレコードを互いに区別することができないように、各クラスタの頂点に対応するレコードを一般化する一般化ユニット18とを備える。

(もっと読む)

データ作成方法、データ作成装置及びコンピュータプログラム

【課題】デジタルデータと証明書とを一体化したファイルを作成し、デジタルデータと証明書の内容証明を同時に行う。

【解決手段】データ証明装置1は、ユーザ端末2及びタイムスタンプ付与装置3と通信可能に接続し、証明対象の原本データをユーザ端末2から受信する原本データ受付手段と、原本データに対応する証明書ファイルを作成し、この証明書ファイルに原本データそのものを添付して中間ファイルを作成する中間ファイル作成手段と、中間ファイルをタイムスタンプ付与装置3に送信するタイムスタンプ要求手段と、タイムスタンプ付与装置3から中間ファイルのハッシュ値及び日時情報を包含する日時保証情報を受信する日時保証情報取得手段と、受信した日時保証情報を中間ファイルに埋め込み証明済ファイルを作成する証明済ファイル作成手段と、この証明済ファイルをユーザ端末2に送信する証明済ファイル送信手段とを備える。

(もっと読む)

プロキシ再暗号化システム、送信装置、再暗号化鍵生成装置、プロキシ装置、受信装置、プロキシ再暗号化方法、それらのプログラムおよび記録媒体

【課題】双線型写像を用いずに標準モデルで双線型写像を用いた場合と同程度の安全性を有する双方向複数ホップ型のプロキシ再暗号化システムを実現する。

【解決手段】公開パラメータ生成装置と送信装置と受信装置と再暗号化鍵生成手段とプロキシとを備える双方向複数ホップ型のプロキシ再暗号化システムにおいて、鍵の生成、暗号化処理、復号処理の際に、ABO−TDF(All-But-One落とし戸付一方向性関数)、及びreLTDF((re-appliable (n,k)-lossy落とし戸付一方向性関数)とその準同型性を利用する。

(もっと読む)

暗号処理システム、鍵生成装置、鍵委譲装置、暗号化装置、復号装置、暗号処理方法及び暗号処理プログラム

【課題】権限委譲を可能とした述語暗号を実現することを目的とする。

【解決手段】ペアリング演算によって関連付けられた双対ベクトル空間(双対ディストーションベクトル空間)である空間Vと空間V*とを用いて暗号処理を行う。暗号化装置は、空間Vにおけるベクトルであって、送信情報を埋め込んだベクトルを暗号ベクトルとして生成する。復号装置は、空間V*における所定のベクトルを鍵ベクトルとして、暗号化装置が生成した暗号ベクトルと鍵ベクトルとについて、ペアリング演算を行い前記暗号ベクトルを復号して送信情報に関する情報を抽出する。

(もっと読む)

電子透かし埋込装置、電子透かし読取装置、及びプログラム

【課題】静的な改変では、プログラムに埋め込まれた電子透かし情報を無効化できないようにする。

【解決手段】対象プログラムから定数検出部12が検出した定数M1に基づき、有限群選択部14が2つの素数を選択し、それら2つの積nに基づく有限群を選択する。t値算出部18が、電子透かし情報と、2つの素数から求められるその有限群の位数とに基づきtの値を計算する。u,w計算部が、M1、n及びtの値を用いて、M1についての2つの一方向性関数によりu,wを計算する。2つの一方向性関数は、あらかじめ定めた組み合わせ方で組み合わせると、組み合わせ結果の関数が必ずM1を出力するという条件を満たす。電子透かしコード挿入部22は、変数t,u,wから変数fを計算する演算式を対象プログラムに挿入し、対象プログラム中の定数M1をfに置換する。この演算式は、有限群の性質により、変数t,u,wの値が正しければ必ず演算結果がM1となる。

(もっと読む)

情報処理装置、鍵生成装置、署名検証装置、情報処理方法、署名生成方法、及びプログラム

【課題】選択文書攻撃に対する安全性証明が可能なMPKC方式の電子署名システムを実現するための情報処理装置が提供される。

【解決手段】第1秘密多項式Tの逆変換T−1により、n個の数で構成される元を含む有限環Knの元yを有限環Knの元y’に変換する第1逆変換部と、ここで得られた有限環Knの元y’を有限環Kのn次拡大Aの元Yとみなし、元Yを用いて、所定の多変数多項式で表現される写像f:A→Aの原像の要素X∈{Z|f(Z)=Y}を算出する要素算出部と、原像の要素数αに比例した確率pで原像の要素Xを1つ選択し、確率(1−p)で例外値を出力する要素選択部と、ここで選択された要素Xを有限環Knの元x’とみなし、第2秘密多項式Sの逆変換S−1により、有限環Knの元x’を有限環Knの元xに変換する第2逆変換部とを備える、情報処理装置が提供される。

(もっと読む)

情報処理装置、コード生成方法、コード検証方法およびプログラム

【課題】分散情報の改ざんを高確率および効率的に検知可能とし、かつ、パラメータ設定の自由度を大きくした情報処理装置を提供する。

【解決手段】入力される秘密情報sを、素数pと2以上の整数Nを用いて、1からp-1の値を要素とする列{s_1,...,s_N}で表し、s_1*...*s_N mod pをチェック用データvとして求めるチェック用データ生成部と、秘密情報sとチェック用データvに対して線形秘密分散法を用いてそれぞれの分散符号化した値を生成するコード分散部と、復元対象の情報から秘密情報s'およびチェック用データv’を復元するコード復元部と、秘密情報s'がチェック用データ生成部に入力されたときの出力であるチェック用データv''とv'とが等しいか否かを判定し、チェック用データv'とv''が等しい場合にはデータが改ざんされていないと判定し、チェック用データv'とv''が等しくない場合にはデータが改ざんされていると判定する同一性判定部と、を有する。

(もっと読む)

秘密情報管理システム

【課題】秘密情報を強固に保護すると共に、低コスト化も図れる秘密情報管理システムを提供する。

【解決手段】携帯物及び情報処理装置2は、初期値が同一な通信暗号鍵を同じ時間間隔で同じ一方向性関数を用いて更新する。携帯物は、照合キーワードとデータ暗号鍵を通信暗号鍵で暗号化した通信データを微弱電波を利用して送信する。情報処理装置2は、携帯物からの通信データを受信すると、通信暗号鍵記憶部21に格納されている通信暗号鍵を用いて、受信した通信データを復号する。そして、キーワード記憶部26に格納されている照合キーワードを読み出し、通信データの復号の結果得られた照合キーワードと一致するか否かを判定する。その結果、両者が一致する場合、通信データの復号の結果得られたデータ暗号鍵を正規の携帯物から提供されたデータ暗号鍵として、データ暗号鍵記憶部25に一時的に保存する。

(もっと読む)

プロトコルの安全性を検証する検証装置、検証方法および検証プログラム

【課題】認証または鍵交換のプロトコルを安全性のレベルに応じて検証することができる検証装置、検証方法および検証プログラムを提供すること。

【解決手段】検証装置1は、認証または鍵交換のプロトコルにおいて使用されている暗号プリミティブの種類を設定する種類設定部103と、暗号プリミティブの役割を設定する役割設定部104と、プロトコルにおけるデータ値の種類と状態、または暗号プリミティブの関数値の種類と状態とを示す要素を設定する要素設定部105と、要求に応じて検証対象の安全性を選択する安全性選択部106と、暗号プリミティブの役割に対して設定される所定のフレームワークに適合する安全性それぞれに関する検証項目を満足するか否かを判定する検証項目判定部107と、選択された全ての安全性に関する検証項目を満足していると判定された場合にプロトコルが安全であると判定する安全性判定部108と、を備える。

(もっと読む)

モバイル機器を認証する方法及び装置

【課題】あるネットワークの認証モジュールに対して、あるモバイル機器を認証する方法を提供する。

【解決手段】方法は、モバイル機器にチャレンジを転送するステップと、前記モバイル機器が認証されるべき相手先のネットワークが、より高度化されたネットワークである場合には、前記チャレンジに不可逆関数を適用して、変更されたチャレンジを得て、前記変更されたチャレンジに基づいて前記モバイル機器が鍵の導出を行い、前記モバイル機器が認証されるべき相手先の前記ネットワークが、高度化されていないネットワークである場合には、前記変更されていないチャレンジに基づいて前記モバイル機器が鍵の導出を行うステップと、前記鍵の導出の結果を使用して、前記モバイル機器から前記認証モジュールに対して認証プロトコルを実行するステップと、返された前記認証プロトコルの結果を検証することにより前記モバイル機器を認証するステップとを含む。

(もっと読む)

1 - 20 / 87

[ Back to top ]