国際特許分類[G06F21/20]の内容

物理学 (1,541,580) | 計算;計数 (381,677) | 電気的デジタルデータ処理 (228,215) | 不正行為から計算機を保護するためのセキュリティ装置 (22,301) | コンピュータシステムまたはコンピュータネットワークのノードへのアクセスの制限によるもの (9,223)

国際特許分類[G06F21/20]に分類される特許

9,191 - 9,200 / 9,223

リダイレクトを使用してネットワークへのアクセスを制御するシステム及び方法

無線ローカルエリアネットワーク(“WLAN”)のようなネットワークでセキュリティ及びアクセス制御を改善する機構であり、ホットスポットネットワークとサービスプロバイダネットワークとの間の明確な別々の通信セッションを必要とせずに、ウェブブラウザの相互作用を利用する。その方法は、WLANのサービスエリア内に配置されたモバイル端末(MT)/クライアントからWLANにアクセスする要求を受信することを有する。ネットワークのアクセスポイント(AP)は、MTに関連する識別子にセッションID及び無作為番号を関連付け、MTの識別子にセッションIDをマッピングするデータと無作為番号とを格納する。ローカルサーバは、セッションID及び無作為番号を含むウェブページの形式で認証要求をMTに送信する。APはデジタル署名認証メッセージと、ユーザ証明情報を含むパラメータリストと、セッションIDと、MTに関する無作為番号とをMTから受信し、認証メッセージは、パラメータリストと共にセッションIDと無作為番号とを使用してデジタル署名される。APは、MTから受信したセッションIDとパラメータリストとを相互に関連付け、格納されているマッピングデータを使用して、WLANへのMTのアクセスを制御するために、受信したデジタル署名認証メッセージと比較するローカルデジタル署名を生成する。

(もっと読む)

(もっと読む)

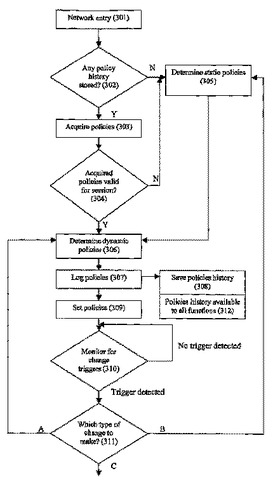

動的ネットワーク・ポリシー管理のシステムと方法

動的ネットワーク・ポリシー管理を提供するシステムと方法である。本システムは、ネットワーク管理者がネットワーク・セッションの開始時と全体を通してネットワーク・サービスの使用を調整可能とする。本システムは接続機能の選択可能な特性を識別する方法を使用して静的(305)及び動的ポリシー(306)を確立し、このポリシーは、多数の指定したトリガ・イベントまたは活動のどれかの監視検出を基にネットワークを通してセッションの前、途中及び後で修正してもよい(310)。以前のセッションで特定の識別接続機能と関係する特定のポリシーをキャッシュしまたは保存して以後のセッションで使用して、前記以後のセッションでより迅速にネットワーク使用パーミッションを与えてもよい。キャッシュしたまたは保存したポリシー情報を使用してネットワーク使用(308)、制御、及び安全性を識別してもよい。本発明のシステムと方法はネットワーク使用プロビジョニングの静的及び動的ポリシー割当てを提供する。  (もっと読む)

(もっと読む)

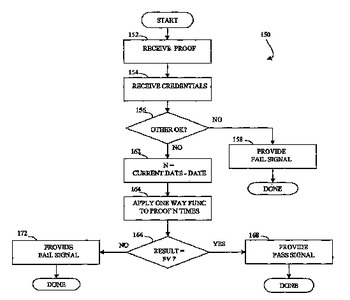

所定の区域へのアクセスの制御

アクセスの制御は、アクセスを選択的に許可するコントローラを有する、アクセスに対するバリアを設けることと、資格認証/証明を生成する少なくとも1つの管理エンティティを有し、期限が過ぎた証明に対する資格証明と値だけが所与の場合には有効な証明が確定不可能であると設定され、コントローラは資格認証/証明を受信し、コントローラはアクセスが現在認可されているか否かを判定し、もし、アクセスが現在認可されているならば、コントローラはアクセスを許可する。資格認証/証明は1つの部品内にあり、または、資格認証/証明は別個の部品内にあってよい。資格認証を生成する第1の管理エンティティと、証明を生成する他の管理エンティティがあってもよい。第1の管理エンティティは証明をも生成し、または、第1の管理エンティティは証明を生成しなくてもよい。資格認証は、一方向性関数を、複数の証明のうちの第1の証明に適用した結果である最終値を含むディジタル証明書に対応することがある。  (もっと読む)

(もっと読む)

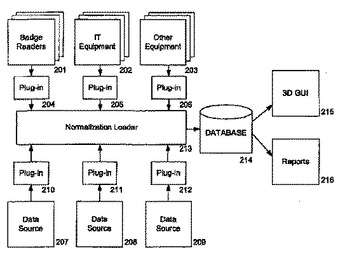

個人用のセキュリティ情報の統合視覚化

装置からのデータを受取り且つ一意的に識別されたオブジェクトに基づいて該受取ったデータを正規化することを包含するセキュリティシステム。  (もっと読む)

(もっと読む)

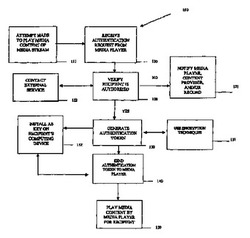

メディアストリーム受信者認証

メディアストリームの受信者の認証の方法、データ構造およびシステム。メディアストリームは自己インストールおよび自己実行のメディアプレイヤーおよびメディアコンテンツを含んでいる。メディアプレイヤーは、それが自己インストールおよび自己実行した後で、認証サービスと通信する。メディアプレイヤーはメディアストリーム受信者に関する認証証拠を供給する。認証サービスは、その情報を受信者のメディアコンテンツのアクセスの認証に対して使用する。認証サービスは認証証拠を認証された受信者に与える。メディアプレイヤーに有効な認証証拠が受信されると、メディアプレイヤーは認証された受信者に対してメディアコンテンツを再生する。 (もっと読む)

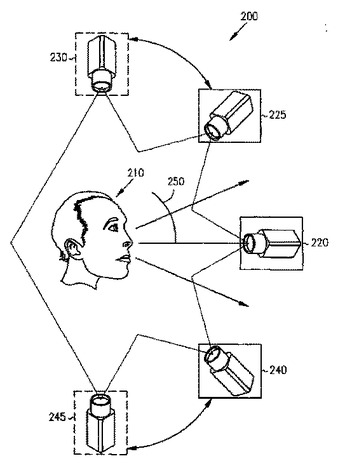

3次元モデリングを使用した顔識別認証

チェックポイント・スクリーニング・システムは、スクリーニングすべき人物について互いに異なる角度からの画像を提供するために、複数のカメラを使用する。互いに異なる角度からの画像から抽出した互いに異なる特徴が、スクリーニングすべき人物に関連付けられたプロファイルと比較される。一実施形態では、その人物は、まず、運転免許証又は他の認証などのIDを提供し、プロファイルが読み出される。一致が検出された場合、その人物は、チェックポイントを通過することができる。一致が検出されなかった場合、追加の識別認証を行うために、その人物をチェックポイントの別の経路に案内することができる。メンバーを登録し、メンバー・プロファイルを取得するために、登録プロセスが使用される。3次元画像を提供するために、3つのカメラ角度が、利用される。各画像が別々に、プロファイルと比較され、これらの比較結果に、重みが付けられる。一致が検出された場合、プロファイルが回帰的に更新される。  (もっと読む)

(もっと読む)

電子証明のセキュア化方法

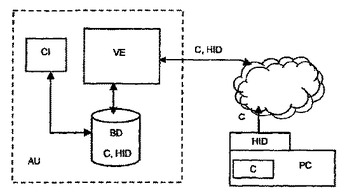

【課題】 本発明の目的は、所有者以外の者が証明を使用することを防止し、万一証明が盗難又はコピーされた場合、所有者への損害を防止することである。この目的は、機関(AU)から所有者に交付される電子証明(C)のセキュア化及び確認方法において、所有者によって利用されるユーザーユニット(PC)のメモリ内に前記証明(C)が保存され、前記ユーザーユニット(PC)が証明(C)のデータ全体又は一部を機関(AU)に送信する方法であって、初期化段階の時、‐ ユーザーユニット(PC)に固有なネットワーク識別子(HID)を機関(AU)が決定する工程と、‐ 証明(C)のデータと結合された前記識別子(HID)を機関(AU)が記憶する工程とを含む方法により達成される。  (もっと読む)

(もっと読む)

暗号で保護されたプレフィクスを用いたインターネットプロトコルネットワーク用のロケーションプライバシー

【課題】各ルータが、情報のパケットを転送するのに必要な情報を取得するが、いかなる追加情報も取得しない。

【解決手段】暗号で保護されたプレフィクス(CPP)は、CPP IPアドレス54とホストの地理的な位置との間のいかなる対応関係も妨げるIPアドレスを生成するのに用いられる。IPアドレスは、多数のセグメントからなるアドレスのプレフィクスに細分化される。各セグメントは、アクセスネットワークドメイン(又は、プライバシードメイン)内のルータの部分集合にのみに知られている暗号化鍵を用いて暗号化される。

(もっと読む)

信頼できる周辺機構

ある実施形態によれば、コンピュータシステムが開示される。コンピュータシステムは中央処理装置(CPU)および該CPUに結合されたチップセットを含んでおり、該チップセットは保護レジスタおよびホストコントローラを含んでいる。コンピュータシステムはまた、ホストコントローラに結合したバスおよび該バスに結合した周辺機器も含んでいる。ホストコントローラと周辺機器との間で暗号化されたデータを送信するため、コンピュータシステムの起動時に周辺機器が信頼できるかどうかを検証するために信頼できるソフトウェアが保護レジスタにアクセスする。  (もっと読む)

(もっと読む)

クライアント−サーバ環境においてクライアントを認証するためのシステムおよび方法

【課題】 HTTPプロトコルを変更することも不必要なネットワーク・トラヒックを生じることもない認証プロセスを提供する。

【解決手段】 本発明の考えは、既存のパスワード/ユーザIDに基づく認証プロセスの代わりに、新しいデジタル署名認証プロセスを用いることである。この新しいプロセスでは、好ましくは、宛先サーバが用いる認証プロセスとは独立して、クライアント認証情報によって第1のHTTP要求ヘッダを拡張し、サーバは認証情報を要求しない。認証情報は、好ましくは、クライアントの公開鍵を含み認証機関が署名したクライアント証明書、および、好ましくは、要求内で送信されるHTTP要求ヘッダ・データに対して計算され、クライアントの秘密鍵によって暗号化されたハッシュ値を含む。証明書およびデジタル署名は、クライアント・システム自体におけるHTTP要求ヘッダの作成中に追加することができ、または、ゲートウェイ、プロキシ、もしくはトンネルとして機能するサーバにおいて、後に追加することができる。新しいデジタル署名認証プロセスに対応しない宛先サーバは、単に、HTTP要求ヘッダにおける証明書およびデジタル署名を無視し、自動的に、それ自身の認証プロセスを開始する。本発明は、既存のデジタル署名認証プロセスを簡略化し、同時に、HTTPプロトコルを変更することも不必要なネットワーク・トラヒックを生じることもなく、異なる認証プロセスの共存を可能とする。

(もっと読む)

9,191 - 9,200 / 9,223

[ Back to top ]