Fターム[5J104JA03]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 暗号方式(一方向性関数も含む) (6,548) | 対称暗号系(共通鍵暗号系) (4,021)

Fターム[5J104JA03]の下位に属するFターム

乱数列と平文列とを逐次合成するもの (189)

換字と転置を交互に繰り返すもの (212)

アフィン暗号 (2)

カオス系列を利用するもの (9)

Fターム[5J104JA03]に分類される特許

3,581 - 3,600 / 3,609

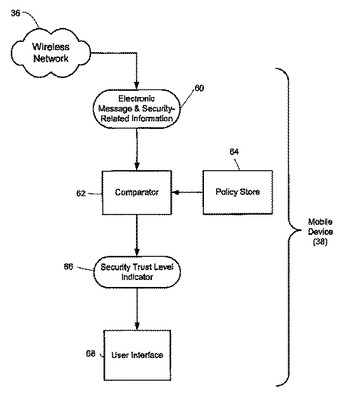

暗号化の強度を示すシステムおよび方法

方法とシステムは、モバイル計算機器上において保護メッセージのために提供される。方法とシステムは、電子メッセージと共に使用されるセキュリティ方法に関連する安全性信用レベルの表示のために提供する。電子メッセージに関連する安全性信用レベルを電子機器上に示す方法であり、その方法は、電子メッセージに関連する安全性に関するデータにアクセスするステップ、電子機器上に記憶される安全性に関する信用カテゴリにアクセスするステップ、アクセスされた安全性に関するデータに基いて、どの安全性に関する信用カテゴリが電子メッセージに対応するかを決定するステップを含み、安全性に関するインジケータが、決定された対応する安全性に関する信用カテゴリに基いて電子機器のユーザに表示される方法。  (もっと読む)

(もっと読む)

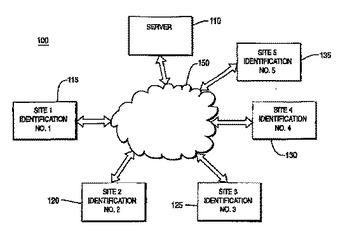

セキュア通信ネットワークのパーティを認証および認可するシステム

複数の遠隔サイトに位置するセキュア通信ネットワークのパーティを認証および認可するシステムおよびデバイスであり、各遠隔サイトは、第2のサイトから受信され、当該遠隔サイトに関連付けられた値を用いてブラインディングされる第1の認証値を決定するコードと、決定された値を暗号化および送信するコードと、第2の認証値を解読するコードと、ブラインディング解除された第1の認証値が第2の認証値と等しい場合に送信側サイトを有効化するコードとを実行するように動作することができるデバイスを備える。さらに、送信側サイトは、遠隔サイトに関連付けられた値によってブラインディングされる第1の認証値を生成および送信するコードと、値を解読するコードと、認証値が受信し解読した値と等しい場合に当該遠隔サイトを有効化するコードとを実行するように動作することができるデバイスを備える。

(もっと読む)

(もっと読む)

音響チャネル上のディジタル認証

ディジタル認証と検証のための装置および方法が開示される。一実施形態において、認証は、暗号鍵を用いてアクセスコードを発生する暗号鍵とルックアップテーブル(LUT)を記憶することと、アクセスコードに基づいて複数の並列のBPSKシンボルを発生することと、BPSKシンボルを、LUTを使用してアクセスコードで符号化された複数の音色に変換することと、および認証のためにアクセスコードで符号化された複数の音色を出力することとを含む。他の実施形態において、検証はアクセスコードで符号化された複数の音色を受信することと、複数の音色から複数の並列なBPSKシンボルを発生することと、BPSKシンボルをアクセスコードのインターリーブされたビットストリームに変換することと、符号化されたインターリーブされたビットストリームをデインターリーブすることと、符号化されたデインターリーブされたビットストリームからアクセスコードをリカバーすることとを含む。  (もっと読む)

(もっと読む)

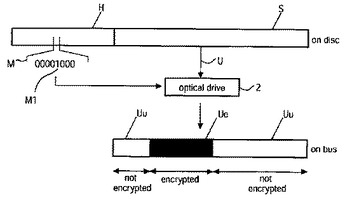

暗号化指示情報を有する記録媒体

本発明は、セクタ(S)内のユーザデータと、前記セクタと関連する管理情報(n)を保存する記録媒体(10)に関する。ユーザデータがPCの通信バス(6)上を伝送されるときに、ユーザデータの簡単で、低コストで、柔軟で、安全なコピー保護を提供するために、本発明によれば、管理情報は、関連するセクタ(S)に保存されているユーザデータが、通信バス(6)上を伝送される前に、読み取り装置(2)によって暗号化されることを示す暗号化指示情報(M1)を有することが提案される。  (もっと読む)

(もっと読む)

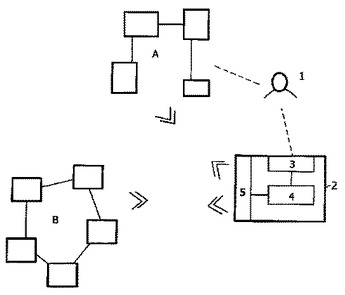

ネットワーク接続の構成

本発明は、既存のネットワーク(A)においてネットワーク装置(2)を適応する方法に関し、ユーザ(1)は、生物測定モジュールを介して装置(2)及びネットワーク(A)の装置に特徴的な生物測定データを提供する。ネットワーク識別子及び/又は構成鍵は、生物測定データから得られる。ネットワーク識別子は、他のネットワーク(B)が依然としてその範囲内にあるときでも、新しい装置(2)が所望のネットワーク(A)に正確に割り当てられることを確保する。構成鍵は、構成段階中に交換される情報を傍受から保護するために使用され得る。  (もっと読む)

(もっと読む)

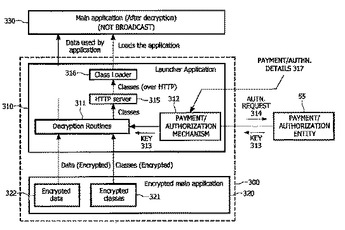

デジタル放送システム用のコピープロテクトアプリケーション

コピープロテクトアプリケーションは、Multimedia Home Platform(MHP)のようなデジタル放送システムで端末(60)に放送される。アプリケーションは、ランチャー・アプリケーション(310)とメインアプリケーション(320)とを有する。ランチャー・アプリケーション(310)は、端末(60)でHTTPサーバ(315)のようなサーバを端末に生成させる。DVBClassLoader(316)のようなアプリケーション・ローダは、サーバ(315)を介して端末にメインアプリケーションをロードする。メインアプリケーションは、サーバ(315)を通過するときに解読される暗号化アプリケーションでもよい。ランチャー・アプリケーション(310)は、解読での処理の前に、外部関係者から許可を取得する。  (もっと読む)

(もっと読む)

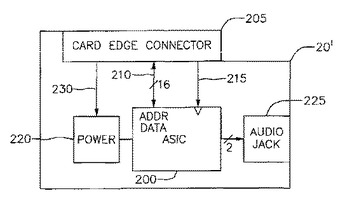

デジタルメディアカートリッジのシステム及び方法

デジタルメディアカートリッジは、コントローラとメモリの両方を含んでおり、メモリは、ビデオ及び音響のデジタル表現を圧縮及び暗号化された形態で保存している。一実施例において、コントローラは、デジタル表現を読み取り、これを圧縮解除及び暗号解読し、アナログビデオ及びオーディオに変換した後に、カートリッジが挿入されているホスト装置に、このアナログビデオ及びオーディオを出力する。アナログビデオ及びオーディオ出力は、ホスト装置によるビデオ及びオーディオ信号の更なる処理を必要とすることなしに、それぞれ、ホスト装置の画面上に表示され、ホスト装置のスピーカー又はヘッドフォンによって再生される。又、デジタルメディアカートリッジは、ビデオ及びオーディオ以外にも、ホスト装置のユーザー入力及びディスプレイ画面を使用するゲームを保存及び実行可能である。  (もっと読む)

(もっと読む)

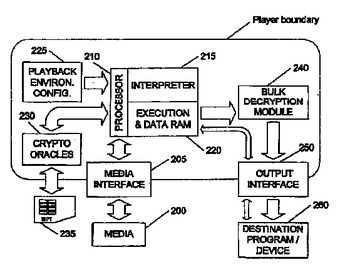

海賊行為を規制し、インタラクティブコンテンツを使用可能にするための再プログラマブルなセキュリティ

セキュリティロジックおよびコンテンツの統合を可能にすることによって、セキュリティの責任および制御をプレイヤのメーカからコンテンツ作成者へ移すための技術が開示される。例示的光ディスク(200)は、タイトルセキュリティポリシおよび復号化プロセスを実装するデータ処理オペレーション(225)と結合された、暗号化されたデジタルビデオタイトルを伝送する。プレイヤデバイスは処理環境(例えば、リアルタイム仮想マシン)を含み、この環境は、その処理オペレーションを解釈することによってコンテンツを再生する。プレイヤはまたプロシージャコールを提供して、コンテンツコードがデータをメディアからロードすることを可能にし、ネットワーク通信を実行し、再生環境構成(225)を決定し、安全な不揮発性ストレージにアクセスし、データを出力するためのCODEC(250)に提供し、および/または、暗号化オペレーションを実行する。コンテンツは、デコードされた出力にフォレンシックウォータマークを挿入して、海賊コピーをトレースすることができる。海賊行為者がプレイヤまたはタイトルを危殆化させる場合、例えば、攻撃をブロックする、海賊行為を受けたメディアを失効させる、または、ネイティブコードを使用してプレイヤの脆弱性を是正する、セキュリティ機能により、さらなるコンテンツをマスタリングすることができる。

(もっと読む)

(もっと読む)

信頼できる周辺機構

ある実施形態によれば、コンピュータシステムが開示される。コンピュータシステムは中央処理装置(CPU)および該CPUに結合されたチップセットを含んでおり、該チップセットは保護レジスタおよびホストコントローラを含んでいる。コンピュータシステムはまた、ホストコントローラに結合したバスおよび該バスに結合した周辺機器も含んでいる。ホストコントローラと周辺機器との間で暗号化されたデータを送信するため、コンピュータシステムの起動時に周辺機器が信頼できるかどうかを検証するために信頼できるソフトウェアが保護レジスタにアクセスする。  (もっと読む)

(もっと読む)

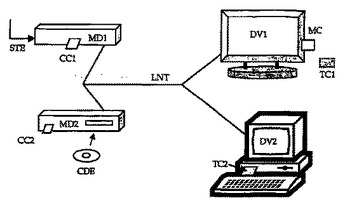

ローカルエリアネットワークの構築及び管理方法

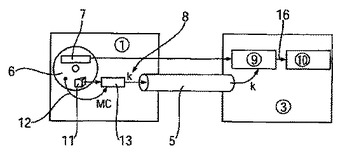

【課題】 本発明の目的は、暗号化されたデータのフローの少なくとも1つの再生装置と、前記暗号化されたデータの全て又は一部の配信又は再暗号化装置とを含み、これら2つの装置がセキュリティモジュールを備える、ローカルエリアネットワークの構築及び管理方法であって、‐ ローカルエリアネットワークに接続された装置のうちの1つにマスターセキュリティモジュールを接続する工程と、‐ マスターセキュリティモジュールによりローカルエリアネットワーク鍵を作成する工程と、‐ このネットワーク鍵をユーザーセキュリティモジュールのうちの1つ又は複数にセキュアな状態で送信する工程と、‐ 配信及び再暗号化装置により暗号化されたデータを復号化する工程と、‐ ローカル鍵を使用し前記装置によりデータを再暗号化する工程と、‐ 再暗号化されたデータを再生装置に送信する工程と、‐ 再生装置に結合され、ローカル鍵を見つけるための手段を有するユーザーセキュリティモジュールにより前記再生装置で復号化する工程とを含む方法を提供する。  (もっと読む)

(もっと読む)

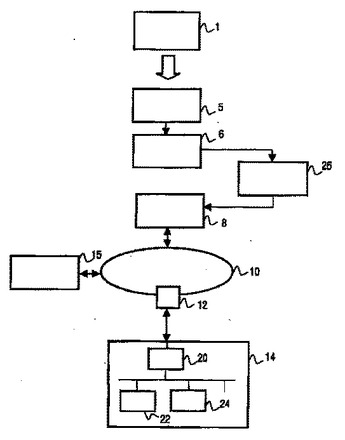

電子透かしの埋め込み及び検出

情報信号に電子透かしを埋め込む及び情報信号中の電子透かしを検出する方法及びシステムが開示される。電子透かしを埋め込む方法は、電子透かし秘密を供給するステップ(106)と、情報信号(101)にディジタル電子透かしを埋め込むステップ(107)とを有し、該埋め込みは前記電子透かし秘密により制御され、前記方法は更に、前記情報信号からディジタル電子指紋(103)を算出するステップ(102)と、前記算出されたディジタル電子指紋を基準ディジタル電子指紋として保存し、前記基準ディジタル電子指紋に関連して、識別子データアイテムを保存するステップ(104)とを有し、前記識別子データアイテムから前記電子透かし秘密が導出される。  (もっと読む)

(もっと読む)

データ処理システムにおけるセキュリティのための方法と装置

【課題】データ処理システムにおけるセキュリティのための方法と装置

【解決手段】安全な伝送のための方法と装置。各ユーザは登録キーを提供される。ロングタイム更新の放送キーはこの登録キーを使用して暗号化され、そして周期的にユーザに提供される。ショートタイム更新のキーは放送キーを使用して暗号化され、そして周期的にユーザに提供される。放送はその後ショートタイムキーを使用して暗号化され、ここにおいてユーザはこのショートタイムキーを使用して放送メッセージを解読する。1つの実施形態はリンク層内容暗号化を提供する。もう1つの実施形態はエンドツーエンド暗号化を提供する。

(もっと読む)

配信ネットワークを介したマルチメディアコンテンツの配信方法

本発明は、ネットワークを介して送信されるコンテンツを一組のスライスに分割し、当該スライス群から一組のファイルを生成することを提案する。スライス(またはファイル)は、係る解読鍵の取得前にクライアントがスライス(またはファイル)を利用できないようにダウンロード前に暗号化される。従って、本発明は、ダウンロードされたコンテンツ全体をプロテクトするよりも、スライスごとに(またはファイルごとに)ダウンロードされたコンテンツをプロテクトすることを可能にする。サーバとクライアントの間の送信(ダウンロードモードによる)は、すべてのファイアウォール及びNATにより受付けられているHTTPプロトコルにより規制される。この結果、送信されたコンテンツは、制限なくウェブにアクセスできる任意のクライアント装置にアクセス可能となる。効果的には、スライスは、互いに独立に復号可能である。  (もっと読む)

(もっと読む)

コピープロテクトソフトウェアを実行するための装置

本発明は、情報キャリアに格納されているコピープロテクションソフトウェアを実行する装置に関する。本発明の課題は、ハッカーが情報キャリアの可読なコピーを生成するためのハードルを高くすることである。上記課題を達成するため、解読されたグラフィックデータを取得するため、暗号データを用いて暗号化グラフィックデータを解読する手段、コピープロテクトソフトウェアを実行するアプリケーション処理ユニット、グラフィックデータを処理するグラフィック処理ユニット、及びドライブとグラフィック処理ユニットの間に情報キャリアからグラフィック処理ユニットへの解読されたグラフィックデータ及び/または暗号データを転送するためのセキュア通信チャネルを開設する手段を有する装置が提供される。

(もっと読む)

(もっと読む)

二重要素認証されたキー交換方法及びこれを利用した認証方法とその方法を含むプログラムが貯蔵された記録媒体

本発明は、二重要素認証されたキー交換方法及びこれを利用した認証方法と、その方法を含むプログラムが貯蔵された記録媒体に関するものである。この二重要素認証されたキー交換方法は、加入者端末器が、自身の識別子と認証サーバーの公開キーを使用して生成された値を前記アクセスポイントを通して認証サーバーに送信する。認証サーバーは、加入者端末器から受信された値を使用して加入者関連パスワード及びトークンに貯蔵されたキーと認証サーバーの秘密キーを検出し、乱数を生成して、加入者端末器に送信する。加入者端末器は、受信された乱数とパスワード及びトークンに貯蔵されたキーを使用して特定値を暗号化した値と生成された加入者側認証子とを認証サーバーに送信する。認証サーバーは、パスワード、トークンに貯蔵されたキー、及び乱数を使用して生成した第2特定値を復号化キーにして前記受信された暗号化値を復号し、復号された値に基づいて加入者側認証子に対する認証を行い、認証が成功した場合、パスワード、トークンに貯蔵されたキー、及び公開キーを使用して生成された認証サーバー側認証子を加入者端末器に送信する。加入者端末器は、トークンに貯蔵されたキーとパスワードを使用して認証サーバー側認証子に対する認証を行う。本発明によれば、二重要素認証方式を使用するので、他のいずれのEAP認証方式よりもっと強力な個体認証を提供する。また、公衆無線LANでPDAsに適用できるほどの保安性と効率性を有する。 (もっと読む)

コンピュータ・デバイス上でのソフトウェアの利用を制御するためのシステム及び方法

コンピュータ・デバイス上でのソフトウェアの利用を制御するための方法及びシステムに関する。認可鍵は、デバイスに記憶されるユニーク文字列であるデバイス文字列と、デバイス上での使用が認可されたソフトウェアに記憶されるユニーク文字列であるソフトウェア文字列との関数として生成される。認可鍵は秘密鍵を用いて暗号化され、デバイスに記憶される。デバイス上でソフトウェアを使用するという要求に応答して、秘密鍵に対応する公開鍵を用いて認可鍵が解読される。試験鍵はデバイス文字列と、使用が要求されたソフトウェアに記憶されたユニーク文字列である要求ソフトウェア文字列の関数として生成される。認可鍵は試験鍵と比較される。試験鍵が認可鍵と一致する時、要求されたソフトウェアの利用が許可される。 (もっと読む)

製品保護ゲートウェイ、および製品の真正性を検査するための方法

本発明に係る製品保護システムでは製品片に製品固有の識別シーケンス(K)が割り当てられ、この識別シーケンスが秘密の暗号化シーケンス(B)を用いて暗号化法(F1)によって、符号化された検査シーケンス(C)に変換される。製品片の上面または表面に取付けられる製品管理シーケンス(8)は符号化された検査シーケンス(C)またはそれから導き出されたシーケンスを含む。製品片の真正性を点検するために管理問合せ者の側で製品管理シーケンスが検出され、インターネット(10)経由で製品保護サーバー構造(11)に転送される。そこで製品管理シーケンス(8)から復号シーケンス(A)を用いて復号法(F2)によって、復号された検査シーケンスが導き出される。復号された検査シーケンスまたはそれから導き出されたシーケンスの真正性が点検され、真正性検査の結果はインターネット(10)経由で管理問合せ者に転送される。 (もっと読む)

電子取引における安全なデータ交換のための方法およびシステム

暗号化及び認証アルゴリズムを使用して、取引データを暗号化及び認証する方法とシステムが開示される。暗号化と復号化アルゴリズムはコンピュータ読取り可能な記憶媒体内に保管され、ユーザーデバイス上のプロセッサによって実行される。これらのアルゴリズムは、取引が前記ユーザーデバイスによって開始される際に取引時点管理端末と一緒に通信インターフェース間で使用され、データ送信のための安全な接続が設定される。前記取引に関係するデータは、前記の安全な接続を通じて通信インターフェース上で送信される。 (もっと読む)

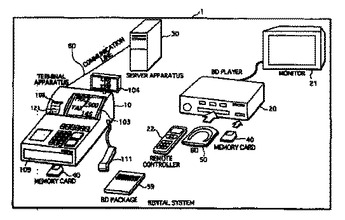

記録媒体レンタルシステム

レンタルシステムは、端末装置、BDプレイヤ及びサーバ装置から構成されている。

BDには、複数のコンテンツが格納されている。レンタル時に、端末装置は、利用者が有するメモリカードに、レンタル情報を書き込む。各レンタル情報は、コンテンツを識別するコンテンツID、視聴区分及びコンテンツ鍵から構成される。

コンテンツを再生する際に、BDプレイヤは、指定されたコンテンツに対応する視聴区分が、「視聴可能」又は「追加視聴」である場合に、当該コンテンツを再生する。指定されたコンテンツに対応する視聴区分が、「未視聴」である場合に、「未視聴」を「追加視聴」に変更し、その後に、当該コンテンツを再生する。

BDが返却される際に、端末装置は、メモリカードに「追加視聴」が記録されている場合には、対応するコンテンツの対応するレンタル代金を算出し、利用者に請求する。また、端末装置は、メモリカードからコンテンツの再生を示す利用履歴情報を読み出し、読み出した利用履歴情報を利用情報として内部に記憶しておく。

端末装置は、定期的に、前記利用情報を、コンテンツ供給者が運営管理するサーバ装置へ送信する。サーバ装置は、送信された利用情報を内部に記憶する。また、内部に記憶している利用情報を用いて、定期的に、コンテンツの利用代金を算出し、算出したコンテンツの利用代金をレンタル業者に請求する。  (もっと読む)

(もっと読む)

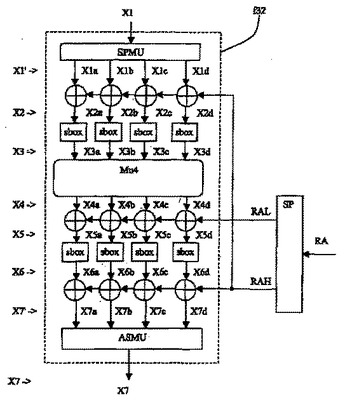

データのブロックを暗号化及び復号化するための装置及び方法

データXからデータYのブロックをメインキーRに基づいて暗号化又は復号化するための方法であり、当該方法は連続的に接続されたモジュールを使用し、各モジュールはメインキーRから生成させたサブキーRAを使用する方法であって、− 少なくとも2つの初期値X0L及びX0Rを入力し、混合値X1を形成するためにこれらの値を混合する工程と、− サブキーRAの第1部分RAHを値X1と混合することによって値X2を求める工程と、− 代替レイヤに値X2を適用することによって値X3を求める工程であって、少なくとも1つの代替ボックス(sbox)を含む工程と、− 値X3に基づく多重代替タイプの拡散ボックスを使用して値X4を求める工程と、− サブキーRAの第2部分RALを値X4と混合することによって値X5を求める工程と、− 代替レイヤを値X5に適用することによって値X6を求める工程と、− サブキーRAの第1部分RAHを値X6と混合することによって値X7を求める工程と、− モジュールの出力値X8を示す少なくとも2つの値X8L及びX8R、X8L及びX8Rを求めることで、値X7を少なくとも2つの初期値X0L及びX0Rと混合する工程とを含む。本方法は、少なくとも2つのモジュールを用い、次のモジュールにこれらを送る前に、少なくとも値X8L又は値X8Rの1つにオルトモーフィズム関数を適用する。  (もっと読む)

(もっと読む)

3,581 - 3,600 / 3,609

[ Back to top ]