Fターム[5B276FA01]の内容

ストアードプログラムにおける機密保護 (3,759) | 暗号化機密保護 (369) | コード変換 (163)

Fターム[5B276FA01]の下位に属するFターム

並べ換え、スクランブル (8)

算術論理演算、EXOR (10)

ユーザID利用 (35)

Fターム[5B276FA01]に分類される特許

1 - 20 / 110

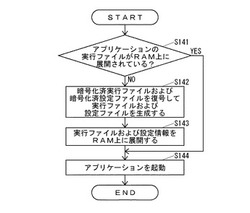

画像形成装置、画像形成システム、画像形成装置用プログラムおよびアプリケーション実行方法

【課題】 動作の遅延を抑えつつ、アプリケーションの漏洩を防止することができる画像形成装置を提供する。

【解決手段】 MFPにおいて、アプリケーション起動手段は、アプリケーションの実行ファイルがRAM上に展開されていない場合(S141でNO)、メモリーカードに記憶されている実行ファイルを復号して(S142)RAM上に展開し(S143)、アプリケーション終了手段は、アプリケーションを終了する場合、RAM上に展開されている実行ファイルをRAM上に残し、アプリケーション起動手段は、実行ファイルがRAM上に展開されている場合(S141でYES、S143)、RAM上に展開されている実行ファイルによってアプリケーションを起動する(S144)。

(もっと読む)

半導体装置、および半導体装置の開発システム

【課題】本発明は、安価な製造コストで、複数の会社が開発した複数のプログラムを記憶素子に書込んだ状態であても、プログラムの内容が他社(許可されない者)に分からない半導体装置、および半導体装置の開発システムを提供する。

【解決手段】本発明に係る半導体装置10は、プログラムを記憶する記憶部(記憶素子2)と、記憶部に記憶したプログラムを実行することで特定の処理を行なう処理部(IP回路3)と、記憶したプログラムを記憶部から読出し、処理部で実行することが可能な命令を生成する演算部(CPU1)と、プログラムおよび命令を伝送するデータバス4とを備える。処理部は、データバス4を介して処理部に入力する命令に基づいて算術論理演算を行なう制御レジスタC_REGと、処理部に入力する命令を、制御レジスタで処理することが可能な命令に変換する変換回路(A回路32)とを有する。

(もっと読む)

電子制御装置

【課題】制御プログラム等を書換可能不揮発性メモリに記憶するための記憶容量の減少を抑制

【解決手段】ECU1は、プログラムに従って処理を行うCPU11と、制御プログラム(以下、制御Pという)と制御Pの内容を書き換えるための書換プログラム(以下、書換Pという)とを記憶するフラッシュメモリ(以下、FMという)15とを備え、CPU11が、通常時には、FM15に記憶された制御Pに従って制御処理を行い、予め設定された書換許可条件が成立した場合には、FM15に記憶された書換Pに従って、制御Pの内容を書き換える書換処理を行うように構成され、書換Pは、圧縮された状態でFM15に記憶されており、書換許可条件の成立時に、FM15に記憶されている書換Pを解凍して、解凍後の書換Pを、記憶内容の読み出し及び書き込みが可能なRAM17に書き込み、CPU11に、RAM17内の書換Pに従って書換処理を行わせる。

(もっと読む)

情報処理装置、セキュアモジュール、情報処理方法、および情報処理プログラム

【課題】不正プログラムの開発防止を図ること。

【解決手段】情報処理装置101は、安全性が担保されていないメインメモリ103に書き出されるプログラム(例えば、サブルーチンSR)を、信頼性が担保されたセキュアモジュール102で暗号化してから、メインメモリ103に書き出す。これにより、情報処理装置101は、メインメモリ103でのプログラムの安全性を担保し、クラッカー105によるプログラムの解析および改ざんを防止して、不正プログラムの開発を防止する。また、情報処理装置101は、暗号化されたプログラムを、プログラムの実行時にだけ復号して、プログラムの実行終了時に削除する。これにより、情報処理装置101は、暗号化されていない状態のプログラムがメインメモリ103に存在する時間を少なくして、クラッカー105によるプログラムの解析および改ざんを防止して、不正プログラムの開発を防止する。

(もっと読む)

通信装置およびセキュアモジュール

【課題】不正ソフトウェアによる正規の暗号鍵を用いた暗号化通信の防止を図ること。

【解決手段】通信装置101内のセキュアモジュール102は、暗号鍵Kをセキュアに管理している。セキュアモジュール102は、暗号化通信をおこなうプログラムの改ざんの有無を検出する。セキュアモジュール102は、改ざんされていない正規プログラムには暗号鍵Kを供するが、改ざんされた不正プログラムには暗号鍵Kを用いた暗号化通信ができないようにする。これにより、不正プログラムが送信内容を偽装したとしても、暗号鍵Kにより暗号化通信ができないため、安全な暗号化通信を担保できる。

(もっと読む)

アプリケーションのインストール方法

【課題】処理実行装置側にてアプリケーションファイル内のアプリケーション暗号データを好適に復号してアプリケーションをインストールする方法を提供する。

【解決手段】アプリケーションファイルは、実行ファイルをそれぞれ異なる暗号アルゴリズムで暗号化した少なくとも2つのアプリケーション暗号データを含み、ライセンスファイルは、アプリケーション復号鍵をそれぞれ異なる暗号アルゴリズムで暗号化した少なくとも2つのライセンス暗号データを含む。処理実行装置は、演算手段と記憶手段とを有し、演算手段が、記憶手段に保持され、予め指定されたアプリケーション暗号データの優先度に基づいて(ステップS102〜S104)、アプリケーション復号鍵を利用してアプリケーション暗号データを復号し(ステップS108)、該アプリケーション暗号データに対応した実行ファイルをインストールする(ステップS110)。

(もっと読む)

セキュアプロセッサ

【課題】実行中の命令によってデータや実行コードの暗号化/復号に用いるべき鍵を選択可能とする。

【解決手段】命令を実行する命令実行手段と、該命令実行手段からのコマンドに対応して外部のメモリに対するデータのロード/ストアを制御するロード/ストア制御手段と、該ロード/ストア制御手段と外部のメモリとの間でデータの暗号化/復号化を行う暗号処理手段とを備える。前記命令実行手段は、実行中の命令又は実行中の命令によるデータ/命令フェッチのアクセスアドレスに対応して、該暗号処理手段に対してデータ暗号化/復号化に使用すべき鍵を指定する。

(もっと読む)

プログラムのコピー防止方法

【課題】

保護継電器や監視制御装置などのシステムに提供されるプログラムの不正コピーや実行を防止する。

【解決手段】

上記課題を解決するために、本発明のプログラムコピー防止方法は、システム固有の入力コードとシステムごとにばらつきがある値を補正する補正値とをメモリに保存する。プログラムは、システム立ち上げ時やリセット時など、最初にプログラムを実行するときは、まずこのメモリから補正値を読み出し、暗号化処理により、識別コードを作成する。次にメモリから入力コードを読出し、入力コードと識別コードを比較し、同じ場合は、プログラムを実行し、入力コードと識別コードが異なる場合は、プログラムの実行を行わないようにした。

(もっと読む)

情報処理装置及びプログラム、情報処理方法、記録媒体

【課題】プログラムの解析や改ざんをさらに困難にすることが可能な技術を提供する。

【解決手段】情報処理装置は、動的解析を妨げるアンチデバッギングルーチンと、プログラムの改ざんの有無を検証しその検証結果に応じて自己書換えを行う処理とを生成し、それらを対象プログラムに追加する。改ざんの検証結果に応じて自己書換えを行う処理を複数個生成し、それらが相互に依存するように構成する。このように構成されたプログラムは、命令が本来とは異なる命令に偽装されており、実行時に、動的解析をアンチデバッギング技術で検出・妨害することと、自分のインテグリティの検証と、検証結果に応じて動的に自己書換え対象を定めて自己書換えを行うことを繰り返しながら処理を進める。

(もっと読む)

ソフトウェアパッチダウンロードソリューション

【課題】ソフトウェアパッチダウンロードソリューションを提供する。

【解決手段】

本発明はクライアント端末にゲームパッチデータを提供するゲーム提供システムにおいて、所定のクライアント端末に所定のゲームによるパッチを伝送する場合、クライアント端末に格納されたパッチに対応するパッチデータと伝送しようとするパッチに対応するパッチデータを比較して一致するパッチデータを識別し、必要なパッチデータだけを伝送できるようにするソフトウェアパッチダウンロードソリューションに関し、さらに詳しくは、ソフトウェアのパッチをダウンロードするときに発生する回線使用量を顕著に低減することができ、ユーザーは一層早くソフトウェアの最新バージョンをダウンロードすることができ、開発者は回線使用費用を節減してセキュリティが強化されたソフトウェアパッチダウンロードソリューションに関する。

(もっと読む)

コンピュータソフトウェア製品を安全に配布する方法及びシステム

【課題】 限定的な使用又はその他の制限を受けるディジタルソフトウェア製品の製品配布及び支払いシステム。

【解決手段】 ディジタルコンテンツデータは、取り外し可能なローカル記憶媒体又はネットワーク接続を介して顧客に利用可能となる。製品ディジタルコンテンツは、顧客サイトのコンピュータ又はゲームコンソールを介してアクセス及び再生出来る。ソフトウェア製品は、プレイの数又は使用継続時間で制限される限定的な使用の製品を含む。顧客は、自分のコンピュータ又は再生用コンソールを使用して製品をダウンロードして、購入することが出来る。製品購入情報は、符号化され、コンテンツ配布業者に送信される。予め設定されたプレイの時間又は回数を経過した時、プログラムへのアクセスは許されない。双方向の公開キー/秘密キー暗号化システムを実行して、ソフトウェア製品を提供するサーバと顧客コンピュータシステムとの間で製品及び使用量情報を送信する。

(もっと読む)

ソフトウェア実行システム

【課題】簡便で確実にソフトウェアの実行権限を特定のソフトウェア実行装置に制限する。

【解決手段】ソフトウェア実行装置2の固有の情報、着脱可能な電子媒体の固有情報、これらの組み合わせの少なくともいずれかを含むキー情報のハッシュ値を算出する第1のハッシュ値算出手段13aと、ハッシュ値を暗号化して電子署名データを生成する暗号化手段13bを備え、ソフトウェア実行装置2にソフトウェアと電子署名データを供給するソフトウェア供給装置1を具備し、ソフトウェア実行装置2が、自機の固有の情報、着脱可能な電子媒体の固有情報、これらの組み合わせの少なくともいずれかを含むキー情報のハッシュ値を算出する第2のハッシュ値算出手段23bと、第2のハッシュ値算出手段が算出したハッシュ値に基づき電子署名データを検証してソフトウェアのインストールまたは実行の可否を判定する検証部23dとを備えた。

(もっと読む)

ソフトウェアのインストール方法、インストールシステム、および、コンピュータプログラム

【課題】複数のコンピュータのそれぞれにソフトウェアをインストールする際の、管理者のインストール作業の負担の軽減と、セキュリティリスクの回避とを両立する。

【解決手段】コンピュータ10は、複数のコンピュータ20のそれぞれについて、コンピュータの識別情報、管理者権限のユーザ名およびパスワードを対応付けて記録した管理データに対して、シリアル番号を割り当て、このシリアル番号を暗号鍵として、少なくとも管理者権限のユーザ名およびパスワードを暗号化し、添付ファイル38を作成する。管理者は、シリアル番号と、添付ファイル38をアプリケーション32等とともにコンピュータ20の一般利用者に配布する。コンピュータ20は、添付ファイル38に含まれるデータを、シリアル番号を復号鍵として復号し、復号されたデータに含まれる管理者権限のユーザ名およびパスワードを用いて、管理者権限でアプリケーション32をインストールする。

(もっと読む)

プログラムコード暗号化装置及びプログラム

【課題】暗号化済みのプログラムコードの一部分を破壊して実行するという攻撃により暗号化対象のプログラムコードが復元されることを防止する。

【解決手段】暗号化部24は、暗号化対象の平文のプログラムコードを暗号化鍵により暗号化する。ハッシュ値計算部26は、暗号化済みのプログラムコードのハッシュ値を計算する。種情報生成部28は、そのハッシュ値とその暗号化鍵に対応する復号鍵とから、復号鍵に対応する種情報を計算する。配布用プログラム生成部30は、暗号化済みのプログラムコードと種情報とを含んだ配布用プログラムを生成する。配布用プログラムを受け取ったコンピュータは、その配布用プログラムを実行する際、その中に含まれる暗号化済みのプログラムコードのハッシュ値を計算し、そのハッシュ値と種情報とから復号鍵を生成し、その復号鍵を用いてそのプログラムコードを復号し、その復号結果を実行する。

(もっと読む)

情報処理装置、および情報処理方法、並びにコンピュータ・プログラム

【課題】コンテンツ利用時におけるメッセージ表示、小型コンテンツの利用制御を可能とした装置、記録媒体および情報処理方法を提供する。

【解決手段】情報記録媒体の格納コンテンツ再生において、正当なコンテンツ利用権に基づくコンテンツ利用を許容する構成とし、さらに、セキュリティチェックに基づいて不正なコンテンツ利用であると判定された場合などにおいて、コンテンツ再生の停止された理由などメッセージ表示や、表示メッセージに対するユーザ応答の受領を実行する。また、Java(登録商標)やHDMVコンテンツなどの小型のコンテンツについても、コンテンツを実行するアプリケーション実行部と、セキュリティ情報処理部としてのセキュアVM間でレジスタやメモリを介してデータを転送することで、コンテンツの利用制御を行なう。

(もっと読む)

安全な取引管理装置および電子権利保護のためのシステムおよび方法

【課題】電子コンテンツの情報プロバイダは、構成可能な汎用電子商取引/配布制御システムのための商業的に安全で且つ効果的な方法を提供できないという課題があった。

【解決手段】1つ以上のデジタルコンテナ内にデジタル情報をカプセル化する工程と、デジタル情報の少なくとも一部を暗号化する工程と、インタラクションを管理するための少なくとも部分的に安全な制御情報と、暗号化されたデジタル情報および/または該デジタルコンテナとを関連づける工程と、1つまたはそれ以上のデジタルコンテナの1つまたはそれ以上をデジタル情報ユーザに配送する工程と、デジタル情報の少なくとも一部の復号化を安全に制御する保護された処理環境を使用する工程とを包含して、安全なコンテンツ配送方法を構成する。

(もっと読む)

情報処理装置、プログラム保護システム、プログラム保護方法およびプログラム

【課題】特殊なハードウェアを使用することなく、プログラム配布者の負担を少なくすると共に、復号されたプログラムが改変されたり不正に解析されたりすることを防止可能な情報処理装置を提供する。

【解決手段】情報処理装置は、プログラムが実行された際に実現される機能を保ったまま当該プログラムを複雑化する処理である難読化処理が施された仮想マシン生成用プログラムを記憶するプログラム記憶手段と、プログラム記憶手段内の仮想マシン生成用プログラムを実行することによって仮想マシンを生成する生成手段と、を含む。仮想マシンは、復号用鍵を記憶する記憶手段と、暗号化されたプログラムを受信すると、当該暗号化されたプログラムを、記憶手段内の復号用鍵を用いて復号し、当該復号されたプログラムを実行する処理手段と、を含む。

(もっと読む)

携帯情報端末システム及び該システムに用いられる通信方法

【課題】マスタとなる携帯情報端末のプログラムを、複製治具装置などを用いずに、簡潔かつ安全に他の携帯情報端末に複製する携帯情報端末システムを提供する。

【解決手段】携帯情報端末10に、当該携帯情報端末10のユーザに対応するユーザID、公開鍵及び秘密鍵を有する電子証明書(たとえば、電子証明書保管領域13)が設けられている。無線通信手段(たとえば、無線LAN接続部14)により、電子証明書を用いて公開鍵暗号方式で認証してペアが特定された他の携帯情報端末20,30と無線LANを介して互いに無線接続すると共に、公開鍵暗号方式で共通暗号鍵を配信して共通鍵暗号方式で通信が行われる。この場合、無線LAN接続部14により、携帯情報端末20,30とアドホック・ネットワークが構築されて無線接続される。

(もっと読む)

他のソフトウェアの使用を正当なユーザのみに規制するためのソフトウェアおよびその方法

【課題】ソフトウェアの正当なユーザが、物理的バリアにより、別の人物にそれをコピーすることを防止するソフトウェアを提供する。

【解決手段】中央プログラムは、サービスやソフトウェア製品等を入手するべくネットワーク中央コンピュータにアクセスするために、その正当なユーザの識別情報を提供するための、支払いの際の正当なユーザのアカウントへの安全動作に関連したEIサブプログラムおよび、コンピュータ内のEIサブプログラムの存在を、そのコンピュータ上に入手されたソフトウェア製品の使用を認可するための必須条件として使用するべくサブプログラムを含んでいる。中央プログラムは、内部にある個々のサブプログラムの使用を管理するためのものであるため、サブプログラムが個別にコピーされることを防止することができる。

(もっと読む)

情報処理装置、プログラム、および情報処理システム

【課題】アプリケーションマネージャの仕様を変更することなく、アプリケーションによるセキュアチップへの不正なアクセスを防止することが可能な情報処理装置、プログラム、および情報処理システムを提供する。

【解決手段】ICチップにアクセスするためのアクセス権限情報を有するアプリケーションから、前記ICチップへのアクセス要求を受け付ける受付部と、前記受付部が受け付けた前記アクセス要求に含まれる前記アクセス権限情報に基づいて、前記アプリケーションの認証を行うための認証情報を外部サーバから取得する取得部と、前記取得部が取得した前記認証情報に基づいて、前記アプリケーションを認証する認証部と、前記認証部による認証結果に基づいて、前記アプリケーションによる前記ICチップへのアクセスを制御する制御部とを備える情報処理装置が提供される。

(もっと読む)

1 - 20 / 110

[ Back to top ]