Fターム[5B276FD05]の内容

ストアードプログラムにおける機密保護 (3,759) | 不法対策 (1,438) | モニタ、トレース (42)

Fターム[5B276FD05]に分類される特許

1 - 20 / 42

デバイス検疫システム

【課題】

サーバクライアント方式のシステムにおいて、着脱可能なストレージデバイスからのデータの持ち込みを行う際に、事前にストレージデバイスの安全性を確認した上で利用させる。

【解決手段】

デバイスを計算機に接続すると、前記デバイスを強制的にあらかじめ定めた条件で検疫するサーバに接続させ、検疫が終了した後に元の計算機を変更して利用できるようにする手段を設ける。

(もっと読む)

ソフトウェアの改竄防止装置及び改竄防止方法

【課題】動的な記憶領域に対する改竄を防止できるようにする。

【解決手段】プログラムコードに係る処理の実行に伴って変更され得る情報を記憶する動的な記憶領域202bに記憶されたアドレス情報を参照し、静的な記憶領域202aに記憶された情報に基づく制御に移行する場合に、第2の改竄検出部204により動的な記憶領域から参照したアドレス情報が静的記憶領域の範囲内を指定するものであるか否かをチェックすることで、参照したアドレス情報が動的記憶領域に挿入されるバイパスコードを実行するためのアドレス情報であるか否かを判定する。参照したアドレス情報が静的記憶領域の範囲内を指定するものでなければ、動的な記憶領域に記憶されたアドレス情報に対して改竄が行われたと判断し、簡単なアドレス情報の比較のみで動的な記憶領域に記憶された情報に対する改竄を容易に防止できるようにする。

(もっと読む)

情報処理装置、情報処理方法、及びプログラム

【課題】デバイスドライバの解析及びデバイスドライバの改竄を防止し、より高い安全性を確保することを目的とする。

【解決手段】第1のオペレーションシステム及び第2のオペレーションシステムを含むマルチOS環境下において、第2のオペレーションシステムが、第1のオペレーションシステムが使用するデバイスについて、デバイスの初期化を行うデバイス初期化部と、デバイスの利用状況を監視するデバイス監視部と、デバイスの異常を検知する異常検知部と、を有することによって課題を解決する。

(もっと読む)

サンドボックス化したプラグインの実行

正しくない振る舞いをするプラグイン(意図的にまたは非意図的に)を隔離し、特定してシステムの中断および障害を防止するサンドボックスアーキテクチャが提供される。プラグインのエラーに基づき、このアーキテクチャはペナルティポイントシステムを通して不良プラグイン(bad plug-in)の登録を自動的に使用禁止にし、阻止する。不良プラグインのパブリッシャはその不良プラグインを使用禁止にし、そのパブリッシャをアンセーフ(unsafe)リストに登録することによって制御される。隔離(isolation)は、マシン隔離、プロセス隔離、アクセス権が制限されたセキュアアカウント、およびローカルセキュリティメカニズムを使用したプロセス内のアプリケーションドメイン隔離のように、複数のレベルで提供することができる。複数レベルの隔離を組み合わせると、ハイレベルのセキュリティが達成される。隔離を行なうと、他のプラグインの実行から分離され、ファイルシステムおよびネットワークIPのようなシステムリソースが制限される。さらに、このアーキテクチャは、プラグインの実行のための高度にスケーラブルで、ステートレスの低水準管理アーキテクチャであり、このアーキテクチャは、事前の構成なしで追加のサンドボックスサーバをオンザフライ(on-the-fly)で追加または削除することによってスケーリングすることができる。  (もっと読む)

(もっと読む)

ブラウザベースの不正行為防止方法およびシステム

ブラウザベースの不正行為防止方法およびシステムが開示される。ブラウザベースの不正行為防止方法は、ブラウザ機能拡張モジュールによるアクセスがインターネットブラウザのデータを獲得するための悪意のあるアクセスであるか否かを判断するステップと、前記アクセスが悪意のあるアクセスであると決定された場合、前記ブラウザ機能拡張モジュールによるアクセスを遮断するステップとを含んでもよい。  (もっと読む)

(もっと読む)

オリジナルコードの抽出装置、抽出方法、および抽出プログラム

【課題】多重にパッキングされた実行ファイルであっても、そのオリジナルコードを抽出することが可能なオリジナルコードの抽出装置、抽出方法及び抽出プログラムを提供すること。

【解決手段】メモリアクセス監視部5は監視対象プロセス4を監視し、書き込みアクセスが発生したメモリ箇所が実行された場合に、当該メモリ箇所をオリジナルコードの侯補としてオリジナルコード候補リストに追加する。スコア算出部8は、各候補に関してオリジナルコードらしさを表すスコアを算出する。オリジナルコード判定部9は、オリジナルコード候補リストから、そのスコアが事前に指定しておいた閾値を超えた侯補、もしくはスコアが最大になる侯補をオリジナルコードとして抽出する。

(もっと読む)

実行順序検証システム、実行順序検証方法、および実行順序検証プログラム

【課題】プログラムの実行順序を検証できる実行順序検証システム、実行順序検証方法、および実行順序検証プログラムを提供すること。

【解決手段】実行順序検証システム1は、端末10および耐タンパ装置20を備える。端末10は、プログラムの制御構造を平滑化する平滑化処理部11と、プログラムの実行順序を制御するための制御変数がとるべき制御変数値の送信を要求する制御変数値要求信号を、耐タンパ装置20に送信する制御変数値要求部12と、制御変数値要求信号に応じて耐タンパ装置20から送信された制御変数値を制御変数に代入し、制御変数に代入されている値に基づいて、プログラムを実行する実行処理部13と、を備える。耐タンパ装置20は、制御変数値要求信号に応じて、制御変数値を端末10に送信する制御変数値送信部21と、制御変数値要求信号に基づいて、端末10におけるプログラムの実行順序を検証する実行順序検証部22と、を備える。

(もっと読む)

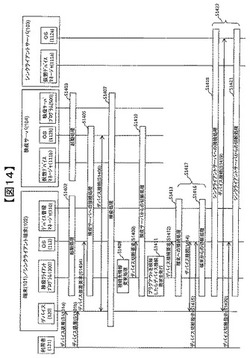

機器管理システム

【課題】業務用コンピュータにおける各操作履歴を監視サーバに監視させることができ、社員による不正行為を確実に防ぐことができる機器管理システムを提供する。

【解決手段】

機器管理システムは、社員が使用する複数の業務用コンピュータ10A,10B,10Cと、社内の管理責任者が管理保管する管理用コンピュータ12と、端末装置業務用コンピュータ10A,10B,10Cを時系列に監視する監視サーバ13とから形成されている。業務用コンピュータ10A,10B,10Cには、ユーザレベルにおいて実行可能な操作をコンピュータ10A,10B,10Cが実行した場合のユーザレベル操作履歴を監視サーバ13に取得させるユーザレベル操作履歴取得アプリケーションがインストールされている。ユーザレベル操作履歴取得アプリケーションは、コンピュータ10A,10B,10Cにおいて不可視のスタートアップレジストリに登録されている。

(もっと読む)

マルウェア検知システム、マルウェア検知方法及びマルウェア検知プログラム

【課題】ネットワーク上でマルウェアの通信を高精度に検知する。

【解決手段】実ネットワーク6上で端末装置が感染するマルウェアの通信を検知するマルウェア検知システム1であって、マルウェアを実際に実行する実行環境部13と、この実行環境部13に接続する仮想ネットワーク環境部14とを構築し、マルウェアが及ぼす影響を解析結果として取得するマルウェア解析装置3と、解析結果に基づき、マルウェア実行時の状態遷移パターンを生成する状態遷移パターン生成装置5と、実ネットワーク6上に流れる実通信データの解析結果に基づき実通信データ取得時の状態遷移パターンを生成する実データ状態遷移パターン生成部34と、実通信データ取得時の状態遷移パターンとマルウェア実行時の状態遷移パターンとを比較照合し、この照合結果に基づき、実ネットワーク6上でマルウェアによる通信を検知する状態遷移パターン照合部35とを有している。

(もっと読む)

メモリの内容を改竄する故障攻撃の検知方法、セキュリティデバイス及びコンピュータプログラム

【課題】セキュリティデバイスに実装されたICチップにレーザー光を照射するなどし、セキュリティデバイスに対して故障攻撃が行われ、メモリに格納された命令が、セキュリティデバイスに予め指定された命令(例えば、NOP命令)に変化したことを検知できるセキュリティデバイスを提供する。

【解決手段】セキュリティデバイスであるICカード1に実装されたVM10は、EEPROM22から実行オペコードをフェッチするフェッチ手段100と、フェッチ手段100が、ICカード1に予め指定された命令のオペコード(例えば、NOP命令のオペコード)をフェッチしたことを検出する指定オペコード検出手段101と、指定オペコードをフェッチした時に、実行オペコードの正当性を検証する実行オペコード検証手段102が備えられ、実行オペコードの正当性を検証に失敗した場合、VM10は、VM10の動作を停止する処理を実行する。

(もっと読む)

情報処理装置および方法、プログラム並びに記録媒体

【課題】無駄に電力が消費されるのを抑制しつつ、不正なアクセスを簡単に防止できるようにする。

【解決手段】取得部21はコマンドを取得する。コマンド実行部22は、取得部21により取得されたコマンドに対応する処理を実行し、揺れ処理部25は、コマンド実行部22がコマンドに対応する処理を実行する前に、コマンド実行部22がコマンドに対応する処理を実行するタイミングをランダムに変化させる揺れ処理を実行する。揺れ処理部12の乱数発生部31は乱数を発生し、揺れ幅設定部33は、乱数発生部31により発生された乱数に基づいて揺れ幅を設定する。パラメータ取得部32は、揺れ幅設定部33が設定する揺れ幅に最大値を設定するパラメータを取得する。検出部35は不正なアクセスを検出する。本発明は、例えばICカードに適用することができる。

(もっと読む)

電子機器、主制御基板、周辺基板、認証方法および認証プログラム

【課題】高い機密保持能力とともに、主制御基板から被制御部である周辺基板に対する不正制御を防止する機能を備えた電子機器を提供すること。

【解決手段】主制御基板310は、周辺基板320に送信する制御コマンドが所定の制御コマンドである場合、主制御基板310の動作順序を認証するための動作コードと相対時間コードとをそれぞれ生成し、動作コードと相対時間コードとを制御コマンドに付加する。コードが付加された制御コマンドは、周辺基板320に送信される。周辺基板320は、制御コマンドを受信すると、制御コマンドに付加された各コードを用いて主制御基板310の動作順序を認証する。そして、動作コードによる認証と、相対時間コードによる認証との双方が成立した場合に、主制御基板310が正しい制御コマンドを出力していると認証する。

(もっと読む)

ソフトウェア不正使用防止方法およびプログラム

【課題】ターゲットの内蔵時計を日時の基準として利用しながら、インストールの日時制限によってソフトウェアの不正使用の防止を図る。

【解決手段】提供対象となる機能プログラムのインストールに先立って、ターゲットとなるコンピュータに備えられた時計が示す日時情報の定期的な監視を開始し、定期的な監視で得られた監視情報を解析することによって、日時情報の改竄を検出し、機能プログラムのインストールの際に、時計によって示される日時情報がインストール許諾期間に含まれているか否か、日時情報の監視が継続されているか否かおよび日時情報の改竄が検出されたか否かを判定し、時計によって示される日時情報がインストール許諾期間に含まれており、かつ、日時情報の監視が継続されており、しかも日時情報の改竄が検出されていない場合に限って、機能プログラムのインストールの実行を許可する。

(もっと読む)

ソフトウエアのライセンスシステム

【課題】

組織において複数のソフトウエア(ライセンス)をまとめて購入する場合に、コストを抑えて、すなわち、必要最小限の購入数で済むように、その購入することを算出することを課題とする

【解決手段】

あらかじめ定め記憶装置に格納している所定期間毎の利用数を基準として算出することにした。特に、本発明では、組織における各部署から購入希望数(申請本数)を示す情報を受信し、これらの合計値である「申請本数の合計値」から、変換ルールに従って、購入する本数を決定する。また、本発明では、各利用者の端末と管理サーバを接続しておき、各端末でソフトウエアを利用する場合、管理サーバから配布(もしくは管理サーバへアクセス)する形として、ライセンス使用状態をモニターしておき、使用数が設定された閾値となったら管理サーバを利用して追加購入のための情報処理を行う。

(もっと読む)

ソフトウェアコンポーネントをホワイトリストに登録する方法およびシステム

【課題】ソフトウェアコンポーネントをホワイトリストに登録する。

【解決手段】第1のオペレーティング環境においては、ロードされ実行される第1のソフトウェアコンポーネントに関するランタイム情報が収集されうる。収集された情報は、第1のオペレーティング環境から隔離された第2のオペレーティング環境の第2のソフトウェアコンポーネントに伝達されうる。収集されたランタイム情報は、第1のソフトウェアコンポーネントに関する有効な情報一式と比較されうる。

(もっと読む)

不正検知装置、プログラム、および記録媒体

【課題】コンピュータウィルスによる不正な通信を検知することができる不正検知装置、プログラム、および記録媒体を提供する。

【解決手段】情報エントロピー値算出部103は、コンピュータウィルスによる不正な通信に係る送受信の関係を示す第1のIPアドレスおよび第2のIPアドレスを構成する各ブロックについて、出現したアドレス値の分散度を示す第1の値を算出する。情報エントロピー値算出部107は、分析対象の通信に係る送受信の関係を示す第3のIPアドレスおよび第4のIPアドレスを構成する各ブロックについて、出現したアドレス値の分散度を示す第2の値を算出する。不正検知部109は、各ブロックの第1の値および第2の値に基づいて、不正な通信と分析対象の通信の類似度を判定し、類似度が高い場合に不正が発生したと判定する。

(もっと読む)

情報処理装置の監視・管理システム

【課題】アプリケーションソフトの稼働状況を監視し、リアルタイムでアプリケーションソフトの使用を管理することが可能である情報処理装置の監視・管理システムを提供すること。

【解決手段】監視・管理装置から端末への動作要求に基づき、所定時間間隔で端末のアプリケーションソフトの稼働状況を記録させ、また、指定したアプリケーションソフトの使用を自動停止させ、また、出力画面の記録をさせ、前記稼働状況と出力画面について端末から監視・管理装置に送信させ、監視・管理装置上で再生する手段を有する。

(もっと読む)

マルウェアの類似性検査方法及び装置

【課題】 マルウェアのミクロ分析及びマクロ分析の相関に基づくマルウェアの検査精度を向上させると共に、効率よくマルウェアの検査を行う技術を提供すること。

【解決手段】 ネットワーク上で他のコンピュータに対して不正処理を行う第1のソフトウェアの処理結果から得られる第1の挙動情報と、検査対象の第2のソフトウェアの処理結果から得られる第2の挙動情報とを比較して両者の類似性を検査するマルウェアの類似性検査方法を提供する。ミクロ分析側ではアドレス走査情報検出手段71、脆弱性攻撃コード検出手段72、マルウェア分析手段73がそれぞれ設定可能サンドボックス80を用いて複数のレベル81〜83の分析を行うと共に、マクロ分析側でも入力したマルウェアに対して各レベルのセンサ51〜53により走査層、脆弱性攻撃コード層、マルウェア層について観察し、アドレス走査情報検出手段41、脆弱性攻撃コード検出手段42、マルウェア分析手段43が分析する。両者の結果は挙動比較手段61によって同一性の比較、又は相関関係を算出する。

(もっと読む)

機器監視装置

【課題】ネットワークを形成するコンピュータのアプリケーション使用状況を把握することができる機器監視サーバを提供する。

【解決手段】機器監視サーバ13は、互いにリンクする複数のクライアントコンピュータ11や管理用コンピュータ12から形成されたネットワーク10に接続され、それらコンピュータ11,12における使用可アプリケーションの使用履歴情報を時系列に収集するアプリケーション使用履歴情報収集手段と、収集した使用履歴情報を出力するアプリケーション使用履歴情報出力手段と、使用可アプリケーションの追加、変更、削除を行う使用可アプリケーション改変手段とを有する。

(もっと読む)

コンピュータシステムおよびその使用制御方法

【課題】不正使用を防ぎ、本来の処理を効率よく行なうコンピュータシステムを提供する。

【解決手段】OSとアプリケーションの間の通信を監査証跡処理ソフトウエアにより全て管理する。たとえば、アプリケーションの実行は、予め管理者により登録されたアプリケーションのみ可能とする。また、使用者ごとにアクセス可能なドライブも予め設定して管理する。ドライブの表示すら禁止した時には、その使用者からはそのドライブの存在自体が確認できない状態となる。これにより、ゲームや、私的メールの送受信というような、パーソナルコンピュータの日常的に行なわれている不正使用を防ぐことができる。管理者は、ICカードを保持し、これにより認証を受けて、種々の設定を行なう。

(もっと読む)

1 - 20 / 42

[ Back to top ]