Fターム[5B285CA45]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 暗号化技術利用 (4,900) | 認証局・鍵管理サーバ使用 (336)

Fターム[5B285CA45]に分類される特許

301 - 320 / 336

コンピュータへのデバイスのバインド

コンポーネントや周辺機器などのデバイス、および、対応するコンピュータがバインドされるように適合され、その結果、そのデバイスは、バインドプロセス後にしか、そのコンピュータとともに動作しないようになる。デバイスとコンピュータとの間で暗号化されたメッセージを送信して、それらの関連付けを確認する。デバイスが、以前にバインドされたコンピュータとともに動作していることを確認できない場合、デバイスは、デバイス自身の機能動作を低減させ、そのコンピュータからのアンバインドまたは確認の成功のいずれかが生じるまで、デバイス自身を実質的に使用できない状態にする。動作、バインド、およびアンバインドの方法も開示されている。  (もっと読む)

(もっと読む)

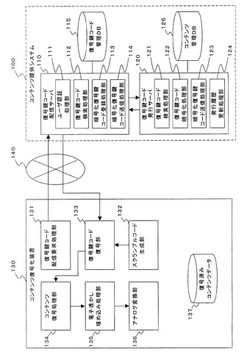

プライベートな、かつ制御された所有権の共有

本発明は、準拠する装置を含んでいるネットワークにおけるコンテンツ・アイテムの認可されていない導入を阻止し、ネットワークにおけるユーザが匿名であることを可能にする方法、装置及びシステムに関する。本発明の基本的な考え方は、CA(206)に、CAが構成されるネットワークにおいて導入される対象のコンテンツ・アイテムの指紋を供給することである。更に、CAはコンテンツ導入者(201)の識別子を備えている。コンテンツ導入者(201)は特定のコンテンツ・アイテムをネットワークにおいて導入する。CAは指紋を所定の指紋組と比較し、コンテンツ・アイテムの指紋が、組に含まれる指紋のうちから見つけることが可能でない場合、コンテンツ・アイテムの導入が許容される。コンテンツ・アイテムの導入の際に、CAは、コンテンツ導入者の仮名を生成し、少なくとも、コンテンツ・アイテムの指紋及び一意のコンテンツ識別子と、コンテンツ導入者の仮名とを有する署名されたコンテンツID証明書を作成する。

(もっと読む)

(もっと読む)

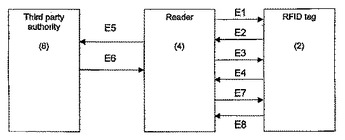

無線周波数識別タグセキュリティシステム

RFIDに基づいたシステムにおけるタグ情報のセキュリティ及びプライバシーは、一方向ハッシュ関数に基づいて生成される仮名を使用することにより達成できる。2分岐一方向ツリーに基づいたシステムは、タグアイデンティティに対するアクセスを取得するために認証キーのスケラブルな生成及び復号を可能にする。説明されている装置及び方法は、タグ情報に対する限られたアクセスを読取装置に提供するためにも適応できる。  (もっと読む)

(もっと読む)

許諾ドメイン管理のための方法および装置

本発明は、コンテンツの使用を許諾する方法を開示する。本方法によれば、コンテンツを使用する要求であって許諾ドメインに関連する情報を含んだ要求を受け取り;前記要求に応じて、前記許諾ドメインに前記コンテンツを使用する対応する権利を許諾し、前記権利は前記許諾ドメインに向けられる。コンテンツを使用する権利は許諾ドメインに向けられるので、コンテンツ提供者はコンテンツに対するより多くのコントロールを有する。本発明の方法および装置を採用することは、許諾ドメイン管理のための方法を提供し、同時に、許諾ドメイン内のユーザーまたはデバイスが、許諾ドメイン内のコンテンツをより便利に使用することを可能にすることができる。  (もっと読む)

(もっと読む)

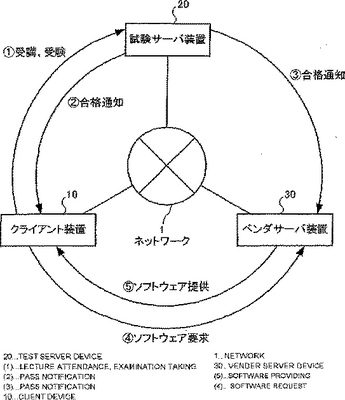

ソフト利用管理システム、ソフト利用管理方法およびソフト利用管理プログラム

クライアント装置(10)は、セキュリティホールになり易い高度なソフトウエア機能についてはセキュリティの観点から未だ導入されていない。試験サーバ装置(20)は、このようなクライアント装置(10)の利用者に対して、セキュリティホールになり易い高度なソフトウエア機能の利用に関する試験を実施する。ベンダサーバ装置(30)は、かかる試験に合格した利用者のクライアント装置(10)に対して、試験合格に係るソフトウエア機能の実体データを送信する。  (もっと読む)

(もっと読む)

コンテンツ利用システム,復号鍵コード発行サーバ,復号鍵コード配信サーバ及びコンテンツ復号化装置

【課題】 暗号化されたデジタルコンテンツについて、利用者として認証を受けたユーザ以外の者による不正利用を防止することの可能なコンテンツ利用システムを提供する。

【解決手段】 復号鍵コード配信サーバ110及び復号鍵コード発行サーバ120により、コンテンツ復号化装置130に固有の端末IDに基づき、各デジタルコンテンツに対応した復号鍵コードを管理するとともに、端末IDに基づき生成したスクランブルコードを用いて暗号化した復号鍵コードを、コンテンツ復号化装置130に配信する。

コンテンツ復号化装置130では、自身の端末IDに基づき生成したスクランブルコードを用いて、暗号化された復号鍵コードを復号化し、当該復号鍵コードによりデジタルコンテンツを復号化する。

(もっと読む)

通信システムおよび安全性保証装置

【課題】 通信相手がセキュリティ対策を施していることを保証することができる通信システムおよび安全性保証装置を提供する。

【解決手段】 サーバ3は、ACの発行に必要な情報104をセキュリティ保証局2へ送信する。セキュリティ保証局2は、ACの発行に必要な情報104に基づいてサーバ3の通信上の安全性を検証する。セキュリティ保証局2は、サーバ3の通信上の安全性を確認した場合に、サーバ3の通信上の安全性を証明するAC105を発行し、サーバ3へ送信する。サーバ3はAC105を受信し、クライアント4からの接続要求に応じてAC105をクライアント4へ送信する。クライアント4は、AC105を受信し、AC105に基づいて、サーバ3の通信上の安全性を検証する。

(もっと読む)

IPsecを使ってネットワーク検疫を提供するシステムおよび方法

【課題】IPsecを使ってネットワーク検疫を提供するシステムおよび方法を提供すること。

【解決手段】無効な、または破損した状態を有するマシンがホストリソースにアクセスするのを制限されるようにするシステムおよび方法が提供される。クライアントマシン上に位置する検疫エージェント(QA)は、複数の検疫ポリシークライアントから健全性ステートメントを獲得する。QAは、それらのステートメントをパッケージ化し、そのパッケージを検疫実施クライアント(QEC)に提供する。QECは、健全性証明書を求める要求と共にそのパッケージを検疫健全性証明書サーバ(HCS)に送る。クライアントが有効な健全性ステートメントを提供した場合、HCSは、IPsecセッション折衝で使用され得るクライアント健全性証明書を与える。

(もっと読む)

デジタル証明書のバインディング満了型の認証

【課題】会社のビジネスサービスへのアクセスに対してクライアントを認証するためのシステムを提供する。

【解決手段】会社のビジネスサービスへのアクセスに対してクライアントを認証するシステム及び方法と、クライアントのパブリックキーとクライアントの識別子との間のバインディングを生成する方法とが提供される。一実施形態において、本発明は、会社のビジネスサービスへのアクセスに対してクライアントを認証するためのシステムに係る。このシステムは、コンピュータ実施システムを含む。このコンピュータ実施システムは、クライアントの身元を確認し、その後、デジタル証明書とクライアントとの間のバインディングを生成するように構成でき、このバインディングは、ある期間の後に満了となる。又、コンピュータ実施システムは、デジタル証明書及びバインディングの有効性を確認するように構成できる。

(もっと読む)

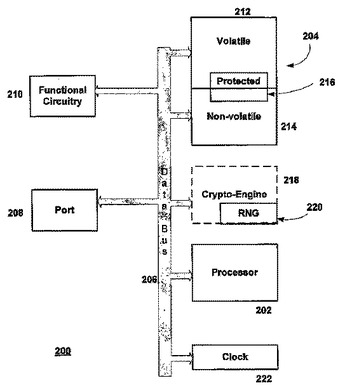

データセキュリティ

1つの実施例において、1または2以上のオペレーションを含み得る方法を提供する。これらのペレーションのうちの少なくとも1つは、入力データを記憶装置に格納する要求の少なくとも一部に応じて、1または2以上のキーの少なくとも一部に基づいて、入力データを暗号化して出力データを生成し、記憶装置に格納すること、を含む。この1または2以上のキーは、遠隔の認証局により認証されてもよい。これに代えて、又は、これに加えて、これらのオペレーションのうちの他の1つは、入力データを記憶装置から検索する要求の少なくとも一部に応じて、少なくとも1つのキーの少なくとも一部に基づいて、この出力データを復号化する。多くの変更、多様な手段、および、代替手段についても、この実施例を逸脱することなく可能である。 (もっと読む)

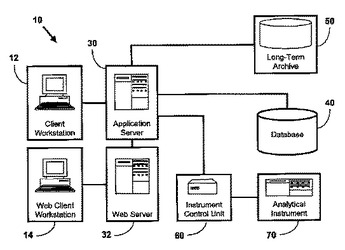

一般的な電子ラボラトリノートブック

本発明は、電子ラボラトリノートブックサーバアプリケーションを走らせる少なくとも一つのアプリケーションサーバ、少なくとも一つのアプリケーションサーバと通信し、電子ラボラトリノートブッククライアントアプリケーションを走らせる少なくとも一つのクライアントワークステーション、および分散通信ネットワークを介して少なくとも一つのアプリケーションサーバと通信し、データを保存する少なくとも一つのデータベースを含む、分散通信ネットワーク中の電子ラボラトリノートブックシステムに関する。電子ラボラトリノートブックサーバアプリケーションは、データのセキュリティを保つ手段を含む。  (もっと読む)

(もっと読む)

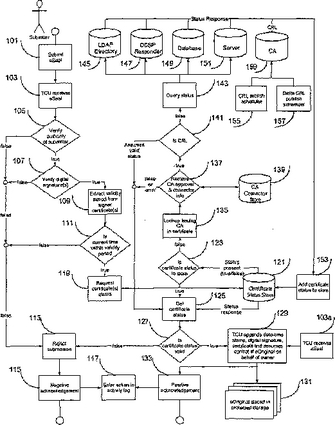

認定された文書の電子的送信、保存および読み出しシステム並びに方法

構成可能で、任意の承認された認証機関(CA)から状態を検索できるように方向付けられた認証状態サービスが開示されている。CSSは信頼された管理ユーティリティ(TCU)および同等のシステムまたは、要求された処置を実施するために個人の権利、提出された電子情報オブジェクトの信頼性、デジタル署名検証および使用者認定処理過程で使用される認定認証の状態の有効性確認を行うことが役目であるアプリケーションで使用される。認定認証上の有効性チェックは発行元CAに問い合わせることで実施される。従来、信頼された公開鍵インフラ(PKI)を作成するためには、認証の有効性を確認する必要があり、CA相互間での相互認証を行ったりまたはPKIブリッジを使用することで複雑な関係が形成された。PKIおよびCAの相互運用性の問題が、異なる観点から解決されており、転送可能な記録である電子オリジナル情報オブジェクト(所有権も変わる)の作成、実行、保守、転送、検索および廃棄に好適な信頼環境を確立することに注目している。TCUは、「承認されたCA」が多数のビジネス環境を支援できるにも関わらず、その既知の集合のみに関連し、そのCAの組の中でTCU使用者アカウントに関連する認証にのみ関連する。PKI/CA信頼関係を構築することは要求されておらず、それはCSSが信頼された環境を承認されたCAのみに問い合わせ、有効認証状態のキャッシュを保守することで実現するからである。  (もっと読む)

(もっと読む)

通信ネットワークにおける自動接続型端末またはユーザ認証

本発明の目的は、ネットワーク、特にインターネットにおける保護領域に対するアクセス権の自動認証を可能にすることにある。これは、第1のネットワーク(2)、特にインターネットを構成するネットワークの相互接続における保護領域に対するアクセス権を第2のネットワーク(1)の一意接続識別子を用いて自動的に識別する方法によって達成される。本発明によれば、端末が前記第1のネットワーク(2)に接続している間又は接続する前に、第1のネットワーク(2)の一意識別子が端末に動的又は静的に割り当てられ;端末が保護領域に対するアクセスを要求したときに、第1のネットワーク(2)の一意識別子を用いて第2のネットワーク(1)の一意接続識別子を決定するために、少なくとも第2のネットワーク(1)の一意接続識別子と第1のネットワーク(2)の一意識別子との組合せであって、認証ユニット(16)に記憶される組合せが登録され;第2のネットワーク(1)の一意接続識別子に対する保護領域に対するアクセス権の存在が照合される。  (もっと読む)

(もっと読む)

コンポーネントアセンブリを安全に組立て実行する方法

【課題】汎用電子商取引/配布制御システムのための商業的に安全で且つ効果的な解決方法を提供する。

【解決手段】第1の処理環境において、コンポーネントアセンブリを安全に組み立て実行する方法であり、第2の処理環境から第1の記録を受理し、第1のコンポーネントアセンブリの識別情報より位置を特定し、第1の記録に位置特定が内含される第3の処理環境において第2の要素を検索し、単数または複数の要素を安全に組立てる。第1の要素が計測メソッドを含んでおり実行段階において特定された情報の使用を計測するべく第1の要素を使用する。第2の要素がクレジットメソッドを含んでおり、特定された情報の使用により供給されたメソッドに対し課金を行う。

(もっと読む)

鍵データによるコンテンツ特定配信システム

【課題】 コンテンツ毎に発行される鍵データによってのみダウンロード可能なコンテンツデータについて、ユーザに条件付き保有権を認めたうえでのダウンロードの実現等

【解決手段】 コンテンツに対応した鍵データを指定された条件に従い認証し、前記鍵データに対応したコンテンツデータを特定したうえで、複数のコンテンツデータを記憶したコンテンツデータベースから、前記認証手段によって特定されたコンテンツデータをユーザ通信端末へ配信する事により、該当するコンテンツデータを条件付き保有権と共にユーザに取得させる事が可能となる。

(もっと読む)

デバイスのリンク方法

第1のデバイス(PP1、PP2)の第1の特性と、第2のデバイス(NP1、NP2)の第2の特性とをサーバ(S1、AS2)によってリンクする方法を開示する。本方法は、第1のリンク情報と第2のリンク情報を選択(75)し、第1のリンク情報が第2のリンク情報に適合するステップと、サーバ(S1、AS2)から、第1のデバイス(PP1、PP2)に第1のリンク情報を、第2のデバイス(NP1、NP2)に第2のリンク情報を送信(100、150)するステップと、第1のデバイス(PP1、PP2)によって第1のリンク情報を、ならびに第2のデバイス(NP1、NP2)によって第2のリンク情報を提示(200、250)するステップと、第1のリンク情報と第2のリンク情報の適合指標を第1のデバイス(PP1、PP2)に入力(300)するステップと、入力された適合指標に基づいて、適合性をサーバ(S1、AS2)に確認するために適合確認をサーバ(S1、AS2)に送信(400)するステップと、受信した適合確認に基づいて、第1の特性と第2の特性を関連付ける(450)ステップとを含む。  (もっと読む)

(もっと読む)

セルラーネットワークを介したデバイスの安全な認証登録

【課題】 セルラーネットワークを介して信頼できないデバイスを認証し、安全に登録する方法およびシステムを提供する。

【解決手段】 操作中、モバイルデバイスは、(セルラーネットワークなどの)第1のネットワーク(信頼できないかまたは部分的に信頼できないネットワークの場合もある)上の通信トランスポートを介して(モバイルデバイスの電話番号などの)識別子を送信する。サーバは、伝送を受信し、(SMSシステムなどの)信頼できるネットワークにわたってモバイルデバイスにトークンを送信する。トークンは、モバイルデバイスにより第1のネットワークを介してサーバに送信される。サーバは、トークンを検査し、たとえば、デバイスの認証のためのデジタル証明書を発行することができる。

(もっと読む)

データ処理システム、方法およびコンピュータ・プログラム(連合ユーザ・ライフサイクル管理用の信頼インフラストラクチャ・サポートを可能にする方法およびシステム)

【課題】異なる企業のコンピューティング環境が連合コンピューティング環境内で対話する方法およびシステムを提供すること。

【解決手段】連合動作を、異なる連合コンピューティング環境のユーザの代わりに、連合パートナのコンピューティング環境で開始することができる。接触点サービスは、信頼サービスに頼って、あるコンピューティング環境と連合パートナのコンピューティング環境の間の信頼関係を管理する。信頼サービスは、鍵管理サービス、アイデンティ/属性サービス、およびセキュリティ・トークン・再ービスを使用する。連合ユーザ・ライフサイクル管理サービスが、連合ユーザ・ライフサイクル機能を実施し、接触点サービスおよび信頼サービスと対話する。

(もっと読む)

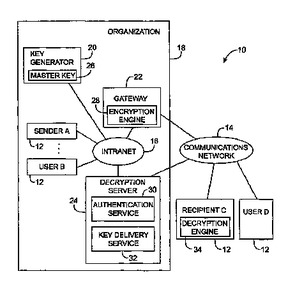

導出鍵を用いたセキュアメッセージングシステム

対称メッセージ鍵を使用して、送信者と受信者との間で安全なメッセージ送信を行うことができる。対称メッセージは、組織において、鍵生成器を使用してマスター鍵から導出することができる。ゲートウェイは、導出鍵を使用して、発信メッセージを暗号化することが可能である。組織内の送信者は、組織の顧客である受信者にメッセージを送信することができる。受信者は、予め制定した信用証明書を使用して、組織内の暗号解読サーバーに対して認証を行うことができる。受信者には、暗号化メッセージを解読するための導出鍵のコピーが提供される。階層的アーキテクチャは、組織においてスーパーマスター鍵生成器が、組織の異なるユニット内の委譲鍵生成器に対するマスター鍵を導出するのに使用することが可能である。組織は、非顧客の対称メッセージ鍵を生成する、ポリシーサーバーを有することが可能である。  (もっと読む)

(もっと読む)

セキュア通信に関連する改良

データ通信媒体を介して第1のリモート側コンピュータと第2のリモート側コンピュータの間で電子メール通信等のセキュアなピアツーピアデータ通信を行う方法を説明する。この方法は、各リモート側コンピュータのアドレス詳細とデータ通信媒体に対する接続の現在状態を受け取る段階と、第1のリモート側コンピュータにおいてデータ通信を生成する段階と、第2のリモート側コンピュータの現在の接続状態を確認する段階と、第2のリモート側コンピュータの接続状態が、現在第2のリモート側コンピュータがデータ通信媒体に接続されていることを示しているときだけ、データ通信を途中で記憶せずに第1のリモート側コンピュータから直接第2のリモート側コンピュータにデータ通信を直接送る段階とを含む方法。 (もっと読む)

301 - 320 / 336

[ Back to top ]