Fターム[5J104NA12]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 演算、アルゴリズム的構成要素 (1,696) | ハッシュ関数 (718)

Fターム[5J104NA12]に分類される特許

141 - 160 / 718

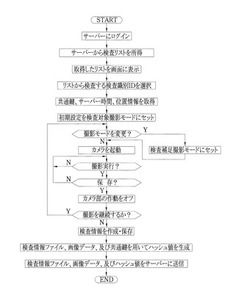

検査システム及び方法、管理サーバ、携帯端末、プログラム、並びに記憶媒体

【課題】検査対象写真の信憑性を高める。

【解決手段】携帯端末にインストールされているプログラムは、通信回線網を通じて管理サーバに接続して検査識別情報を取得し、検査識別情報に対応する検査箇所を撮影した検査対象写真用の画像データと検査対象写真を裏付けるための検査補足写真用の画像データとを撮影機能を作動して取得する。その後検査対象写真用の画像データと検査補足写真用の画像データとを検査識別情報に紐付けるための検査情報を作成し、検査情報、検査対象写真用の画像データ及び検査補足写真用の画像データを合成しその結果に基づいてハッシュ関数によりハッシュ値を算出する。ハッシュ値、検査情報、検査対象写真用の画像データ及び検査補足写真用の画像データを纏めて管理サーバに送信する。

(もっと読む)

秘匿通信システム、秘匿通信方法およびプログラム

【課題】受信側から送信側へのフィードバック情報が攻撃者に攻撃されても情報が漏洩しない。

【解決手段】送信者が、秘密情報をn個の分散された秘密情報に分割し、n個の通信経路により、分散秘密情報を受信者に送信する。受信者は、受信したn個の分散秘密情報のうち、エラー情報の個数を検出し、エラー情報の個数が所定の許容値よりも多いか否かを判断し、エラー情報の個数が所定の許容値よりも多い場合に、分散秘密情報のうち、x個の分散秘密情報を選択して、x個の分散秘密情報のマスク値を取得する。そして、マスク値を送信者に送信する。送信者は、送信したn個の分散秘密情報からx個の分散秘密情報を選択し、x個の分散秘密情報を受信者と同様の方法マスク値を取得する。そして、受信したマスク値と取得したマスク値とが一致するか否かをエラー情報値として、選択した分散情報をエラー情報の個数が許容値よりも小さくなるまで送信し、受信者が、エラー情報の個数が許容値よりも小さくなったときに、分散秘密情報から秘密情報を復元する。

(もっと読む)

認証端末

【課題】 認証端末に関する不正な利用を防ぐことができる認証端末を提供する。

【解決手段】 状態判定ファイルを生成する状態判定ファイル生成部12と、認証サーバ32が利用する認証情報を含む情報管理ファイルを設定する情報管理ファイル設定部14と、外部装置と接続するための外部接続装置(24、28)と、を備え、状態判定ファイル生成部12は、外部接続装置(24、28)の識別情報と特定符号に基づいて、暗号化した状態判定ファイルの暗号化ファイルを生成し、情報管理ファイル設定部14は、照合用のファイル名及びファイル値を作成し、これらと前記状態判定ファイルとを照合した後に、情報管理ファイルの生成後に状態判定ファイルを削除することにより、認証端末10の不正利用を防ぐことができる。

(もっと読む)

データ作成方法、データ作成装置及びコンピュータプログラム

【課題】デジタルデータと証明書とを一体化したファイルを作成し、デジタルデータと証明書の内容証明を同時に行う。

【解決手段】データ証明装置1は、ユーザ端末2及びタイムスタンプ付与装置3と通信可能に接続し、証明対象の原本データをユーザ端末2から受信する原本データ受付手段と、原本データに対応する証明書ファイルを作成し、この証明書ファイルに原本データそのものを添付して中間ファイルを作成する中間ファイル作成手段と、中間ファイルをタイムスタンプ付与装置3に送信するタイムスタンプ要求手段と、タイムスタンプ付与装置3から中間ファイルのハッシュ値及び日時情報を包含する日時保証情報を受信する日時保証情報取得手段と、受信した日時保証情報を中間ファイルに埋め込み証明済ファイルを作成する証明済ファイル作成手段と、この証明済ファイルをユーザ端末2に送信する証明済ファイル送信手段とを備える。

(もっと読む)

送信システムにおけるデバイスタイプ認証

【課題】本発明の一般的な目的は、通信システムにおいてデバイスタイプ認証を実現することである。本発明の他の目的は、信号を発する広範囲に及ぶ試みを回避するような方法およびデバイスを実現することである。

【解決手段】通信システム(1)では、情報を含む、好ましくはデバイスタイプ関連コミットメントと関係するヘッダに、さらにその情報用の署名を付ける。署名により、ヘッダ情報の信憑性が保証される。好ましくは第1のデバイス(20)の少なくとも不正使用防止デバイスタイプに固有の情報に基づいて、第1のデバイス(20)で不正使用防止になるように署名を作成する。ヘッダ情報および署名はコンテンツプロバイダ(10)へ伝送され、そこで、署名の検証が行われてから、デバイスタイプ関連コミットメントが有効であると認められる。このような署名をシステムで使用する場合には、HTTPまたはSMTPを使用するのが好ましい。

(もっと読む)

デジタル証明書無効化方法、デジタル証明書無効化装置、デジタル証明書無効化システム、プログラム及び記録媒体

【課題】 デジタル証明書を無効化する場合に、正規のデジタル証明書や鍵の流出を防止できるようにする。また、通信装置が適当でない通信相手に対応するための処理負荷を低減する。

【解決手段】 上位装置30に、下位装置40から有効な下位装置用正規公開鍵証明書を受信し(S305)、その受信した下位装置用正規公開鍵証明書又は、その証明書に基づく通信経路で受信した情報に基づいて、その公開鍵証明書を無効化すべきと判断した場合に、無効化用の公開鍵証明書である無効化用公開鍵証明書を含む無効化用証明書セットを、下位装置40に転送させる(S308〜S311)。このとき、無効化用公開鍵証明書としては、例えば有効期限のないもの、不適当な発行者情報を記載したものが考えられる。また、無効化用の私有鍵や、無効化用の通信先情報を転送するようにしてもよい。

(もっと読む)

デジタルデータ内容証明システム、データ証明装置、ユーザ端末、コンピュータプログラム及び方法

【課題】デジタルデータと証明書とを一体化したファイルを作成し、デジタルデータと証明書の内容証明を同時に行う。

【解決手段】データ証明装置1は、ユーザ端末2及びタイムスタンプ付与装置3と通信可能に接続し、証明対象の原本データをユーザ端末2から受信する原本データ受付手段と、原本データに対応する証明書ファイルを作成し、この証明書ファイルに原本データそのものを添付して中間ファイルを作成する中間ファイル作成手段と、中間ファイルをタイムスタンプ付与装置3に送信するタイムスタンプ要求手段と、タイムスタンプ付与装置3から中間ファイルのハッシュ値及び日時情報を包含する日時保証情報を受信する日時保証情報取得手段と、受信した日時保証情報を中間ファイルに埋め込み証明済ファイルを作成する証明済ファイル作成手段と、この証明済ファイルをユーザ端末2に送信する証明済ファイル送信手段とを備える。

(もっと読む)

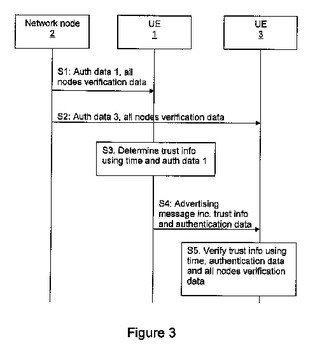

通信ネットワークにおける信用性の発見

通信ネットワーク内の2つのノード間で信用性を確立するための方法及び装置。第1のノードは、ネットワークノードから、前記第1のノードに特有の認証データを受信する。前記認証データは、前記第1のノードについての検証データのコンパクト表現を導出するために使用可能である。前記第1のノードはまた前記ネットワーク内のすべてのノードの検証データの証明付きコンパクト表現も受信する。前記第1のノードは、前記ノードについての前記認証データから信用性情報を導出し、第2のノードへ、前記信用性情報と前記認証データの少なくとも一部とを含むメッセージを送信する。前記第2のノードは、前記ネットワーク内のすべてのノードの検証データの前記証明付きコンパクト表現の自分用のコピーを有しており、前記ネットワーク内のすべてのノードの検証データの前記コンパクト表現と、前記受信した信用性情報および認証データとを用いて、前記第1のノードからの前記メッセージの真正性を検証する。  (もっと読む)

(もっと読む)

撮影写真の証拠保全システム、撮影写真の証拠保全方法およびプログラム

【課題】電子署名とソフトウェアの難読化技術を融合させて、携帯端末で撮影した写真の証拠保全を行う。

【解決手段】携帯端末の平滑化処理手段は、ソフトウェアの制御構造を平滑化する。制御変数値要求手段は、ソフトウェアの実行順序を制御するための制御変数がとるべき制御変数値の送信を要求する信号を耐タンパ装置に送信する。実行処理手段は、要求信号に応じて耐タンパ装置から送信された制御変数値を制御変数に代入し、制御変数に代入されている値に基づいて、ソフトウェアを実行する。ログ情報生成手段は、撮像装置で写真の撮影をしたときに、ソフトウェアにより、ログ情報を生成する。耐タンパ装置の制御変数値送信手段は、要求信号に応じて、制御変数値を携帯端末に送信する。実行順序検証手段は、要求信号に基づいて、携帯端末におけるソフトウェアの実行順序を検証する。電子署名手段は、ログ情報に格納されている秘密鍵を用いて、ログ情報に電子署名を行う。

(もっと読む)

認証システム、この認証システムに用いる認証サーバ、中継システム及び中継装置

【課題】簡単に構築可能で、端末の負荷が小さい認証システム、この認証システムに用いる認証サーバ、中継システム及び中継装置を提供する。

【解決手段】 認証要求を含む通信データを送信するクライアント端末を備えるローカルネットワークと、認証要求に応じてクライアント端末を認証する認証サーバと、ローカルネットワークと認証サーバとの通信を中継する中継システムとを備え、中継システムにおいて受信された通信データを、変換関数により変換して第1特定値を算出する第1変換手段と、認証サーバにおいて受信された通信データを、第1特定値の算出に用いた関数と同一の変換関数により変換して第2特定値を算出する第2変換手段と、第1特定値と第2特定値との照合処理を行う特定値照合手段とを備える。

(もっと読む)

IDベース暗号化および関連する暗号手法のシステムおよび方法

【課題】メッセージ暗号化の際に、受信者IDに限定されない受信者に関連付けられた情報と双線形写像を使用して秘密メッセージ鍵を作成する。

【解決手段】送信者は、受信者IDに限定されない受信者に関連付けられた情報も含む一定の情報から、円曲線の部分群上で定義されたWeilペアリング又はTateペアリングに基づく双線形写像と暗号鍵を使用して、秘密メッセージ鍵grIDを計算し、これによりメッセージを暗号化して暗号文Vを出力し、受信者に要素rPとともに送信する。解読鍵dIDは、受信者に関連付けられた情報および秘密マスター鍵に基づいて計算される。受信者は、秘密解読鍵を取得した後、それを要素rPおよび双線形写像とともに使用して、秘密メッセージ鍵grIDを計算して暗号文Vを解読し、メッセージを復元する。

(もっと読む)

IDベース認証鍵交換システム、認証鍵交換方法、認証鍵交換装置及びそのプログラムと記録媒体

【課題】安全性の証明可能なIDベース認証鍵交換方式を提供する。

【解決手段】互いに認証鍵交換を行う認証鍵交換装置AとBは、予め鍵発行装置からそれぞれ秘密鍵DA=QAsとDB=QBsが与えられており、認証鍵交換装置Aは短期秘密鍵yAを使ってZyA, XA=gyAを生成し、Bから受信したXB及び生成したQB=H1(IDB)から、認証鍵生成パラメータσ1=e(DAZyA, QBXB), σ2=e(DA, QB), σ3=XByAを生成し、共有鍵K=H(σ1,σ2,σ3,Cm)を計算する。装置Bは短期秘密鍵yBを使ってZyB, XB=gyBを生成し、Aから受信したXA及び生成したQA=H1(IDA)から、認証鍵生成パラメータσ1=e(QAXA, DBZyB), σ2=e(QA, DB), σ3=XAyBを生成し、共有鍵K=H(σ1,σ2,σ3,Cm)を計算する。

(もっと読む)

鍵生成装置及び第1の通信装置及び第2の通信装置及び情報処理システム

【課題】共通鍵の暗号通信システムにおいて、通信装置の盗難・紛失があっても安全性を保ち、通信相手と鍵の対応を簡素化できる方式を実現する。

【解決手段】鍵生成装置200は、組み合わせた際に演算順序が違っても同じ入力に対して同じ出力になるハッシュ関数H1、H2、H3を用い、マスタ鍵にH1とH2の演算を行い組込みデバイス400ごとの組込みデバイス側マスタ鍵を生成し、マスタ鍵にH3の演算を行い端末機300用の端末機側セッション鍵を生成し、各組込みデバイス400に、H1、H2、H3の各々の演算回数を通知して組込みデバイス側マスタ鍵を格納する。組込みデバイス400は、通知された回数分のH3演算を組込みデバイス側マスタ鍵に行い通信用の鍵を生成し、端末機300は、各組込みデバイス400からH1とH2の演算回数を通知され、通知された回数分のH1及びH2演算を端末機側セッション鍵に行い共通の通信用の鍵を得る。

(もっと読む)

スマートカードと通信する装置においてメッセージのハッシュを計算する方法

【課題】スマートカードにおいてメッセージのハッシュを計算する方法を提供する。

【解決手段】本発明は、スマートカードと通信する装置においてメッセージのハッシュを計算する方法であり、装置及びスマートカードは、同じハッシュ関数を記憶し、メッセージは、スマートカードによってのみ既知の秘密データと他のデータとを有するデータブロックを含み、本発明は、秘密データのハッシュの計算がスマートカードで行われ、他のデータの全て又は一部のハッシュの計算が装置で行われ、かつ、中間結果が、データのハッシュのハッシュ計算がスマートカード又は装置によって行われるべきか否かにより装置からカード又はその逆に送信されることを特徴とする。

(もっと読む)

プロキシ再暗号化システム、送信装置、再暗号化鍵生成装置、プロキシ装置、受信装置、プロキシ再暗号化方法、それらのプログラムおよび記録媒体

【課題】双線型写像を用いずに標準モデルで双線型写像を用いた場合と同程度の安全性を有する双方向複数ホップ型のプロキシ再暗号化システムを実現する。

【解決手段】公開パラメータ生成装置と送信装置と受信装置と再暗号化鍵生成手段とプロキシとを備える双方向複数ホップ型のプロキシ再暗号化システムにおいて、鍵の生成、暗号化処理、復号処理の際に、ABO−TDF(All-But-One落とし戸付一方向性関数)、及びreLTDF((re-appliable (n,k)-lossy落とし戸付一方向性関数)とその準同型性を利用する。

(もっと読む)

映像音声記録装置、データ処理方法

【課題】撮影された映像音声の一連の順序等の改竄を検出するのに大量の演算が必要となり処理が遅くなる。

【解決手段】撮影された映像音声と、該映像音声に付随するメタデータと、前記映像と/または前記メタデータの改竄を検証するための認証コードを生成する映像音声記録装置であって、前記認証コードを2段階のハッシュ演算で算出する際に使用するための1段階目のハッシュ演算途中過程で導出される演算結果であるコンテキストを記録する内部記憶部と、前記映像音声と/または、該映像音声に付随するメタデータと、前記コンテキストに、2段階目のハッシュ演算を行うことで取得する認証コードを格納する不揮発性記憶媒体を具備する。

(もっと読む)

原本性保証方法、管理サーバ、プログラムおよび記憶媒体

【課題】信頼ポイント情報を紙に印字せずとも、電子的な方法で文書データに対する署名検証を実施できる技術を提供する。

【解決手段】信頼ポイント作成時に、前回作成までの信頼ポイントのハッシュ値を結合した結合公開ハッシュ値と前記作成時の電子署名を検証し、検証成功した場合のみ、その結合公開ハッシュ値に今回のハッシュ値を結合させ、その値に対する電子署名を生成し、外部から所定の署名データの検証要求を受信すると、1回目から最新までの信頼ポイントにおける公開ハッシュ値の結合値を結合公開ハッシュ値とし、その結合公開ハッシュ値と最新の信頼ポイントに対する電子署名を検証する。

(もっと読む)

決済システム、画像形成装置及び認証装置

【課題】ICカードの利便性を損なわずに、金銭でお釣りが受け取れるようにすることを目的とする。

【解決手段】 非接触型ICカードを用いて、サービスに対する対価を支払う画像形成装置であって、サービスを提供する前に所定金額をICカードのセキュア領域から引き出し、サービス提供後に、釣銭に署名をしてICカードのユーザ領域に書き込む。後日、認証装置でICカードに書き込まれている署名の正当性が確認できたときに、釣銭を受け取る。

(もっと読む)

電子データの真正性保証方法および電子データの開示方法

【課題】

開示文書の真正性の保証と、開示不適当な情報の削除の両立可能な、電子文書の真正性保証技術、および情報公開システムが求められる。

【解決手段】

電子文書を構成要素に分割し、その構成要素全体からなる集合の任意の部分集合に対し署名を付与する。または、その構成要素おのおのと、該各構成要素と該電子文書の構造との関係を規定する情報とを結合したデータに対し、署名を付与する。または、その構成要素おのおのに対しハッシュ値を計算し、計算されたハッシュ値を結合したデータに対し署名を付与する。または、その構成要素おのおのに対して生成した乱数を結合し、乱数が結合された構成要素に対し、ハッシュ値を計算し、計算されたハッシュ値を結合したデータに対し電子署名を付与する。

(もっと読む)

暗号化システム、暗号化装置、復号装置、暗号化方法、プログラム、記録媒体

【課題】ハッシュ関数の入出力情報が漏洩したとしても選択暗号文攻撃安全を満たす暗号化方法を提供することを目的とする。

【解決手段】本発明の暗号化システムは、暗号化装置と復号装置を備える。暗号化装置は、暗号化入力部、乱数生成部、暗号化計算部、暗号文出力部を備える。復号装置は、鍵生成部、復号入力部、復号計算部、検証部、復号出力部を備える。そして、ハッシュ関数の入出力に直接平文を導出できる情報がない。また、ハッシュ関数の入出力情報だけから、攻撃者が秘密鍵なしで復号手続を行えない。

(もっと読む)

141 - 160 / 718

[ Back to top ]