Fターム[5J104NA37]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 物理的構成要素 (16,068) | 記録媒体 (14,602) | 暗号鍵記録用 (4,789)

Fターム[5J104NA37]に分類される特許

4,621 - 4,640 / 4,789

車両外部の装置の認証

【課題】本発明は、主として、制御機器を有する自動車両のバスシステムにて車両外部の装置を認証するための方法に関する。制御機器内に記憶されている処理制御手段の不正操作を僅かなコストで有効に防止するために以下のことが提案される。

【解決手段】バスシステム内に認証装置が設けられていること、認証装置が認証照会を車両外部の装置へと伝達すること、車両外部の装置が、特にパブリック・キー・鍵ペアである非対称鍵ペアの秘密鍵を用いて認証照会を署名し、署名された認証照会、又は署名だけを認証装置へと伝達すること、認証装置が、車両外部の装置と同じアルゴリズムを使用して認証照会の署名を検出すること、及び、認証装置が、車両外部の装置から伝達された署名を、秘密鍵と相補的な公開鍵を使用して復号化し、検出された署名を伝達された署名と比較すること。

(もっと読む)

ファイアウォール・システム

ファイアウォール・システムは、下位レベルの通信プロトコル(224)及び(226)を介して内部及び外部ホスト・コンピュータ(228)及び(230)と通信する署名検証ハードウェア(222)を用いるものであり、該内部及び外部ホスト・コンピュータは、遠隔送信元及び宛先コンピュータ(238)及び(240)との複雑な通信プロトコルを実装するためにネットワーク・プロトコル・スタック(232)及び(234)を有する。送信元コンピュータ(238)は、データをチェックするデータ・チェッカー機能(250)と、データを伝送するためにデジタル署名を生成する署名機能(252)とを有する。内部ホスト・コンピュータ(228)は、伝送されたデータを受信し、それを、ハードウェア(222)が動作するより下位のプロトコル・レベルに変換する。ハードウェア(222)は、プロトコル及びチェックのためのデジタル回路を使用する。それは、ソフトウェア・アプリケーション・レベルでデータ内の署名を検証するが、単純な下位レベルのプロトコル(224)及び(226)を要求するだけである。ファイアウォール・システム(220)は、高性能接続メディア(236)を介して送信元コンピュータ(238)及び宛先コンピュータ(240)と通信する。ハードウェア(222)それ自体はまた、高性能接続メディア(227)を介してホスト・コンピュータ(228)及び(230)と通信し、他のファイアウォールを攻撃されやすくする複雑な通信プロトコルとの関与を防止する。  (もっと読む)

(もっと読む)

データベーステーブル探索用の暗号化されたデータベースインデックスを構築する方法を導入されたコンピュータ

本発明は、インデックス付きのデータベーステーブルを安全に構築し検索するためのさまざまな方法を達成する。データベーステーブル及びデータベースインデックスの機密部分は、暗号化されたデータを取り扱うために配置されたブール関数により暗号化され、序列され、そして検索される。また、認定利用者が暗号化されたテーブルを構築し検索することを可能にするデータベース管理システムが開示される。 (もっと読む)

大規模及び中規模シナリオ及び少ないユーザ側要求のためのマルチキャストキー発行スキーム

本発明によるシステムは、グループキーGKとアドレスキー(Xj,Yj,ZJ)を提供するキー提供手段を有する少なくとも1つの送信機Sを有する。複数の受信機rの各々は、各受信機アドレスキーセットとグループキーにアクセスするアクセス手段を有する。グループキーは、同一グループのすべての受信機に対して同一である。各受信機アドレスキーセットは、アドレスキーベースセットのサブセットである。受信機アドレスキーセットは、同一グループのすべての受信機ペアに対してペア単位で異なっている。各受信機に対して、受信機アドレスキーセットに含まれない1以上の排除キー(X,Y,Z)が存在する。本システムは、各受信機に関する認証情報を格納する認証格納手段(30)を有する。暗号化手段(24)は、複数の暗号化メッセージmk*をメッセージmkから生成するのに使用される。各暗号化メッセージmk*は、合成キーのすべてのキーを使用してのみ解読可能となるように合成キーにより暗号化される。各暗号化メッセージmk*は、1つの受信機グループを対象とし、合成キーは、当該グループのグループキーを含む。非認証受信機を排除するため、合成キーはさらに、グループの非認証受信機の1以上の排除キーを有する。  (もっと読む)

(もっと読む)

通信効率の良い秘匿情報検索及び紛失通信のための方法及び装置

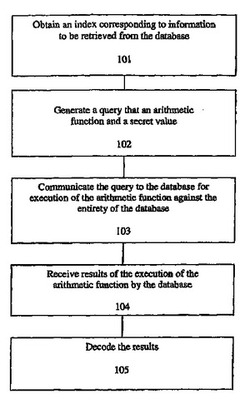

【課題】データベースから非公開で情報を検索する方法、工業製品、及び装置を開示する。

【解決手段】一実施形態において、該方法は、データベースから検索する情報に対応するインデックスを取得するステップと、データベースに対して検索を明らかにしないクエリを生成するステップを含む。クエリは、インデックスの算術関数と秘密値であり、この算術関数には、素数の冪がランダム値の位数であるように、位数が素数の冪で割り切れるランダム値のモジュラスによって特定される乗法群を含む。秘密値は、モジュラスの素数への因数分解を含むインデックスの算術関数である。また、該方法は、データベースの全体に対して算術関数を実行するためにクエリをデータベースに通信するプロセスを更に含む。

(もっと読む)

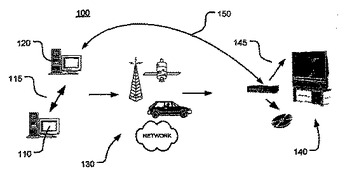

通信ネットワークを介した安全なコンテンツ配信方法とシステム

本発明は、インターネットのような通信ネットワークを介して、コンテンツ・アイテムを安全に配信するための方法とシステムである。コンテンツ・オーナーは、ブロックに分解したコンテンツを1つ以上のコンテンツ・ソースに配信する。受信したコンテンツ・ソースは、配信トランザクション制御を維持するコンテンツ・オーナーと共に、加入者への配信点として機能する。コンテンツ・オーナーへコンテンツ・アイテムを要求した加入者は、コンテンツ・アイテムの利用できるブロックを保有するコンテンツ・ソースのリストを受信する。加入者は、利用可能なピアツーピア・ネットワーク上のピアにおいて利用できるブロックを決定するのに加えて、より最適なコンテンツ・ブロック配信を決定するのに、上記受信リスト情報を利用する。 (もっと読む)

セキュリティー保障されたコンテンツをインターネットを介して送信する方法

少なくとも1つのコンテンツをインターネットタイプの通信ネットワークを介してセキュリティー保障態様で送信する方法。この方法は以下のステップを含む:ユーザのコンピュータのブラウザにより少なくとも1つの暗号化されたコンテンツを包含するウェブページを開くこと;前記ウェブページを用いてロードされたアプリケーション(アプレットと呼ばれる)をアクティブにすること(このアプレットはユーザの識別を要求する);ユーザの識別子を登録すること;アプレットによって認証サーバに向けてユーザの識別子を送信すること;認証の場合には、アプレットに向けて承諾を送信すること;表示ウインドウを表示すること;前記ウェブページに存在する前記コンテンツを承諾に応じて暗号解読すると共にこの解読されたコンテンツを表示指令に応答して表示ウインドウに表示すること。 (もっと読む)

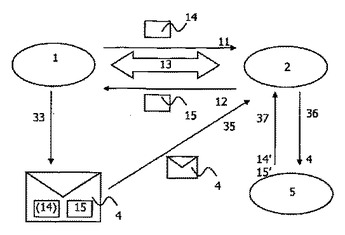

ネットワークを介した動作をセキュリティ保護する方法および関連装置

本発明は、ユーザ(1)とサービスプロバイダ(2)の間のネットワーク上で実施される動作をセキュリティ保護する方法、および関連の装置に関する。この方法は、ユーザ(1)について、動的な暗号鍵を生成するステップ(33)と、サービスプロバイダ(2)から受信された認証データ(15)を前記動的暗号鍵を用いて暗号化するステップ(33)と、暗号化された認証データ(4)をサービスプロバイダ(2)に送信するステップ(35)とを含む。この方法は、サービスプロバイダについて、暗号化された認証データ(4)を動的に復号するステップ(5)と、セキュアモードでの動作(13)を許可するために復号済み認証データを検証するステップ(5)とを含む。  (もっと読む)

(もっと読む)

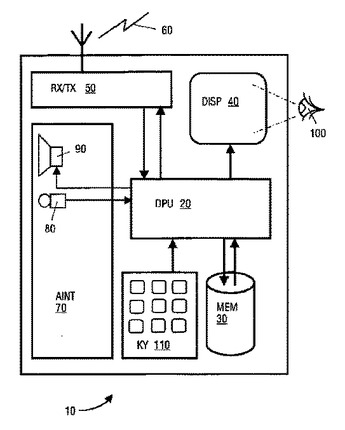

認証装置

検証可能なトランザクション(240)の記録を生成するためのパーソナル通信装置(10)(例えば、携帯電話)が記載されている。トランザクション(240)は情報の交換を含むものである。パーソナル通信装置は、受信コンポーネント、保護コンポーネント、メモリ、および記録コンポーネントを有している。受信コンポーネントは、パーソナル通信装置のユーザ(100)と遠隔にいる人との間のトランザクション、および遠隔にいる人のバイオメトリックデータ(BIOKY)、を受け取ることができる。保護コンポーネントは、バイオメトリックデータを用いて音声会話を保護することができる。記録コンポーネントは、バイオメトリックデータを用いて保護されたトランザクションをメモリ(30)に記録することができる。トランザクションの認証をサポートするよう動作可能なパーソナル通信装置(10)(上記と同様に携帯電話がある)も記載されている。パーソナル通信装置は、メモリ(30)と認証コンポーネントとを有している。認証コンポーネントは、バイオメトリック測定手段(80)により測定されたバイオメトリックデータ(BIOKY)が、音声会話(240)を保護するために使用された以前のバイオメトリックデータ(BIOKY)に対応している場合は、メモリに記憶されている保護されたトランザクションにアクセスできるようにしている。  (もっと読む)

(もっと読む)

長期患者レベルのデータベースのための仲介のデータ暗号化

非揮発性のコンポーネント、及び/又は、コークス・プリカーソルを含む軽炭化水素供給原料をクラックする方法であって、重炭化水素供給原料が、炭化水素供給原料混合を形成するために、汚染した軽炭化水素供給原料に加えられる。汚染した軽炭化水素供給原料は、後に、フラッシュ/分離ベッセルのフラッシュ化、蒸気フェーズの分離及びクラック化、及びクラックした物を復元化により、蒸気フェーズ及び液体フェーズに分離される。重炭化水素供給原料は、分離ベッセルの動作する温度範囲内で、より高い温度でフラッシュ/分離ベッセルの動作を許容する。  (もっと読む)

(もっと読む)

安全なブロードキャストのための鍵管理メッセージ

本発明は、最上位鍵と、任意選択で検証タグとを確立することを含む。最上位鍵は、ブロードキャスト・メディアを暗号化するMDP鍵として使われる。暗号化された最上位鍵を含む鍵メッセージの一部のみが、たとえば、署名またはメッセージ・アクセス・コード(MAC)を使って認証される。ある階層の鍵の作成に基づく、公知のどのグループ鍵配布プロトコルも用いることができる。このような方法の例が、LKHおよびSD法である。従来はMDP鍵として用いられていた、グループ鍵配布プロトコルの出力鍵Hまたはその派生物が、最上位MDP鍵を暗号化するのに使われる。本発明は、更に、指定されたユーザグループまたはサブグループに関して、不必要なメッセージ構成要素を排除することによるグループ鍵メッセージの最適化を含む。最適化は、ユーザプロファイル、ネットワーク状況、またはオペレータポリシーなどのコンテキストデータに応じて行うことができる。  (もっと読む)

(もっと読む)

ホモグラフィックマスキングにより暗号アセンブリを保護する方法

本発明は、(cz+d)が0でなくf(−d/c)=a/cである場合に、f(z)=(az+b)/(cz+d)タイプのホモグラフィック関数fを使用する暗号計算プロセスを遂行することによって、アセンブリを保護する方法に関し、ここで関数fがマスク化変数に作用する同方法において、任意のkについてxが関数fの入力であってy=f(x+k)が関数fの出力である場合に、直接的にマスク化値x+m_i(XORタイプの加法マスキング)からマスク化値y+m_jへとなるように、(ax+b)/(cx+d)と定義される、無限量の加算をともないGF(2^k)に作用する数個の変換と、二つの点を交換する変換との合成を用いて、この演算を遂行することを特徴とする。 (もっと読む)

マルチ・ソース型の長期患者レベルのデータ暗号化処理

長期のデータベースの非識別型の患者ヘルスケア・データ記録をアセンブリするシステム及び方法を提供する。本システム及び方法は、患者プライバシを保証する間、複数のデータ供給者と共通のデータベース装置上で実現することができる。データ供給者ロケーションでは、データ記録の患者識別属性は、コネ標準化した形式で置かれ、共通のデータベース装置に送信する前に、1対の暗号鍵を用いて、二倍暗号化される。1対の暗号鍵は、データ供給者に対して特定の鍵と、共有のデータベース装置に対して特定の鍵を含む。マルチ・ソース型のデータ記録が、共通のデータベース暗号化のみ有するように、共通のデータベース装置では、データ供給者に対して特定の暗号化は取り除かれる。患者の識別情報に直接アクセスすることなく、暗号化したデータ記録は、ダミーラベル又はタグが割り当てられ、これにより、データベースで、データ記録を長期にリンクすることができる。タグは、タグの参照データベースにより、選択組の暗号化したデータ属性の値についての統計的なマッチングに基づいて割り当てられ、暗号化したデータ属性値に関連付けられる。  (もっと読む)

(もっと読む)

複数の装置にまたがるアクセス認可

変換シーケンスのあるレベルの装置(100)で取得される認証情報(125)が変換シーケンスの別のレベルの別の装置(200)に安全に伝達される。伝達される認証情報(125)が以前に伝達された認証情報の単なるコピーではないことを保証するため、各伝達(145)は、受信装置(200)が最近生成されたと検証できる項目(255)を含む。

(もっと読む)

(もっと読む)

証明書の有効性の検査

ネットワーク内のネットワーク装置(601)に関連付けられた鍵を含む証明書(600)の有効性を検査する方法は、暗号化コンテンツ(611)と、このコンテンツに関連付けられた有効性指数(630)とをネットワークで受信する工程を備える。証明書の有効性は、証明書内に含まれる時間指数(606)(この時間指数は、証明書の発行の時点に相当する値を有する)から、かつ、暗号化コンテンツに関連付けられた有効性指数から評価される。  (もっと読む)

(もっと読む)

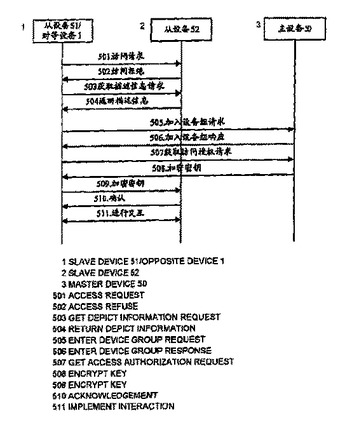

デバイス組分け及び組分けデバイス同士の会話を実現する方法

本発明は、デバイス組分け及び組分けデバイス同士の会話を実現する方法であって、ネットワークにおいてデバイスグループを作成するデバイスが、自身の属しているデバイスグループの識別子情報を搭載した宣言メッセージをネットワークに送信し、該当するデバイスグループに加入必要なネットワークデバイスが、宣言メッセージを受信してから宣言メッセージに識別されたデバイスグループに加入し、二つのネットワークデバイスが会話するときに、当該方法は、発起デバイスがアクセス先デバイスにアクセス要求を送信し、アクセス要求を受信したデバイスが、アクセス要求を送信するデバイスが自分の信頼しているデバイスであるか否かを判断し、信頼のデバイスであれば両方が会話し、信頼のデバイスでなければ、当該アクセス要求を拒否し、発起デバイスと共通の信頼可能な第三者を確定し、発起デバイスが、確定された共通信頼可能な第三者からアクセス先デバイスの鍵情報を取得し、取得された鍵情報を利用してアクセス先デバイスと会話する。当該方法は、デバイス管理を便利にするとともに、同じデバイスの異なるグループに対する加入をサポートし、任意デバイス同士の安全認証に基づく通信会話を可能にする。  (もっと読む)

(もっと読む)

識別システム

本発明は次のように要約できる。本発明は識別システムに関する。該システムでは、識別体は不均一材料からなる物体であり、該物体の識別は、それを機械的振動、特に音響振動にかけ、その機械的振動の伝搬が物体中に存する異質物によってどのように影響されるかを観測し、以前の観測に基づいて物体を認識することによって行われる。そのような識別体は、情報担体と関連付けられていることもできる。それにより信頼できる情報担体の認証、限定アクセスもしくはコピー保護方式が許容される。本発明に基づく物体の音響識別は、当技術分野において既知の光学的識別への代替と見ることができる。この代替は、光学的識別に比べ、より高い堅牢性、識別システムにおけるさまざまな簡素化、およびより低い実装費用を特徴とする。本発明は、鍵の生成のために応用されることもできる。  (もっと読む)

(もっと読む)

記録装置、記録媒体及びコンテンツ保護システム

画像変換を施したコンテンツを他の機器へ移動した場合、移動先の機器から元の記録再生装置へ前記コンテンツを再移動させた場合に、画像変換前のコンテンツを利用可能な記録再生装置を提供する。

前記記録再生装置は、コンテンツを暗号化して生成される第1暗号化コンテンツと、前記コンテンツに画像変換を施し、暗号化して生成される第2暗号化コンテンツと、それらの復号に用いるコンテンツ鍵とを記憶する記憶手段と、前記コンテンツ鍵を外部の記録媒体に記録し、前記記憶手段が記憶するコンテンツ鍵を消去する鍵移動手段と、前記コンテンツ鍵が消去された後に、前記第2暗号化コンテンツを前記記録媒体に記録し、前記記憶手段から消去するコンテンツ移動手段とを備える。

(もっと読む)

コンテンツへのアクセスを選択的に提供する方法及びシステム

デジタルプログラム再生装置を動作する方法は、第1の通信ネットワークを介してプログラムを表す暗号化データ部分を含むデータストリームを受信し、受信データストリームからプログラムに関連する識別子を識別し、第2の通信ネットワークを介してプログラム識別子とデジタルプログラム再生装置に関連する装置識別子とを認証装置に送信し、第2の通信ネットワークを介して送信に応じて復号化鍵を受信し、復号化鍵を使用してデータストリームを復号化し、プログラムを再生する出力信号を生成することを有する。  (もっと読む)

(もっと読む)

コンテンツ提供システム、情報処理装置及びメモリカード

端末20に挿入されたメモリカード10は、ネットワーク80を介して、コンテンツサーバ1、決済サーバ1、コンテンツサーバ2及び決済サーバ2と、それぞれのサーバに対応するアプリケーションプログラムを用いてSACを確立し、安全にデータを送受信する。メモリカード10は、アプリケーションプログラム毎に固有の秘密鍵と公開鍵とを取得し、取得した秘密鍵と公開鍵とを用いて、各サーバとSACを確立する。 (もっと読む)

4,621 - 4,640 / 4,789

[ Back to top ]