Fターム[5B017BA07]の内容

Fターム[5B017BA07]に分類される特許

2,621 - 2,640 / 2,760

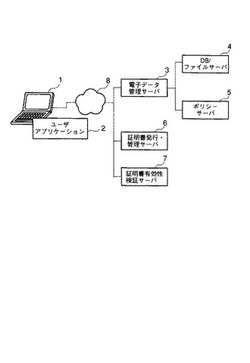

通信制御システム

【課題】簡易且つ安価な構成で、蓄積されている電子データを他の媒体に取り出す際に取り出した本人しか利用できないような制御や、取り出された電子データの管理者による強制的に廃棄を可能とする。

【解決手段】電子データ管理サーバが、ポリシサーバ5から得たユーザのポリシーに基づいて配信の可否を判断し、配信するに際しては電子データを暗号化し、ユーザの電子証明書の有効性を検証する証明書有効性検証サーバ7が、ユーザ端末1のユーザアプリケーション2から送られたユーザの電子証明書を受信し、当該電子証明書の有効性を検証した結果、当該電子証明書が失効している場合には、上記ユーザアプリケーション2に対して上記電子データの廃棄を促すことを特徴とする通信制御システムである。

(もっと読む)

保護された電子的な文書を送信するための方法および装置

【課題】 保護された電子的な文書を送信するための方法および装置。

【解決手段】 文書を電子的に提出する、あるいはそうでない場合は文書は変更から保護されるシステムおよび方法。保護は、提出されるべきアイテムが、暗号化が適用されたために変更されずに残っていることの証拠を与える。第1の設備内に第1の設備アカウントが作成される。なお第1の設備アカウントは第2の設備に関する第2の設備アカウント情報を有している。ユーザアカウントはその中に第2の設備のユーザに対する記憶された情報を有している第1の設備内に記憶される。提出文書エンベロープは、第1の設備からのディジタル署名を使用して保護されそしてこの提出文書エンベロープは第1の設備内に記憶される。  (もっと読む)

(もっと読む)

ファイル管理装置及びファイル管理方法

【課題】この発明は、記録媒体に対してコンテンツをデジタル記録再生する際に、不正な再生やコピー等を実用的なレベルで防止することを可能としたファイル管理装置及びファイル管理方法を提供することを目的としている。

【解決手段】コンテンツを記録媒体22に記録する際に、コンテンツが収められる第1のファイルに含まれる情報から所定の演算によって生成される識別情報を、コンテンツの関連情報が収められる第2のファイルに書き込む。コンテンツのコピーが要求された際には、第1のファイルに含まれる情報から所定の演算によって算出された識別情報と、第2のファイルに書き込まれている識別情報とを比較し、両者が一致していない場合、コンテンツの再生及びコピーを一切禁止する。

(もっと読む)

グローバルコピープロテクションシステムからローカルコピープロテクションシステムへの安全な移出処理

本発明は、グローバルコピープロテクションシステムによりプロテクトされたコンテンツのローカルコピープロテクションシステムへの不法な移出を防ぐための装置に関する。本発明によると、移出対象の各コンテンツは、一意的識別子を備え、該装置は、該装置を介しすでに移出されたすべてのコンテンツの一意的識別子を格納する移出テーブルを備える。本発明はまた、上記装置により受け取られるコンテンツを記録するための方法に関する。本方法は、前記コピーがローカルコピープロテクションシステムに対して行われる場合、前記コンテンツの一意的識別子が該装置の移出テーブルに含まれるかチェックするステップと、前記移出テーブルに含まれる場合には、前記一意的識別子に関連付けされた前記カウンタにより、許可されているコピーの所定の上限に達したかチェックし、前記上限に達した場合には、前記記録を禁止し、前記上限に達していない場合には、前記カウンタをインクリメントし、前記コンテンツを記録し、前記移出テーブルに含まれない場合には、前記コンテンツを記録し、前記一意的識別子を前記移出テーブルに格納するステップとから構成される。  (もっと読む)

(もっと読む)

トランザクションに基づく証明書検証情報管理方法

【課題】受信アプリケーションや検証サーバの証明書検証処理の負担を軽減し、証明書履歴更新を効率よく管理する。

【解決手段】受信者側のアプリケーションや検証サーバの負担を送信者側に分散し、また送信者側の情報選択をもとに、受信者側での証明書検証履歴を更新させ、最新の証明書検証結果を判別する方法並びにシステムを提供することにある。

本実施例のトランザクションに基づく証明書検証情報管理方法によれば、証明書検証処理負担が分散し、不要な検証エラーを事前に処理し、また最新の証明書検証履歴情報を新規追加、更新することができる。

(もっと読む)

マイクロプロセッサ

【課題】パイプラインにより実行するタスクによって利用される情報を安全に管理することのできるマイクロプロセッサを提供する。

【解決手段】パイプラインによりプログラムを実行するマイクロプロセッサであって、複数のユニット1121〜1125が第1のタスクを実行しているときに、第2のタスクへの切替命令が発行され場合に、第1のタスクの実行が完了した後に、タスクレジスタ115の値を第2のタスクを実行するときに利用される第2のレジスタ情報に切り替えるタスクレジスタ管理手段131と、第2のレジスタ情報に切り替えた後に、タスク識別情報レジスタ114の値を第2のタスク識別子に切り替え、また各ユニット1121〜1125に対し第2タスクの実行を許可するタスク管理手段161とを備えたことを特徴とする。

(もっと読む)

セキュアなファイルシステムサーバーのアーキテクチャ及び方法

本発明の一般的な目的は、著しくセキュリティドメイン内の協調管理及び制御下におく手法で、永続的データを確実にセキュリティ保護するための効率的かつ効果的な機構を提供することである。  (もっと読む)

(もっと読む)

画像処理装置

【課題】 蓄積画像データの出力の管理(配信先、画像データの利用制限・防止、画像データの漏洩防止等)を送信側が主体的に行えるようにする。

【解決手段】 原稿読み取り等により入力し、HDDに蓄積する際に管理が必要な画像であるかを認識し、その結果によって、蓄積画像を外部に送信する際、JPEG変換等の送信データとしての変換を行うデータ形式変換装置105を通す時に、意図的に出力の管理を可能とする設定条件による色変換或いは電子透かし合成処理109を画像データに施して、送信する。電子透かしにより埋め込む情報を、利用制限(画像をディスプレイ表示させると普通に画像が表示されるが、印刷させると表示に現れない画像を印刷したり、コピーそのものを禁止する)等を可能とする制御データとすることにより、画像データの利用の制限や防止、画像データ漏洩の防止といった出力管理が画像データを通して直接に行うことが可能になる。

(もっと読む)

再生装置、再生方法

【解決手段】Local Storage18は、複数のファイルと、これらのファイルのうち読み出し専用記録媒体の記録内容に組み合せて利用するものを指定するマージ管理情報と、マージ管理情報の正当性を検証可能な署名情報とを記録しており、Virtual File System38は、署名情報に基づいてマージ管理情報の正当性を判定し、マージ管理情報が正当であると判定された場合に、読み出し専用記録媒体のファイル構成にマージ管理情報により指定されているファイルを加えた新たなファイル構成を示すパッケージ情報を生成する。 (もっと読む)

ディスクアレイ装置、ディスクアレイ装置の制御方法、プログラム

【課題】 高速に暗復号化処理を実施できるディスクアレイ装置を提供する。

【解決手段】 上位装置と接続するための第1インターフェース回路と、少なくとも1つのディスクドライブと、前記各々ディスクドライブとデータの送受信を行うための第2インターフェース回路と、データを暗復号化する暗復号化回路と、暗復号化回路と暗復号化データを送受信するための第3インターフェース回路と、ディスクドライブに格納するためのライトデータまたはディスクドライブから読み込むためのリードデータを格納するためのメモリ回路と、メモリ回路とライトデータまたはリードデータの送受信を行うための第4インターフェース回路と、パリティデータを計算するための演算回路と、演算回路とデータの送受信を行うための第5インターフェース回路、第1乃至第5インターフェース回路間のうち、いずれかを相互に接続するスイッチ回路とを備える。

(もっと読む)

マルチタスク実行システム

【課題】 マルチタスク環境を提供する現代的なオペレーティングシステムにおいて、各タスクの重要情報を、少ないメモリ資源で効率的に保護する。

【解決手段】 本発明に係るマルチタスク実行システムは、複数のタスクよりも少ない数の鍵データと、各タスクを識別するためのタスクIDと、値が減少することなく増加し続けるように構成された単調増加カウンタからの各タスクの生成時の出力値とを用いて、各タスクにユニークな鍵ストリームを生成して、生成した当該鍵ストリームを用いて、各タスク用メモリ空間内の保護領域に記憶されるデータを暗号化する暗号化処理機能203を具備する。

(もっと読む)

セキュアプロセッサ、およびセキュアプロセッサ用プログラム。

【課題】 例えば暗号化された実行コードの認証を行い、認証に成功した実行コードのみを実行可能として情報処理の安全性を向上させる。

【解決手段】 命令コードを実行するコアと、コアに固有のCPU固有鍵と、暗号化された命令コードを書き換え不可能な形式で記憶する暗号化ROMコード領域と、この領域に記憶された命令コードを含む命令コードの認証を行うコード認証処理ブロックと、コアと外部との間で入出力されるデータを暗号化する暗号処理ブロックとを備える。

(もっと読む)

コンテンツ管理方法及びコンテンツ管理用プログラム、並びに電子機器

【課題】 暗号化二重鍵方式でない記憶媒体のデータを、暗号化二重鍵方式による記憶媒体に移行させる。

【解決手段】 SDオーディオカードSDaのコンテンツデータCを暗号化するタイトル鍵Ktが、鍵生成部23eにより生成されるユーザ鍵Kuaにより更に暗号化され、SDカードSDqのユーザデータ領域4に保存される。生成されたユーザ鍵Kuaは、SDカードSDqのメディア固有鍵Kmuqで暗号化され、保護領域3に保存される。

(もっと読む)

データ記憶装置、データ提供システム及びデータ提供方法

【課題】 提供するデータの不正使用を回避すると共に、ユーザが所望するデータを確実に提供する。

【解決手段】 書き込まれたデータの外部装置30によるデータ形式での読み出しを制限された第1の記憶領域17bと、第1の記憶領域17bに書き込まれたデータの読み出しを実行するソフトウェアが格納された第2の記憶領域17aとを有するデータ記憶手段17と、外部装置30からの読み出し要求に応じて、第2の記憶領域17aに格納されたソフトウェアを実行することで、第1の記憶領域17bに書き込まれたデータを読み出し、必ず当該データ記憶装置10に接続された外部装置30の出力形式に応じた信号に変換してから、外部装置30に送信するよう制御する制御手段15とを備えることで実現する。

(もっと読む)

データ保管システム

【課題】比較的簡単な処理により元データを効率的に分割し保管する。

【解決手段】 元データS、分割数n、処理単位ビット長bを設定し、元データSを処理単位ビット長b毎に区分けして複数の元部分データS(j)を生成し、複数の乱数部分データR(j)を生成し、各分割データD(i)を構成する各分割部分データ(i,j)を元部分データと乱数部分データの排他的論理和からなる所定の定義式に従って生成する。

(もっと読む)

データの送信方法、データの受信方法、データ送信用プログラム及びデータ受信用プログラム

【目的】 データを送信する機器毎にデータの内容を変えて暗号化し、これにより仮に一のデータの暗号化が破られたとしても他のデータの暗号化が破られないようにしたデータの送信方法、データの受信方法、データ送信用プログラム及びデータ受信用プログラムを提供する。

【構成】 互いに通信回線αを介して接続された電子機器110,120、130の間でデータの送受信を行う方法であって、データを送信する電子機器110のメモリ部112に電子機器120,130を使用するユーザのユーザ情報及び他の電子機器120、130を特定するための固有情報を予め記録しておくことを条件として電子機器110に電子機器120、130に向けてデータを送信させるに当たり、メモリ部112上の送信すべきデータにメモリ部112上の電子機器120、130のユーザ情報及び固有情報を付加させ、付加させたデータ等を暗号化させ、電子機器120、130に送信させるようにしている。

(もっと読む)

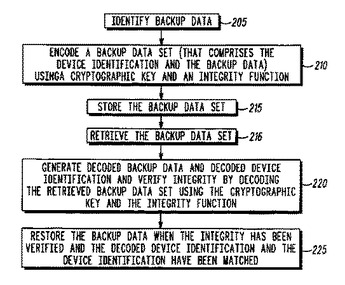

安全なデータ・バックアップおよび再生

本技術は、独自で不変の装置識別(115)を有する電子装置(100)に、安全なデータ・バックアップおよび再生を行う。本技術の方法は、バックアップすべきバックアップ・データ(405、805、1205)を識別して(205)、暗号鍵(110)と完全か関数を用いて、完全化と認証のための装置識別(115)とバックアップデータ(405、805、1205)を符号化することによってバックアップデータのセットを符号化(210)し、暗号鍵(110)および完全化関数を使用して、検索されたバックアップ・データ・セット(6 05、1005,1405)を復号することによって、復号されたバックアップデータ(635、1015、1435)および復号された装置識別(640、1020、1440)を生成し、完全が確認され、復号された装置識別と装置識別とが整合した場合に限りに、復号されたバックアップ・データで(225)でバックアップ・データを再生する。符号化と復号化の3つの方法について記述した。  (もっと読む)

(もっと読む)

エージェント制御システムおよび方法

【課題】 情報への攻撃に対して情報の位置の秘匿を可能とし、情報を分割して保管することもでき、分割情報に関連した他の分割情報の探索も困難にすることが可能なエージェント制御システムを提供する。

【解決手段】 ネットワーク上に互いに通信可能に配置された複数の防御サーバ1と、情報5を所持して防御サーバ1間を移動するエージェント2と、エージェント2が所持し前記移動を決定するためのルール関数と、ルール関数の初期値と係数とを含むルール鍵3と、ルール鍵3に基づきエージェント2の管理を行うためのエージェント管理装置と、を備える。

(もっと読む)

デジタル情報の保護、管理システム

【課題】 本発明はメディア上のファイルデータやメモリ上のデータ等のデジタル情報の保護、管理を行うシステムに関し、特に本発明は技術の更新に伴って柔軟性のあるシステムを構築するものであり、多数ある要素技術をサポートして多様性のあるデジタル情報の保護、及び管理を行うものである。

【解決手段】 出荷元(ラング・エッジ)はD‐Libファイル、S‐Libファイル、及び開発元公開鍵生成ツールを作成し、CD−ROMのメディア形式で開発元に出荷し、開発元では管理者が開発元公開鍵ペアを生成し、開発元公開鍵でライブラリ署名のリクエストを作成し、ライブラリ署名されたC‐PKC基本パートファイルの供給を受け、C‐PKC拡張パートファイル生成を行う。また、S‐Libファイルも生成され、開発者によって利用者のシステムへの組み込みが行われる。このようにして組み込んだC‐PKC拡張パートの変更は容易であり、暗号モジュール等の更新や利用制限を証明書の変更で容易に行うことができる。

(もっと読む)

USBモジュール

【課題】 PCのキーロックデバイスとして安全性を向上したUSBモジュールを提供する。

【解決手段】 コンピュータ10に着脱自在に接続されてユーザーの認証に用いるUSBモジュール20であって、乱数生成器204と、その生成乱数RDを鍵情報として保存するメモリ203を備える。鍵情報に乱数を用いることにより、鍵情報の予測・生成を困難にでき、よって、高いセキュリティを確保できる。この鍵情報は、ユーザーが再設定可能である。

(もっと読む)

2,621 - 2,640 / 2,760

[ Back to top ]