Fターム[5B017CA05]の内容

Fターム[5B017CA05]に分類される特許

101 - 118 / 118

暗号化オペレーティングシステム

コンピュータシステム上でデータを暗号化及び復号する方法及びシステムを開示する。一実施例においては、システムは、モディファイドUNIX(登録商標)オペレーティングシステムである暗号化オペレーティングシステム(EOS)を含む。EOSは、対称暗号化アルゴリズムと暗号鍵を用いて、物理メモリから、例えば、ディスク、スワップデバイス、ネットワークファイルシステム、ネットワークバッファ、擬似ファイルシステム、又は物理メモリの外部にあって、データを保存できる他の何らかの構造であるセカンダリデバイスに転送されるデータを暗号化する。更に、EOSは、対称暗号化アルゴリズム及び暗号鍵を用いて、セカンダリデバイスから物理メモリに転送されるデータを復号する。他の実施例において、EOSは、暗号化されたデータの場所を見つけるために用いられるディレクトリ構造を暗号化することによって更なる機密保護のレイヤを実現する。更なる実施例では、データを暗号化及び復号する1つ以上の鍵へのアクセスを制御する鍵管理機能を用いたファイルへのアクセスが行われる前に、ユーザ又は処理を認証し、認証情報を検査する。  (もっと読む)

(もっと読む)

メモリーカード及び再生装置

【課題】 処理能力が低くても迅速に認証や暗号鍵の受け渡しを行ってデータを再生でき、しかも、暗号鍵の不正な読出しを防止できる暗号化方式のメモリーカードを提供する。

【解決手段】 メモリーカードの半導体メモリーのシステム領域中の、FATファイルシステムによってはアクセス不可能な専用ファイル用領域22内に、第1の暗号鍵Lと、第1の暗号鍵Lを用いて暗号化された第2の暗号鍵とを格納し、半導体メモリーのデータ領域31,32内に、この第2の暗号鍵を用いて暗号化されたデータを格納する。

(もっと読む)

情報処理装置

【課題】 複数の情報処理装置用の耐タンパ・デバイス内パスワードのみを変更する。

【解決手段】 情報処理装置(100)において、TPMは第1TPM鍵を格納し第3TPM鍵を暗号化し、鍵管理部は、第3のTPM鍵をデータベースに格納し、第2TPM鍵生成用パラメータをTPMから受取って耐タンパ・デバイス(200)に供給し、耐タンパ・デバイスから第1TPM鍵で暗号化した第2のTPM鍵(620)を取込み、第2TPM鍵と、第2TPM鍵で暗号化した第3のTPM鍵とをTPMに渡す。TPMは、耐タンパ・デバイスからパスワード・チェック情報に対応するパスワード(526)を取込み、パスワード・チェック情報を用いてパスワードを検証し、パスワードが正しいとき、第1TPM鍵で第2TPM鍵を復号し、復号した第2TPM鍵で第3TPM鍵を復号し、復号した第3TPM鍵でファイル復号用の暗号化暗号鍵を復号する。処理部は、復号した暗号鍵でファイルを復号する。

(もっと読む)

半導体装置

半導体装置

【課題】本発明は、情報を半導体装置内の記憶領域に格納し、その情報が外部に漏れないようにするための耐タンパー性の高い半導体装置を提供する。

【解決手段】本発明の半導体装置は、データを記憶する不揮発性の記憶手段2と、前記記憶手段2に記憶されたデータと、外部から入力手段5を介して入力されたデータとを用いて演算を行う演算手段3と、前記演算手段2による演算結果を出力する出力手段4とを一つの機能ブロック6として備え、前記記憶手段2の出力線は演算手段3にのみに接続される。

(もっと読む)

権利情報を格納した記録媒体、情報処理装置及び権利情報の管理方法

【課題】権利情報を格納した記録媒体において、この記録媒体とは別の記録媒体に権利情報を移動させる場合、電源断等のユーザの意図的な動作とは無関係な事象によって移動中の権利情報が消失し、ユーザが不利益を被る場合がある。

【解決手段】記録媒体中に権利情報と共に、権利情報が別の記録媒体との間で移動中であるか否かを示す遷移中判定情報(移動中フラグ)と、遷移対象である別の記録媒体の情報である遷移対象情報を権利情報エントリとして格納しておく。ホスト機器は遷移中判定情報を参照し権利情報が移動中と判断した場合、遷移対象情報にて遷移対象の記録媒体を特定し、移動処理を継続することが可能となる。

(もっと読む)

プログラム可能なゲートアレイのコピー防止方法及びシステム

【課題】プログラム可能なゲートアレイ(FPGA)を搭載したシステムにおいて、FPGAプログラムのコピーを防止する。

【解決手段】あらかじめ半導体ベンダの工場にてプログラム済みのゲートアレイ(GA)4には、ブート制御回路10、解読処理回路13、判定回路14およびあらかじめ決められた起動キー情報を有し、ROM3にはユーザ回路27を記憶したユーザ回路データ24ならびに、認証回路データ22とあらかじめ決められた起動キーを非公開暗号鍵にて暗号化した起動キー符号列23を含んだ起動制御プログラムデータ21を有する。GA4は、起動キー符号列23が正しいと判断した場合にのみROM3からのユーザ回路データ24をFPGA2にブートし、正しくないと判断した場合にはFPGA2をリセットさせる。

(もっと読む)

鍵管理方法、および鍵管理装置

【課題】1次ユーザが入手したデータを加工し、加工されたデータを2次利用者へ供給するデータ著作権管理システムを提供する。

【解決手段】データベース、鍵管理センタを備え、1次著作権ラベル、第1暗号鍵を含む1次利用鍵,2次利用鍵,第3暗号鍵,著作権管理プログラムが用いられる。1次ユーザは第1暗号鍵を用いて暗号化されて供給された1次著作権データを鍵管理センタから入手した1次利用鍵で平文化し利用するが、保存する場合には1次利用鍵を用いて再暗号化される。1次ユーザは鍵管理センタから1次著作権データ加工用の2次利用鍵を入手して1次著作権データの加工を行い、加工途中のデータは2次利用鍵で暗号化されて保存される。1次ユーザは加工が終了すると2次著作兼用の第3暗号鍵を鍵管理センタから受け取り、加工済みデータを第3暗号鍵で暗号化し、2次ユーザに配布する。2次ユーザは鍵管理センタから第3暗号鍵を入手し、加工データを利用する。

(もっと読む)

入力装置、共同利用コンピュータシステム、入力プログラム、および記録媒体

【課題】 共同利用コンピュータを一時的に利用できる状態にあることを利用者に直感的に分かり易くし、利用する共同利用コンピュータを利用者が代えた際に入力装置の操作の慣れを要しない共同利用コンピュータシステムを提供する。

【解決手段】 不特定多数の利用者に利用される共同利用コンピュータに着脱可能に接続され、利用者による操作を共同利用コンピュータに入力させる入力装置は、認証情報が入力される認証状態にある場合に認証情報に基づいて利用者を認証する認証部76と、入力装置固有の秘密情報を記憶する秘密情報記憶部77と、認証部76によって正当な利用者であることが認証された場合に秘密情報を共同利用コンピュータに送信する秘密情報送信部78とを有している。共同利用コンピュータは、秘密情報送信部78によって送信された秘密情報に基づいて利用者に対応する使用環境を構築する。

(もっと読む)

記憶媒体処理方法、記憶媒体処理装置及びプログラム

【課題】 特定の記憶媒体だけでなく、異なる複数の種別の記憶媒体に対し、コンテンツデータを提供する。

【解決手段】 ライセンスセンタ装置40からデータを取得することが可能な各種の記憶媒体(SDq、MSq、HDDq等)は、異なる種別識別子データIDsを与えられ、このデータは、種別識別子データベース42に格納される。各記憶媒体からのユーザ鍵データ取得要求の際には、種別識別子データIDsが、メディア識別子データIDmと共に提示される。

(もっと読む)

画像処理装置及び方法及びプログラム

【課題】 装置の設定情報を複数の装置において同期させるために送信する際に、パスワード設定を含む場合は送信される設定情報の制限を行う。

【解決手段】 配信元装置は、送信対象の設定情報にパスワードが設定されているかを判定し、パスワードが設定されていると判定された場合に、設定情報の一部または全体を送信対象から除外し、配信先装置へ送信する。

(もっと読む)

コンテンツ操作を許可する方法及び装置

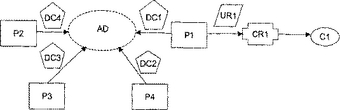

コンテンツアイテム(C1)について第1ユーザ(P2)により要求された操作をユーザ権(UR1)に従って許可する方法及びデバイス(D1)。ユーザ権は第1ユーザ又は第2ユーザ(P1)を識別し、該ユーザに前記コンテンツアイテムに要求された操作の実行を許可する。ユーザ権が第2ユーザを識別する場合には、前記操作は第1ユーザのユーザ権と第2ユーザのユーザ権をリンクする情報の受け取り次第許可される。この情報は、第1ユーザ及び第2ユーザを同じ許可ドメイン(AD)のメンバとして識別する1以上のドメイン証明書(DC1,DC2)を含むものとするのが好ましい。前記操作を可能にするコンテンツ権(CR1)を使用し、ユーザ権によってこのコンテンツ権(CR1)を第2ユーザに使用許可することができるようにするのが好ましい。  (もっと読む)

(もっと読む)

非接触IC記録媒体、記録媒体管理プログラムおよび記録媒体管理方法

【課題】正規のユーザによるICタグやICカードのデータ更新を容易にするとともに、ICタグやICカードのセキュリティを向上させること。

【解決手段】コマンド実行部130aが、WORM領域設定およびロック・アンロック設定に係る情報を含んだWORM AREA SETコマンドを受信し、該WORM AREA SETコマンドによって指定される領域を、WORM領域およびロック・アンロック状態に設定する。そして、WORM領域に設定された領域は、一度データを書き込んだ後、書き込んだデータの変更や削除が不可能となり、ロック状態に設定された領域は、データの書き込みが禁止される。また、コマンド実行部130aは、アンロック状態の領域にデータを書き込んだ後、データを書き込んだ領域をロック状態に変更する。

(もっと読む)

アクセス制御システム、アクセス制御方法およびアクセス制御用プログラム

【課題】 複数の組織に属するユーザをメンバとして含んでいるユーザグループについてのアクセス制御リストを生成できるようにし、また、効率的にアクセス制御リストを更新できるようにする。

【解決手段】 ポリシ格納手段1022は、アドホックグループにリソース(アクセス先)を共有させるための設定情報の集合であるアクセス制御ポリシを格納する。アクセス制御ポリシの一部が編集されると、ポリシ解析手段1032は、編集されたアクセス制御ポリシから生成されるルールを更新する。このとき、ユーザが複数のユーザグループに属することを表現可能なデータ構造を有するオブジェクト知識を用いてルールを更新する。アクセス制御リスト設定手段1062は、更新されたルールに基づいて、アクセス制御リストの一部を更新する。

(もっと読む)

ライセンス評価装置,コンピュータプログラム,ライセンス評価方法

【課題】 複数のドメインによる同時並列処理を実現することが可能なライセンス評価装置を提供すること。

【解決手段】 ドメインごとに作成された使用条件情報を含むライセンスを記憶するライセンス記憶部114と;ライセンスに基づくコンテンツの使用状態を表す変数をドメインごとに領域区分して含むステータス情報を記憶するステータス記憶部116と;ライセンスに含まれる使用条件情報を解析し,使用条件情報の条件式を構成する1又は2以上の変数のドメインを,使用条件情報に含まれるドメイン指定情報に基づいて特定するドメイン特定部142と;ライセンスに基づいてコンテンツが使用された場合に,ステータス情報のうち上記特定されたドメインに対応するドメイン領域をロックし,ロックされたドメイン領域内の変数を,コンテンツの使用内容に応じて更新するステータス情報更新部144と;を備えるライセンス評価装置が提供される。

(もっと読む)

デバイス制御装置、コンピュータ、及び、デバイス制御方法

【課題】 システムの可用性を損なうことなく、かつ、セキュアに、デバイスに対する制御を行えるようにする。

【解決手段】 デバイス13を使用可又は使用不可とする制御がホットキー11又はAP70から要求されると、AP70はパスワード認証が必要かどうかを判定する。パスワード認証が必要な場合、ACPI BIOS40は、デバイスドライバ50を介してその旨を受け取り、OS60をサスペンドさせ、その状態でSMIハンドラ30がディスプレイ12に対しパスワードプロンプトを表示し、入力されたパスワードが妥当であれば、エンベデッドコントローラ20に対しデバイス13の制御を指示する。また、その際、エンベデッドコントローラ20は、SMIハンドラ30からの制御指示であることを、SMMに切り替える信号をモニタすることで判定する。

(もっと読む)

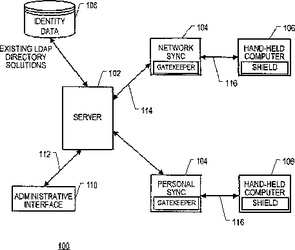

セキュリティポリシーの維持及び配信をサポートするためのサーバー、コンピュータメモリ、及び方法

無線ネットワークアクセスノードに接続されるサーバー上に配置されたサーバーモジュールは、開放されている。サーバーモジュールは、複数の無線デバイスのためのユーザー情報を収容するデータベースを含む。データベース内の各エレメントは、許可された少なくとも1つの無線デバイスに帰するものであり、次のグループ、すなわち(i)無線接続性許可、(ii)許可された無線デバイスの識別情報、及び(iii)許可されたネットワークアクセスノードの情報、からの少なくとも1つの形式のデータファイルを含む。  (もっと読む)

(もっと読む)

分散承認ドメイン管理

本発明は、複数の承認ドメインマネージャ(ADM)を有する承認ドメインに関する。単一のADM対策と比べて、複数のADMは、ADに継続的に接続される必要のない携帯用ADMを可能にする。本発明は、ADMを同期し続ける対策を提供する。この目的で、とりわけ、各ADMはマップを備えており、マップは、他の装置に対応する識別子を有する識別子領域と、識別子のプロパティを有する少なくとも1つのプロパティ領域とを有する。プロパティ領域は識別子領域にマッピングされる。プロパティは、その更新についての情報を提供するように構成される。他のADMのマップ内容を取得し、他のADMのマップ内容と自分のマップの内容とを比較することにより、ADMが自分のマップの何らかの更新を実行するか否かを決定することが可能になる。  (もっと読む)

(もっと読む)

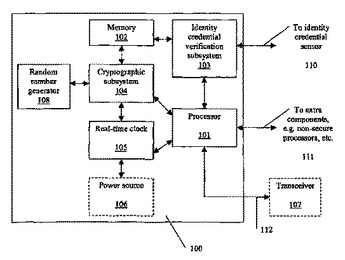

機密データへのアクセス及び使用を制御するための回路内セキュリティ・システム及び方法

本明細書に開示された発明は、電子デバイス用の回路内セキュリティ・システム(100)である。回路内セキュリティ・システム(100)は、識別信用証明検証(103)と、セキュアなデータ及び命令のストレージと、セキュアなデータ伝送機能と、を組み込む。単一の半導体チップを備え、酸素反応層の追加などの情報の不正改ざん又は盗聴を防ぐための業界実施機構を使用して、機密保護される。本発明は、回路内セキュリティ・システム(100)及び登録された個人用に、セキュリティ設定と、プロファイルと、応答とを確立するための手段も、組み込む。回路内セキュリティ・システム(100)は、様々な電子デバイス内で使用することができ、それらは、ハンドヘルド・コンピュータと、セキュアな設備キーと、車両オペレーション/イグニッション・システムと、デジタル権管理と、を含む。  (もっと読む)

(もっと読む)

101 - 118 / 118

[ Back to top ]