Fターム[5B285AA06]の内容

オンライン・システムの機密保護 (82,767) | 保護の目的 (11,151) | 不正使用・破壊・改竄の検出 (754)

Fターム[5B285AA06]に分類される特許

341 - 360 / 754

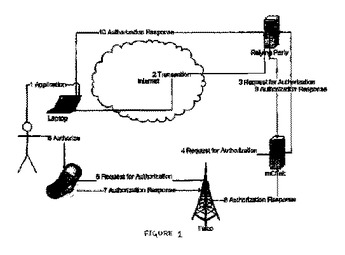

セキュアな真正証明のための方法及びシステム

本発明は、プロバイダのための真正証明の方法であって、検証システムに対して、ユーザによって開始されたトランザクションの真正証明を、該開始されたトランザクションの詳細を該検証システムへと送信することによって要求するステップ、前記トランザクションの詳細をユーザのモバイルデバイスへと送信することによって、ユーザに対して該モバイルデバイス上で前記トランザクションの真正証明を行うように要求するステップ、前記検証システムから受信される前記真正証明の要求を前記モバイルデバイス上で検証し、ユーザに対して個人識別番号を入力するように促すステップ、有効な個人識別番号が受信されたときに、トランザクションの詳細をユーザへと表示し、ユーザに対してトランザクションの真正証明を行うように要求するステップ、ユーザによる真正証明を受信したときに、前記検証システムへと送信するための真正証明パラメータを生成するステップ、及び有効な真正証明パラメータがユーザのモバイルデバイスから受信されたときに、プロバイダに対して前記トランザクションを真正証明するステップを含んでいる真正証明方法に関する。  (もっと読む)

(もっと読む)

ログ収集システム

【課題】セキュアな環境でログを収集し、クライアントシステム側から出力されたログデータと、サーバシステム側で収集、蓄積したログデータの同一性を保証することのできるログ収集システムを提供する。

【解決手段】ログデータを発生する個別サーバ10と、ログデータを収集し送信するログ収集サーバ11とを備えたクライアントシステム1と、ログデータを受信するログ受信サーバ21と、ログデータを記憶するデータ蓄積サーバ22とを備えたサーバシステム2とからなり、ログ収集サーバは収集したログデータから第1ハッシュ値を生成してサーバシステムに送信し、ログ受信サーバは受信したログデータから第2ハッシュ値を生成し、第2ハッシュ値と第1ハッシュ値とを比較することでログ収集サーバから受信したログデータの改ざんの有無を検出する。

(もっと読む)

安全なウェブサービスデータ転送のための方法及びシステム

データ転送及びステージングサービスは、グリッドベース、又はより一般的にはサービス指向アプリケーションにおいて一般的な構成要素である。セキュリティメカニズムは、特に、例えば電子ヘルスのような用途分野に導入される場合、このようなサービスにおいて中心的な役割を果たしている。しかし、WS-Security及び関連する標準規格をSOAPベースの転送サービスに利用することは、容易ではない。MTOMを用いて、SOAPメッセージをWS-Securityで単純な様式で処理することができる。本発明は、MTOM最適化SOAPメッセージに署名する改良された方法を提供する。性能がかなり強化された、ストリーミングのような処理を可能にする非ブロック署名生成手法が提案される。  (もっと読む)

(もっと読む)

メッセージの予測フィルターを生成する方法及び装置

【課題】メッセージの予測フィルターを生成する方法及び装置を提供すること。

【解決手段】1つの実施形態では、フィルター情報は評価データベースに連結されている。メッセージ属性の評価がフィルター情報の1つ又は複数の部分に関連する場合は、メッセージ属性に関する1つ又は複数のフィルターが生成される。1つの実施形態において、SPAMフィルターが生成される。さらに別の実施形態では、1つ又は複数のメッセージは、経験則を使用してテストされる。1つ又は複数のメッセージ属性は、経験則による判定に基づいてブラックリストに載せられる。メッセージ属性の評価がブラックリストに載せられた属性に関連する場合は、1つ又は複数の追加のメッセージフィルターが生成される。

(もっと読む)

情報表示システムおよび情報表示方法

【課題】セキュリティポリシーの適用対象となるネットワークシステムのセキュリティ向上に貢献することができ、また、セキュリティの確保に要するシステム管理者の負荷を軽減することができるセキュリティ管理支援システムに適用される情報表示システムを提供する。

【解決手段】各ルール、各ハードウェアおよび各ソフトウェアを表示する表示欄を有する画面の情報を用いて、表示欄の中で、ハードウェアおよびソフトウェアを表示し、ハードウェアおよびソフトウェアを表示する領域の外周にルールを表示し、対応付けられたルールとハードウェアまたはソフトウェアとを結ぶ線を表示する出力画面の情報を作成する。

(もっと読む)

機器データ管理システム

【課題】ネットワークを形成するユーザコンピュータ以外の外部機器持ち込みを監視する機器データ管理システムを提供する。

【解決手段】本システム10は、複数のユーザコンピュータ11A〜11C、14A〜14C及び機器監視サーバ15A〜15Dからなるネットワーク16A〜16Dと、前記サーバ15A〜15Dから各コンピュータ11A〜11C、14A〜14Cに係る各種データを受けるデータ中継サーバ17A,17Bと、これらサーバ17A,17Bから各種データを得るデータ管理コンピュータ18とからなる。機器監視サーバ15A〜15Dは、操作データ管理アプリケーションを未インストールの未登録コンピュータがネットワーク16A〜16Dに接続された時、該コンピュータの未登録コンピュータ接続データをデータ中継サーバ17A,17Bに送信する送信手段を有し、データ管理サーバ18は、データ中継サーバ17A,17Bから得た未登録コンピュータ接続データを各ネットワーク16A〜16Dに区分して出力する出力手段を有する。

(もっと読む)

不正アクセス防止装置および不正アクセス防止プログラム

【課題】 正当なユーザによるサーバ装置の利用を妨げること無く、パスワードクラック攻撃を排除する事ができる不正アクセス防止装置を提供する。

【解決手段】 不正アクセス防止装置100は、受信する認証結果を解析して認証成功の通知又は認証失敗の通知、クライアント識別情報を検出するパケット解析部1と、パスワードクラック度を算出する為の係数を格納するパスワードクラック度記憶部3と、認証成功の通知及び認証失敗の通知を基にパスワードクラック度記憶手段内の係数を更新するパスワードクラック度算出部2と、パスワードクラック度記憶部3内の係数を基に、クライアント端末へ対し認証結果の通知を送信する際の遅延時間を算出する遅延時間算出部4と、算出された遅延時間が経過するまで認証結果の通知を保留する保留部6等を備える

(もっと読む)

ログ解析支援装置

【課題】業務情報システムにおけるアクセス履歴を効率的に解析する。

【解決手段】ログ解析支援装置は、サーバやゲートウェイ、ルータなどの機器についてのログを取得する。基準となる符号文から対象となる符号文に至るまでの階層を出現階層として特定する。実現率テーブルにおいては、符号文ごとに、その出現階層と、出現階層に応じてこの符号文が実現されていると想定される実現率とが対応づけられている。実現率テーブルから各符号文の実現率を特定し、実現率が所定値以上となる符号文を抽出することにより、ログのうち実現している可能性が高い符号文を特定する。

(もっと読む)

LOG監視コンピューターソフトウェア

【課題】

インターネットに接続されたコンピューターに他のインターネットに接続されたコンピューターから不正侵入した者が不正侵入の痕跡を消し去ってしまう為、犯人逮捕につながらずコンピューターの動作記録のLogファイルがあまり効果的に使用されていないという問題がある。

【解決手段】

コンピューターの動作記録のLogファイルは、コンピューターの動作を全て記録しています。当然、何らの問題も無い場合でも記録し続けています。Logファイルが書き換えられた時にそのファイルの内容を確認して問題が有った場合には速やかに画面に表示してカメラなどによる撮影を行う事が出来る状態にするコンピューターソフトウェアを開発する事でLogファイルの効果的利用を可能にします。

(もっと読む)

ログ解析支援装置

【課題】業務情報システムにおけるアクセス履歴を効率的に解析する。

【解決手段】ログ解析支援装置は、サーバなどの所定機器に対するユーザの操作履歴を示すソースログを取得する。このソースログは、所定の記録形式、たとえば、サーバに搭載されるOS(Operating System)の記録形式に基づく原符号文の集合として記録される。さまざまな記録形式による原符号文に対して統一的な抽象符号文をあらかじめ割り当てておき、原符号文の集合として表現されるソースログから抽象符号文の集合として表現される抽象ログを生成する。

(もっと読む)

ファーミング・フィッシング攻撃で用いられる不正なSSL証明書・DNSリダイレクトの検出方法

【課題】ドライブバイ・ファーミング攻撃のようなコンピュータシステムのユーザが気付かないように悪意あるサイトにリダイレクトする攻撃に対する保護を提供する。

【解決手段】コンピュータシステム102が、SSL証明書が正式なものか否かを確認する本人確認情報マネージャ106を備える。コンピュータシステム102が、SSL証明書を受信したときに、それをブラウザ114に提供する前に、本人確認情報マネージャ106は、信用できるローカルキャッシュま144たはリモートな信用できるソース142に以前に格納された証明書情報と受信したSSL証明書の証明書情報とを比較して、照合が得られた場合のみSSL証明書をブラウザに提供し、照合が得られなかった場合は保護のための処置を講ずる。

(もっと読む)

検証装置及びプログラム

【課題】認証に用いたテンプレートや認証コンテキストに含まれる装置評価情報の正当性を検証する。

【解決手段】第1認証コンテキストAC1にテンプレートBTの正当性を示すテンプレート証明書CertBTと、第1装置評価情報の正当性を示す第1装置評価証明書Cert1とを含める一方、第2認証コンテキストAC2に第2装置評価情報の正当性を示す第2装置評価証明書Cert2を含め、第1及び第2認証コンテキストAC1,AC2を検証する際に、これらテンプレート証明書CertBT、第1及び第2評価証明書Cert1,Cert2を検証する構成により、上記課題を解決できる。

(もっと読む)

認証、データ転送およびフィッシング対策のためのシステムおよび方法

公共通信網を通じた安全な電子データ通信のための方法およびシステム。セキュア・データ通信コンポーネントが、通信プロトコルを実装するために利用されうる。データ通信コンポーネントの新しいバージョンが生成されうる。各バージョンは異なる通信プロトコルを含む。データ通信コンポーネントのソース・コードは、多形エンジンを使って修正され、異なるコード構造をもつ機能的に等価なコンポーネントが生成されうる。アンチフィッシング・コンポーネントは、ユーザーによって作動された電子通信内のリンクを途中で捉え、リンクおよび電子通信を解析し、そのリンクによってもたらされるユーザーに対するフィッシング・リスクを判別し、ユーザーをそのリンクによって示される位置に差し向けるか有効な位置にユーザーをリダイレクトするかしうる。サーバー認証コンポーネントはDNS攻撃、注入および書き換え活動を検出および防止しうる。  (もっと読む)

(もっと読む)

安全性が強化されたトラステッドネットワークコネクト方法

安全性が強化されたトラステッドネットワークコネクト方法であって、予めプラットフォームの完全性情報を用意し、完全性の検証要求を制定しておく。ネットワークアクセス要求者が、アクセス要求を発し、ネットワークアクセス授権者が双方向のユーザの認証の過程を開始し、ユーザ認証サービスユニットとの間で、三重要素の対等認証プロトコルの実行を開始する。双方向のユーザ認証が成功した後に、TNCサーバーは、TNCクライアントと間の双方向のプラットフォームの完全性の評価を実行する。ネットワークアクセス要求者とネットワークアクセス授権者は、それぞれの推薦の制御ポートに従って、アクセス要求者とアクセス授権者と間の相互のアクセス制御を実現する。本発明は、背景技術における安全性が比較的に低く、アクセス要求者がAIK証明書の有効性を検証することができない可能性があり、そして、プラットフォームの完全性の評価が対等でないという技術課題を解消している。本発明は、キーの管理及び完全性のチェック機構を簡素化することができ、トラステッドネットワークコネクトの適用範囲が拡大される。 (もっと読む)

通信制御システム

【課題】クライアントPCの操作ログを分析し、自動的にスパイウェア/アドウェアによる情報漏えいを防止する通信制御システムを提供することを目的とする。

【解決手段】通信制御装置1は、内部ネットワーク16から外部ネットワーク17へのパケットを監視し、当該パケット内に通信チェックシート11に指定された文字列を含む場合に、内部ネットワーク16に有する送信元クライアントPC7の操作ログ13を読み込み、操作ログ13が制御ポリシー12の条件に該当するかを判断し、制御ポリシー12の条件に該当する場合に制御ポリシー12に規定された通信の許可/拒否の制御を行う処理を行うことで上記課題を解決する。

(もっと読む)

操作検知システム

【課題】利用者による、悪意のある操作又は疑わし操作を検知する操作検知システムを提供することを目的とする。

【解決手段】ログ分析サーバ2は、クライアントPC3の操作ログ14及び情報資産管理サーバ4/各種情報システム5のアクセスログ/設定変更ログ15を収集し、正規化し、不正操作パターンDB12の不正操作パターンに基づき正規化ログを分析し、不正操作パターンと正規化ログのマッチング度が予め定めた一定以上の場合、操作の内容を通報する処理を行うことで上記課題を解決する。

(もっと読む)

機器管理システム、機器管理プログラム及び記録媒体

【課題】機器からの情報取得設定を確実に行うことができるようにする。

【解決手段】機器とホストコンピュータがネットワーク経由で接続され、前記ホストコンピュータと前記機器との通信手段が複数設けられ、前記機器がネットワーク上でアクセス攻撃を受けた場合に、その受けた状況を機器のステータス情報として、ホストコンピュータが機器から取得し(S104)、アクセス攻撃を受けている前記機器の通信手段から当該機器の他の通信手段に切り替え(S106)、通信を継続する。

(もっと読む)

ウイルスチェック装置

【課題】ウイルス監視にハードウェアを用いることにより、ネットワーク或いはストレージデバイスを介して取得されるディジタルデータから高速に有害データ(ウイルス)を検出する。

【解決手段】サーバ装置と通信ネットワークを介して通信可能に接続される情報処理端末を備える。サーバ装置は、ウイルス定義ファイルと、該ウイルス定義情報に基づいて生成される制御データを送信する制御データ送信部とを備える。ウイルスチェック装置は、ストレージデバイスから上記情報処理端末への入力データから、ウイルスをチェックするハードウェア回路を備え、該ハードウェア回路は、上記サーバ装置からの制御データに基づいて、該入力データと照合されるウイルスパターンを更新する制御部を有する。

【選択図】図15  (もっと読む)

(もっと読む)

管理装置及びネットワークシステム及びプログラム及び管理方法

【課題】管理対象に適用すべきセキュリティポリシーが変化した場合であっても、正しいセキュリティポリシーを適用して、管理対象がセキュリティポリシーに適合しているかをチェックする。

【解決手段】ポリシー記憶部121(セキュリティポリシー記憶部)は、セキュリティ条件情報を記憶する。セキュリティ条件情報は、管理対象が満たすべき条件を記述する。抽出条件記憶部133は、管理対象抽出条件情報を記憶する。管理対象抽出条件情報は、条件を満たすべき管理対象を抽出する条件を記述する。属性記憶部141は、管理対象属性情報を記憶する。管理対象属性情報は、管理対象の属性を記述する。管理対象抽出部113は、管理対象属性情報に基づいて、管理対象抽出条件情報が記述した条件を満たす管理対象を抽出する。ポリシー違反抽出部115は、セキュリティ条件情報が記述した条件を、管理対象抽出部113が抽出した管理対象が満たすかチェックする。

(もっと読む)

ライセンス管理システムおよび方法

【課題】 ライセンス管理システムおよび方法を提供する。

【解決手段】 代理認証書発給方法はライセンスマネージャがライセンス発給権限の委任を受けるための要請メッセージをライセンスサーバに伝送する段階と、ライセンスサーバが要請メッセージを検証する段階と、要請メッセージが有効な場合にライセンスサーバがライセンス発給権限に対する情報を含む代理認証書をライセンスマネージャに伝送する段階、およびライセンスマネージャが代理認証書を検証する段階を含む。

(もっと読む)

341 - 360 / 754

[ Back to top ]