Fターム[5B285AA07]の内容

オンライン・システムの機密保護 (82,767) | 保護の目的 (11,151) | 不正使用・破壊・改竄後の対策 (261)

Fターム[5B285AA07]に分類される特許

101 - 120 / 261

コンピュータシステム

【課題】システムを構成する端末のセキュリティポリシーを動的に切り換えることのできるコンピュータシステムを提供する。

【解決手段】接続したネットワークを介して送受信するデータをフィルタリングする機能を持つ複数のユーザ端末と、複数のユーザ端末のセキュリティ対策状況を管理するネットワークセキュリティ管理端末と、がネットワークを介して接続されたコンピュータシステムであって、ユーザ端末は、自端末のフィルタリング機能のポリシー情報を動的に変更する。

(もっと読む)

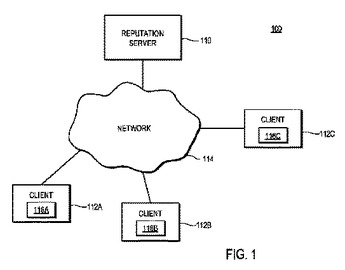

エンティティのレピュテーションスコアの簡易化された伝達

レピュテーションサーバは、ネットワークを介して複数のクライアントに結合される。各クライアント内のセキュリティモジュールは、ファイル、プログラム、およびウェブサイト等のエンティティとのクライアントの遭遇を監視し、次に、監視に基づいて衛生スコアを計算する。次に、衛生スコアはレピュテーションサーバに提供され、レピュテーションサーバは、クライアントの衛生スコアおよびクライアントとエンティティとの対話に基づいて、エンティティのレピュテーションスコアを計算する。特定のクライアントがエンティティに遭遇した場合、セキュリティモジュールは、レピュテーションサーバからエンティティのレピュテーションスコアを取得する。レピュテーションスコアは、他の信頼できる、すなわち閾値を超える衛生スコアを有する「良好な衛生」の多数クライアントに基づく統計測定を含み得る。クライアントは、レピュテーションスコアが信頼できると考えられる他のクライアントに基づくことを示すメッセージと共に、このレピュテーションスコアをユーザに伝達する。  (もっと読む)

(もっと読む)

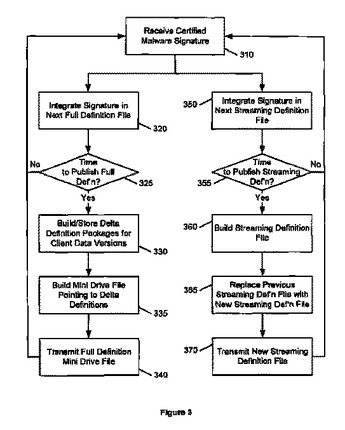

ストリーミングマルウェア定義更新

追加の、または「ストリーミング」定義パッケージの使用を通して、頻繁なマルウェアシグネチャ定義更新を組み立て、発行する方法、システム、および装置が提供される。本発明の実施形態は、長期間単位で完全マルウェアシグネチャ定義更新を発行するのみならず、短期間単位で新たに認証されたシグネチャ定義を含むストリーミングマルウェアシグネチャ定義更新も発行することにより、そのような機能を提供する。新たに認証されたマルウェアシグネチャ定義が受信されると、それら新たに認証されたシグネチャ定義は、完全シグネチャ定義ファイルのみならず、ストリーミング更新期間中に受信される新たに認証されるシグネチャ定義のみを含むストリーミングシグネチャ定義更新にも組み込まれる。ストリーミング更新期間の終了時に、ストリーミングシグネチャ定義ファイルは、マルウェア対策クライアントへの発行により提供される。ストリーミングシグネチャ定義ファイルは、そのストリーミング定義ファイルの組み立て期間中に受信されるシグネチャ定義のみを含む。本発明の実施形態は、新しいストリーミングシグネチャ定義ファイルの発行時に、前のストリーミングシグネチャ定義ファイルを新しいストリーミングシグネチャ定義で置き換える。  (もっと読む)

(もっと読む)

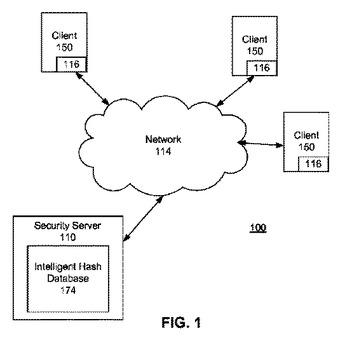

中央集中的にマルウェアを検出するための知的ハッシュ

疑いのあるエンティティが識別される。疑いのあるエンティティの知的ハッシュが生成され、知的ハッシュは、疑いのあるエンティティに特有のメタデータセットを含み、メタデータの少なくともいくつかは、疑いのあるエンティティが変更しても不変である。知的ハッシュは、疑いのあるエンティティがマルウェアエンティティに該当するか否かを評価するために、サーバに送信される。サーバは、知的ハッシュに基づいて、疑いのあるエンティティがマルウェアエンティティに該当するか否かを判断するように構成される。疑いのあるエンティティがマルウェアエンティティに該当するか否かを特定する結果がサーバから受信される。  (もっと読む)

(もっと読む)

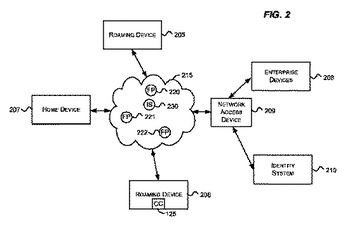

分散セキュアコンテンツ管理システムに対する認証

本発明は、分散セキュアコンテンツ管理システムのための認証に関する。いくつかの態様において、インターネットを介して利用可能なリソースにアクセスする要求が、セキュリティコンポーネントにルーティングされる。セキュリティコンポーネントは、インターネット全体に分散される複数のセキュリティコンポーネントのうちの1つであり、企業に関連するエンティティの認証に責任を負う。セキュリティコンポーネントは、エンティティに使用する認証プロトコルを判定し、次に、エンティティを認証する。エンティティが認証されると、エンティティは、フォワードプロキシを使用することが許可される。  (もっと読む)

(もっと読む)

アクセスレベル保安装置及び保安システム

アクセスレベルでの保安装置及び保安システムが開示される。アクセスレベルでの保安遮断装置は、多層分析部と、プロセッサと、を備える。多層分析部は、スイッチファブリックを通じて入力されるパケットデータのヘッダを統計的方法で分析し、その分析結果を出力する。プロセッサは、多層分析部の分析結果に応答して、パケットデータを遮断するか否かを決定する1次保安ルールフィルターを生成し、1次保安ルールフィルターに基づいて、スイッチファブリックを制御する遮断命令を出力し、パケットデータを伝送するIPアドレスを確認して外部に出力し、遮断するIP情報を有するIP管理命令に応答して、遮断命令を出力する。 (もっと読む)

携帯型通信端末及び通信制御方法

【課題】、安価な構成で、DNSの信頼性が保証されていない通信網経由でアプリケーションのダウンロード及び通信を安全に行うことができる。

【解決手段】DNSの信頼性が保証されている第1の通信網に接続するための無線部Aと、DNSの信頼性が保証されていない無線部Bを備える携帯型通信端末1において、無線部A又は無線部Bを介してアプリケーションをダウンロードするダウンロード手段と、前記アプリケーションのダウンロードに利用した通信部の情報を記憶する記憶手段と、前記ダウンロードしたアプリケーションを実行する実行手段と、無線部Bを介してダウンロードされたアプリケーションの実行により発生する無線部Aを介した通信を拒否する通信制御手段と、を備える。

(もっと読む)

通信制御方法、およびシンクライアントシステム

【課題】リモートマシンが紛失または盗難にあった場合に、その紛失または盗難にあったリモートマシンからのローカルマシンへの接続を禁止することができる通信制御方法およびこれを実施するシンクライアントシステムを提供する。

【解決手段】ネットワークを介して管理サーバに接続可能な携帯端末を有し、この携帯端末に対して前記管理サーバが、ユーザ認証に必要な情報と情報処理装置のアドレスと前記情報処理装置の割当状態を示す情報とを対応付けて記憶する記憶部と、前記携帯端末から前記情報処理装置のアドレスの割当禁止要求を前記ネットワークを介して受信する手段、および前記記憶部を参照して前記受信した情報処理装置のアドレスの割当禁止要求に含まれる前記ユーザ認証に必要な情報に対応付いた情報処理装置のアドレスの割当状態を割当禁止に変更し、その旨を前記ネットワークを介して前記携帯端末に通知する手段を有する制御部と、を有する。

(もっと読む)

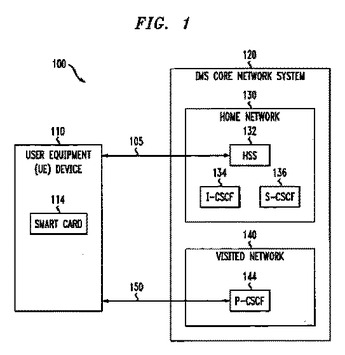

IPベースの電話環境における公開鍵インフラストラクチャ(PKI)を使用した認証およびアイデンティティ管理のための方法および装置

IMSネットワークなどのIPベースの電話環境における公開鍵インフラストラクチャPKIを使用したユーザ認証のための方法および装置が提供される。IPベースの電話ネットワークにアクセスしようと試みているユーザデバイスのユーザは、ユーザデバイスに関連する安全なメモリからユーザの1つまたは複数の秘密鍵を取得し、インテグリティ鍵および暗号鍵を生成し、セッション鍵を使用して、インテグリティ鍵および暗号鍵を暗号化し、IPベースの電話ネットワークの公開鍵によってセッション鍵を暗号化し、認証のために、暗号化されたセッション鍵、暗号化されたインテグリティ鍵および暗号化された暗号鍵をIPベースの電話ネットワークに提供することにより認証されることが可能である。IPベースの電話ネットワークにおいてユーザを認証するためのネットワークベースの方法も提供される。  (もっと読む)

(もっと読む)

伝送路探索システム及び伝送路探索方法

【課題】 DNSサーバが介在しても伝送路の探索ができ、真の送信源を特定可能な伝送路探索システム及び伝送路探索方法を提供する。

【解決手段】 通信ネットワークを通過するパケットPに含まれる情報をパケット情報として収集する収集手段PRBと、収集手段PRBにより収集されたパケット情報を蓄積記録する記録手段RECと、少なくとも送信先アドレスが対象パケットのパケット情報の送信元アドレスと一致し、且つ、DNS問合せ内容が当該対象パケットのパケット情報のDNS問合せ内容と一致することを検索条件として、記録手段RECにより蓄積記録されたパケット情報を検索する検索手段SRCとを備える。

(もっと読む)

画像形成装置、電子機器、プログラム

【課題】親展印刷指示を受け付けた後にセキュリティポリシーが変更された場合でも、実際の処理実行指示を受け付けたときのセキュリティポリシーを適用できる仕組みにする。

【解決手段】親展印刷指示を受け付けると、親展ボックスにジョブデータを暗号化した状態で蓄積する(S140)。ポリシーサーバにアクセス権の有無を確認し、あるときには、ファイルを開き、ビットマップ画像を生成し、暗号化して、ジョブデータおよびパーミッション情報とともに、親展ボックスに蓄積する(S150)。その後に親展文書の印刷指示を受け付けると、ポリシーサーバにアクセス権の有無を確認し、あるときには、その時点のセキュリティポリシーで許可されている範囲内で印刷を実行するする(S160〜S200)。

(もっと読む)

画像形成装置、電子機器、プログラム

【課題】アクセス権を設定した電子文書の配布先で印刷エラーが発生したときに、より詳細な情報の記録、装置管理者への通知、あるいは改竄の可能性による証拠保全などの適正なエラー対応処理を行なうことのできるようにする。

【解決手段】エラー情報がセキュリティポリシーサーバ6Aから通知されると(S138)、画像形成装置2Z(文書印刷プログラム)は、エラーログを記録する(S150,S152)、装置管理者にエラー情報を通知する(S154)、電子文書を自装置内に保全する(S156,S158)、エラー情報を記録サーバに通知し保全する(S160,S162)、電子文書を記録サーバに送信し保全する(S164,S166)、装置をロックして以後の全操作を禁止する(S170,S172)、エラー情報を印刷する(S174,S176)、印刷処理を中止するとともにエラー警告をユーザに通知する(S180,S182)。

(もっと読む)

不正侵入防止装置

【課題】通信装置に対する不正な侵入を防止する技術を提供する。

【解決手段】通信制御装置10は、ユーザごとに設けられた第1データベース50と、ユーザIDとユーザの端末に割り当てられているIPアドレスとを対応づけて記憶するユーザデータベース57と、接続管理サーバ120から端末のユーザIDと端末に付与したIPアドレスとを取得してユーザデータベース57に登録するユーザデータベース更新部460と、通信データの送信元又は送信先のIPアドレスをユーザデータベース57から検索してユーザIDを取得するユーザ識別部と、第1データベース50の取得したユーザIDに該当するレコードを参照して検索を実行する検索回路30と、第1データベース50に格納された不正な通信を判定するための基準データを含む通信データを検知したときに警告を発する処理実行回路40とを備える。

(もっと読む)

不正侵入防止装置

【課題】通信装置に対する不正な侵入を防止する技術を提供する。

【解決手段】通信制御装置10は、不正な通信を判定するための基準データを格納した第1データベース50と、通信データを取得し、基準データが格納される位置のデータが含まれるように、取得した通信データの所定位置から所定長のデータを比較対象データとして抽出する位置検出回路32と、抽出された比較対象データのうち、基準データが格納される位置のデータ以外のデータをマスクするマスク回路380と、マスクされた比較対象データに第1データベース50に格納された基準データが含まれるか否かを検索する検索回路30と、基準データを含む通信データを検知したときに警告を発する処理実行回路40と、を備える。

(もっと読む)

試験装置

【課題】認証装置を適切に試験する技術を提供する。

【解決手段】試験装置900は、ユーザの認証情報を取得してユーザを認証する認証装置として機能する通信制御装置10を試験する。試験装置900は、通信制御装置10へデータを出力する出力部904と、通信制御装置10へ出力するデータと通信制御装置10から出力されるべきデータとを対応づけて保持する保持部950と、通信制御装置10から出力されるデータを入力する入力部906と、通信制御装置10が正常に動作しているか否かを検査する検査部908と、データベースの更新に伴って保持部950に保持されたデータを更新する更新部952とを備える。出力部904は、保持部950に保持されたデータのうち、更新部952により更新されたレコードのデータを選択して通信制御装置10へ出力する。

(もっと読む)

不正侵入防止装置

【課題】通信装置に対する不正な侵入を防止する技術を提供する。

【解決手段】通信制御装置は、不正な通信を判定するための基準データを格納した第1データベース50と、ネットワークを通過中の自装置宛ではない通信データを取り込んで、通信データに、第1データベース50に格納された基準データが含まれるか否かを検索する検索回路30と、基準データを含む通信データを検知したときに警告を発する処理実行回路40と、を備える。処理実行回路40は、通信データを編集する編集部42を含む。

(もっと読む)

不正侵入防止装置

【課題】通信装置に対する不正な侵入を防止する技術を提供する。

【解決手段】通信制御装置は、不正な通信を判定するための基準データを格納した第1データベース50と、通信データを取得し、通信データに、第1データベース50に格納された基準データが含まれるか否かを検索する検索回路30と、基準データを含む通信データを検知したときに警告を発する処理実行回路40と、を備える。通信制御装置は、第1データベース50及び第2データベース60として、異なる複数の通信制御のための複数のデータベースを備え、データベースを切り替えることにより、通信制御装置に異なる複数の通信制御を実現させる切替部180を更に備える。

(もっと読む)

ピア・ツー・ピア通信制御装置

【課題】P2P通信を適切に制御する技術を提供する。

【解決手段】ピア・ツー・ピア通信を行っているノード間で送受信される通信データを参照して収集された、不適切なピア・ツー・ピア通信を判定するための基準データを格納したデータベースと、通信データを取得し、その通信データにデータベースに格納された基準データが含まれるか否かを検索する検索回路と、基準データが含まれる通信データをフィルタリングする、又は劣後させる処理実行回路と、を備える通信制御装置10において、PHY処理部5aは、宛先のアドレスが自装置のアドレスであるか否かを確認する処理を省略して、取得した通信データを検索回路へ供給する。

(もっと読む)

ウィルス被害範囲予測システム

【課題】

コンピュータウィルスが感染した場合、その被害範囲を予測するウィルス被害範囲予測システムを提供することを目的とする。

【解決手段】

各クライアント端末の操作ログ情報を記憶する操作ログ情報記憶部と、クライアント端末からウィルスを検出したことを示すウィルス検出情報を取得するウィルス検出情報取得部と、ウィルスを検出したクライアント端末に記憶しているファイルにアクセスした、ほかのクライアント端末を操作ログ情報に基づいて特定することで、ウィルス感染の被害範囲予測を行う被害範囲予測処理部と、を有するウィルス被害範囲予測システムである。

(もっと読む)

試験装置

【課題】ウィルス検出装置を適切に試験する技術を提供する。

【解決手段】試験装置900は、不正な通信を行うボットを検出するボット検出装置として機能する通信制御装置10を試験する。試験装置900は、通信制御装置10へデータを出力する出力部904と、通信制御装置10へ出力するデータと通信制御装置10から出力されるべきデータとを対応づけて保持する保持部950と、通信制御装置10から出力されるデータを入力する入力部906と、通信制御装置10が正常に動作しているか否かを検査する検査部908と、データベースの更新に伴って保持部950に保持されたデータを更新する更新部952とを備える。出力部904は、保持部950に保持されたデータのうち、更新部952により更新されたレコードのデータを選択して通信制御装置10へ出力する。

(もっと読む)

101 - 120 / 261

[ Back to top ]