Fターム[5B285AA07]の内容

オンライン・システムの機密保護 (82,767) | 保護の目的 (11,151) | 不正使用・破壊・改竄後の対策 (261)

Fターム[5B285AA07]に分類される特許

21 - 40 / 261

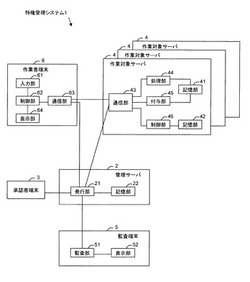

特権管理システムおよび特権管理方法

【課題】特権を取得できないという問題を解消しつつ、監査を容易できる特権管理システムおよび特権管理方法を提供する。

【解決手段】管理サーバは、作業者端末から特権作業の申請を受信すると、識別情報を作業者端末宛および所定サーバ宛に送信する。所定サーバは、管理サーバから識別情報を受信すると識別情報を第1記憶手段に記憶し、作業者端末から作業用情報を含む要求を受信すると作業者端末に特権を付与し、作業用情報が識別情報と合致する場合、作業用情報を第1情報に関連づけて第2記憶手段に記憶し、作業用情報が第1記憶手段内になく作業用情報が所定情報と合致する場合、作業用情報を第2情報に関連づけて第2記憶手段に記憶し、作業用情報が第1記憶手段内になく作業用情報が所定情報と異なる場合、作業用情報を第3情報に関連づけて第2記憶手段に記憶する。

(もっと読む)

異常検知装置、監視制御システム、異常検知方法、プログラムおよび記録媒体

【課題】 重要インフラストラクチャ等における制御システムをセキュリティ保護すること。

【解決手段】本発明の異常検知装置150は、制御ネットワーク130内で発生したイベント情報を受信して、制御システム102を含むリソース(110,120など)およびプロセス間の依存関係を維持する構成管理データベース170に照会し、イベント情報に関わるリソースが属するグループを識別する識別部152と、異常が疑われる状況を規定する条件と1以上のアクションとを対応付ける1以上のポリシを記憶するポリシ記憶部160と、1以上のポリシを適用する上で必要となるグループ関連情報を取得してイベント情報に付加する付加部156と、1以上のポリシに対しイベント情報を適用し、合致する条件に対応付けられるアクションを実施するべきアクションとして決定する決定部158とを含み、制御ネットワーク130の異常を検知する。

(もっと読む)

異常検知システム、異常検知装置、異常検知方法、プログラムおよび記録媒体

【課題】制御システムにおいて発生する異常を効率的に検知し、異常が認められた制御システムを隔離する異常検知システムを提供する。

【解決手段】異常検知システムは、ネットワークに接続され、それぞれ個別の保護領域内で稼働する複数の制御システムと、制御システム毎に設けられ、当該制御システムと、監視する相手方の制御システムとの間で交換されるデータを検査し、相手方の制御システムに異常が疑われる場合に異常通知を発信する監視部と、複数の制御システム各々の監視部から発信される異常通知を集計して、異常が疑われた制御システムのレピュテーションを評価し、評価結果から基準に照らして異常であると判定された場合に、異常が疑われた制御システムを稼働させている保護領域に対し、少なくとも該保護領域内部からのアウトバウンドのトラフィックを制限させる管理部210とを含む。

(もっと読む)

位置情報認証方法

【課題】その場に居ないと生成できない情報を利用することで位置情報を認証する位置情報認証方法を提案する。

【解決手段】通信ネットワークにそれぞれ接続された、ユーザ端末と、認証を行う認証局と、位置の基準となる基準局と、位置を測定できる電波航法手段と、を備える場合で、認証局は基準局の位置を把握し、1)ユーザ端末は認証局にその位置情報を伝送し、2)認証局は基準局に送信時間の暗号の生成を指示し、3)基準局は加法準同型暗号方式で第1暗号を生成してユーザ端末に伝送し、4)ユーザ端末は第1暗号を受信して、受信時刻を含む情報で第1暗号を変調して第2暗号を生成し、上記認証局に伝送し、5)認証局では、第2暗号を受信し復号して、送信時間と受信時間から基準局とユーザ端末間の信号遅れを見出し、該信号遅れを距離に換算し、位置情報との差が充分小さい場合に認証する。

(もっと読む)

攻撃模倣テスト方法、攻撃模倣テスト装置及び攻撃模倣テストプログラム

【課題】攻撃模倣テストを簡易に行う。

【解決手段】サーバへの接続が可能な被害者側ブラウザがサーバに対するアクセスを行った際に、被害者側ブラウザが被害を被る可能性のある状態(要求可能状態)にするための情報である要素データを、サーバへの接続が可能な加害者側ブラウザが取得し(ステップS12)、加害者側ブラウザが取得した要素データを加害者側ブラウザから被害者側ブラウザに送信し(ステップS14)、被害者側ブラウザの状態に要素データを反映させて、被害者側ブラウザの状態を、サーバにアクセスした場合に被害を被る可能性のある状態(要求可能状態)に設定する(ステップS24)。これにより、要素データの取得、送受信、要求可能状態への設定を自動化する。

(もっと読む)

ウィルス監視システムとウィルス監視方法

【課題】医療施設に適するウィルス監視システム等を提供する。

【解決手段】監視端末100は変更や改造が出来ない医用診断装置101にリモート接続で定期的にウィルススキャンを実行し、その処理結果とウィルス定義ファイルの情報を保守サーバ300で管理する。監視端末100はウィルススキャン実行前に医用診断装置101に実行可能であるか否かを確認するメッセージ表示を行い、可能な場合はウィルススキャンを実行する。ウィルススキャン実行後は医用診断装置101の電源をオフにする機能を有し、医用診断装置101の負荷を考慮してウィルススキャンを実行することができる。さらに保守端末301からの要求に応じて保守サーバ300から監視端末100のウィルス定義ファイルの更新と削除の処理ができ、複数の医用診断装置101を定期的に遠隔からまとめて容易にウィルス監視することができる。

(もっと読む)

仮想制御プログラム、情報処理装置及び仮想制御方法

【課題】ネットワークデバイスの種類に依存せずにVMMがネットワークデバイスを利用すること。

【解決手段】物理的に実在する物理ネットワークデバイスを有する情報処理装置上で、仮想マシンの動作を制御する仮想制御プログラムが、物理ネットワークデバイスを制御する物理デバイスドライバを含むゲストOSを仮想マシン上で動作させる。また、仮想制御プログラムが、ゲストOSに対して、かかるゲストOSが有するデバイスドライバによって制御されるネットワークデバイスが仮想化された仮想ネットワークデバイスを提供する。また、仮想制御プログラムが、仮想ネットワークデバイスと物理ネットワークデバイスとの間におけるデータ流通が、仮想ネットワークデバイスに対応する仮想デバイスドライバと物理デバイスドライバとを介して行われるように、ゲストOSに仮想ネットワークデバイスと物理ネットワークデバイスとを接続させる。

(もっと読む)

セキュリティ診断システムおよび方法ならびにプログラム

【課題】対象クライアント装置のセキュリティ診断及び対策を、即時、且つ、確実に行うためのソフトウェア技術を提供する。

【解決手段】セキュリティ診断システム121において、対象クライアント120内から取得される最新のセキュリティ診断結果に基づいて、対象クライアント120のネットワーク接続制御を実施するネットワーク接続制御処理部122と、対象クライアント120内から取得されるセキュリティ診断入力情報に基づいて、対象クライアント120のセキュリティ診断を行うセキュリティ診断処理部123とを備える。そして、セキュリティ診断処理部123によるセキュリティ診断の実施から、セキュリティ診断処理部123によるセキュリティ診断結果の判定、ネットワーク接続制御処理部122によるネットワーク接続の制御までを、対象クライアント120の一システムで実現する。

(もっと読む)

悪性ウェブコード判別システム、悪性ウェブコード判別方法および悪性ウェブコード判別用プログラム

【課題】取得された文字列データに基づいて、自動的に精度良く悪性ウェブコードの判別を行うことが可能な悪性ウェブコード判別システム、悪性ウェブコード判別方法および悪性ウェブコード判別用プログラムを提供すること。

【解決手段】悪性ウェブコード判別システム1は、ウェブページを介して取得された文字列データを複数の文字列に分割する文字列分割手段20と、分割された文字列の中から、少なくとも行末コメントに該当する文字列をトークンとして抽出する文字列抽出手段20と、抽出された文字列に基づいてウェブページの特徴を示した特徴ベクトルを生成する特徴ベクトル生成手段20と、生成された特徴ベクトルに基づいて、文字列が、SQLインジェクションに該当するか否かを判別する判別手段20とを有する。

(もっと読む)

管理装置、管理装置の制御方法、及び、プログラム

【課題】ネットワーク機器の設置場所が移動された場合でも、ネットワーク機器が移動された設置場所に従ったセキュリティルールを順守した構成となっているか容易に判断可能にすること。

【解決手段】セキュリティルール管理モジュール303にて、ネットワーク機器102を設置するフロアのマップ画像上の領域、及び、該領域においてネットワーク機器102が遵守すべきルールを設定しておく。アプリケーション管理モジュール301は、ネットワーク機器102の位置情報が変更された場合、該位置情報が変更されたネットワーク機器102の構成情報と、該変更された位置情報が属する領域においてネットワーク機器102が遵守すべきルールとを比較して、移動に伴いネットワーク機器102に必要となる構成の変更事項を判断し、該判断された前記移動に伴いネットワーク機器102に必要となる構成の変更事項を操作者に通知する。

(もっと読む)

マルウェア検出方法、およびマルウェア検出装置

【課題】ネットワークにマルウェア感染端末が存在することを検出する。

【解決手段】内部ネットワークの内部端末と他の内部端末との間に既定された通常内部通信、及び、内部端末と外部ネットワークに接続する外部端末との間に既定された通常外部通信を予め記憶装置に記憶する。ネットワーク接続装置から、内部端末の通信情報を取得して、通常内部通信および通常外部通信を参照して、通信情報から、内部端末と他の内部端末との間に既定されない異常内部通信、及び、内部端末と外部端末との間に既定されない異常外部通信とを取得して記憶装置に記憶する。記憶した異常外部通信を所定期間内に行った回数に基いて、内部端末が不審端末であることを検知する。不審端末と他の不審端末との間の、記憶した異常内部通信が所定期間内に発生した回数に基いて、内部ネットワーク内にマルウェアに感染した内部端末が存在すると検知する。

(もっと読む)

ネットワークウイルス防止方法及びシステム

【課題】クライアントがウイルスに感染した場合に防御措置を即時に行うことでウイルスの拡散を効果的に阻止する。

【解決手段】クライアント21のネットワークトラフィックを分析することにより、前記クライアント21によるネットワーク通信サービスの取得過程において前記クライアントトラフィックに疑わしいファイルがあるかどうかを検知し、その存在を検知した場合、前記疑わしいファイルサンプル211を捕獲し、ネットワークウイルス及びそのウイルス動作が存在するかどうかを分析し、ネットワークウイルス動作分析報告221を生成し、前記疑わしいファイルサンプル211及びネットワークウイルス動作分析報告221を、ウイルス駆除プログラムの製作のためにウイルス対策業者23に提供し、ウイルス対策業者23から返送されたウイルス駆除プログラム231を受信した後、対応するウイルス検査駆除作業を行う。

(もっと読む)

無線装置、通信方法

【課題】センサネットワークにおけるデータ伝送の安全を確保しつつ、多くのセンサをもつ地域ネットワークを容易に実現することのできる無線装置、通信方法を提供する。

【解決手段】上記した課題を解決するため、本発明の一つの実施形態に係る無線装置は、センシング情報と自己の登録先を示す管理者情報とを保持したセンサが接続された第1のネットワーク、および、センサの登録情報および認証情報を保持するセンサ管理装置が接続された第2のネットワークに接続された無線装置であって、第1のネットワークに接続されセンサと通信するセンサ通信部と、第2のネットワークに接続されセンサ管理装置と通信するネットワーク通信部と、センサに保持された管理者情報に基づき、センサ管理装置からセンサの認証情報を取得する第1の認証部と、取得した認証情報を用いてセンサからセンシング情報を取得する第2の認証部とを備えたことを特徴としている。

(もっと読む)

セキュリティ管理システム、情報処理装置、オフラインデバイス、セキュリティ管理方法、及びプログラム

【課題】 オフラインデバイスに対する不正な操作やセキュリティ攻撃を検知し、その履歴をユーザや管理者に把握させることが可能なセキュリティ管理システム等を提供する。

【解決手段】 情報処理端末3とオフラインデバイス(ICカード2)を用いたセキュリティ管理システム1では、PIN推測試行等、ICカード2に対して行われた操作の履歴をログ23bとしてICカード2内に保持する。認証成功時にはICカード2内のログ23bを強制的にログサーバ5にアップロードしてログ分析を行い、ICカード2の使用可否を判定する。そのため、権限のないユーザがICカード2を使用した履歴(ログ)を検知できる。また、認証成功後にICカード2に対して行われた操作についても、ログ23bをICカード2に保持しておき、次の認証成功時にログサーバ5にアップロードしてログ分析の対象とする。

(もっと読む)

不正通信検出システム

【課題】FW(ファイアウォール)のログ解析やIDS(侵入検出システム)の設置、運用に頼らずに、プラントネットワーク内でセキュリティの脅威となりうる不正トラフィックやその予兆を検出できる不正通信検出システムを提供する。

【解決手段】プラントネットワークで発生しうるセッションのリストであるセッションホワイトリスト51aを予め記憶する記憶手段51と、前記補足されたパケットに基づいてセッション成立の成否を判定し、成立しているセッションを示すセッション情報を生成するセッション判定分離部53と、前記セッション判定分離手段により生成された前記セッション情報を前記セッションホワイトリスト51aと比較し、前記セッションホワイトリスト中のいずれのセッションにも適合しないときは当該セッションに係る通信を不正な通信として検出する第1の不正通信検出手段54を備える。

(もっと読む)

ウェブアプリケーション攻撃の検知方法

【課題】受信されるHTTPトラフィックのパケットからペイロードのみを分離してHTTPトラフィックを再構成した後、該再構成されたHTTPトラフィックの内容をパーサーにて分析することで、攻撃に関連した内容が含まれているか否かを判断することができる、ウェブアプリケーション攻撃の検知方法を提供する。

【解決手段】HTTPトラフィックを形成するパケットが受信されると、ウェブアプリケーション・ファイアウォールが、HTTPトラフィックを再構成して、分析を行い、該再構成されたHTTPトラフィックが攻撃に関連した内容を含んでいないと判断した場合、再構成されたHTTPトラフィックをウェブサーバまたは使用者サーバへ伝送して正常に処理されるようにし、再構成されたHTTPトラフィックが攻撃に関連した内容を含んでいると判断した場合、再構成されたHTTPトラフィックを攻撃であると検知した後、再処理を行う。

(もっと読む)

アンチマルウェアシステム及びその動作方法

【課題】本発明は、高速でパケットデータをフィルタリングできるアンチマルウェアシステム及びその動作方法を提供する。

【解決手段】パケットルールに基づいて、パケットデータに対するフィルタリング動作を行うステップと、前記フィルタリング動作中であるパケットデータに対して、ウイルススキャニング動作を行うステップとを含むアンチマルウェアシステムにおける動作方法が提供される。これにより、パケットデータに対するセキュリティーを強化させることができる。

(もっと読む)

アンチマルウェアデバイス、サーバ及びマルウェアパターンマッチング方法

【課題】本発明は、アンチマルウェアデバイス、サーバ及びマルウェアパターンマッチング方法を提供すること。

【解決手段】ハッシュ値生成部は、少なくとも一つ以上のハッシュ係数を有したハッシュ関数を利用して、マルウェアパターンDBをなすマルウェアパターンに対するハッシュ値とターゲットデータに対するハッシュ値とを生成し、ハッシュマッチャー部は、マルウェアパターンのハッシュ値に、ターゲットデータのハッシュ値をマッチングさせ、マッチング部は、ハッシュマッチャー部によるマッチングが成功すると、マルウェアパターンとターゲットデータとをマッチングさせる。

(もっと読む)

複数のサンプルコンピュータシステムのコンフィグレーションパラメータを記憶する方法

【課題】誤っており望ましくない挙動を引き起こす、「病んだ」コンピュータシステムのコンフィギュレーションパラメータを識別する方法およびシステムを提供すること。

【解決手段】望ましくない挙動が病んだ疑惑のコンピュータシステムによって示されたときに「病んだ」アプリケーションによって使用された疑惑のコンフィギュレーションパラメータの値を収集する。複数のサンプルコンピュータシステムから疑わしいコンフィギュレーションパラメータのサンプル値を集め記憶しておく。トラブルシューティングシステムは、集めたサンプル値と疑惑の値の比較を使用して、アプリケーションに望ましくない挙動を示させる、誤っている可能性が高い1つまたは複数のコンフィギュレーションパラメータを識別する。

(もっと読む)

セキュリティサーバシステム

【課題】処理能力を向上したセキュリティサーバシステムを提供すること。

【解決手段】ネットワークを介して送られる要求に応じてコンテンツを提供する第1のサーバシステムと、第1のサーバシステムよりもネットワークを経由した攻撃に対する強度が強く、ネットワークを介して送られる要求に応じてコンテンツを提供する第2のサーバシステムと、ネットワークを介して提供するコンテンツを受け付ける受付部と、ネットワークを経由した攻撃の影響を受け得るコンテンツ内容を示す脆弱情報を含む判定テーブルと、脆弱情報に基づき、受付部が受け付けたコンテンツについてネットワークを経由した攻撃に対する脆弱性の有無を判定する判定部と、判定部の判定結果に応じて、受付部が受け付けたコンテンツを提供候補として第1のサーバシステムまたは第2のサーバシステムのいずれかに格納するファイル制御部と、を具備する。

(もっと読む)

21 - 40 / 261

[ Back to top ]