Fターム[5J104EA19]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 配送;共有すべき情報それ自身を伝送する (8,180) | 機密保護用情報を暗号化して配送するもの (3,153) | 暗号化に非対称暗号系を用いるもの (642)

Fターム[5J104EA19]に分類される特許

281 - 300 / 642

電子証明システム及び秘匿通信システム

【課題】原本データの秘匿性を確保した上で、原本の同一性を高度に保証し、演算負担を軽減することができる電子証明システムを提供する。

【解決手段】依頼元となる第1の装置1において、証明書発行元となる第2の装置2の公開鍵を用いて乱数データを暗号化し、これにより得られた暗号化乱数データを原本データに乗じる演算を行い、これにより得られた乱数撹乱原本データを第2の装置に渡し、第2の装置において、乱数撹乱原本データに証明事項データを乗じる演算を行い、これにより得られた証明事項付き乱数撹乱原本データを自装置の秘密鍵を用いて暗号化し、これにより得られた証明書データを、検証を行う第1の装置または第3の装置に対して発行する。

(もっと読む)

情報処理装置、印刷装置、データ処理方法、記憶媒体及びプログラム

【課題】 印刷データを復号化するための鍵情報を、秘匿性を担保した状態で印刷装置に引き渡すことである。

【解決手段】 S23で、ジョブ管理サーバ104から印刷データが鍵管理サーバ105に送信されると、S24で、JOB IDを送信して、ジョブ入稿PC106は鍵管理サーバ105に対し暗号化を指示する(S23)。鍵管理サーバ105は、システムが管理するシステム鍵(Key2(8w83shfo))を生成し、鍵情報テーブルで保持する。次に、鍵管理サーバ105は、ユーザ鍵情報Key1とシステム鍵情報Key2を合せて作成した一つの暗号鍵を用いて、印刷データを暗号化する(S26)。そして、鍵管理サーバ105は、暗号化された印刷データを、印刷したプリンタ103に送信する(S27)構成を特徴とする。

(もっと読む)

秘匿認証システム

【課題】高度な秘匿性を確保すると共に演算負荷を軽減してコストを削減する。

【解決手段】被認証装置1において、自装置、またはユーザの正当性を示す認証データに鍵データを乗じる積データなど、認証データ、または鍵データを用いれば逆算してもう一方の鍵データ、または認証データが求められるような形になるように、鍵データと認証データからスクランブルデータを生成すると共に、認証データ、鍵データ、及びスクランブルデータのいずれかを一方向性関数を用いて変換して検証データを求めて、この検証データ及びスクランブルデータを認証装置2に送り、認証装置において、被認証装置から受け取った検証データ及びスクランブルデータと、自装置に蓄積された被認証装置ごとの認証データとに基づいて、被認証装置の正当性を検証する。

(もっと読む)

条件付きアクセスシステムにおけるサービスの認証

【課題】サービスに対する条件付きアクセスを提供する、ケーブルテレビシステム。

【解決手段】このケーブルテレビシステムは、ここからサービス「インスタンス」またはプログラムが放送されるヘッドエンドと、これらのインスタンスを受け取り、そして、システム加入者に表示するために、このインスタンスを選択的に復号化する複数のセットトップユニットとを含む。サービスインスタンスは、サービスプロバイダまたは中央権限エージェントによって提供される公開鍵および/またはプライベート鍵を用いて暗号化される。選択的復号化のためにセットトップによって使用される鍵もまた、公開または秘密といった性質を有してもよく、これらの鍵が、異なる時点に再割り当てされることにより、侵害行為の懸念が最小にされたケーブルテレビシステムを提供する。

(もっと読む)

文書合意システム、合意文書発行装置、通信端末、合意文書保存装置、合意文書保存方法

【課題】複数者間で合意した文書を安全かつ低コストに保存することが可能な文書合意システム、合意文書発行装置、通信端末、合意文書保存装置、合意文書保存方法を提供する。

【解決手段】合意文書発行装置121は、発行部424により合意文書151を発行し、暗号復号化装置部421により合意文書151を秘密鍵221で暗号化して合意文書152を作成し、合意文書152と公開鍵322とをクライアント端末111に送信する。クライアント端末111は、合意文書152の内容をユーザに確認させるために、暗号復号化装置部411により合意文書152を公開鍵322で復号化し、ユーザ確認後、合意文書152を秘密鍵211で暗号化して合意文書153を作成し、通信部413により合意文書153を認証局131に送信する。認証局131は、合意文書発行装置121の公開鍵323とクライアント端末111の公開鍵312と合意文書153とを1セットにしてデータ保持部533に保存する。

(もっと読む)

秘匿通信システム及び秘匿認証システム

【課題】高度な秘匿性を確保すると共に演算負荷を軽減してコストを削減する。

【解決手段】通知装置1と被通知装置2との間で鍵データを共有させ、通知装置において、秘匿通信するべき通知データに自装置が保持する鍵データを乗じて積データを求めて、この積データを被通知装置に送り、被通知装置において、自装置が保持する鍵データを用いて通知装置から受け取った積データに通知装置とは逆の演算を行って通知データを求め、フォワードセキュアを実現するため、通知後、通知装置1と被通知装置2との間で、鍵データを一方向性関数で更新するものとする。

(もっと読む)

共有の秘密の確認の方法およびシステム

たとえば、少なくとも2人の当事者(以下アリスおよびボブという)は、それぞれ秘密を持っており、その課題は、秘密自体を相互にまたは任意の第三者に開示しなくても、彼らが同じ秘密を共有しているか否かを知ることである、安全なデータ交換に利用できる共有の秘密の確認方法。この方法は、以下のステップを含む。ステップ1では、アリスはランダムな数字RAを選択し、ボブの公開鍵PUBを用いてこれを暗号化し、彼女の秘密SAの値を加算し、結果Kをボブに送る。ステップ2では、ボブはKを受信し、彼の秘密SBを減算し、彼自身の秘密鍵PRBを用いて復号を行う。ステップ3では、ボブは一方向性関数HをLに実行し、結果Mをアリスに送る。ステップ4では、アリスはMを受信し、彼女の最初のランダムな数字RAを用いて、同じ一方向性関数Hを実行し、その結果が受信したMに等しいかどうかを確認する。ステップ5では、アリスは彼女の最初のランダムな数字RAをボブに送る。ステップ6では、ボブはRAを受信し、それが彼の以前の結果Lに等しいかどうかを確認し、答えが「はい」である場合、ボブはアリスが同じ秘密を持つことが分かり、答えが「いいえ」である場合、ボブはアリスが同じ秘密を持たないことが分かると結論する。アリスおよびボブはステップ6および7を行う代わりに、交換を開始するのがボブであるステップ1〜5を繰り返してもよい。  (もっと読む)

(もっと読む)

情報処理装置、情報処理システム、および暗号化情報管理方法

【課題】暗号鍵が生成された場合に、暗号鍵を用いて暗号化されたデータを復元するのに必要な情報を管理すること。

【解決手段】ファイル操作監視部52は、ファイルエクスプローラ46を監視することによって、暗号鍵の生成を監視する。暗号鍵の生成を検出した場合に、証明書生成指示部53は、証明書Cの生成をEFS証明書発行部45に指示する。EFS証明書発行部45は、前記指示に応じて前記暗号化されたデータを復号するために必要な証明書Cを発行する。仮想マシン連携部54は、証明書Cを暗号鍵管理用仮想マシン30に送信する。仮想マシン連携部61は、ユーザ用仮想マシン20から送信された証明書Cを受信し、証明書Cを管理用仮想マシンに割り当てられている証明書管理用ストレージ33に格納する。

(もっと読む)

送信装置及び限定受信装置

【課題】本発明は、安全、かつ、低コストに限定受信ソフトウェアを更新できる限定受信装置を提供することを目的とする。

【解決手段】限定受信装置2は、放送波を介して、2重のセキュリティ対策が施されたCASソフトウェアを含む多重信号を受信して分離する分離手段21と、EMM−RMP復号手段22と、EMM−CAS復号手段23と、ECM−RMP復号手段24と、CASソフトウェアを出力するCASソフトウェア復号手段25と、ECM−CAS復号手段26と、デスクランブラ27と、CASローダ28と、記憶手段29と、を備え、CASソフトウェアは、EMM−RMP復号手段22、EMM−CAS復号手段23、ECM−RMP復号手段24、CASソフトウェア復号手段25、ECM−CAS復号手段26及びデスクランブラ27の少なくともいずれか1つとして動作する。

(もっと読む)

秘匿認証システム

【課題】高度な秘匿性を確保すると共に演算負荷を軽減してコストを削減する。

【解決手段】被認証装置1の正当性を示す認証データが、関数を特定する関数データとこの関数から認証データを特定する規則データとからなる複数の分散データに分散して定められ、複数の分散データの一部を、被認証装置と認証装置2との間で共有させ、被認証装置において、認証装置との間で共有しない分散データに対して第3者による分散データの算出が困難な演算処理を行って検証データを求めて、その検証データを認証装置に送り、認証装置において、自装置に蓄積された被認証装置ごとの認証データ及び分散データと、被認証装置から受け取った検証データとに基づいて、被認証装置の正当性を検証する。

(もっと読む)

情報処理デバイス、電子証明書発行方法、及びプログラム

【課題】複製が配布されるプログラムに対してそれぞれ一意な電子証明書を適切に割り当てることのできる電子証明書発行システムの提供を目的とする。

【解決手段】携帯型の情報処理デバイスであって、当該情報処理デバイスが接続されたコンピュータより当該コンピュータの識別情報を取得する手段と、当該情報処理デバイスに記録された、秘密鍵及び公開鍵を用いた通信をコンピュータに実行させる所定のプログラムのプロダクトキーと、識別情報とに基づいてプロダクトキーに対するライセンスの認証に成功したときに、プロダクトキー及び識別情報の対応情報と、該対応情報に対する第二の識別情報とを当該情報処理デバイスに記録する手段と、第二の識別情報ごとに固有の秘密鍵及び公開鍵を含む個別証明書パッケージを生成し、第二の識別情報に対応付けて当該情報処理デバイスに記録する手段とを有することにより上記課題を解決する。

(もっと読む)

オープン・アーキテクチャ・ベースのドメイン依存型リアルタイム多言語通信サービスのための方法、コンピュータ読み取り可能メディア、およびシステム

【課題】 リアルタイム・ネットワーク通信のためのシステムおよび方法は、クライアント間のグループ通信(20、22)のための公開鍵としてセッション識別子(セッションID)を提供し、複数のクライアント(12)それぞれに関する秘密鍵を表すチャネル識別子(チャネルID)を提供する。

【解決手段】 チャネル識別子はクライアント特有の属性を含み、これがグループ通信用のグループ化基準を示すように機能する。秘密鍵および公開鍵の属性に基づくグループ通信が実行可能なように、公開鍵と秘密鍵の組み合わせに基づいて、クライアント(12)とサービス(14)との間のネットワークを介した動的通信リンクが作成される。通信は、多言語リアルタイム通信を実行可能にするように指定された言語での応答情報を提供するために、秘密鍵と公開鍵の組み合わせに関連付けられた属性を採用する変換サービス(16)を使用して変換される。

(もっと読む)

サーバ装置

【課題】サーバ装置のユーザがルート証明書の正当性を検証できるとともに、利用形態の自由度が高くなる技術を提供する。

【解決手段】ルート証明書発行部12は、デジタル複合機1の管理者による設定内容に基づいて、ルート証明書を発行する。印刷部14は、ルート証明書発行部12において格納されたルート証明書を印刷する。表示操作部25は、ルート証明書格納部22において格納されたルート証明書を表示する。デジタル複合機1のユーザは、クライアント端末2に表示された拇印、および、デジタル複合機1により印刷された拇印を比較する。デジタル複合機1のユーザは、ルート証明書の正当性を検証できるとともに、利用形態の自由度は高くなる。

(もっと読む)

標準時刻配信システム、タイムスタンプ装置、タイムスタンプ利用者用装置、時刻認証システム、時刻認証方法、および時刻認証プログラム

【課題】第三者による電子データ作成時刻の改ざんはもとより、時刻認証局による電子データ作成時刻の改ざんまたは遅延を防止すること。

【解決手段】本発明の時刻認証システムは、標準時刻配信システム110と、タイムスタンプ装置120と、複数のタイムスタンプ利用者用装置130と、がそれぞれネットワークを介して相互通信可能に接続されている。標準時刻配信システム110は、正確な時刻を保持しており、タイムスタンプ装置120に対して時刻の配信を行う。また、タイムスタンプ装置120は、タイムスタンプ利用者用装置130に対して時刻証明のためのタイムスタンプサービスを提供する。そして、標準時刻配信システム110から配信される標準時刻情報にこの標準時刻情報と対をなす乱数情報を付加して所定の処理を実行することで、電子データ作成時刻の改ざんまたは故意の遅延を防止する。

(もっと読む)

ソフトウェアインストールシステム

【課題】正規にインストールを許された端末だけにソフトウェアのインストールを可能とする。

【解決手段】ユーザ端末20は、サーバ装置10からソフトウェアとユーザの証明書とを受けると、ソフトウェアのハッシュ値にユーザの証明書の秘密鍵で署名を行い、署名結果をサーバ装置10に送信する。サーバ装置10は、署名結果の検証を行い、正しく検証ができた場合は、ソフトウェアのインストールの実行を許可するインストールキーをユーザ公開鍵で暗号化し、ユーザ端末20へ送信する。

(もっと読む)

共通キー暗号と公開キー暗号と認証との組み合わせにより電話機種に縛られない・設定の必要がない・つけるだけですぐに使える電話音声セキュリティ保護を実現する電話音声セキュリティ保護装置のアイディアと音声保護の方法。

【課題】優れた効率と高安全性電話音声セキュリティ保護装置及び実施方法を提供する。

【解決手段】本発明は、各種の電話機種と形態の制限に縛られず、電話機とは別の独立とした電話音声セキュリティ保護装置を電話に付けるだけですぐに装置を付けた通話の両者あるいは複数の通話者のお互いの音声を保護する装置と方法を提供する。公開キー暗号と、秘密キー暗号と、認証の組み合わせにより効率の高い高セキュリティ音声保護機能を提供する。装置は設定の必要がなく、付けるだけですぐに使えるという面倒のいらない装置で、通話者の音声を自動的に暗号化と復号化するプロセスにより、通話者の音声情報を保護し、盗聴を不可能にする。また、通話者の音声セキュリティ強度を保証するために、不定期的に秘密キーが更新される。

(もっと読む)

メッセージ復元システムおよび方法

【課題】署名付きの情報を受け取った者が必ず署名を検証するシステムの実現。

【解決手段】情報提供者手段10は、情報提供者が情報利用者に提供する、クリアメッセージとリカバリメッセージとからなる情報ファイルを作成する情報ファイル作成部11と、署名生成手段30で生成された署名を受信しクリアメッセージとともに情報利用者手段40に向けて送信する送信部12とを備える。署名生成手段30は、信頼できる機関に配置され、署名鍵と公開鍵との組を作成し、署名鍵を用いて情報提供者手段10で作成された情報ファイルから署名を生成する。情報利用者手段40は、署名とクリアメッセージとを情報提供者手段10から受信し、署名を公開鍵により検証することによりリカバリメッセージを復元し、これとクリアメッセージとを結合して情報ファイルを復元する。

(もっと読む)

通信制御方法、通信制御プログラムおよび情報処理装置

【課題】複数の情報処理装置の各々でアプリケーションプログラムが実行される場合に、両者間の認証を速やかにかつ確実に行なうことができる通信制御方法、通信制御プログラムおよび情報処理装置を提供する。

【解決手段】接続依頼元は、認証指示メッセージに従って、入力データをアプリケーション1に入力し(ステップS6)、処理指示に従って処理を実行する(ステップS8)。そして、接続依頼元は、認証指示メッセージに含まれる計算エリア指定指示に従い、メモリ上の特定位置の値を抽出し、特定識別値を生成する(ステップS10)。接続依頼元は、特定識別値に自己の署名を施して暗号識別値を生成する(ステップS12)。接続依頼先は、接続依頼元の特定識別値と、自己の生成した特定識別値とを比較し(ステップS26)、両者の一致/不一致に基づいて、接続許否を判定する(ステップS28)。

(もっと読む)

情報処理システム、情報処理方法、コンピュータプログラム及び記憶媒体群

【課題】可搬型記憶媒体を使用できる情報処理装置を制限することによって可搬型記憶媒体に記憶された情報の漏洩を防止する情報処理システム、情報処理方法、コンピュータプログラム及び記憶媒体群を提供する。

【解決手段】移動元PC1bから移動先PC1aへデータをコピーする場合、移動先PC1aは、接続されている第1USBメモリ2及び第2USBメモリ3のそれぞれに第1秘密鍵及び第1公開鍵を格納させる。移動元PC1bは、第2USBメモリ3が接続された場合、第2USBメモリ3に格納されている第1公開鍵を用いてデータを暗号化して第2USBメモリ3に格納させる。暗号化されたデータを格納された第2USBメモリ3は、移動元PC1bから取り外されて移動先PC1aに接続される。移動先PC1aは、接続された第2USBメモリ3に格納されたデータを、第1USBメモリ2に格納されている第1秘密鍵を用いて復号する。

(もっと読む)

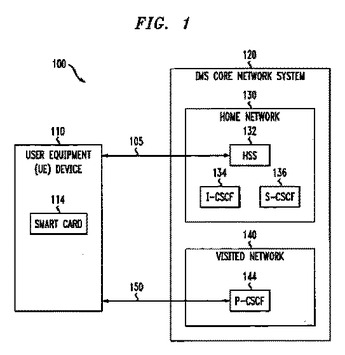

IPベースの電話環境における公開鍵インフラストラクチャ(PKI)を使用した認証およびアイデンティティ管理のための方法および装置

IMSネットワークなどのIPベースの電話環境における公開鍵インフラストラクチャPKIを使用したユーザ認証のための方法および装置が提供される。IPベースの電話ネットワークにアクセスしようと試みているユーザデバイスのユーザは、ユーザデバイスに関連する安全なメモリからユーザの1つまたは複数の秘密鍵を取得し、インテグリティ鍵および暗号鍵を生成し、セッション鍵を使用して、インテグリティ鍵および暗号鍵を暗号化し、IPベースの電話ネットワークの公開鍵によってセッション鍵を暗号化し、認証のために、暗号化されたセッション鍵、暗号化されたインテグリティ鍵および暗号化された暗号鍵をIPベースの電話ネットワークに提供することにより認証されることが可能である。IPベースの電話ネットワークにおいてユーザを認証するためのネットワークベースの方法も提供される。  (もっと読む)

(もっと読む)

281 - 300 / 642

[ Back to top ]