Fターム[5J104EA19]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 配送;共有すべき情報それ自身を伝送する (8,180) | 機密保護用情報を暗号化して配送するもの (3,153) | 暗号化に非対称暗号系を用いるもの (642)

Fターム[5J104EA19]に分類される特許

221 - 240 / 642

グループインデックス管理装置、グループ管理装置、署名生成装置、及び、署名検証装置

【課題】本発明は、グループ署名において、スタンダートモデルで安全性の証明が可能であり、署名長を短縮することが可能なデジタル署名技術を提供することを目的とする。

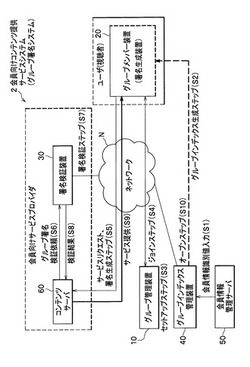

【解決手段】会員向けコンテンツ提供サービスシステム(グループ署名システム)2は、グループメンバーインデックス生成ステップ(S1)を実行するグループインデックス管理装置40と、セットアップステップ(S3)及びジョインステップ(S4)を実行するグループ管理装置10と、署名生成ステップ(S5)を実行するグループメンバー装置(署名生成装置)20と、署名検証ステップ(S7)を実行する署名検証装置30とを備え、グループインデックス管理装置40がオープンステップ(S10)を実行する。

(もっと読む)

セキュア通信をイニシャライズし、装置を排他的にペアリングする方法、コンピュータ・プログラムおよび装置

【課題】無線ネットワーク内でモバイル装置の間のセキュア通信を効率的に確立する方法およびシステムを提供する。

【解決手段】システムは、公開鍵暗号および固有のハードウェア識別子を使用して、ピコセルなどの無線ネットワークへのアクセスの許可を可能にする。システムは、モバイル・ユーザが、ユーザ識別子/パスワード対、PIN、または暗号化鍵などの複数の秘密を、それぞれへのアクセスのために維持する必要をなくす。企業全体に配布された無線装置を、セキュア通信のために効率的にイニシャライズできるようになる。周知の公開鍵暗号および機械固有識別子を使用して、セキュア・チャネルを確立し、無線装置をイニシャライズする。無線装置を、ユーザまたはネットワーク管理者がペアリングするか永久的に関連付けることができる。周知の公開鍵暗号および機械固有識別子を使用して、セキュア・チャネルを確立し、装置を互いに関連付ける。

(もっと読む)

クライアント・プラットフォーム上のコンテンツを保護する方法

【課題】受信側コンピュータ・システム上のマルウェアからコンテンツが保護されることを確実にするクライアント・セキュリティ管理レイヤ及びコンテンツ・プレイヤを提供する旨の命令を備えた方法、コンピュータ・システム、及びコンピュータ読み取り可能な媒体。

【解決手段】クライアント・セキュリティ管理レイヤは、コンピュータ・システムのプロセッサ上で実行する、コンテンツ・プレイヤなどの構成部分に代わってコンピュータ・システムのメモリの保護部分に対するアクセスを制御する。クライアント・セキュリティ管理レイヤは、上記構成部分から暗号化コンテンツ鍵を受け取り、構成部分のインテグリティを確認し、暗号化コンテンツ鍵を復号して復号コンテンツ鍵を供給し、構成部分のインテグリティの確認に応じて復号コンテンツ鍵をメモリの保護部分に入れる。他の実施例を明細書及び特許請求の範囲に記載している。

(もっと読む)

情報通信方法、通信端末装置および情報通信システム

【課題】IDやパスワードなどの入力なしにセキュアに通信端末装置の情報を認証することができる情報通信方法、通信端末装置および情報通信システムを提供する。

【解決手段】通信端末装置が、第1のサーバと第1の暗号化鍵を共有するステップと、前記通信端末装置が、自装置の識別情報の送信要求を受信するステップと、前記通信端末装置が、前記第1のサーバと第1の暗号化鍵を共有するステップで取得した前記第1のサーバの証明書情報と前記自装置内に保持している検証情報とに基づいて、前記第1のサーバを認証するステップと、前記通信端末装置が、前記自装置の識別情報を第2の暗号化鍵で暗号化するステップと、前記通信端末装置が、前記認証結果に基づいて、前記第2の暗号化鍵で暗号化された前記自装置の識別情報を、前記第1の暗号化鍵で暗号化して前記第1のサーバに送信するステップと、を含む。

(もっと読む)

電子ファイル送信方法

【課題】安全かつ簡単に電子ファイルを受信者に送信することが可能な電子ファイル送信方法を提供する。

【解決手段】受信装置120は、暗号化された電子ファイル511を含む電子メール512を送信装置110から受信する。暗号化された電子ファイル511の復号化に必要な復号用パスワードが、送信装置110により、管理サーバ130の公開鍵を用いて暗号化されて管理サーバ130に送信される。管理サーバ130は、電子ファイル511のファイル識別子に対応付けて復号用パスワードと正当な受信者である受信装置120の受信者Yの電子メールアドレスとを保存する。受信装置120は、電子ファイル511のファイル識別子と受信者Yの電子メールアドレスとを管理サーバ130に送信する。管理サーバ130は、受信装置120の公開鍵を用いて暗号化したパスワードを受信装置120に送信する。

(もっと読む)

データ処理装置及びデータ処理方法

【課題】メモリ容量が少ない組込み環境において、プログラム更新を安全に行う方法を提供することを目的とする。

【解決手段】プログラム組込み装置201において、処理部206は暗号化された鍵K´をプログラムローダ装置101から受信し、プログラム領域205から鍵デカプセル化プログラムQを読み出して実行することにより鍵デカプセル化部207を動作させて鍵K´を復号し、復号した鍵Kをデータ領域204に保存する。復号部208は鍵Kで暗号化されたアプリケーションプログラムP´をプログラムローダ装置101から受信し、データ領域204に保存された鍵KによりアプリケーションプログラムP´を復号してアプリケーションプログラムPを取得する。そして、アプリケーションプログラムPをプログラム領域205の鍵デカプセル化プログラムQが保存された領域に上書き保存する。

(もっと読む)

階層型IDベース暗号化装置及び復号化装置、それらの方法、プログラム及び記録媒体

【課題】階層型IDベース暗号方式を採用しつつ、任意の長さの平文を暗号化することを可能とする。

【解決手段】階層型IDベース暗号方式を構成する4つの機能(初期設定機能、鍵生成機能、暗号化機能、及び復号機能)のうち、暗号化機能と復号機能を鍵カプセル化メカニズムに対応させることによって、階層型IDベース暗号方式によりセッション鍵の生成・暗号化及び復号を行い、平文の暗号化及び復号を当該セッション鍵を用いた共通鍵暗号方式により行う。

(もっと読む)

トランジエント鍵ディジタルスタンプ方法およびシステム

【課題】ディジタル公証人サービスを行う組織や個人の信頼性に依らずに、ディジタル署名タイムスタンプの真正性を自動的かつ厳密に証明することの出来るシステムの提供を実現する。

【解決手段】破ることのできない公開鍵ディジタル署名タイムスタンプが生成され、特定の時間間隔だけ存在する使い捨て秘密暗号化鍵2010のコンセプトに基づいて使用される。すなわち、特定の期間内に証明依頼のあったデータに、その期間と関連する秘密鍵を使用してディジタル証明2030する。秘密鍵は、期間終了後、直ちに破壊される2040。一方、各期間の公開鍵を、ひとつ前の期間の秘密鍵を使用して証明し、その直後に秘密鍵を破壊することによって保証される。

(もっと読む)

コンテンツ記録再生装置並びにコンテンツの書き込み及び読み出し方法

【課題】コンテンツデータと対応付けられる情報を暗号化して媒体上に書き込む、及び暗号化して書き込まれた情報を読み出す処理の負荷を低減する。

【解決手段】本発明のデータ転送システムにおいて、記憶装置120がコンテンツデータと対応付けられる複数の利用制御情報と書き込み先位置情報を受信すると、記憶装置セキュリティ管理部225内の制限アクセス領域制御部222は、利用制御情報の中で値が同一の部分、一つの基準値と基準値からの差分との演算によって得られる部分、利用制御情報毎に完全に異なる部分を掌握する。そして、同一の部分及び基準値を制限アクセス領域223内の秘匿部2230に書き込む一方で、利用制御情報毎に完全に異なる部分や差分を、同一の部分及び基準値を書き込んだ領域を指し示す情報と共に、公開部2231に書き込む。

(もっと読む)

装置に対するアクセス権を付与するための装置および方法

アクセスする側の装置に、アクセスされる側の装置上の装置資源と対話するためのアクセス証明書を与えるための方法、装置、およびシステムが記載される。アクセスされる側の装置と信頼関係を有する権限付与エンティティ、すなわちリンクされた従属権限付与エンティティが、アクセス証明書を生成する。アクセス証明書には、変更検知インジケータと、少なくとも1つのアクセス特権と、アクセスする側の公開キーとが含まれる。少なくとも1つのアクセス特権は、アクセスされる側の装置上の少なくとも1つの装置資源に対応する。権限付与エンティティは、アクセスする側の装置にアクセス証明書を転送し、アクセスする側の装置は、そのアクセス証明書を認証のためにアクセスされる側の装置に提示する。認証されると、アクセスされる側の装置は、1つ以上の装置資源に対するアクセス権を付与し、それらアクセス権が少なくとも1つのアクセス特権の範囲内であることへの保証要求を制御する。 (もっと読む)

機密データ送信方法及び機密データ送信システム

【課題】機密データの送付における通信路での第三者による盗聴などによる漏洩からの保護と、機密データ送付後の外部関係者組織からの情報持ち出しに伴う漏洩の遮断とを、別途セキュリティ強化のために新たな機器等を導入することなく実現する。

【解決手段】送信側計算機2Aは、受信側計算機2Bから、この受信側計算機2Bが属するネットワークに接続された機器への通信要求に対する応答結果から生成された鍵情報key_rを取得し、この鍵情報を用いて送信データを暗号化して受信側計算機2Bに送信し、受信側計算機2Bは、機器への通信要求に対する応答結果から鍵情報を再生成して、鍵情報により暗号化されたデータを復号するようにした。

(もっと読む)

通信装置、サーバ装置、通信方法、および通信プログラム

【課題】コンテンツ配信システムにおいて配信される各暗号化ピースの組み合わせを通信装置毎に一意にすることが可能になると共に、システム構築上の自由度を向上可能な通信技術を提供する。

【解決手段】他のノード50,51に割り当てられた第1暗号鍵によって暗号化されたピースである第1暗号化ピースと、他のノード50,51を識別する第1装置識別情報と、を受信するピース受信部と、割り当てられた第2暗号鍵を記憶する固有情報格納部と、第2暗号鍵を用いて第1暗号化ピースを更に暗号化した第2暗号化ピースを生成するピース暗号化部と、第2暗号化ピースと、第1装置識別情報と、自装置を識別する第2装置識別情報と、を送信するデータ送信部と、を備えた。

(もっと読む)

情報処理装置、情報処理方法およびプログラム

【課題】暗号化処理量、暗号文サイズを抑制するようにすることが可能な情報処理装置、情報処理方法およびプログラムを提供する。

【解決手段】本発明に係る情報処理装置に、複数の鍵処理装置間で行われる複数受信者公開鍵暗号技術に基づく暗号化通信の際に利用される巡回群を生成する群選択部と、鍵処理装置で実行される処理に用いられ、複数の鍵処理装置それぞれに固有の秘密情報を含まず当該複数の鍵処理装置それぞれで共通して用いられるパラメータを含む複数のパラメータを選択するパラメータ選択部と、暗号文の生成または復号に関する処理に使用され、所定の写像を実現する関数を選択する関数選択部と、を設けた。

(もっと読む)

鍵合意プロトコルの加速

例えば、MQVといった、鍵合意プロトコルの実装における共通秘密鍵Kの生成は、同一となるように通信者の一時公開鍵および長期公開鍵を選択することによって、加速した計算のために最適化されてもよい。一方の通信者は、もう一方の通信者の一対の公開鍵が同一であるかどうかを決定する。もしそうであれば、加算群のスカラー乗法演算または乗法群のべき乗演算の数を削減する、共通鍵Kの簡易表現が使用される。Kの計算において同時スカラー乗法または同時べき乗を行うことによって、さらなる最適化が得られてもよい。  (もっと読む)

(もっと読む)

通信装置、サーバ装置、通信プログラム、及びデータ

【課題】コンテンツ配信システムにおいて配信されるピースを不正に改ざんするノードを特定可能とする通信装置を提供すること。

【解決手段】他の通信装置を識別する第1装置識別情報およびピースを含む第1署名対象情報と、第1署名対象情報に対して生成された第1電子署名と、を受信するデータ受信部514と、通信装置を識別する第2装置識別情報と、通信装置に割り当てられた非公開鍵と、を記憶する固有情報格納部510と、第1署名対象情報と第1電子署名と第2装置識別情報とを含む第2署名対象情報に対する第2電子署名を、非公開鍵を用いて生成する電子署名生成部521と、第2署名対象情報と第2電子署名とを送信するデータ送信部515とを備えた。

(もっと読む)

電子署名システム、認証補助サーバおよびICカード、並びに電子署名方法

【課題】 利用者の意図しない文書に電子署名が行われることを防止するのに好適な電子署名システムを提供する。

【解決手段】 認証補助サーバ100は、利用者端末200から受信した文書に基づいてハッシュを生成し、生成したハッシュおよび認証補助サーバ100の秘密鍵に基づいて電子署名を生成し、生成した電子署名およびハッシュを利用者端末200に送信する。利用者端末200は、認証補助サーバ100に文書を送信し、認証補助サーバ100から受信した電子署名およびハッシュをICカード250に送信する。ICカード250は、利用者端末200から受信した電子署名およびハッシュ、並びに認証補助サーバ100の公開鍵に基づいてハッシュの真正性を検証し、検証が成功したときにのみ、ハッシュおよびICカード250の秘密鍵に基づいて電子署名を生成する。

(もっと読む)

ハッシュ暗号装置及び方法

【課題】SHA−1及びSHA−256を選択的に使用すること、低電力及び低面積の最適化されたハッシュ暗号装置及び方法を提供する。

【解決手段】ハッシュ暗号装置は、SHA−1ハッシュ演算及びSHA−256ハッシュ演算を全て提供することができる構造を有し、1つのメモリ、1つの第1レジスタ、1つの排他的論理和演算器、及び1つの論理和演算器を利用して、SHA−1ハッシュ演算時に複数の第1ラウンドに対応する複数の第1メッセージデータを生成し、SHA−256ハッシュ演算時に複数の第2ラウンドに対応する複数の第2メッセージデータを生成して、SHA−1ハッシュ演算時に複数の第1メッセージデータを利用してSHA−1ハッシュ演算によるメッセージダイジェストを算出し、SHA−256ハッシュ演算時に複数の第2メッセージデータを利用してSHA−256ハッシュ演算によるメッセージダイジェストを算出する。

(もっと読む)

鍵配布システム、鍵配布方法

【課題】認証サーバがオブジェクトとの通信に用いる新たな通信用秘密鍵を、前の通信用秘密鍵を知っている他者でも知ることができない形で安全に配布することを可能にする。

【解決手段】オブジェクトO1と認証サーバASとは共通鍵として用いられる通信用秘密鍵K11を保持している。また、認証サーバASは、通信用秘密鍵K11を公開鍵暗号における公開鍵とみなしたときの秘密鍵に相当する復号用秘密鍵K12を保持している。オブジェクトO1が、新たな通信用秘密鍵K11′の発行を要求するときには、通信用秘密鍵K11を公開鍵暗号の公開鍵に用いて乱数rを認証サーバASに送信する(P4)。認証サーバASは、復号用秘密鍵K12を用いて乱数rを復号し、新たな通信用秘密鍵K11′を乱数rとの排他的論理和により暗号化してオブジェクトO1に送信する(P5)。オブジェクトO1では乱数rを用いて通信用秘密鍵K11′を復号する。

(もっと読む)

ICカードのための鍵配送ユニット

【課題】性能をローディングおよび削除する選択的なアプリケーションを有するマルチアプリケーションICカードシステムを提供する。

【解決手段】性能をローディングおよび削除する選択的なアプリケーションを有するマルチアプリケーションICカードシステムは、ICカード上へアプリケーションをロードする前に、カード上に格納されたパーソナル化データを使用し、かつ、アプリケーションをロードし得る1つ以上のカードのセットを示すアプリケーションに付随する許可データと比較する、アプリケーションをカードが受け取る資格があるかどうか判定するテストが行われる。カードのパーソナル化データは、アプリケーションのための許可可能のセット内にある場合、アプリケーションはカードにロードされ得る。好ましくは、許可データは、カード番号、発行者、製品クラスおよびカードがパーソナル化された日付を表すデータを含む。

(もっと読む)

ワークフローに従ってデジタルコンテンツを処理する方法及びシステム

【課題】厳密な処理を課しながら、デジタルコンテンツが容易に配信及び複製可能な処理システムを可能にする他の手段が必要とされることが理解できる。

【解決手段】第1の態様では、本発明は、ワークフローに従ってデジタルコンテンツを処理する方法であって、処理装置において、前記デジタルコンテンツを受信するステップと、現在ノードと後続ノードを有する処理チェーンに関するワークフロー情報を有する前記デジタルコンテンツのライセンスを受信するステップと、前記ライセンスを解読するステップと、前記処理装置が前記現在ノードに対応するか検証することによって、前記処理装置が前記コンテンツを処理可能か検証するステップと、前記処理装置が前記デジタルコンテンツを処理可能である場合、処理済みコンテンツを取得するため前記デジタルコンテンツを処理し、前記後続ノードが新たな現在ノードとして設定される更新されたワークフロー情報を有する新たなライセンスを生成するステップとを有する方法に関する。

(もっと読む)

221 - 240 / 642

[ Back to top ]