Fターム[5J104EA19]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 配送;共有すべき情報それ自身を伝送する (8,180) | 機密保護用情報を暗号化して配送するもの (3,153) | 暗号化に非対称暗号系を用いるもの (642)

Fターム[5J104EA19]に分類される特許

241 - 260 / 642

コンテンツサービス提供方法及びそのシステム

【課題】DRMコンテンツと特定の広告を含む広告コンテンツとからなるパッケージングコンテンツを提供し、広告コンテンツの視聴によってDRMコンテンツの実行を可能とするコンテンツサービス提供方法及びシステムを提供する。

【解決手段】コンテンツサービス提供方法において、パッケージングサーバーによって、パイロットコンテンツと、該パイロットコンテンツの暗号化キーを用いて暗号化するターゲットコンテンツとからなるパッケージングコンテンツを生成して携帯端末に提供するステップと、前記携帯端末によって、前記パッケージングコンテンツの前記パイロットコンテンツの再生によってターゲットコンテンツ用復号化キーを獲得し、前記ターゲットコンテンツ用復号化キーによって前記ターゲットコンテンツを再生するステップとを有する。

(もっと読む)

公開鍵証明書の検証方法及び検証サーバ

【課題】認証局が鍵を更新した場合でも、鍵の更新の前後に係らず認証局が発行した公開鍵証明書の有効性を検証する。

【解決手段】本発明の検証サーバは、検証サーバ認証局の鍵情報の更新に伴う、認証局を特定する第1の情報と更新した鍵情報とを含む認証局の認証局証明書、認証局の鍵情報の更新の前後に関わらず、認証局が発行し、有効期間内であって失効した公開鍵証明書を示す失効情報を保持する。認証局を特定する第2の情報、公開鍵証明書を発行したときの認証局の鍵情報、及び公開鍵証明書を特定する情報を含む検証要求に応答して、検証要求に含まれる認証局を特定する第2の情報が認証局証明書に含まれる認証局を特定する第1の情報に相当し、検証要求に含まれる公開鍵証明書を特定する情報が失効情報の中になければ、検証要求に含まれる公開鍵証明書を特定する情報に対応する公開鍵証明書は有効であるとする検証結果を作成する。

(もっと読む)

コンテンツ送信装置及びコンテンツ送信方法

【課題】

有線または無線LANを用いてコンテンツの伝送を行う際に不正なコピーの作成を抑止して著作権の保護を図ると共に、コンテンツ伝送を個人の使用範囲を逸脱しないようにする。

【解決手段】

コンテンツ送信装置とコンテンツ受信装置は、コンテンツの伝送前に互いに認証を行う。この認証の際に、認証要求もしくは認証応答の送信に対する受信確認の到達までの時間を計測し、この値が一定の上限値を超えない場合に限り、暗号化したコンテンツ伝送を行うと共に、アドレス情報や装置固有の機器情報を登録し、再度コンテンツ伝送時には上記時間計測を行わないで暗号化したコンテンツ伝送を行う。また、定期的に上記時間計測を行い、上記登録情報を現状のネットワーク構成に適した内容になるように動的に管理する。

(もっと読む)

ストレージノード用再暗号化システム及び方法

【課題】 ストレージノード上での再暗号化の際に、平文データを生成することながないストレージノード用再暗号化システムを提供する。

【解決手段】 暗号化データを新しい鍵で再暗号化する場合には、二重暗号化部3が、データ保存部2に記憶された暗号化データK1(F)を第2の暗号鍵K2により二重に暗号化して二重暗号化データK1K2(F)を作成する。そして復号化部4は、二重暗号化データK1K2(F)を第1の暗号鍵K1を用いて復号して再暗号化データK2(F)を作成し、データ保存部2に保存されている暗号化データK1(F)を再暗号化データK2(F)で置き換える。第1の暗号鍵K1及び第2の暗号鍵K2は、ネットワークNWを介してつながる鍵サーバ5に登録されている。

(もっと読む)

三要素のピア認証(TePA)に基づくトラステッドプラットフォームの検証方法

【課題】三要素のピア認証TePAに基づくトラステッドプラットフォームの検証方法を提供する。

【解決手段】三要素のピア認証TePAに基づくトラステッドプラットフォームの検証方法。当該方法には、A)第二証明システムが第一証明システムへファーストメッセージを送信するステップと;B)第一証明システムがファーストメッセージを受信してから、第二証明システムへセカンドメッセージを送信するステップと;C)第二証明システムがセカンドメッセージを受信してから、トラステッドサードパーティTTPへサードメッセージを送信するステップと;D)トラステッドサードパーティTTPがサードメッセージを受信してから、第二証明システムへフォースメッセージを送信するステップと;E)第二証明システムがフォースメッセージを受信してから、第一証明システムへフィフスメッセージを送信するステップと;F)第一証明システムがフィフスメッセージを受信してから、訪問制御を実行するステップと、を含む。本発明の三要素のピア認証に基づくトラステッドプラットフォームの検証方法は、三要素のピア認証のセキュリティアーキテクチャを採用し、トラステッドプラットフォームの評価プロトコルの安全性を高め、証明システムの間の双方向のトラステッドプラットフォームの評価を実現し、応用範囲を拡大させた。

(もっと読む)

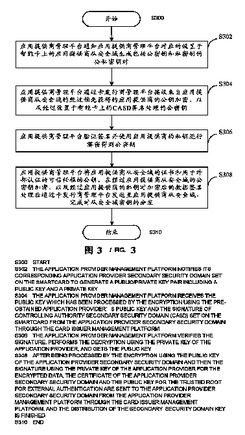

鍵の配布方法及びシステム

本発明は、鍵の配布方法及びシステムを開示した。当該方法は、応用プロバイダー管理プラットフォームがその対応するスマートカードに設置された応用プロバイダーセコンダリー・セキュリティドメインを通知して、公開鍵と秘密鍵を含める公開・秘密鍵のペアを生成させることと、応用プロバイダー管理プラットフォームがカード発行者管理プラットフォームより応用プロバイダーセコンダリー・セキュリティドメインからの予め取得された応用プロバイダーの公開鍵で暗号化され、及びスマートカードに設置されたCASDでサイン処理された公開鍵を受信することと、応用プロバイダー管理プラットフォームがサインを認証し応用プロバイダーの秘密鍵を使用して復号して公開鍵を取得することと、応用プロバイダー管理プラットフォームが応用プロバイダーセコンダリー・セキュリティドメインの証明書と外部認証に使用される信用ルートの公開鍵を、応用プロバイダーセコンダリー・セキュリティドメインの公開鍵で暗号化され、及び応用プロバイダーの秘密鍵で暗号化された後のデータをサイン処理した後でカード発行者管理プラットフォームより応用プロバイダーのセコンダリー・セキュリティドメインへ送信することとを含める。  (もっと読む)

(もっと読む)

鍵認証方式

【課題】少なくとも1組の通信者間で情報を送受信するのに用いる通信システムにおいてセキュリティを向上させる方法を提供すること。

【解決手段】一般に、通信者間で行われる通信は、一方の通信者が、所定のアルゴリズムの算術的属性に応じた鍵対を生成し、その一方の鍵、即ち公開鍵を証明書付きで相手側に送信すると共に、鍵対のうち秘密鍵を用いて署名を生成および送信する工程と、受信者が、相手側の通信者に上記署名を送信して上記署名を確認する工程とを有する。本発明は、さらに、上記所定のアルゴリズムの要件により決定される算術的属性に合致する公開鍵を確認する工程を提供する。

(もっと読む)

仮名の発生及び認証のための方法及び装置

本発明は、仮名の発生及び認証のための方法及び装置を提供するものである。上記方法は、ユーザのアイデンティティIDuserを個人アイデンティティマネージャPIMに送信するステップと、該PIMから上記IDuserに対応する主仮名Pprime及び一群の公開パラメータを受信するステップと、少なくとも2つのランダムパラメータを選択すると共に、該少なくとも2つのランダムパラメータ、上記一群の公開パラメータ及び上記主仮名Pprimeを用いて副仮名Ppseuを発生するステップとを有する。  (もっと読む)

(もっと読む)

放送受信装置、集積回路装置及びデジタル放送コンテンツ信号のスクランブル解除方法

【課題】従来のチャンネル単位での受信限定方法に加えて新たな条件による受信限定方法を提供しフレキシブルな視聴制御を可能にする。

【解決手段】放送受信装置4は、第1キー(K1−p1)と第2キー(K1−p2)とを含む公開鍵秘密鍵ペアの第1キーによって暗号化された暗号化データ(Lock−p)を受信する暗号化データ受信部42と、第2キーとして与えられるキー情報を取得するキー情報取得部35、36と、放送コンテンツ信号にかけられたスクランブルを解除する解除キー(Ks−p)を含む共通情報を受信する共通情報受信部41と、暗号化データ受信部に42より受信した暗号化データをキー情報取得部35、36により取得したキー情報で正しく復号できるとき、暗号化データに関連付けられた放送コンテンツ信号にかけられたスクランブルを解除する解除キーを共通情報から抽出してデコーダ45に供給する解除キー供給部44と、を備える。

(もっと読む)

情報端末、識別子記憶装置、コンテンツ取得方法、およびコンテンツ取得プログラム

【課題】デジタル著作権管理サーバのドメイン名に対してIPアドレスを改ざんしたネームサーバが設定された場合でも、映像視聴用端末が、不正なデジタル著作権管理サーバに誘導されないIPTVシステムを提供する。

【解決手段】コンテンツサーバ500とデジタル著作権管理サーバ400とネームサーバ300と、ネームサーバ300を識別する識別子と検証用データとを記憶するDHCPv6サーバ200と、を含むネットワークに接続する情報端末が、前記識別子と前記識別子の検証用データとを取得するネットワークアドレス取得部130と、署名検証部110によって検証された識別子に対応するネームサーバ300から取得したIPアドレスを有するデジタル著作権管理サーバ400からデータを取得するライセンス制御部140と、コンテンツサーバ500からコンテンツを取得するコンテンツ再生部120と、を備える。

(もっと読む)

外部認証を用いた認証機能連携機器、認証機能連携システム及び認証機能連携プログラム

【課題】ユーザが利用できる機能を制限しつつ一の機器を他の機器と連携させて一連の処理を行うことが容易な認証機能連携機器、認証機能連携システム及び認証機能連携プログラムを提供することを目的とする。

【解決手段】他の機器10からのリクエストに含まれるチケットに基づいて他の機器10と認証機能を連携させる認証機能連携機器20であって、証明書保管手段と、チケットの署名情報及び保管している他の機器10の証明書情報に基づきチケットの検証を行うチケット検証手段と、チケットの検証が失敗したときに、ユーザ識別子情報及びアクセス制御情報を外部の認証サーバから取得する識別情報検証手段と、ユーザ識別子情報及びアクセス制御情報が登録されるリポジトリ手段と、他の機器からのリクエストの処理を実行するかをユーザ識別子情報及びアクセス制御情報に基づいて判定するアクセス制御手段とを有することにより上記課題を解決する。

(もっと読む)

画像記憶装置

【課題】イベント発生時に車両が通信ができない状況にあっても、ドライブレコーダで記録した動画の証拠性を高める。

【解決手段】ドライブレコーダ6は、動画の撮影を開始すると暗号鍵Kpを生成し、自己が保持すると共に、これを暗号鍵用サーバ3に送信する。暗号鍵用サーバ3は、暗号鍵Kpのハッシュ値を計算してタイムスタンプサーバ2に当該ハッシュ値へのタイムスタンプの発行を要求する。暗号鍵用サーバ3は、タイムスタンプ付きのハッシュ値をタイムスタンプサーバ2から受信すると、これを暗号鍵Kpと共に記憶する。車両8でイベントが発生すると、ドライブレコーダ6は、イベント発生時を記録した動画を暗号鍵Kpで暗号化し、暗号鍵Kpを消去する。

(もっと読む)

サーバシステム、電子機器、通信端末及び認証方法

【課題】認証の簡素化を図りながら電子機器の送信データの適正な活用を実現できるサーバシステム、電子機器、通信端末及び認証方法の提供。

【解決手段】サーバシステムは、ユーザの認証情報を登録認証情報として記憶するユーザ情報記憶部と、通信端末から受信した認証情報と登録認証情報とを照合する認証部と、電子機器からの送信データに対する処理を行うデータ処理部を含む。通信端末は、電子機器と局所通信を行うことで取得された局所識別情報を、認証情報としてサーバシステムに送信する。認証部は、通信端末から認証情報として受信した局所識別情報と登録局所識別情報とを照合して、ユーザ認証を行う。データ処理部は、局所識別情報と登録局所識別情報とが一致しなかった場合にも、第三者の通信端末を介して受信した電子機器からの送信データを受け付けて、データ処理を行う。

(もっと読む)

画像処理装置、同装置における暗号化されたジョブの実行方法及び実行プログラム

【課題】共通鍵により暗号化された処理対象データと、ユーザの公開鍵により暗号化された暗号化共通鍵とを含む複数のジョブを実行する場合の外部記憶媒体の接続時間を短縮化し、セキュリティの低下を防止することができる画像処理装置等を提供する。

【解決手段】共通鍵により暗号化された処理対象データと、ユーザの公開鍵により暗号化された暗号化共通鍵とを含むジョブが受信され、ジョブ保存手段21に保存される。保存されている複数のジョブを実行する場合、各ジョブに含まれる暗号化された共通鍵が、外部記憶媒体3で秘密鍵により復号化される。復号化された複数の共通鍵の全ての取得が完了した後に、復号化された各共通鍵により対応する処理対象データが復号化され、ジョブが実行される。

(もっと読む)

アプリケーション記憶装置及びサービス提供装置

【課題】

複数のアプリごとのデータの送受信を高い秘匿性で実現すること。

【解決手段】

アプリ記憶装置20は、第1共通鍵をサービス固有の公開鍵で暗号化し、第1チャレンジ情報を生成してサービス提供装置10に送信する。サービス提供装置10は、受け取った第1チャンレジ情報を復号して第1共通鍵をアプリ記憶装置20と共有するとともに、第2共通鍵をアプリ記憶装置20固有の公開鍵で暗号化し、第2チャレンジ情報を生成してアプリ記憶装置20に送信する。アプリ記憶装置20は、受け取った第2チャレンジ情報を復号して第2共通鍵をアプリ制御10との間で共有する。サービス提供装置10とアプリ記憶装置20は共有した第1共通鍵と第2共通鍵を用いて送受信すべきデータを暗号化する。

(もっと読む)

暗号化属性を用いて高速化された暗号法

【課題】ファイルの一部を暗号化することにより、ファイルの暗号化および解読を高速化する。

【解決手段】一実施例において、本方法は、鍵を用いてデータの1またはそれ以上のセグメントを暗号化することを含む。データは、少なくとも1つの暗号化属性に関係し、複数のセグメントを有する。暗号化属性は、データの暗号化すべき1またはそれ以上のセグメントを識別するための情報を含む。さらに、本方法は、暗号化属性を暗号化し、部分的に暗号化されたデータおよび暗号化された暗号化属性を含むデータを格納することを含む。

(もっと読む)

匿名で追跡可能なテレメトリの収集

本明細書に記載の主題の態様は、匿名で追跡可能なテレメトリの収集に関する。諸態様においては、テレメトリ情報源が、エスクロー証明書発行者から証明書または他のデータを取得することができる。証明書は、その証明書が正当であることを検証するために証明書収集器が使用可能な情報を含むが、テレメトリ情報源をテレメトリ収集器に対して特定するために使用可能な情報は含まない。  (もっと読む)

(もっと読む)

認証システム、接続制御装置、認証装置および転送装置

【課題】情報改ざんを防止するとともに、信用性の高いロケーション情報を取得することを課題とする。

【解決手段】アクセスポイントは、利用者端末から認証要求を受信した場合に、自装置を一意に識別する装置IDに電子署名を付加した位置特定情報を生成し、生成された位置特定情報を認証要求に付加してRADIUSサーバに送信する。そして、RADIUSサーバは、アクセスポイントから受信した認証要求に基づいて、利用者端末の利用者が正当な利用者であるか否かを認証し、アクセスポイントから受信した認証要求に含まれる装置IDに対応する公開鍵を取得して、受信した認証要求に含まれる電子署名が正当な情報であるか否かを検証し、利用者端末の利用者が正当な利用者であると判定され、かつ、電子署名が正当な情報であると検証された場合に、認証要求に含まれる装置IDに対応する位置情報を取得する。

(もっと読む)

認証メッセージ交換システムおよび認証メッセージ交換方法

【課題】エンドツーエンドの認証を実現し、かつ、プロキシサーバによる認証メッセージの盗聴や改竄を防ぐことを課題とする。

【解決手段】認証クライアント10や認証サーバ40と同一の拠点網に設置された認証信号制御装置20各々は、拠点網識別子と広域網識別子とを対応づけて識別子テーブルに格納する。また、認証信号制御装置20各々は、同一の拠点網に設置された認証クライアント10や認証サーバ40との間で認証メッセージを送受信する。また、認証信号制御装置20各々は、他方の認証信号制御装置20との間で認証メッセージの暗号化に関する処理や電子署名に関する処理を相互に行う。また、認証信号制御装置20各々は、他方の認証信号制御装置20との間で、暗号化に関する処理が行われ電子署名に関する処理が行われた認証メッセージを送受信する。

(もっと読む)

2次元通信システム

【課題】所望のクライアント通信装置を識別可能な2次元通信システムを提供する。

【解決手段】通信装置1は、自己の固有識別記号IDRと公開鍵とを表し、かつ、電力からなるパルス信号を2次元通信シート30を介して端末装置2〜8へ送信する。そして、端末装置2〜8は、通信装置1から受信したパルス信号から固有識別記号IDRと公開鍵とを取得し、自己に固有の固有識別記号IDCと自己に付与された共通鍵とを公開鍵によって暗号化して暗号化情報を通信装置1へ送信する。通信装置1は、端末装置2〜8から暗号化情報を受信し、その受信した暗号化情報を公開鍵によって復号して取得した情報が固有識別記号IDCおよび共通鍵を含むとき、端末装置2〜8を2次元通信媒体上に配置された端末装置であると特定する。

(もっと読む)

241 - 260 / 642

[ Back to top ]