Fターム[5J104EA19]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 配送;共有すべき情報それ自身を伝送する (8,180) | 機密保護用情報を暗号化して配送するもの (3,153) | 暗号化に非対称暗号系を用いるもの (642)

Fターム[5J104EA19]に分類される特許

301 - 320 / 642

コンテンツ頒布システムにおいてマルチメディア・コンテンツのロンダリングおよび再パッケージングを防止する方法

コンテンツ頒布システムにおいてコンテンツ(M)を頒布する方法であって、コンテンツ・パッケージャ(2)において、コンテンツ暗号化鍵(Kc)を使ってコンテンツ(M)を暗号化して暗号化コンテンツ(C)を生成する段階と;コンテンツ暗号化鍵(Kc)をライセンス機関(4)に送る段階と;ライセンス機関(4)から、許諾されたデバイス(6)の所与の組のためのコンテンツ復号鍵(Kc)の暗号化を含む頒布鍵(Kd)を受領する段階と;コンテンツの署名(Σcp)を使って、コンテンツ暗号化鍵(Kc)とこのコンテンツ暗号化鍵(Kc)によって保護されたコンテンツとの間の安全な結び付きを生成する段階と;暗号化されたコンテンツをコンテンツの署名と一緒に頒布する段階とを含む、方法が開示される。上述の方法に従って頒布されたコンテンツを、該コンテンツを再生できるデバイスにおいて受信する方法であって、コンテンツのいかなる再生の前にもコンテンツ署名(Σcp)が検査される方法も開示される。  (もっと読む)

(もっと読む)

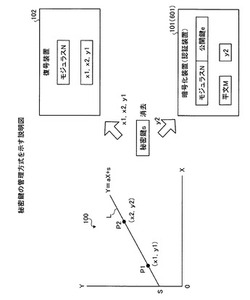

復号方法、復号装置、暗号化装置、認証方法および認証装置

【課題】セキュリティ性が高く、低廉な公開鍵暗号方式を実現すること。

【解決手段】任意の2点P1,P2の各座標値x1,y1,x2,y2を暗号化装置101と復号装置102とに分散して保持させ、秘密鍵s自体は消去し、復号装置102にも暗号化装置101にも保持させない。具体的には、暗号化装置101には座標値y2のみ保持させ、復号装置102には、座標値x1,y1,x2を保持させる。暗号化装置101と復号装置102との間で暗号化通信する場合には、暗号化装置101および復号装置102のいずれにも秘密鍵sが保存されていないが、復号装置102において、公開鍵暗号方式による平文Mを復号することができる。また、暗号化装置101において、復号装置102の認証が可能となる。

(もっと読む)

公開鍵メディア鍵束

【課題】危殆化した鍵の有効な取り消しを可能にし、且つ、ユーザとユーザの装置の匿名性を促進する。

【解決手段】保護コンテンツの分配は、非対称鍵対のセットを生成し、複数の該秘密鍵のセットを作成し分配する第1のエンティティにより達成される。第2のエンティティは、公開鍵メディア鍵束を形成するよう非対称鍵対のセットにおける各公開鍵を用いて対称コンテンツ鍵を暗号化し、且つ対称コンテンツ鍵を用いてコンテンツタイトルを暗号化することにより、該暗号化コンテンツ及び該公開鍵メディア鍵束を含む保護コンテンツを生成する。再生装置は、秘密鍵のセットを格納し、保護コンテンツを受信し、格納した秘密鍵のセットのうちの選択された秘密鍵が、受信した保護コンテンツの公開鍵メディア鍵束内に格納された暗号化された対称コンテンツ鍵を復号化する場合に、保護コンテンツ内に格納されたコンテンツタイトルを復号化及び再生する。

(もっと読む)

撮像装置、情報処理装置、撮像方法、及び情報処理方法

【課題】画像データに対する加工の有無を適切に判定させる又は判定することのできる撮像装置、情報処理装置、撮像方法、及び情報処理方法を提供することができる。

【解決手段】画像データを撮像する撮像手段と、前記画像データのハッシュ値を算出するハッシュ値生成手段と、前記ハッシュ値を秘密鍵によって暗号化することにより電子署名を生成する署名生成手段と、前記秘密鍵に対応する公開鍵を所定のコンピュータに転送する公開鍵転送手段と、前記公開鍵の所在位置を識別可能な識別情報と前記電子署名とを前記画像データに関連付ける関連付け手段とを有することを特徴とする。

(もっと読む)

情報処理装置、情報処理方法及びシステム

【課題】印刷属性の改竄行為を抑止するために、電子ドキュメントデータに含まれる印刷属性を平文のまま保持しつつ文書画像データを暗号化し、印刷属性が改竄された場合に文書画像データの復号を極めて困難にする仕組みを提供する。

【解決手段】送信側機器は、受信側機器が保持する秘密鍵のセットと対をなす公開鍵のセットを保持し、電子ドキュメントデータに含まれる印刷属性に対応する鍵番号の公開鍵を、公開鍵のセットの中から選択する。そして、送信側機器は、共通鍵を用いて文書画像データを暗号化し、選択された公開鍵を用いて共通鍵を暗号化し、さらに、印刷属性を文書画像データが暗号化済みであることを示す印刷属性に書き換える。次いで、送信側機器は、暗号化された文書画像データと、暗号化された共通鍵と、書き換えられた印刷属性とを含む電子ドキュメントデータを受信側機器に送信する。

(もっと読む)

情報更新システム

【課題】ユーザの利用者端末のデバイス鍵とデバイス鍵情報が更新された場合に、ユーザ側での新たなユーザ登録作業の手間を必要とせず、サービス提供会社のデバイス鍵情報が更新できる情報更新システムを提供する。

【解決手段】第1のサーバ装置と1つ以上の第2のサーバ装置および1つ以上の利用者端末で構成され、利用者端末に与えられた情報を更新する情報更新システムであって、第1のサーバ装置は、情報を更新し、当該情報と少なくとも更新前の情報と更新後の情報に基づいて作成した更新証明書を更新要求を行った利用者端末に送信し、利用者端末は、更新された情報と更新証明書を記憶し、さらに更新証明書を第2のサーバ装置に送信し、第2のサーバ装置は受信した更新証明書を検証し、検証が成功した場合、当該更新証明書に含まれる更新後の情報を当該第2のサーバ装置が記憶する利用者端末の情報として記憶する。

(もっと読む)

共通鍵自動配布システム、クライアント、第三者認証機関側サーバ、及び共通鍵自動共有方法

【課題】各メンバが自由に共通鍵の生成・更新・削除を行うことができ、共通鍵の管理者およびメンバによる特別な操作なく予め許可した範囲内で自動的に共通鍵を配信することができる共通鍵自動配布システム、クライアント、第三者認証機関側サーバ、及び共通鍵自動共有方法を提供する。

【解決手段】共通鍵の生成、更新、削除、及び交換機能を有し、ピアツーピア型の通信を行う複数のクライアントと、各クライアントの存在を保証する第三者認証機関側サーバとを備えた。

(もっと読む)

IPアドレス委任

ネットワークルーティングプレフィックスと、暗号化によって生成されたインタフェース識別子とを含むIPv6について生成されたリクエストを検証する方法である。このリクエストは委任用の証明書を含み、この証明書は、少なくともホストの公開鍵と、1つ以上の更なるパラメータあるいは1つ以上の更なるパラメータを生成するための式あるいは式群、IPv6ネットワークルーティングプレフィックスの範囲あるいはセットの指定、委任先ホストのアイデンティティ、前記公開鍵に関連付けられている秘密鍵を使用して、少なくとも前記アイデンティティと前記IPv6ネットワークルーティングプレフィックスの範囲あるいはセットの指定を介して取得されるデジタル署名を含んでいる。この方法は、IPv6アドレスのネットワークルーティングプレフィックスが指定に含まれることを検証すること、公開鍵と更なるパラメータ(群)が暗号化によって生成されたインタフェース識別子を生成するために使用できるかを検証すること、公開鍵を使用して署名を検証することを含んでいる。 (もっと読む)

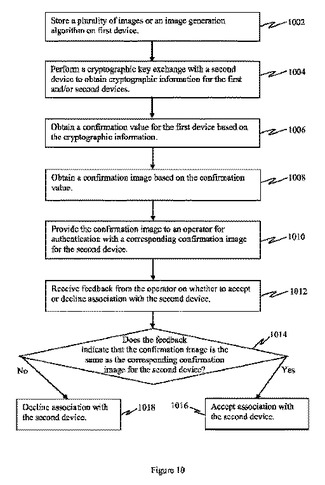

数値比較アソシエーション・モデルにおけるイメージ・ベースの中間者保護

無線通信リンク上で第2のデバイスとのアソシエーションをセキュアに確立するための認証スキームが提供される。暗号鍵交換は、第1のデバイスと第2のデバイスとの間で実行される(該第1及び第2のデバイスのための暗号情報が得られる)。該第1及び第2のデバイスは、暗号情報に基づいて、確認値を、独立して、生成しても良い。各々のデバイスは、それらのそれぞれの確認値に基づいて、確認イメージを取得しても良い。2つの確認値が同一の確認イメージに関連しないことができるように、確認イメージは、確認値と一意に関連付けられる。該第1及び第2のデバイスの両方のためのイメージは、認証のためにオペレーターに提供される。確認イメージが同一である場合には、該第1及び第2のデバイスの間のアソシエーションは、オペレーターにより承認されても良い。確認イメージを比較することは、オペレーター認証の信頼性を増加させることができ、値を比較することより効率的である。  (もっと読む)

(もっと読む)

電子メール中継装置及び電子メール中継方法

【課題】 暗号化・署名メールを完全に復号・署名検証することができなかった場合に、その結果をメールクライアント側で認識することができ、かつ、メールクライアント側において復号・署名検証を行うことを可能とする電子メール中継装置を提供する。

【解決手段】 メールサーバ15とメールクライアント11との間で電子メールを中継するメールゲートウェイサーバ17は、メールサーバ15から受信される暗号化・署名メールの復号処理を行う復号部23と、復号処理の復号結果レポートを生成するレポート生成部26と、復号処理を行った結果、暗号化・署名メールが完全に復号されていない場合に、復号結果レポートをメール本文とし、元の暗号化・署名メールを添付ファイルとしてメールクライアント11に配信する送信/配信部27とを備える。

(もっと読む)

署名管理プログラム、署名管理方法及び署名管理装置

【課題】管理・開示コストを削減可能な、署名管理プログラム、署名管理方法及び署名管理装置を提供する。

【解決手段】原動画情報のシーケンスヘッダSHを、ストリーミングデータ再生に必要なストリームヘッダ情報SH−Gと、ユーザが自由に格納できるユーザヘッダ情報SH−Uに区分する。原動画情報を部分情報GOPで分割し、各部分情報GOPのハッシュ情報を生成し、これらハッシュ情報の集まりを用いてひとつのルートハッシュ情報を作成し、このルートハッシュ情報に対して署名者の電子署名を作成し、ルートハッシュ情報と電子署名を合わせて署名者のPIAT署名情報とする。PIAT署名情報内にスタートコードが現れないよう、PIAT署名情報生成後に1バイト置きに任意の値を埋め込んで原動画情報のシーケンスヘッダSHのユーザヘッダ情報SH−U内にPIAT署名情報を格納する。

(もっと読む)

記録装置、再生装置、記録プログラム及び再生プログラム

【課題】記録媒体に記録されるコンテンツの不正コピーを抑制可能な技術を提供する。

【解決手段】記録再生装置100は、CSSを利用して暗号化コンテンツを記録型DVD400に記録する際に、認証サーバ200と通信を行い、当該暗号化コンテンツと共に当該暗号化コンテンツの記録の許可に係る各種第1認証情報を取得して、各種第1認証情報に基づいた各種第2認証情報を暗号化コンテンツと共に記録型DVDに記録する。また、記録再生装置100は、記録型DVD400に記録された暗号化コンテンツを再生する際に、記録型DVDに記録された各種第2認証情報を読み出して当該暗号化コンテンツの記録の許可に係る検証し、当該検証結果に応じて、当該暗号化コンテンツを復号して再生する。

(もっと読む)

無線ネットワークの認証機構

広告などのコンテンツを送信する無線ネットワークのセキュリティー技法およびセキュリティー機構。要求されていないコンテンツを含む制御メッセージを、クライアントデバイスからの要求に応答して送信することができ、他の例示的技法では、制御メッセージを、クライアントデバイスからの要求を全く伴わずに送信することができる。いくつかの例示的実施態様では、公開キー暗号化アルゴリズムなどのセキュリティー機構を使用して、伝達物を保護することができる。公開キー暗号化を実装する、これらの技法の一部では、ユーザーに、暗号化された広告を送信する無線アクセスポイント以外のソースから公開キーを取り出すことを要求することができ、ユーザーは、暗号化されたコンテンツが、取り出された公開キーと一致するソースからのものであることを確認でき、したがって、無線アクセスポイントの真正性を確認することができるようになっている。 (もっと読む)

復号化処理装置、暗号処理システム、復号化処理方法およびプログラム

【課題】伸長処理と復号化処理を行う情報処理装置の記憶容量を最小限にするとともに、効率的な伸長処理および復号化処理を実現すること。

【解決手段】復号化処理装置200において、圧縮データと最終出力データまたは補助出力データとを入力して暗号文データと補助出力データを出力する伸長写像を、圧縮暗号文データに含まれる複数の圧縮データに施して、複数の圧縮データのそれぞれを伸長した複数の暗号文データを求める伸長処理部204と、複数の暗号文データのそれぞれに対して、公開鍵に対応する秘密鍵を用いて復号化処理を施して平文データを取得する復号化処理部203と、復号化手順に基づいて、伸長処理と復号化処理の並列実行を制御するとともに、伸長処理部で出力された暗号文データに対する復号化処理部による復号化処理を制御する並列処理制御部202とを備えた。

(もっと読む)

暗号化情報生成装置及びそのプログラム、配信用コンテンツ生成装置及びそのプログラム、並びに、コンテンツ復号装置及びそのプログラム

【課題】不正者追跡の機能を、双線形写像をベースとした暗号化手法に実現したコンテンツ配信システムを提供する。

【解決手段】コンテンツ配信システム1は、暗号化の際に使用する暗号化情報を生成する暗号化情報生成装置10と、その暗号化情報によりユーザ秘密鍵を生成する秘密鍵生成装置20と、暗号化情報に基づいて生成したヘッダ情報をコンテンツに付加して配信用コンテンツを生成する配信用コンテンツ生成装置30とを備え、暗号化情報生成装置10が、2つの多項式の係数と双線形写像を用いた公開鍵とを暗号化情報として生成し、秘密鍵生成装置20が、2つの多項式の係数に基づいてユーザ秘密鍵を生成し、配信用コンテンツ生成装置30が、公開鍵に基づいてヘッダ情報を生成することを特徴とする。

(もっと読む)

サーバ装置、リファレンス保管装置及びリファレンス生成装置

【課題】 照合精度を一定水準に維持しつつ、任意のクライアント環境からネットワークを介してリファレンスを登録する。

【解決手段】 リファレンス生成装置200は、隠蔽化リファレンス情報及び生体認証コンテクスト情報を生成してクライアント装置100に送信する。クライアント装置100は隠蔽化リファレンス情報及び生体認証コンテクスト情報をサーバ装置300に送信する。サーバ装置300は、生体認証コンテクスト情報を検証した後、隠蔽化リファレンス情報から復元したリファレンス情報を登録する。これにより、上記課題を解決する。

(もっと読む)

デジタル署名及び認証のためのシステム及び方法

【課題】被認証者装置側に何らの演算ユニットをも要求することなく、公開キーの認証、又は、デジタル署名を行うためのメカニズムを提供する。

【解決手段】認証とデジタル署名を行うためのシステム及び方法は、読出しによってそのコンテンツが破壊されるデータの秘密アレイを格納したリードワンスメモリユニットと、暗号化されたアレイと、暗号化アレイを単一の公開キーに対して証明するツリーデータと、公開キーの証明書とを格納した通常のメモリとを備えており、その公開キーと証明書を被認証者装置へ送信し、リードワンスメモリユニット内において、署名された要求を、秘密アレイから受信する。認証システムは、それを暗号化してその結果を暗号化アレイの一のデータと比較することによりチェックし、そして、暗号化アレイが公開キーに対して、ツリーデータを利用して確認する。最後に、認証者装置は、公開キーが信頼できるか否かをチェックする。

(もっと読む)

暗号システム、暗号方法、管理局、時報局、送信端末、及び受信端末

【課題】タイムカプセル暗号を拡張した新しいタイムカプセル暗号を用いた暗号システムを提供する。

【解決手段】送信端末3は、管理局公開鍵と、送信対象情報の復号の時刻を示す復号時刻指定情報と、任意又は特定の時報局を示す対象時報局指定情報と、送信対象情報とを基に、暗号化情報を生成し、受信端末4に送信する。一方、受信端末4は、管理局公開鍵を用いて署名付き時報が正しい時報であるか否かを判定し、正しい時報である場合、当該時報に含まれる時報局指定情報及び時刻情報が、暗号化情報に含まれる対象時報局指定情報及び復号時刻指定情報と一定の関係を有することを条件として、前記暗号化情報を復号し、前記送信対象情報を取得する。

(もっと読む)

記憶装置の耐タンパー方法及び装置

【課題】 新規且つ改善された、記憶装置の耐タンパー方法及び装置を提供することを目的とする。

【解決手段】 装置内で使用されるソフトウェアを認証するための方法(600)は、当該装置に入力されるソフトウェアを、秘密鍵によって暗号化すること(610)と、当該装置に与えられる該ソフトウェアを、当該装置によるアクセスが可能なメモリから読み出した公開鍵を用いて、当該装置において復号すること(612)とを含む認証方法である。

(もっと読む)

複数の信頼ドメインへのデジタル証明書のバインディング

公開鍵基盤は、デジタル証明書を発行する関与者を含む。各デジタル証明書は、少なくとも2つの異なる信頼ドメインにおいて信用される。この公開鍵基盤は、信頼ドメインの間でのポリシーマッピングを使用しない。さらに、この公開鍵基盤は、信頼ドメインの如何なる対も相互証明書を介してリンクしない。1つの信頼ドメインのみが、任意の所定の時点でデジタル証明書にバインドされる。デジタル証明書にバインドされるべき現在の信頼ドメインは、依存者により選択された特定の証明書検証方法に基づいて、信用の時点で依存者により選択される。 (もっと読む)

301 - 320 / 642

[ Back to top ]