Fターム[5J104NA12]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 演算、アルゴリズム的構成要素 (1,696) | ハッシュ関数 (718)

Fターム[5J104NA12]に分類される特許

41 - 60 / 718

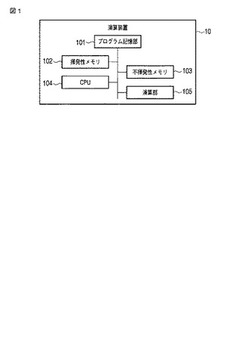

ハッシュ関数演算装置及び演算プログラム

【課題】 32ビットCPU及び64ビットCPUのいずれに利用されても互いに同一のハッシュ値を算出でき、ソースコードの共通化を実現できる。

【解決手段】 前記ハッシュ関数演算装置においては、CPU環境判定手段が、CPU環境が32ビットCPU環境であるか又は64ビットCPU環境であるかを判定し、この判定結果が64ビットCPU環境である旨を示すと、前記演算プログラムに記述された圧縮関数の演算の初期値及び定数をデータ記憶領域の上位32ビットに書込む。前記ハッシュ関数演算装置においては、当該生成されたメッセージブロックをデータ記憶領域の上位32ビットに書込む。左ローテーション演算実行手段は、左シフト演算実行手段、右シフト演算実行手段、論理和演算実行手段及びマスク処理手段を備え、圧縮関数の変数xに対してのローテーション基数32のnビット左ローテーション演算処理を実行する。

(もっと読む)

ネットワーク管理システム、管理装置、管理対象装置、ネットワーク管理方法及びコンピュータプログラム

【課題】盗聴によって認証用識別情報が第三者に知られた場合でも、管理対象装置への不正な設定を防ぐこと。

【解決手段】ネットワーク管理プロトコルとしてSNMPv1、SNMPv2cを用いる。管理装置は、共通鍵を用いてSETリクエストのメッセージ認証情報を算出し、メッセージ認証情報を含む認証用VarBindを作成し、認証用VarBindを含むSNMPメッセージを送信する。管理対象装置は、SETリクエストを受信すると認証用VarBindの有無を調べ、認証用VarBindが無い場合にはパケットを廃棄し、認証用VarBindがある場合には、認証用VarBind内のメッセージ認証情報がメッセージ認証情報キャッシュ内に存在するか調べ、存在する場合には、リプレイ攻撃と判定し異常終了を返す。

(もっと読む)

検証サーバ、プログラム及び検証方法

【課題】 HSMを用いる検証サーバにおいて、検証要求を受け付けてから検証結果を応答するまでの時間を短くし、検証サーバの処理性能を向上すること。

【解決手段】 HSMがI/F部148に接続されている検証サーバ130に、第一のソフトウェア暗号モジュール142と、第二のソフトウェア暗号モジュール143と、を備えておき、HSM、第一のソフトウェア暗号モジュール142及び第二のソフトウェア暗号モジュール143の負荷状態を暗号モジュール監視部141で監視し、証明書の検証処理において暗号演算を行う際には、暗号モジュール選択部140において負荷が最もかるい暗号モジュールをこれらのなかから選択して、暗号演算を行う。

(もっと読む)

認証連携システム、および、認証連携方法

【課題】複数のWebサービスを連携させた連携サービスを低コストで実現すること。

【解決手段】認証連携システムの認証サーバ4は、認証処理で扱う認証情報を入力として、秘匿化演算処理を行うことにより、認証情報ごとの秘匿認証情報を生成し、認証情報検証サーバ3は、認証サーバ4により生成された秘匿認証情報とその生成元である認証情報を使用するユーザ端末8のユーザを一意に特定するユーザIDとの組み合わせを複数組取得して互いに照合することで、その組み合わせについての流用が発生した複数の認証情報を抽出し、認証連携サーバ2は、ユーザ認証状態を構成する認証結果として、認証情報の流用が発生した認証結果を除外した後のユーザ認証状態が、ポリシを満たしているときにサービスを認可する。

(もっと読む)

電子データ配布システム

【課題】配布サーバの負荷を分散させつつ、機密情報の漏えいや電子データの改ざんを防ぐ。

【解決手段】利用者端末150の配信要求部172は、所定の起動時刻と、ランダムに生成される待機時間とを加算することによって配信要求時刻を求め、配信要求時刻に、配信要求を送信する。配信要求を受信すると、配布サーバ100の暗号化部123は、配布データ132からハッシュ値を算出し、鍵管理データベース131に格納されている共通鍵を用いて配布データ132を暗号化して暗号化データを作成する。配布サーバ100の配信部124は、ハッシュ値と暗号化データを送信する。暗号化データとハッシュ値を受信すると、利用者端末150の復号化部174は、予め配布されている共通鍵を用いて暗号化データを復号して配布データを復元し、配布データからハッシュ値を算出し、算出したハッシュ値と受信したハッシュ値に基づいて配布データの改ざんの有無を検証する。

(もっと読む)

デジタル署名と公開鍵の促進された検証

【課題】楕円曲線上の点の対のスカラー倍の合計と、曲線上の第3の点の間の関係の相等性を検証するための方法と装置を提供する。

【解決手段】有限体における群演算結合の促進された計算法が、オペランドの少なくとも1つが、相対的に小さなビット長を有するように調整することにより提供される。楕円曲線群においては、点Rを表現する値が、2つの別の点uGとvQの合計に対応するかという検証は、縮小ビット長の整数w、zを、v=w/zとなるように導出することにより行われる。検証の相等性R=uG+vQは、縮小ビット長のzとwを使用して、−zR+(

uz mod n)G+wQ=Oとして計算される。これはデジタル署名検証において有利であり、検証数の拡大が達成される。

(もっと読む)

署名装置、署名方法、および署名プログラム

【課題】原本確認のための関連情報の特定を容易にすること。

【解決手段】署名装置が含まれる署名システム100は、動画情報101内の各フレームに対する静止画像情報をそれぞれ生成する。また、生成時に、署名システム100は、静止画像情報を格納する静止画像情報ファイルに、動画情報101のIDとフレーム番号を含んだメタ情報を画像フォーマットに従った拡張領域に書き込む。書き込み後、署名システム100は、メタ情報が書き込まれた静止画像情報ファイルからダイジェスト情報を生成する。続けて、署名システム100は、静止画像情報ファイル1ダイジェスト情報、静止画像情報ファイル2ダイジェスト情報、静止画像情報ファイル3ダイジェスト情報、をフレーム番号順に記憶し、署名対象102として電子署名103を付与する。

(もっと読む)

分散情報管理システム、分散情報管理方法、および分散情報管理プログラム

【課題】分散配置された分散情報の正当性を正確に検証する。

【解決手段】署名情報を集約化することにより集約署名情報Bを算出し、分散装置から予め送り込まれた集約署名情報Aと集約署名情報Bとが等しい場合に、前記分散装置から送り込まれた分散情報を保持対象として決定する分散情報保有装置3と、異なる分散情報保有装置それぞれから前記保持対象である各分散情報を取得し、この分散情報の数が一定数以上である場合に、署名情報を含む予め設定された検証式に双線形性がある場合に各分散情報保有装置から取得した分散情報に基づき秘密情報の復元処理を行う分散情報装置2を備えた。

(もっと読む)

リーダライタ装置

【課題】RFIDタグのデータの不正な改竄を検出できるリーダライタ装置を得る。

【解決手段】RFIDタグ6は、固有ID部7にタグ固有情報を、記憶部8にHash値を記憶しており、リーダライタ装置1の制御部2は、送受信部3とアンテナ部4を介して、RFIDタグ6との間でデータの書込み、読取りを行うようになっており、データの書込み時には、RFIDタグ6からタグ固有情報を読取り、この読み取ったタグ固有情報と書込むべきデータを組み合わせてHash値を算出し、データをHash値とともにRFIDタグ6に書込み、データの読取り時には、RFIDタグからデータ及びHash値並びにタグ固有情報を読取り、この読み取ったタグ固有情報とデータを組み合わせてHash値を算出し、読み取ったHash値とを比較することにより、データの改竄を検出するようにしている。

(もっと読む)

情報処理装置、及び情報処理プログラム

【課題】長期署名の有効性を効率的に確認する。

【解決手段】長期署名グループは、長期署名一式データと情報ファイルから構成されている。長期署名一式データは、原本データと、当該原本データの長期署名データであるXAdESを圧縮して1つのファイルとしたものである。情報ファイルには、長期署名一式データのハッシュ値、XAdESに用いられているATSの有効期限、失効情報の配布ポイントとATSのシリアル番号などが記録されている。ハッシュ値により長期署名一式データの非破壊性を確認し、有効期限によりATSの有効期限を確認し、失効情報の配布ポイントから失効情報を取り寄せてATSの有効性を確認することができる。

(もっと読む)

アグリゲート署名システム、検証システム、アグリゲート署名方法及びアグリゲート署名プログラム

【課題】署名する人数が増えても署名サイズを一定値に抑制し、かつ効率的な演算処理によって順序付き電子署名を行うことができるアグリゲート署名システム、検証システム、アグリゲート署名方法及びアグリゲート署名プログラムを提供すること。

【解決手段】アグリゲート署名システムは、各ノードにおいて、直前のノードのメッセージから得られたハッシュ値と、自身のメッセージから得られたハッシュ値とに対して、自身のノードに割り当てられている署名鍵によって演算を行い、さらに、直前のノードにより生成された署名情報を用いて、自身の署名情報を生成する。

(もっと読む)

ハッシュ関数装置、ハッシュ関数装置の処理方法およびプログラム

【課題】安全性の高いハッシュ関数を実現する。

【解決手段】初段のストリーム暗号器10aが、鍵系列を出力する。入力メッセージをブロックの段数で分割した分割メッセージに前記鍵系列を結合して入力データを生成し、初段のハッシュ関数器20aが、前記入力データと初期鍵IVとからハッシュ値を演算する。そして、初段以降のハッシュ関数器が、前段のハッシュ関数器からのハッシュ値とストリーム暗号器が生成するデータとから演算したハッシュ値を後段のハッシュ関数器に出力し、最終段のハッシュ関数器20cのハッシュ値を出力ハッシュ値とする。

(もっと読む)

データ処理装置及びデータ保管装置及びデータ処理方法及びデータ保管方法及びプログラム

【課題】確率的暗号を利用した秘匿検索を安全に高速化する。

【解決手段】利用者端末装置201は、保管対象の文書情報に対して指定された保管キーワードから一意に得られる乱数値をエントロピー符号化して、保管対象の文書情報に対応付けられるタグがデータセンター装置301で保管される際にタグに付される保管索引値を生成し、保管対象の文書情報とタグと保管索引値をデータセンター装置301に送信する。データセンター装置301では、保管索引値を用いてタグを分類、索引化することができ、確率的暗号を利用した秘匿検索を安全に高速化することができる。

(もっと読む)

マッチングシステム、マッチングシステムの方法、結合装置及びプログラム

【課題】キーカラムの一致するデータの情報を秘匿化したマッチング技術を提供する。

【解決手段】マッチングシステムは、第一結合装置及び第二結合装置を備える。第一結合装置及び第二結合装置のそれぞれは、秘密鍵及び可換暗号関数fを用いて、キーカラムのデータの情報を秘匿化して、マッチングを行う。これにより、キーカラムの一致するデータの情報を秘匿化することができ、プライバシーを保護したデータ処理をすることができる。

(もっと読む)

情報共有方法、情報共有システム、情報共有装置、及びプログラム

【課題】高い安全性を確保しつつ、低い演算量で共有情報Ujを共有する。

【解決手段】第1情報共有装置がtを生成してT∈Gを出力する。第2情報共有装置がyを生成してY∈Gを出力する。第1情報共有装置は、演算式Vjがそれぞれ表す共有情報Uj生成する。第2情報共有装置は、演算式Wjにそれぞれ従って共有情報Ujを生成する。Vj,Wjは巡回群Gでの演算を表し、VmとVnとは互いに相違し、WmとWnとは互いに相違し、Uj=g(r(j,0,0)・a・b+r(j,0,1)・a・y+r(j,1,0)・b・t+r(j,1,1)・t・y)を満たし、(r(m,0,0), r(m,1,0), r(m,0,1), r(m,1,1))と(r(n,0,0), r(n,1,0), r(n,0,1), r(n,1,1))とが一次独立である。

(もっと読む)

情報処理装置、情報処理方法、およびプログラム

【課題】所定のコマンドに対する受信機器の応答時間に基づいて通信距離を判別する。

【解決手段】ランダムチャレンジ受信制御部は、送信側の端末からのランダムチャレンジ(RC)を受信し、認証データ生成部に供給する。ランダムチャレンジ受信制御部はRCを受信した旨を表すRC受信メッセージを送信側に送信する。認証データ生成部は、RCに対してハッシュ処理を施し、その結果得られた認証データを応答メッセージ生成部に供給する。応答メッセージ送信制御部は、送信側からの応答要求コマンドを受信する前のタイミングで、応答メッセージ生成部を制御して、認証データを含む応答メッセージを生成させるとともに、応答要求コマンドを受信したとき、その応答メッセージを送信先の端末に送信する。本開示は、例えばコンテンツ提供システムに適用できる。

(もっと読む)

手書き署名取得装置、手書き署名取得プログラム、手書き署名取得方法

【課題】帳票書式データに対しての署名の改ざん、偽造を防止する手書き署名取得装置を提供する。

【解決手段】手書き署名取得装置は、タッチパネルと、署名画像取得部と、改ざん判定部と、特定情報取得部と、合成部とを有する。署名画像取得部は、タッチパネルに表示された帳票書式データの署名欄の領域を切り出して署名画像として取得する。改ざん判定部は、署名画像取得部によって取得された署名画像が、帳票書式データに対してタッチパネルを介して手書きで署名された画像であるか否かを判定する。特定情報取得部は、帳票書式データを特定する情報を取得する。合成部は、改ざん判定部によって手書きで署名が行われたと判定された場合、特定情報を署名画像に組み込む。

(もっと読む)

ストレージ装置、ストレージ方法およびプログラム

【課題】耐タンパデバイスやOSの特殊な領域を使用すること無しに、暗号学的に安全、かつ効率的なストレージ装置を提供する。

【解決手段】ソフトウェアのみで構成されるストレージ装置であって、秘密鍵生成手段は、N個の秘密鍵を生成する。隠蔽手段は、N個の秘密鍵をプログラム内に隠蔽する。乱数生成手段は、乱数を生成する。暗号鍵生成手段は、N個の秘密鍵と生成した乱数とから暗号鍵を生成する。暗号化手段は、格納されるデータを生成した暗号鍵で暗号化する。

(もっと読む)

プライバシを保障した機器間接続方法

【課題】通信相手となる端末を指定する際に、当該端末の登録情報を秘匿しつつ、開示管理装置上の登録情報を元にした確実な端末識別情報の指定を可能とする。

【解決手段】インターネットなどの第1通信ネットワークにPC−AとPC−Bが接続されており、それぞれが第1通信ネットワーク上での通信機能を備え、PC−Bには例えばプリンタなどの端末装置が接続されているとき、PC−Aのパーソナルネットへの上記端末装置の取り込みを安全に行うものである。このためには、例えば携帯電話ネットワークなどの第3者に認証された第2通信ネットワーク上の通信装置を使用する。また、PC−Aの使用者にPC−Bの使用者情報の開示がないようにするために、PC−AとPC−Bとの仲介として第1通信ネットワークに接続された管理装置を使用して、上記端末装置に関する情報だけで、上記の取り込みを行う。

(もっと読む)

時刻認証システム、時刻認証方法および移動体通信基地局

【課題】ストリームデータに対して時刻認証を行うことで、原本性保証および真正性検証を行い、法的な証拠能力を持たせる。

【解決手段】

電子署名データ管理装置1aは、ストリームデータを所定のデータ構成単位で抽出し、当該抽出した所定の複数データから合成データ200を生成するデータバッファリング処理部14と、合成データ200に対するHash300を生成するHash生成部15と、Hash300をTSA2aへ送信するHash送信処理部16と、TSA2aからHash300に対するトークン400を受信するトークン受信処理部17と、合成データ200、Hash300およびトークン400を合わせて電子署名データ500を生成する電子署名データ生成処理部18と、電子署名データ500を記憶する記憶装置19とを備えた。

(もっと読む)

41 - 60 / 718

[ Back to top ]