国際特許分類[G09C1/00]の内容

物理学 (1,541,580) | 教育;暗号方法;表示;広告;シール (131,780) | 秘密の必要性を含む暗号または他の目的のための暗号化または暗号解読装置 (4,303) | あらかじめ決められた方式によって,符号または符号群を入れかえ,またはそれらと他を置き換えることによって,与えられた符号の順序,例.理解できる原文,を理解できない符号の順序に交換する装置または方法 (4,074)

国際特許分類[G09C1/00]の下位に属する分類

図表形式の暗号化する符号を用いることによるもの (29)

適当な方法で対応する原文または暗号化された原文を示すために,符号またはキーによりきめられた位置へ互いに相対的に移動する符号の伝搬媒体または表示器をもつもの (11)

明瞭な原文を構成している符号に該当する要素が暗号化された原文を構成している符号に該当する要素に機能的に結合されており,装置の操作の間自動的にかつ連続的に,符号化部材またはキーによって変換される結合によるもの (6)

国際特許分類[G09C1/00]に分類される特許

201 - 210 / 4,028

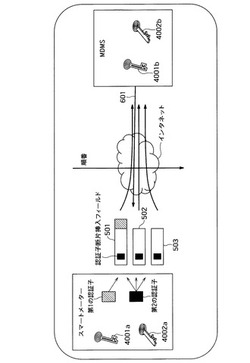

データ送信装置および認証方法

【課題】性質の異なる複数のネットワーク機器が混在したネットワーク通信回線を介したデータ認証を、当該ネットワーク機器の性質を予め考慮することなく適切な認証方式を用いて行う。

【解決手段】データ送信装置は、認証子生成部と、通信部とを備える。前記認証子生成部は、第1の暗号鍵4001aを用いて第1の認証子を生成し、第2の暗号鍵4002aを用いて第1乃至第n断片情報を含む第2の認証子を生成する。前記通信部は、前記第1の認証子と前記第1断片情報とを含む第1のパケット501を送信先機器に送信し、前記第1のパケットの送信後、認証の成功を示す応答601を一定期間内に前記送信先機器から受信しなかった場合、前記第iの断片情報を含む第i(iは2以上でn以下の整数)のパケット502、503を、前記送信先機器に順次送信する。

(もっと読む)

暗号処理システム、暗号化装置、復号装置、及びプログラム、並びに暗号処理方法

【課題】鍵のビット長を短くでき、巨大素数を用意せずとも高い安全性を容易に実現可能な暗号化技術の提供。

【解決手段】暗号化装置は、N次元空間内の空間充填曲線の鍵曲線Hkを複数記憶する鍵曲線記憶手段、鍵番号Kを復号装置と交換する鍵番号交換手段、メッセージ・コードをN次元空間に写像しメッセージ点Yを生成するメッセージ点生成手段、N次元空間の点Aを鍵曲線HKにより1次元序数空間の序数iAに単射する関数をLK(A)、その逆関数をLK−1(iA)とすると、点Yに基づきエンコード関数feを用いV=LK−1[fe(LK(Y))]により点Vを算出する暗号コード生成手段を備え、復号装置は、鍵曲線記憶手段、鍵番号交換手段、及び点Vに基づき、Y=LK−1[fe−1(LK(V))]によりメッセージ点Yを算出する復号演算手段を備えた。

(もっと読む)

情報通信システム、情報処理方法、ノード装置及びプログラム

【課題】 管理装置の投稿処理の集中を避けるとともに、インターネットに公開するのには不適切なコンテンツが投稿されることを制限することである。

【課題を解決するための手段】

メタ情報ファイルを送信したノード装置の電子署名により、センターサーバSVは認証処理を実行する。認証処理は、メタ情報ファイルの送信元のノード装置が正規な装置であるかを判定する処理である。センターサーバSVは、正規な装置であると認証すると、受信したメタ情報ファイルと、メタ情報ファイルに付与されたコンテンツIDとを対応付けて記憶する。そして、センターサーバSVは、電子署名付きのメタ情報ファイルを、メタ情報ファイルの送信元のノード装置T3−1へ送信する。ノード装置T3−1は電子署名付きのメタ情報ファイルを受信すると、受信したメタ情報ファイルをオーバーレイネットワークOLで送受信可能なように公開する。

(もっと読む)

暗号通信路復帰方法、暗号通信装置及び暗号通信システム

【課題】仮想的な暗号通信路が切断されたとき、迅速に仮想的な暗号通信路を自動復帰させることが可能な暗号通信路復帰方法、暗号通信装置及び暗号通信システムを提供することを目的とする。

【解決手段】仮想的な暗号通信路が切断されたときに自動復帰させる暗号通信路復帰方法であって、仮想的な暗号通信路を利用する為に必要な情報を、端末1と端末2とに記憶する情報記憶ステップと、情報を管理装置3へ登録する情報登録ステップと、端末1と端末2とに記憶されている情報のうち少なくとも一方が使用不能となり、仮想的な暗号通信路が切断されたときに、情報が使用不能となった端末1又は端末2の少なくとも一方が、管理装置3から情報を読み出す情報読出ステップと、管理装置3から読み出した情報を使用して仮想的な暗号通信路を自動復帰させる暗号通信路復帰ステップとを有することにより上記課題を解決する。

(もっと読む)

安全なパケット伝送のための暗号化方法

【課題】ネットワークのエンドポイントの間でパケットを安全に伝送する方法を提供する。

【解決手段】現存するホップバイホップセキュリティアソシエーションを使用してエンドツーエンドキーを確立する。また、パケット固有暗号化キーPEKがパケットpを暗号化するのに使用される。キーPEKの署名は、2つのノードで共有される完全性キーを使用して2つのノードのそれぞれで別々に計算される。署名は、2つのノードのうちの一方から他方に対して、パケットpに関連付けて送信される。受信するノードは、署名を使用して、パケットpがPEKを所有するエンティティによって発信されたことを検証する。

(もっと読む)

情報処理システム、及び情報処理方法

【課題】仮想化環境下において、ゲストOSで用いられる鍵を安全に管理でき、信頼性の高い暗復号処理を行える情報処理システムを提供する。

【解決手段】ゲストOS60の暗号利用アプリケーション62が暗復号APIを呼び出すと、暗復号要求が拡張暗号化提供部61に送られる。拡張暗号化提供部61は、暗復号要求を受けると、ゲストOS60とホストOS50との間に、セキュアな通信チャネルを構築し、暗復号処理をホストOS50に委託する。ホストOS50の暗復号制御部51は、鍵管理部53から暗号鍵を検索し、検索された暗号鍵を用いて、ゲストOS60が要求する暗復号処理に対応する暗復号処理を実施し、処理結果をゲストOS60の拡張暗号化提供部61に送り、拡張暗号化提供部61は、この処理結果を暗号利用アプリケーション62に送信する。

(もっと読む)

情報処理装置、及び情報処理プログラム

【課題】長期署名の有効性を効率的に確認する。

【解決手段】長期署名グループは、長期署名一式データと情報ファイルから構成されている。長期署名一式データは、原本データと、当該原本データの長期署名データであるXAdESを圧縮して1つのファイルとしたものである。情報ファイルには、長期署名一式データのハッシュ値、XAdESに用いられているATSの有効期限、失効情報の配布ポイントとATSのシリアル番号などが記録されている。ハッシュ値により長期署名一式データの非破壊性を確認し、有効期限によりATSの有効期限を確認し、失効情報の配布ポイントから失効情報を取り寄せてATSの有効性を確認することができる。

(もっと読む)

認証システム、認証方法、認証プログラム及び記録媒体

【課題】迷惑行為の実施を不可能とすると共に、人間には容易に認識可能な視覚型アンチロボットテストを提供する。

【解決手段】前記サーバは、前記クライアントから受信した情報に基づいて認証を行なう認証部と、認証用画像を生成する認証用画像生成部と、該認証用画像生成部により生成された認証用画像を前記クライアントに提示する認証用画像提示部と、前記クライアントとの通信を行なう通信部と、前記認証部における認証が成功した場合前記クライアントから受信したサービス要求指示に応じて該クライアントにサービスの提供を行なうサービス提供部と、前記認証部、前記認証用画像生成部、前記認証用画像提示部、前記通信部、及び前記サービス提供部を含め当該サーバの各種制御を行なう制御部と、を備えている。

(もっと読む)

センサデバイス、及びその制御方法

【課題】センサノードで収集した情報を安全に送信すると共に、センシング処理以外の処理における消費電力の増加の影響を軽減する。

【解決手段】センサノードで暗号化に用いる擬似乱数列を初期化、更新する処理を、パワーオン時や、外部電源による充電や給電時、あるいはバッテリの残量が十分である場合のみ実行する。また、送信する暗号化データには、疑似乱数列の初期化から、そのパケットを暗号化した乱数を出力するまでの出力回数を付加する。

(もっと読む)

アグリゲート署名システム、検証システム、アグリゲート署名方法及びアグリゲート署名プログラム

【課題】署名する人数が増えても署名サイズを一定値に抑制し、かつ効率的な演算処理によって順序付き電子署名を行うことができるアグリゲート署名システム、検証システム、アグリゲート署名方法及びアグリゲート署名プログラムを提供すること。

【解決手段】アグリゲート署名システムは、各ノードにおいて、直前のノードのメッセージから得られたハッシュ値と、自身のメッセージから得られたハッシュ値とに対して、自身のノードに割り当てられている署名鍵によって演算を行い、さらに、直前のノードにより生成された署名情報を用いて、自身の署名情報を生成する。

(もっと読む)

201 - 210 / 4,028

[ Back to top ]