国際特許分類[G09C1/00]の内容

物理学 (1,541,580) | 教育;暗号方法;表示;広告;シール (131,780) | 秘密の必要性を含む暗号または他の目的のための暗号化または暗号解読装置 (4,303) | あらかじめ決められた方式によって,符号または符号群を入れかえ,またはそれらと他を置き換えることによって,与えられた符号の順序,例.理解できる原文,を理解できない符号の順序に交換する装置または方法 (4,074)

国際特許分類[G09C1/00]の下位に属する分類

図表形式の暗号化する符号を用いることによるもの (29)

適当な方法で対応する原文または暗号化された原文を示すために,符号またはキーによりきめられた位置へ互いに相対的に移動する符号の伝搬媒体または表示器をもつもの (11)

明瞭な原文を構成している符号に該当する要素が暗号化された原文を構成している符号に該当する要素に機能的に結合されており,装置の操作の間自動的にかつ連続的に,符号化部材またはキーによって変換される結合によるもの (6)

国際特許分類[G09C1/00]に分類される特許

171 - 180 / 4,028

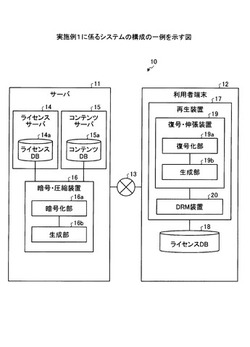

暗号化プログラム、復号化プログラム、暗号化方法、復号化方法、システムおよびコンテンツの生成方法

【課題】鍵情報が類推されてしまうことを抑制すること。

【解決手段】暗号・圧縮装置16は、暗号化対象データの一部分である第1のデータ部分を第1の鍵情報に基づいて暗号化する暗号化部16aを有する。暗号・圧縮装置16は、第1のデータ部分及び第1の鍵情報に基づいて所定のアルゴリズムで第2の鍵情報を生成する生成部16bを有する。また、暗号化部16aは、暗号化対象データの第1のデータ部分と異なる一部分である第2のデータ部分を第2の鍵情報に基づいて暗号化する。

(もっと読む)

楕円曲線生成方法、楕円曲線生成装置及び楕円曲線生成プログラム

【課題】楕円曲線を効率良く生成すること。

【解決手段】楕円曲線生成装置は、算出部と生成部とを有する。算出部は、Brezing−Weng法における埋め込み次数を入力値として受け付け、受け付けた入力値に対して、Brezing−Weng法における部分群位数多項式の次数が所定値以下となる判別式を、埋め込み次数と判別式に係る円分体の拡大次数に基づいて算出する。生成部は、算出部により算出された判別式と埋め込み次数とを用いて、Brezing−Weng法に基づいて楕円曲線を生成する。

(もっと読む)

電子データ配布システム

【課題】配布サーバの負荷を分散させつつ、機密情報の漏えいや電子データの改ざんを防ぐ。

【解決手段】利用者端末150の配信要求部172は、所定の起動時刻と、ランダムに生成される待機時間とを加算することによって配信要求時刻を求め、配信要求時刻に、配信要求を送信する。配信要求を受信すると、配布サーバ100の暗号化部123は、配布データ132からハッシュ値を算出し、鍵管理データベース131に格納されている共通鍵を用いて配布データ132を暗号化して暗号化データを作成する。配布サーバ100の配信部124は、ハッシュ値と暗号化データを送信する。暗号化データとハッシュ値を受信すると、利用者端末150の復号化部174は、予め配布されている共通鍵を用いて暗号化データを復号して配布データを復元し、配布データからハッシュ値を算出し、算出したハッシュ値と受信したハッシュ値に基づいて配布データの改ざんの有無を検証する。

(もっと読む)

デジタル署名と公開鍵の促進された検証

【課題】楕円曲線上の点の対のスカラー倍の合計と、曲線上の第3の点の間の関係の相等性を検証するための方法と装置を提供する。

【解決手段】有限体における群演算結合の促進された計算法が、オペランドの少なくとも1つが、相対的に小さなビット長を有するように調整することにより提供される。楕円曲線群においては、点Rを表現する値が、2つの別の点uGとvQの合計に対応するかという検証は、縮小ビット長の整数w、zを、v=w/zとなるように導出することにより行われる。検証の相等性R=uG+vQは、縮小ビット長のzとwを使用して、−zR+(

uz mod n)G+wQ=Oとして計算される。これはデジタル署名検証において有利であり、検証数の拡大が達成される。

(もっと読む)

復号結果検証装置、方法及びプログラム

【課題】復号装置が復号のための計算を正しく行ったかどうかを検証することができる技術を提供する。

【解決手段】Gを可換群、EをGの元を平文とする公開鍵暗号方式における準同型性の暗号化関数、Bを集合S⊆Gを値域とし任意の0ではないx∈Gについて(S+x)∩Sの元で0ではないものを計算することが困難な関数、mをメッセージ、C=E(B(m))を暗号文、IをGの元xを入力としてx=B(m’)となるm’が存在する場合には真を出力する関数とする。乱数r∈Gを生成する。送信情報C0=E(r)を計算する。C+C0を、暗号化関数Eを復号可能であり受信したC+C0を復号しその復号結果dを出力する復号装置2に送信する。復号装置2から復号結果dを受信する。検証情報d’=d−rを計算する。I(d’)=真であるか判定する。

(もっと読む)

安全確実なインスタント・メッセージング

【課題】安全確実なインスタント・メッセージングについて記載する。

【解決手段】一実施形態では、メッセージング・デバイスが申し込み識別子を暗号化して、暗号化申し込みメッセージを発生し、ピア・ツー・ピア通信リンクを通じて、暗号化申し込みメッセージを受信側メッセージング・デバイスに伝達する。受信側メッセージング・デバイスは、暗号化申し込みメッセージを解読し、申し込み識別子を返答申し込み識別子として暗号化し、暗号化申し込み返答を発生する。メッセージング・デバイスは、受信側メッセージング・デバイスからの暗号化申し込み返答を受信し、暗号化申し込み返答を解読し、返答申し込み識別子が申し込み識別子と一致することを検証して、ピア・ツー・ピア通信リンクを通じて伝達するときに、通信が安全確実であることを確立し、更に任意に、受信側メッセージング・デバイスにおいて受信する通信に関する制御方針を確立する。

(もっと読む)

ネットワーク装置、診断方法、及びプログラム

【課題】暗号通信にて発生した通信障害の原因を、秘匿性を失うことなく判別する。

【解決手段】任意の装置と暗号通信を行うネットワーク装置は、この任意の装置との暗号通信の方式を定めるパラメータを交換することの成否を判定し、また、暗号通信の成否を判定することにより、この装置との間に通信障害が発生した場合に、通信障害の原因を判別する。また、判別された原因をこのネットワーク装置から通知されることにより、他の装置は、直接接続されないネットワークに発生した通信障害の原因を判別する。

(もっと読む)

秘密分散システム、装置及びプログラム

【課題】 意図しない保管サーバ装置内に複製情報が残っていたとしても、秘密情報を無効化する。

【解決手段】 実施形態の秘密分散システムは、秘密分散装置、複数の第1保管サーバ装置及び少なくとも1つの第2保管サーバ装置を備えている。前記各第1保管サーバ装置においては、前記秘密分散装置から送信された削除要求を受けると、当該受信した削除要求内の名称情報に基づいて、当該名称情報に関連付けられた保管位置情報を前記保管位置情報記憶手段から読出す。前記各第1保管サーバ装置においては、前記読出された保管位置情報に基づいて、前記受信された削除要求内の名称情報により示される分散情報及び複製情報を全て削除する。

(もっと読む)

認証システム、認証装置、認証局、認証方法、及びプログラム

【課題】証明書失効リストの発行タイミング及び取得タイミングに依存することなく、電子証明書の有効性判断を行い得る、認証システム、認証装置、認証局、認証方法、及びプログラムを提供する。

【解決手段】認証システム5は、電子証明書に対して認証を行う認証装置1と、電子証明書を発行する認証局2とを備える。認証局2は、失効予定にある電子証明書を特定する証明書失効予定リストと、失効された電子証明書を特定する証明書失効リストとを作成する。認証装置1は、電子証明書が、証明書失効リスト及び証明書失効予定リストのいずれに含まれるかを判定し、証明書失効リストに含まれる場合は、失効の旨を端末装置3に通知し、証明書失効予定リストに含まれている場合は、失効予定日時が経過しているかを判定する。認証装置1は、経過していない場合は失効の予定を端末装置3に通知し、経過している場合は失効予定日の経過を端末装置3に通知する。

(もっと読む)

情報処理装置、情報処理方法、および、通信装置

【課題】サーバから配信されるコンテンツを再生する装置の消費電力を削減する。

【解決手段】NFC通信部は、ICカードと近接無線通信を行い、コンテンツを利用するためのライセンス情報および認証間隔情報を取得する。ネットワーク通信部は、ライセンス認証サーバにライセンス情報を送信し、ライセンス情報の認証が成功した場合にコンテンツ配信サーバから送信されるコンテンツを取得する。制御部は、コンテンツ配信サーバから取得したコンテンツを再生する。NFC通信部は、コンテンツの再生中に、認証間隔情報に基づいて、定期的にライセンス情報を取得するためにICカードとの近接無線通信を試み、制御部は、ICカードから取得したライセンス情報による再認証の結果に基づいて、コンテンツの再生を継続または停止する。本技術は、例えば、コンテンツ配信システムの端末装置に適用できる。

(もっと読む)

171 - 180 / 4,028

[ Back to top ]