Fターム[5B285CA44]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 暗号化技術利用 (4,900) | 電子署名 (761)

Fターム[5B285CA44]に分類される特許

101 - 120 / 761

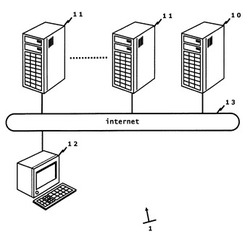

ダウンロード装置及びコンテンツ販売システム

【課題】ユーザ認証に係わるプロバイダ装置側の負荷を減らすことができ,かつ,一度だけ会員登録すれば,複数のプロバイダサイトからコンテンツを購入することのできるコンテンツ販売システム提供する。

【解決手段】コンテンツ販売システムのダウンロード装置10には,プロバイダ装置11からユーザの認証情報を受信すると,ダウンロード装置10に予め登録されているプロバイダ装置11であるか検証する手段と,ダウンロード装置10に予め登録されているプロバイダ装置11である場合,プロバイダ装置11から受信したユーザの認証情報を認証する手段と,ユーザの認証情報を認証結果に少なくとも基づき,ダウンロードの許可を判定する手段を備えている。

(もっと読む)

データ記憶およびアクセスシステム

【課題】インターネットのユーザがインターネット上で公開されるデータへアクセスする際の著作権侵害問題の解決方法を提供する。

【解決手段】ダウンロードされたデータの記憶手段と支払確認手段とを備えた可搬データ記憶装置を設け、インターネットアクセス用の端末を設け、可搬データ記憶装置をその端末に結合し、その端末を使用して支払情報を支払確認手段から読出し、支払情報を確認し、データを可搬記憶装置中にデータサプライヤからダウンロードする。

(もっと読む)

秘密鍵共有システム、方法、データ処理装置、管理サーバ、及びプログラム

【課題】サーバ側でユーザの秘密鍵を持たないオンライン・ストレージ・サービスを実現し、ユーザの複数の機器の間でこの秘密鍵をネットワーク経由で共有することを可能にする技術の提供。

【解決手段】機器Aは、ユーザ秘密鍵を要求する要求メッセージに、自装置の機器公開鍵を含めて送信し、ユーザ秘密鍵を保持している機器Bは、前記要求メッセージに対する応答メッセージに、自装置の機器公開鍵を含めて送信し、機器Aは、自装置が保持している機器公開鍵の確認用情報(1)と機器Bから送信されてきた機器公開鍵の確認用情報(2)とを提示し、機器Bは、自装置が保持している機器公開鍵の確認用情報(3)と機器Aから送信されてきた機器公開鍵の確認用情報(4)とを提示し、(1)と(4)が一致し、且つ、(2)と(3)が一致することを条件として、ユーザ秘密鍵の共有を許可し、機器Bは、自装置が保持しているユーザ秘密鍵を暗号化して送信する。

(もっと読む)

ネットワーク認証システム、ネットワーク認証方法およびプログラム

【課題】通信プロトコルに依存しないネットワーク認証システム、ネットワーク認証方法およびプログラムを提供する。

【解決手段】ユーザ端末は、サービス提供サーバからのサービスの提供に関して、認証サーバからユーザ認証されており、ユーザ端末が、認証サーバへ認証要求を送信し、認証サーバが、受信した認証要求に対して、認証を行う。認証サーバは、認証処理の完了後に、ユーザ情報やユーザのアクセス履歴等のユーザを識別するためのファイルと認証用ファイルとを作成し、作成したファイルをユーザ端末に送信する。ユーザ端末は、受信したファイルを格納し、機能提供サーバに対して、認証用ファイルとともに、認証要求を送信する。そして、機能提供サーバが、認証ファイルの検証を行い、検証が完了した後に、情報提供を行う。

(もっと読む)

Web認証システム、携帯端末、Web端末、Webサーバ、Web認証方法、及びこれらのプログラム

【課題】携帯端末からWeb端末を経由してネットワーク上のWebサイトへのログイン認証を行うWeb認証システムを提供する。

【解決手段】携帯端末11は、ネットワーク経由で、Webサイトへのログインに必要な認証チケットの送信要求をWebサーバ13に対して行い、Webサーバ13からネットワーク経由で、乱数で生成された認証用番号からなるチケットに当該WebサイトのURL情報が付与された認証チケットを受信し、必要に応じて署名を付与した後、赤外線通信用のデータに変換し、赤外線通信によるWeb端末12経由で、認証チケットの内容をWebサーバ13に送信し、Webサーバ13による事前に送信していたチケットと認証チケットの内容における認証用番号が同一であるか否かを確認するチケット同定処理後に、チケット同定に成功したか否かを示す旨をネットワーク経由で受信する。

(もっと読む)

携帯可能電子装置、携帯可能電子装置の制御方法及びICカード

【課題】安全性を損なうことなく署名検証処理に要する時間を効率化することのできる携帯可能電子装置、携帯可能電子装置の制御方法及びICカードを提供する。

【解決手段】過去に署名検証が成功した、第1の属性をもつ公開鍵証明書を記憶する証明書記憶ステップと、過去に署名検証か成功した、第1の属性と異なる第2の属性をもつ公開鍵証明書の一部の情報を記憶する履歴情報記憶ステップと、外部機器から公開鍵証明書とこの証明書の署名検証要求とを受信する受信ステップと、記憶されている第1の属性をもつ公開鍵証明書及び記憶されている第2の属性をもつ公開鍵証明書の一部の情報と、受信した公開鍵証明書とを比較照合する比較照合ステップと、比較照合結果から受信した公開鍵証明書が過去に検証されていないと判断したときは、公開鍵暗号スキームを利用して公開鍵証明書を検証するように制御する制御ステップとを備えた携帯可能電子装置の制御方法である。

(もっと読む)

Web認証システム、携帯端末、Web端末、Webサーバ、Web認証方法、及びこれらのプログラム

【課題】赤外線通信機能を有する携帯端末からネットワーク上のWebサイトへのログイン認証を行うWeb認証システムを提供する。

【解決手段】Web認証システム1では、携帯端末11は、Webサーバ13から携帯電話網経由の電子メールで、乱数で生成された認証用番号からなるチケットに当該WebサイトのURL情報が付与された認証チケットを受信して、当該電子メールから認証チケットを分離し、分離した認証チケットを必要に応じて署名を付与した後、赤外線通信用のデータに変換し、赤外線通信によるWeb端末12経由で、認証チケットの内容をWebサーバ13に送信し、Webサーバ13による事前に送信していたチケットと認証チケットの内容における認証用番号が同一であるか否かを確認するチケット同定処理後に、チケット同定に成功したか否かを示す旨を携帯電話網経由の電子メールで受信する。

(もっと読む)

データ転送方法、データ転送システム、データ送信装置、データ管理装置、データ復号装置およびコンピュータプログラム

【課題】ネットワーク上でデータを安全に転送すること。

【解決手段】本発明に係るデータ転送方法は、指定された利用者に宛ててデータを送信するデータ送信装置12が、データの送信先であるデータ管理装置13から利用者に対応する公開鍵を取得する公開鍵取得工程と、データ送信装置12が、暗号化されたデータである暗号化済データと、データを復号するための復号鍵であって公開鍵取得工程において取得された公開鍵で暗号化された復号鍵である暗号化済復号鍵とをデータ管理装置13へ送信するデータ送信工程と、データ管理装置13が、データ送信工程において送信された暗号化済データと暗号化済復号鍵とを利用者と対応付けて記憶手段に保管するデータ保管工程とを含む。

(もっと読む)

匿名交渉システム、方法及びユーザ装置

【課題】匿名での身分保証、追跡性、非結合性、部分非結合性といった要件を満たすように、ユーザ間の匿名交渉を実現させる。

【解決手段】ユーザ装置20A,20Bは、交渉ID毎に、自身交渉公開鍵及び自身交渉秘密鍵を生成した後、自身交渉公開鍵及び交渉IDにグループ署名を付与して共有する。ユーザ装置20A,20Bは、新たなメッセージに自身交渉秘密鍵に基づいて電子署名を付与した電子署名付メッセージを交渉相手交渉公開鍵に基づいて暗号化し、得られた暗号化電子署名付メッセージを匿名交渉管理装置10の交渉内容記憶部15に書き込む。ユーザ装置20B,20Aは、匿名交渉管理装置10から閲覧した暗号化電子署名付メッセージを自身交渉秘密鍵に基づいて復号し、得られた電子署名付メッセージの電子署名を交渉相手交渉公開鍵に基づいて検証し、検証結果が正当のとき、メッセージを受理する。

(もっと読む)

生体認証システムおよび携帯端末

【課題】利用者の生体情報パターンを保護し、高いセキュリティの下で生体認証処理を行うことが可能な生体認証システムおよび携帯端末を提供する。

【解決手段】認証システムは、携帯端末と、携帯端末に装着可能であり、メモリに予め記憶した生体情報パターンを用いて照合処理を行うICチップと、画像処理サーバを備える。携帯端末は、撮像手段により撮影した生体画像データを画像処理サーバに送信する。画像処理サーバは受信した生体画像データから生体情報パターンを生成し、生成した生体情報パターンを携帯端末に送信する。携帯端末は装着されたICチップに受信した生体情報パターンを送信し、ICチップはメモリに記憶された生体情報パターンと受信した生体情報パターンを用いて照合処理を行い、照合結果を携帯端末に送信する。

(もっと読む)

機器情報送信方法、機器情報送信装置、機器情報送信プログラム

【課題】サービスの安全性を確保することができ、機器がサービスの提供者からサービス

の提供を受けられるか否かを利用者が容易かつ効率的に確認できるようにすること。

【解決手段】環境管理局において、機器ベンダーから提供された機器の環境に係る情報に

基づいて機器ごとの電子署名を生成し、サービス利用者は、環境管理局において生成され

た電子署名に基づいて機器に係る情報の情報出力要求を生成してその情報出力要求を環境

管理局に送信し、環境管理局ではその情報出力要求を受信した場合に、機器に係る情報を

記憶したデータベースから識別情報に対応する機器に係る情報を検索し、検索結果に係る

情報を当該機器がサービスの提供が受けられる機器であるか否かを示す情報としてサービ

ス利用者に送信する。

(もっと読む)

証明書検証システム、経路制約情報生成装置、証明書検証装置および証明書検証方法

【課題】最適な証明書パスを効率良く特定し、最適な証明書パスに基づいて検証対象証明書を検証できるようにすることを目的とする。

【解決手段】パス情報生成装置200は、多数存在する証明書パスを検証して正当な証明書パスを特定する(S110)。そして、パス情報生成装置200は、正当な証明書パス毎に経路情報および制約情報を生成する(S120)。経路情報は正当な証明書パスを構成する複数の証明書を示し、制約情報は正当な証明書パスの制約条件を示す。パス検証装置300は、多数の経路情報のうち検証対象証明書103が制約条件を満たす経路情報を制約情報に基づいて特定する(S140)。パス検証装置300は、特定した経路情報に示される最下位の証明書を用いて検証対象証明書103を検証する(S150)。

(もっと読む)

データ作成方法、データ作成装置及びコンピュータプログラム

【課題】デジタルデータと証明書とを一体化したファイルを作成し、デジタルデータと証明書の内容証明を同時に行う。

【解決手段】データ証明装置1は、ユーザ端末2及びタイムスタンプ付与装置3と通信可能に接続し、証明対象の原本データをユーザ端末2から受信する原本データ受付手段と、原本データに対応する証明書ファイルを作成し、この証明書ファイルに原本データそのものを添付して中間ファイルを作成する中間ファイル作成手段と、中間ファイルをタイムスタンプ付与装置3に送信するタイムスタンプ要求手段と、タイムスタンプ付与装置3から中間ファイルのハッシュ値及び日時情報を包含する日時保証情報を受信する日時保証情報取得手段と、受信した日時保証情報を中間ファイルに埋め込み証明済ファイルを作成する証明済ファイル作成手段と、この証明済ファイルをユーザ端末2に送信する証明済ファイル送信手段とを備える。

(もっと読む)

送信システムにおけるデバイスタイプ認証

【課題】本発明の一般的な目的は、通信システムにおいてデバイスタイプ認証を実現することである。本発明の他の目的は、信号を発する広範囲に及ぶ試みを回避するような方法およびデバイスを実現することである。

【解決手段】通信システム(1)では、情報を含む、好ましくはデバイスタイプ関連コミットメントと関係するヘッダに、さらにその情報用の署名を付ける。署名により、ヘッダ情報の信憑性が保証される。好ましくは第1のデバイス(20)の少なくとも不正使用防止デバイスタイプに固有の情報に基づいて、第1のデバイス(20)で不正使用防止になるように署名を作成する。ヘッダ情報および署名はコンテンツプロバイダ(10)へ伝送され、そこで、署名の検証が行われてから、デバイスタイプ関連コミットメントが有効であると認められる。このような署名をシステムで使用する場合には、HTTPまたはSMTPを使用するのが好ましい。

(もっと読む)

デジタル証明書無効化方法、デジタル証明書無効化装置、デジタル証明書無効化システム、プログラム及び記録媒体

【課題】 デジタル証明書を無効化する場合に、正規のデジタル証明書や鍵の流出を防止できるようにする。また、通信装置が適当でない通信相手に対応するための処理負荷を低減する。

【解決手段】 上位装置30に、下位装置40から有効な下位装置用正規公開鍵証明書を受信し(S305)、その受信した下位装置用正規公開鍵証明書又は、その証明書に基づく通信経路で受信した情報に基づいて、その公開鍵証明書を無効化すべきと判断した場合に、無効化用の公開鍵証明書である無効化用公開鍵証明書を含む無効化用証明書セットを、下位装置40に転送させる(S308〜S311)。このとき、無効化用公開鍵証明書としては、例えば有効期限のないもの、不適当な発行者情報を記載したものが考えられる。また、無効化用の私有鍵や、無効化用の通信先情報を転送するようにしてもよい。

(もっと読む)

解析サーバ及びデータ解析方法

【課題】電力管理システムに対して外部から行われる攻撃を迅速に検知し、かかる攻撃に対して適切に防御することが可能な、解析サーバ及びデータ解析方法を提供すること。

【解決手段】本発明に係る解析サーバは、センサが設けられた電子機器と、電力網に接続された電子機器への電力供給を管理する電力管理装置とからなる局所電力管理システムから取得したデータを、当該局所電力管理システムの履歴情報、又は、当該局所電力管理システムと類似する電力使用状況を有する他の局所電力管理システムから取得したデータを利用して解析する、第1検証部と、電子機器の仕様情報及び/又は特性情報を利用したシミュレーションによって算出される予測値を利用して、前記局所電力管理システムから取得したデータを解析する第2検証部と、前記第1検証部及び前記第2検証部を制御する制御部と、を備える。

(もっと読む)

生体認証システム、生体認証方法およびプログラム

【課題】匿名かつ追跡不可能性を有する認証プロトコルを拡張し、生体情報から鍵を生成することにより追跡不可能な生体認証システムを提供する。

【解決手段】Uは、生体情報を読取り、生体情報から秘密鍵x2を生成し、乱数から秘密鍵x1を生成する。さらに、秘密鍵から公開鍵y1、y2を生成し、CAに、公開鍵を送信する。CAは、受信した公開鍵に対して、署名鍵で署名を行い、Uに対して、属性証明書を発行する。Uは、SPにサービスの提供要求を送信し、SPは、自身の秘密鍵と公開鍵とを生成し、乱数と公開鍵とからなるチャレンジをUに送信する。Uは、乱数fにより、属性証明書を変形し、秘密鍵を変形し、これらから、受信した署名値を計算し、変形した属性証明書と署名値とをSPに送信する。SPは、Uから受信した属性証明書を検証し、署名値を検証する。また、SPは、失効確認を行い、属性証明書および署名値の正当性を確認し、かつ失効確認の完了を条件に、Uに、属性情報に基づいたサービスの提供を行う。

(もっと読む)

ネットワーク認証方法、および、ネットワーク認証方法を実行するためのネットワーク認証デバイス

【課題】ソフトウェアでユーザエンドを認証するネットワーク認証方法を提供する。

【解決手段】ネットワーク認証方法は、ネットワーク認証装置(1)がユーザエンド(2)のハードウェアコンポーネントの一意の識別コードに関するハードウェア情報(10a−10c)を記憶するよう、ネットワーク認証装置を構成する工程と、ユーザエンドの身元を照合する場合に、内部に記憶されている端末プログラム(221)を実行することで、ユーザエンドが、そのハードウェアコンポーネントを検索し、得られた識別コードに基づいてハードウェアリストを作成し、該リストに関する照合データをネットワーク認証装置に送信するよう、ユーザエンドを構成する工程と、ネットワーク認証装置がユーザエンドから受信した照合データと内部に記憶されているハードウェア情報との関係に基づいてユーザエンドの身元を照合するよう、ネットワーク認証装置を構成する工程とを含む。

(もっと読む)

認証システム、この認証システムに用いる認証サーバ、中継システム及び中継装置

【課題】簡単に構築可能で、端末の負荷が小さい認証システム、この認証システムに用いる認証サーバ、中継システム及び中継装置を提供する。

【解決手段】 認証要求を含む通信データを送信するクライアント端末を備えるローカルネットワークと、認証要求に応じてクライアント端末を認証する認証サーバと、ローカルネットワークと認証サーバとの通信を中継する中継システムとを備え、中継システムにおいて受信された通信データを、変換関数により変換して第1特定値を算出する第1変換手段と、認証サーバにおいて受信された通信データを、第1特定値の算出に用いた関数と同一の変換関数により変換して第2特定値を算出する第2変換手段と、第1特定値と第2特定値との照合処理を行う特定値照合手段とを備える。

(もっと読む)

バイオメトリックデバイスを用いて企業リソースへのアクセスを可能にするシステム、方法およびコンピュータプログラム製品

【課題】企業リソースにユーザ認証を提供する好適な方法を提供すること。

【解決手段】企業リソースにユーザ認証を提供する方法であって、(a)バイオメトリックサーバを設定する工程であって、該バイオメトリックサーバは、ユーザが該企業リソースにアクセスすることができるか否かを判定する少なくとも1つのバイオメトリックポリシーを自身の内部に格納し、該バイオメトリックポリシーは、少なくとも1つのバイオメトリックデバイスと関連付けられる、工程と、(b)該バイオメトリックポリシーを実行することにより、該ユーザが認証されているか否かを判定する工程と、(c)該ユーザが該バイオメトリックポリシーに合格した場合、該ユーザが該企業リソースにアクセスすることを可能にし、該ユーザが該バイオメトリックポリシーに合格しなかった場合、該ユーザによる該企業リソースへのアクセスを拒否する工程とを包含する、方法。

(もっと読む)

101 - 120 / 761

[ Back to top ]