Fターム[5J104EA15]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869)

Fターム[5J104EA15]の下位に属するFターム

配送;共有すべき情報それ自身を伝送する (8,180)

生成;共有すべき情報それ自身は伝送しない (521)

代数系を定義する群 (68)

安全性の根拠 (39)

Fターム[5J104EA15]に分類される特許

2,201 - 2,220 / 3,061

携帯可能電子装置及び携帯可能電子装置のデータ出力方法

【課題】処理プログラムが不正な処理を行った場合であっても、ICカード内のデータを保護することができ、セキュリティ性の高いICカードを実現することが可能となる。

【解決手段】データの出力を要求するコマンドに対応する種々の処理が全て正常に実行された場合に所定の値となるような初期値を監視フラグに設定し、データの出力を要求するコマンドに対応する種々の処理の実行状況に応じて監視フラグの値をセットし、データを出力するまでの各処理が完了すると、監視フラグの値に基づいて出力すべきデータをマスクし、マスクしたデータを出力する。

(もっと読む)

ペアワイズ・マスタ・キーを更新する方法

本発明は、第1のキーに基づく確立済みのセキュリティ・アソシエーションを有するサプリカント、認証機器、および認証サーバを伴う通信のための方法を提供する。サプリカントと認証機器は、第2のキーに基づく確立済みのセキュリティ・アソシエーションも有する。この方法は、サプリカントからのチャレンジ・レスポンスが有効であると判定されるのに応じて、第1のキーを使用して第2のキーを変更することを含むことができる。  (もっと読む)

(もっと読む)

暗号化通信方式

【課題】NAT(ネットワークアドレス変換)とIPsecの両方のプロトコルが利用される暗号化通信において、両方のプロトコルを利用した場合、すなわち、通信経路でNATが用いられていても、IPsecを用いた暗号化通信を可能とする。

【解決手段】NATにおいて書換えが行われてもよいように、書き換えられるIPヘッダフィールドの値を記述する拡張ヘッダを作成し、IPパケットにIPヘッダの情報を記述した拡張ヘッダを挿入することによって、NATにおいて書換えが行われても、送信側の情報が受信側で受信することができる。

(もっと読む)

ノード装置、匿名通信方法及び匿名通信プログラム

【課題】情報受信者が情報を受信したことの証明(配達証明)を情報送信者が受け取ることができる匿名通信を可能にする秘匿通信方法及びノード装置を提供する。

【解決手段】発信元のノードは、当該発信元からネットワーク上の最終目的ノードまでのメッセージ転送経路と、メッセージ転送経路上の各中継ノードについて、該中継ノードから発信元までの配達証明返信経路を決定する。配達証明返信経路上の各中継ノードに、当該中継ノードの次のノードのアドレスと、当該次のノードへ送信すべき返信暗号データとを通知するための返信用オニオンルーティング情報を生成し、メッセージ転送経路上の各中継ノードに、当該中継ノードの次のノードのアドレスと、当該次のノード宛ての暗号データと、返信用オニオンルーティング情報と、返信用オニオンルーティング情報の宛先ノードのアドレスとを通知するためのメッセージ転送用オニオンルーティング情報を生成し、メッセージ転送用オニオンルーティング情報を送信する。

(もっと読む)

暗号通信システム、暗号キー設定方法、通信端末装置、及びブレーカ装置

【課題】 所望の通信端末装置のみに容易に暗号キーを設定することができる暗号通信システム、暗号キー設定方法、通信端末装置、及びブレーカ装置を提供する。

【解決手段】 暗号キーの配布を指示する配布指示を受け付けると、暗号キーを他の通信端末装置へ送信する暗号キー配布処理部202と、暗号キーを受信した後予め設定された所定の時間内に暗号キーの設定を指示する設定指示を受け付けると、当該受信した暗号キーを通信信号の暗号化及び複合化のための暗号キーとして設定する暗号キー設定部203とを備えた。

(もっと読む)

情報処理装置、情報処理方法及び制御プログラム

【課題】 本発明は、証明書のように有効期限を有する有効期限付き情報が複数の情報処理装置のそれぞれでより早いタイミングで更新されるようにする。

【解決手段】 本発明に係わる情報処理装置は、有効期限を有する有効期限付き情報を記憶する記憶手段と、前記記憶手段に記憶されている有効期限付き情報の有効期限が切れている場合、新しい有効期限付き情報を取得する取得手段と、前記記憶手段に記憶されている有効期限付き情報を前記取得手段により取得された有効期限付き情報で更新する更新手段と、前記取得手段により取得された有効期限付き情報を他の情報処理装置に送信する送信手段とを有することを特徴とする。

(もっと読む)

鍵交換システム、端末装置及びプログラム

【課題】署名用公開鍵証明書を使用し、データを暗号化するための鍵を安全に交換することができる鍵交換システムを提供する。

【解決手段】鍵交換システムにおいて、第1端末は、鍵交換用公開鍵及び鍵交換用秘密鍵を生成し、鍵交換用公開鍵を署名用秘密鍵で署名して、電子署名、鍵交換用公開鍵及び署名用公開鍵証明書を含むデータトークンを生成し、第2端末に送信する。第2端末は、受信したデータトークンに含まれる電子署名及び署名用公開鍵証明書に基づいて検証を行う。問題がなければ、生成した共通鍵により送信データを暗号化し、鍵交換用公開鍵により共通鍵を暗号化する。そして、第2端末は、暗号化された共通鍵と、暗号化された送信データとを含む暗号情報を生成し、第1端末へ送信する。第1端末は、暗号情報に含まれる暗号化された共通鍵を鍵交換用秘密鍵により復号し、暗号情報に含まれる暗号化された送信データを共通鍵で復号する。

(もっと読む)

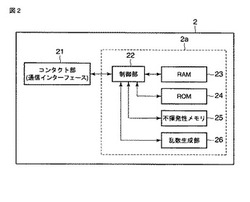

記憶装置

【課題】 ICカード機能モジュールのアプレットにより認証された外部ホスト機器が、そのアプレットに割り当てられたメモリエリアの機密データを読み書きする場合に、当該機密データをICカード機能モジュールのアプレットを経由させずに効率よく高速に転送できるメモリカード等の記憶装置を提供する。

【解決手段】 アプレットを格納可能で実行可能なICカードチップと、アプレットに関係した機密データを格納可能なフラッシュメモリチップと、これらに接続されたコントローラチップとを備えたメモリカードにおいて、ICカードチップ150はホスト機器160の検証を行い、コントローラチップ120は、ホスト機器160が検証によって認証されたならば、フラッシュメモリチップ130とホスト機器160との間で機密データの転送を許可する。

(もっと読む)

無線通信認証システム及び無線通信認証方法

【課題】 各基地局に認証機能を追加することなく不正ユーザによるリプレイアタックを拒絶する認証を高速に行う。

【解決手段】 移動ノード5が取得した基地局4−1〜4−8が有する固有の識別番号及び移動ノード5へ送信されるパケットデータの転送経路情報の基となる情報を含む認証パケットデータが移動ノード5から基地局4−1〜4−8を介して認証付きルータ3−1〜3−4へ送信され、ルータ3−1〜3−4にて受信された認証パケットデータに含まれる識別番号と、ルータ3−1〜3−4が保持する配下の基地局4−1〜4−8が有する固有の識別番号とが一致した場合、当該認証パケットデータに基づいて転送経路情報をルータ3−1〜3−4に登録する。

(もっと読む)

情報提供装置、情報提供システム、情報提供方法、情報提供プログラム、および該プログラムを記録した記録媒体

【課題】 セキュリティの低下を防ぐ情報提供装置を実現する

【解決手段】 通信端末に情報の提供を行う情報提供装置10は、通信端末20から受信したデータに、情報の提供を許可するための許可データを含むかを判定する判別部14と、受信したデータが許可データである場合に、提供すべき情報を含む提供データを通信端末10に送信する送信部17とを備えているため、IDやパスワードなどの個人情報に関わるデータを送信する必要がないので、テーマパークやイベント会場といった屋外において、傍受された場合でもセキュリティの低下を防ぐ情報提供システムを実現することができるという効果を奏する。

(もっと読む)

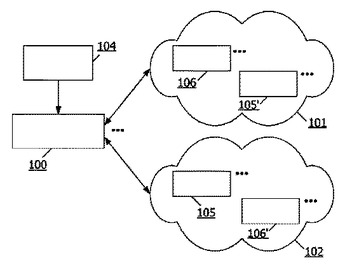

デジタルコンテンツ保護に関する方法、システム及び装置

本発明は、デジタルコンテンツ保護のシステム(並びに対応する装置及び方法)に関し、当該システムは、デジタルコンテンツ項目106を含む第1デジタルコンテンツ保護システム101と、第1デジタルコンテンツ保護システム101の外にあるコンテンツアクセス装置105と、コンテンツアクセス装置105に、第1デジタルコンテンツ保護システム101のデジタルコンテンツ項目106へのアクセスを提供する少なくとも一つの仲介装置100と、を備え、仲介装置100が、仲介装置100に知られる秘密Kを用いて、セキュアアクセス情報Encr(K;Inf_ID)を生成するように構成され、仲介装置100に、アクセス情報Inf_IDを回復させ、そして仲介装置100は、アクセス情報Inf_IDを用いて、コンテンツアクセス装置105に、第1デジタルコンテンツ保護システム101内におけるデジタルコンテンツ項目106にアクセスさせるように更に構成される。  (もっと読む)

(もっと読む)

再生装置、再生方法、およびプログラム

【課題】ディジタルコンテンツを共有する複数の再生装置がそろったときにだけ、当該ディジタルコンテンツを再生する。

【解決手段】 コンテンツ共有処理により、第1の再生装置には、コンテンツデータに基づくXORデータが記憶され、第2の再生装置には、コンテンツデータと同じデータ量のランダムデータが記憶されることになる。したがって、この状態において第1の再生装置と第2の再生装置は、それぞれ独自にコンテンツデータを保持していないので、当然、コンテンツデータを再生することができない。よって、コンテンツデータが不正に利用されることを抑止することができる。本発明は、楽曲、映像、電子ブックなどのディジタルコンテンツを再生する再生装置に適用できる。

(もっと読む)

共有鍵生成方法、共有鍵生成方式、暗号化データコピー方法、共有鍵生成プログラム、暗号化データ送信プログラムおよび暗号化データ受信プログラム

【課題】 データの暗号化で使用する共有鍵が漏洩する危険性の少ない共有鍵生成方法を提供する。

【解決手段】 本発明は、耐タンパー性の高い携帯電話機等の小型通信端末である端末Aと、耐タンパー性の低いPC等の端末Bとで使用される共有鍵生成方法である。端末Aは、装置に固有の機器情報から鍵生成関数F1を用いて部分鍵Kpを生成する。続いて、生成した部分鍵Kpと秘密鍵Kcとから鍵生成関数F2を用いて共有鍵Kを生成し、生成した共有鍵Kでデータの暗号化および復号を行う。一方、端末Aは、生成した部分鍵Kpを端末Bに送信する。端末Bが部分鍵Kpを受信すると、端末Aと共有する秘密鍵Kc_2と受信した部分鍵Kpとから共有鍵Kを生成する。

(もっと読む)

デジタル伝送システムで伝送されるデータの認証及び証明の方法及びその装置

【課題】デジタル伝送システムで伝送されるデータを認証する方法を提供する。

【解決手段】この方法は、伝送よりも前にデータの少なくともいくつかに対する少なくとも2つの暗号化値を決定するステップであって、各々の暗号化値がそれぞれの暗号化アルゴリズムの鍵を使用して決定されることと、前記少なくとも2つの暗号化値を前記データとともに出力するステップとを含む。

(もっと読む)

マルチメディア・アクセス・デバイスの登録システム及び方法

【課題】マルチメディア・アクセス・デバイスの登録システム及び方法を提供する。

【解決手段】アクセス・デバイスが少なくともコンテンツ・プロバイダからのコンテンツに安全にアクセスし、かつ模造されたアクセス・デバイスのコンテンツへのアクセスを防止するための方法を提供する。アクセス・デバイスをコンテンツ・プロバイダに登録する際、アクセス・デバイスは、コンテンツ・プロバイダの公開鍵をその中に有する証明書を、指示された認証局に要求する。証明書の認証と同時に、アクセス・デバイスは、鍵を生成し、公開鍵を使用してこの鍵をコンテンツ・プロバイダと交換し合う。その後、この鍵は、アクセス・デバイスとコンテンツ・プロバイダの間の以後の安全な通信のために使用される。これにより、模造されたデバイスは、この鍵にアクセスすることができないので、コンテンツ・プロバイダからコンテンツをダウンロードすることができない。

(もっと読む)

キーブロック型認証のためのシステム及び方法

本発明は、キーブロック型認証のためのシステム70,80及び方法に関するもので、該システムは複数の部分集合を含む複数のドライブユニット3を有し、一つのドライブユニット3は一群のノードキーKNdと該ドライブユニット3が一部である部分集合を示す識別子IDdとを有し、アプリケーションユニット1はキーブロックAKBを有する。ハッキングされたドライブユニット3の識別を可能にし、該ハッキングされたドライブユニット3を上記キーブロック型認証から無効にし、その場合において該システムがキーブロック型認証のための既存のシステム及び方法とかなりの程度に互換性があるようにするために、複数の部分集合を含む複数のドライブユニット3であって、一つのドライブユニット3が一群のノードキーKNdと該ドライブユニット3が一部となる部分集合を示す識別子IDdとを有するような複数のドライブユニット3と;許可キー及び認証キーKAx,KRauthxの複数の対を含むキーブロックAKBを有するアプリケーションユニット1であって、これらキーの各対が前記部分集合の1つに関連付けられているようなアプリケーションユニット1と;上記識別子IDdを前記ドライブユニット3から前記アプリケーションユニット1に供給すると共に許可キーKAxを前記アプリケーションユニット1から前記ドライブユニット3へ供給する通信手段72と;前記ドライブユニット3及び前記アプリケーションユニット1を1対のキーにより認証する認証手段74とを有するようなシステムが提案され、上記アプリケーションユニット1は前記キーブロックAKBから前記識別子IDdに対応する前記1対のキーを選択する選択手段62を有し、前記ドライブユニット3は前記1対のキーのうちの前記認証キーKRauthxを前記1対のキーの前記許可キーKAxから前記一群のノードキーKNdにより導出する復号手段52を有する。  (もっと読む)

(もっと読む)

通信ネットワーク上でのクライアントとサーバ間の安全なデータ通信

【課題】

通信ネットワーク上でクライアントとサーバの間でデータを安全に送信するための方法及び装置を提供すること。

【解決手段】

安全なデータ送信は、クライアントが最初に認証された後、(a)少なくともデータが送信されている間、一連のクライアント接続メッセージをクライアントからサーバに送信すること、(b)少なくとも前記データが送信されている間、一連のサーバ接続メッセージをサーバからクライアントに送信すること、(c)クライアント接続メッセージをサーバにおいて監視すること、(d)サーバ接続メッセージをクライアントにおいて監視すること、(e)クライアント接続メッセージあるいはサーバ接続メッセージのいずれかに攪乱が発見された場合に、クライアントとサーバの間のデータ送信を停止させ、クライアントを再認証してデータを再送信すること、及び(f)暗号化データがサーバに無事に送信された場合に、受信者に関係付けられたデータベースに暗号化データを格納すること、を含む。

(もっと読む)

家庭内コンテンツ共同利用システム、ホームサーバ、ホーム機器および家庭内コンテンツ共同利用方法

【課題】 著作権の保護を図りつつ、ユーザの要求に応じて素早くコンテンツを再生できる家庭内コンテンツ共同利用システム、ホームサーバ、ホーム機器および家庭内コンテンツ共同利用方法を提供する。

【解決手段】 暗号処理部23は、放送局から受信したコンテンツを暗号化し、暗号化したコンテンツを複数のホーム機器の少なくとも1つに、コンテンツの再生要求時よりも前もって送信する。鍵管理情報記憶部27は、暗号化したコンテンツを復号するための復号鍵の所在を表わす鍵管理情報を記憶する。鍵管理部26は、ホーム機器でのコンテンツの再生要求時に送信される復号鍵の転送要求を受信したときに、鍵管理情報を参照して、復号鍵がそのホーム機器に所有された場合に、そのホーム機器のみが復号鍵を所有できることとなる可能性があるときのみ、復号鍵または復号鍵の所在を表わす情報をそのホーム機器に送信する。

(もっと読む)

暗号化通信方法及びシステム

【課題】

VPN技術を用いた暗号化通信では、通信端末が増えた場合のVPN装置への負荷が大きい。また、外部端末が、内部端末を介して、内部のアプリケーションサーバに接続する場合、VPNでの認証に加えて、アプリケーションサーバでの認証を行う必要があり処理が煩雑となる。

【解決手段】

外部端末、内部端末、アプリケーションサーバを管理する管理サーバを設け、管理サーバが、各通信端末の認証と、各通信端末間の暗号化通信路確立を仲介する。各通信端末は、管理サーバを介さず暗号化通信を行う。管理サーバにおける各端末の認証は、検証サーバに依頼する。また、外部端末が、内部端末を介して、アプリケーションサーバと暗号化通信する場合は、外部端末−内部端末間と、内部端末−アプリケーションサーバ間の二つの暗号化通信路を確立し、これらを用いる。

(もっと読む)

ネットワーク接続システム

【課題】 LANに接続された端末の利用者が、インターネット上の認証基盤を、端末に変更を加えることなく利用でき、かつ、認証基盤や接続先においては、利用者を個別に認証することを可能にする。

【解決手段】 端末機器をLANに接続した際の利用者の内部認証に成功したことを契機として、利用者の代理で認証基盤による認証を受け、認証に成功すると、端末機器の識別情報と、認証基盤における利用者の識別情報とを、対応付けて保持する。LAN内部から外部へのデータパケットを受信すると、その送信元の端末機器の識別情報から対応する利用者識別情報を取得して、利用者の代理で通信相手への接続要求を行い、接続が許可された後にデータパケットを宛先に転送する。

(もっと読む)

2,201 - 2,220 / 3,061

[ Back to top ]