Fターム[5J104EA15]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869)

Fターム[5J104EA15]の下位に属するFターム

配送;共有すべき情報それ自身を伝送する (8,180)

生成;共有すべき情報それ自身は伝送しない (521)

代数系を定義する群 (68)

安全性の根拠 (39)

Fターム[5J104EA15]に分類される特許

1 - 20 / 3,061

無線周波識別(RFID)認証およびそのための鍵配信システム

ICカード、携帯可能電子装置、及びICカードの制御プログラム

無線周波識別(RFID)認証およびそのための鍵配信システム

被認証装置及びその認証方法

暗号化装置、暗号化方法、暗号化プログラム、復号装置、復号方法、復号プログラム及び情報配信システム

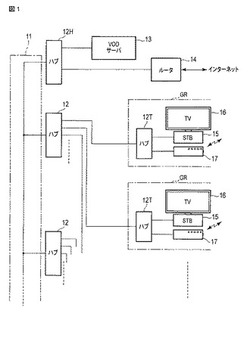

構内インターネット構築システム

【課題】施設構内に敷設されたIP放送網を用いて無線LAN環境を実現する際に、利用者の利便性を損なうことなく、且つ管理者に負担をかけず、セキュリティも確保する。

【解決手段】構内放送網11を介して設置され、それぞれにテレビ受像機16を接続した、複数のセットトップボックス(STB)15,…と、暗号鍵情報が設定可能な、複数の無線LANルータ17と、構内放送網11を介して任意の無線LANルータ17に暗号鍵情報を設定し、STB15から無線LANルータ17の使用要求を受付け、受付けたSTB15に対し、対応付けられている無線LANルータ17に設定した暗号鍵情報を示す表示データを送信し、当該STB15に接続されているテレビ受像機16で表示させるVODサーバ13とを含む。

(もっと読む)

リンク・アクセスの制御方法、プログラム及びシステム

【課題】文書に挿入されるリンクによる他文書へのアクセス制御を、各コンテンツのオーナーの間の通信なく達成できる方法を提供する。

【解決手段】リンクの始点であるユーザAと、リンクの終点であるユーザBと、ビューワのユーザCからなる。各ユーザは秘密鍵と公開鍵をもち、公開鍵はユーザ間で共有されている。ユーザBは、ビューワとなるユーザCを選ぶ。ユーザBは、ユーザCの公開鍵と自分の秘密鍵を基に生成したプロキシー型署名付き暗号の鍵をユーザAの公開鍵で暗号化してユーザAに配布する。ユーザAは秘密鍵で復号し、プロキシー型署名付き暗号に基づく関数が利用可能になる。ユーザAはこの関数を用いリンクの情報を変換し、秘密鍵で署名してユーザCに送る。ユーザCは、ユーザAの公開鍵とユーザBの公開鍵を用いて署名を認証し、ユーザAが生成したリンクの情報を取り出し、秘密鍵で復号することによりリンク情報を得る。

(もっと読む)

通信装置およびその制御方法

【課題】認証処理を簡素化し、設定入力の手間を削減する。

【解決手段】本発明の通信装置は、複数のネットワーク間の通信を制御する通信装置であって、前記通信装置が動作するための設定入力を行う複数の入力装置と通信可能な通信部と、前記複数の入力装置のうち、いずれかの入力装置の識別情報を記憶する記憶部と、前記入力装置の識別情報を含み、設定入力を行う旨を示す入力要求を前記通信部が前記入力装置から受信すると、前記入力装置の識別情報を取得して前記記憶部に記憶されている識別情報と比較し、前記比較の結果が一致を示すものでない場合には、所定の認証処理を行い、認証が完了すると、前記入力装置からの設定入力を受け付け、前記比較の結果が一致を示すものである場合には、前記所定の認証処理を行うことなく、前記入力装置からの設定入力を受け付ける制御部と、を有する。

(もっと読む)

鍵交換システム、鍵交換装置、鍵生成装置、鍵交換方法、鍵交換プログラム

【課題】ランダムオラクルを仮定しない安全な鍵交換技術を提供する。

【解決手段】本発明の鍵交換システムは、少なくとも鍵交換装置αと鍵交換装置βとを備え、セッション鍵を交換する。本発明の鍵交換システムでは、鍵交換を行うユーザは、本来認証に用いる自分の属性集合S以外に、ダミー属性集合Wを用意し、生成した使い捨て署名の検証鍵の値にWを割り当てる。この時、ユーザは相手が満たすことを希望するアクセス構造Aに加えて、特定の検証鍵に対応したダミー属性集合Wが満たすようなアクセス構造を認証条件として加えて、鍵交換を行う。また、最後のセッション鍵の導出の時に、ランダムオラクルではなく、強ランダム抽出器と擬似ランダム関数を用いる。

(もっと読む)

情報処理装置、情報記憶装置、情報処理システム、および情報処理方法、並びにプログラム

【課題】コンテンツの不正利用を効果的に防止する装置、方法を提供する。

【解決手段】暗号化コンテンツの復号処理に際して、メディアに記録された暗号化コンテンツの復号に適用する暗号鍵の変換データである変換暗号鍵を読み出し、変換暗号鍵に対する演算処理を実行して暗号鍵の取得処理を実行する。変換暗号鍵は、暗号鍵と、暗号化コンテンツに対応して設定された暗号化コンテンツ署名ファイルの構成データである電子署名との演算によって生成された変換暗号鍵であり、再生装置は、メディアに記録された暗号化コンテンツ署名ファイルの構成データである電子署名を取得し、取得した電子署名を適用した演算処理を実行して暗号鍵の取得処理を実行する。電子署名は、暗号化コンテンツの構成データおよび暗号鍵を含むデータに対する電子署名として設定される。

(もっと読む)

暗号処理システム、暗号処理方法、暗号処理プログラム及び鍵生成装置

【課題】公開パラメータやマスター秘密鍵のサイズを小さくするとともに、ユーザへ与える秘密鍵の生成の処理や暗号化の処理にかかる時間を短くすることを目的とする。

【解決手段】鍵生成装置100は、各行各列に少なくとも1つは0以外の値を有する疎行列を用いて、公開パラメータやマスター秘密鍵となる基底Bと基底B*とを生成する。暗号化装置200は、基底Bにおけるベクトルであって、所定の情報を埋め込んだベクトルを暗号ベクトルとして生成し、復号装置300は、基底B*における所定のベクトルを鍵ベクトルとして、暗号ベクトルと鍵ベクトルとについてペアリング演算を行い暗号ベクトルを復号する。

(もっと読む)

情報収集システム、通信装置及びプログラム

【課題】各提供者が提供する情報を秘密にしたまた情報を収集できる情報収集システムを提供する。

【解決手段】収集装置は、複数の提供装置のそれぞれと互いに中継装置経由で通信して、収集装置及び複数の提供装置で共有する暗号鍵を生成する手段を備えており、複数の提供装置のそれぞれは、提供する情報から、該提供する情報の復元に使用でき、複数の提供装置の識別子にそれぞれ対応する複数の分散情報を生成して、各分散情報を対応する識別子の提供装置に暗号鍵で暗号化して中継装置経由で送信する手段と、生成した分散情報のうちの自装置に割り当てられた識別子に対応する分散情報と、他の提供装置から受信する分散情報とを第2の関数の入力として出力値を求め、出力値を収集装置に暗号鍵で暗号化して送信する手段と、を備えており、収集装置は、各提供装置から受信する出力値を第1の関数の入力として統計情報を算出する。

(もっと読む)

情報管理システム

【課題】準機微情報に基づいた各種のサービスを提供する際に、個人を特定可能な情報(非匿名情報)と準機微情報(匿名情報)と直接的に結び付けることなく管理する。

【解決手段】利用者に提供するサービス種別に応じたサービス識別情報を生成し、そのサービス識別情報と利用者識別情報との組を第2の記憶手段に登録する第2の手段と、前記サービス識別情報と当該サービス識別情報に対応した匿名情報の組を前記第2の記憶手段に登録する第3の手段とを備えたサービス事業者サーバと、第2の記憶手段に登録された前記匿名情報に対する取得要求に対し、要求された準匿名情報を読み出して要求元に送信する第4の手段を備えたデータセンタサーバとを有し、前記サービス事業者サーバが、前記利用者から受付けた非匿名情報を当該利用者から受付けた暗号鍵情報により暗号化して前記第2の記憶手段に登録する第5の手段を備える。

(もっと読む)

通信装置及びその制御方法

【課題】 証明書のインストールページは、機器の管理者のみが使用できるべきものであるが、一般ユーザによる証明書インストールページへのアクセス制限を行うことができなかった。

【解決手段】 デフォルトで記憶した自己署名証明書を使用した通信でログインしたユーザが管理者であるか、一般ユーザであるかを判定し、ユーザが管理者であると判定すると、当該ユーザにCA署名証明書インストールページを返し、そのユーザが一般ユーザであると判定すると、当該ユーザにエラーページを返す。

(もっと読む)

ストレージメディア、ホスト装置、メモリ装置、及びシステム

【課題】秘密情報の不正利用の防止に有利な認証装置、被認証装置、およびその認証方法を提供する。

【解決手段】実施形態によれば、被認証装置を認証装置が認証する認証方法であって、前記被認証装置は、秘匿される固有の秘密識別情報(SecretID)、固有の暗号化秘密識別情報(E-SecretID)、および共通に付される鍵管理情報(FKB)を保持し、前記認証装置は、秘匿される識別鍵情報(IDKey)を保持し、前記認証装置が、前記被認証装置から、前記暗号化秘密識別情報(E-SecretID)および前記鍵管理情報(FKB)を読み出すステップと、前記認証装置が、読み出した前記鍵管理情報(FKB)を用いて、前記識別鍵情報(IDKey)から復号可能な識別鍵情報(FKey)を取得するステップと、前記認証装置が、得られた識別鍵情報(FKey)を用いて、読み出した前記暗号化秘密識別情報(E-SecretID)を復号し、秘密識別情報(SecretID)を取得するステップとを具備する。

(もっと読む)

分散アクセス制御方法

【課題】複数の権限証明書の有効性を検証する際の通信コストを極力少なくすることができる分散アクセス制御方法を提供する。

【解決手段】分散アクセス制御機構10acにおける全てのノード1nacは、ルート証明書が無効化された場合、無効化されたルート証明書を登録する。ルート証明書を委譲元として発行された権限証明書以降のいずれかの権限証明書が無効化された場合、ルート証明書を委譲元として発行された権限証明書以降のいずれの権限証明書であっても、ルート証明書を委譲元として発行された権限証明書の特定情報に基づいて決定した特定のノード1nacに登録する。クライアント3a〜3cから操作要求に前記権限証明書を添えていずれかのノード1nacに送信する際に、特定のノードにアクセスさせる。

(もっと読む)

暗号通信装置および鍵交換の実行方法

【課題】ソフトウェア処理による鍵交換性能を向上させると共に、鍵交換処理の遂行が他の処理を阻害する事態を回避できる鍵交換の実行方法および暗号通信装置を提供する。

【解決手段】マルチタスクオペレーティングシステムの暗号通信装置10がアイドルタスク(105)において鍵交換プロトコルで用いる公開情報(DH生成情報)を生成し、公開情報を保持するDHバッファ(104)と、を有する。さらに装置制御タスク(103)が当該暗号通信装置の負荷状態に応じてDHバッファに保持される公開情報の数を変化させ鍵交換の実行を制限する。

(もっと読む)

事前共有鍵の更新システム

【課題】本発明は、より簡単にかつより短時間で、無線LAN上で利用されている無線LAN構成機器に対して、事前共有鍵の更新処理を実施することができる事前共有鍵の更新システムを提供する。

【解決手段】本発明に係る事前共有鍵の更新システム100は、管理端末1と、無線アンテナ6と、無線アンテナ6との間で無線LAN通信を行う無線端末4,5とを、備えている。そして、管理端末1は、事前共有鍵を生成し、無線アンテナ6および無線端末4,5に対して一斉に当該生成した事前共有鍵を適用する、事前共有鍵一斉更新処理を実施する。

(もっと読む)

携帯端末装置、暗号鍵生成方法、およびプログラム。

【課題】暗号鍵の生成に娯楽性や話題性は殆どないこと。

【解決手段】画像、音声、動画の少なくとも1つを記憶するファイルを複数記憶する記憶装置と、表示装置と、入力装置と、前記記憶装置、前記表示装置、および前記入力装置に接続されるプロセッサとを備え、プロセッサは、1以上のファイルのリストを表示装置に表示して、リストの中からユーザが選択したファイルの選択情報を入力装置から入力し、選択されたファイルのビット列をバイナリ形式で読み込み、読み込んだバイナリ形式のビット列を暗号鍵として生成するようにプログラムされている。

(もっと読む)

マイクロコンピュータおよびデータ処理装置

【課題】マイクロコンピュータにおいて、半導体素子としてのデッドコピーを防止し、また、プログラムやデータなどのメモリの内容を読み取ることができないように秘匿する。

【解決手段】マイクロコンピュータのプログラムおよびデータを、半導体チップが製造された結果である物理的特性に基づいて生成された識別情報を暗号鍵として暗号化する。マイクロコンピュータは、物理的特性に基づいて識別情報を生成する手段とその識別手段を暗号鍵としてプログラムやデータを暗号化する暗号エンジンを備えるものであって、暗号化に用いた暗号鍵の値の読み出しが禁止されている。

(もっと読む)

1 - 20 / 3,061

[ Back to top ]