Fターム[5J104EA17]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 配送;共有すべき情報それ自身を伝送する (8,180) | 機密保護用情報を暗号化して配送するもの (3,153)

Fターム[5J104EA17]の下位に属するFターム

暗号化に対称暗号系を用いるもの (1,090)

暗号化に非対称暗号系を用いるもの (642)

Fターム[5J104EA17]に分類される特許

321 - 340 / 1,421

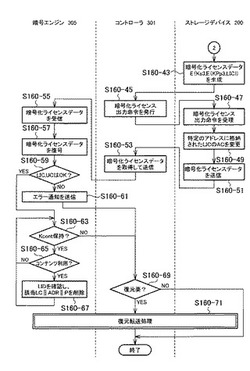

コンテンツ利用装置

【課題】ストレージデバイスによって送信されたコンテンツの利用則を含むコンテンツ利用情報LICを用いてコンテンツが正常に利用されなかった場合、LICの内容を送信前の状態に復元することができるコンテンツ利用システムを提供する。

【解決手段】コンテンツ利用装置301,305は、記憶しているLICの出力に応じて前記記憶LICの内容を更新するストレージデバイスからLICを受信し、コンテンツ利用情報識別子LID及び前記利用則を含むLICログを転送ログリストに格納し、取得した前記LICを用いてコンテンツを利用した場合に転送ログリストから前記LICログを削除する転送ログリスト管理部と、LICログが転送ログリストに格納されており、かつLICログの利用則と、前記記憶LICの利用則とが異なる場合、転送ログリストに格納されている前記LID及び利用則をストレージデバイスに送信する復元要求部とを備える。

(もっと読む)

電子メール暗号化システム

【課題】未登録ユーザに暗号化メールを送信する。また、本来の宛先のメール受信端末に加えて所定条件メール代表受信端末でも暗号化メールを復号できるようにする。

【解決手段】未登録ユーザに電子メールを送信する際に、一時的パブリックキーとプライベートキーをサーバで生成し、一時的パブリックキーをサーバからメール送信端末に送り、それを用いてメールを暗号化させ、一時的プライベートキーをサーバからメール受信端末に送り、それを用いて暗号化メールを復号させる。また、所定条件を満たすメールアドレスに対しては、当該メールアドレスに対応するパブリックキーに加えて、当該所定条件に対応する所定条件用パブリックキーを対応付けて公開することにより、所定条件を満たすメールアドレスを宛先とするメールを代表受信端末で復号させる。

(もっと読む)

ファームウェア更新方法及びハードディスクドライブ

【課題】新規且つ改善された、ファームウェアの安全なダウンロードのための方法及びシステムの提供。

【解決手段】ファームウェアは、情報記憶装置によって生成された暗号化キーを用いて、ホストから情報記憶装置へ安全にダウンロードされる。暗号化キーは、ホストによるファームウェア・ダウンロード・リクエストに応答して生成される。ホストは、暗号化キーでファームウェアイメージを暗号化し(408)、暗号化されたファームウェアイメージを情報記憶装置へダウンロードする(409)。情報記憶装置は、暗号化されたファームウェアイメージを受信し(410)、当該ファームウェアイメージを復号し(411)、当該ファームウェアイメージでこのファームウェアを更新する。

(もっと読む)

権限検証装置及び利用者端末装置及び鍵生成装置及びアクセス制御システム及びコンピュータプログラム及び権限検証方法及び操作要求通知方法及び鍵生成方法及びアクセス制御方法

【課題】処理能力や通信能力が限られた場合であっても、利用者の操作権限を検証できるようにする。

【解決手段】識別生成部123が生成した利用者識別データをIDベース暗号方式における公開鍵として使用して、通信鍵生成部131が生成した共通鍵を通信鍵暗号化部133が暗号化し、暗号化通信鍵送信部142が送信する。識別生成部123が生成した共通鍵を復号鍵として使用して、暗号化操作要求受信部151が受信した暗号化操作要求を操作要求復号部152が復号し、正しく復号できた場合に、操作要求検証部162が操作権限ありと判定する。

(もっと読む)

ライセンス情報送信装置、ライセンス情報送信プログラム、ライセンス情報送信方法およびライセンス情報受信装置、ライセンス情報受信プログラム、ライセンス情報受信方法

【課題】生産コストおよび運用コストを増加させることなく、ライセンス情報を安全に送信し、受信することができるライセンス情報送信装置、プログラム、方法およびライセンス情報受信装置、プログラム、方法を提供する。

【解決手段】コンテンツの利用を許可する情報を含むライセンス情報と当該コンテンツとを送信するライセンス情報送信装置1であって、ライセンス情報と、コンテンツを暗号化する暗号鍵とを生成するライセンス情報生成部5と、コンテンツを暗号化した暗号化コンテンツとする暗号化部7と、ライセンス情報を秘密情報で暗号化した暗号化ライセンス情報とするECM/EMM生成部9と、暗号化コンテンツと、暗号化ライセンス情報とを多重化した多重化コンテンツとして出力する多重化部11と、を備えた。

(もっと読む)

盗用されたアイデンティフィケーションを遮断するシステム及びその方法

【課題】アイデンティフィケーション(Identification;ID)が盗用されることを防止できるように、この盗用されたアイデンティフィケーションを遮断するシステム及びその方法が提供される。

【解決手段】盗用されたアイデンティフィケーションの遮断方法は、ユーザー端末からログインIDとパスワードを受信するステップと、前記ログインIDと前記パスワードが一致するか否かを判断するステップと、前記ログインIDと前記パスワードが一致する場合、前記ログインIDに当たる連絡先にログイン無効化コードを伝送するステップと、前記連絡先から前記ログイン無効化コードを含む返信メッセージを受信した場合、前記ログインIDを遮断するステップと、を含む。

(もっと読む)

本人認証システムおよび本人認証方法

【課題】ショルダーハッキングや通信の傍受による暗証番号やパスワードの搾取を良好に防止することのできる本人認証システムおよび本人認証方法を提供する。

【解決手段】カードIDに対応付けて絵図IDが記憶されたサーバ6の記憶装置と、カードIDを受付けるためのカードリーダ17’と、正解絵図並びに不正解絵図のそれぞれに対して、当該正解絵図並びに不正解絵図とともに表示する入力用番号を、同一の入力用番号が割り当てられた正解絵図と不正解絵図とが存在するように、割り当てるサーバ6と、正解絵図並びに不正解絵図を、入力用番号に対応付けて表示する表示装置15と、入力用番号の入力を受付けるための入力部13と、を備え、サーバ6は、入力部13にて受付けた入力用番号が、入力部13にて正解絵図に割り当てられた入力用番号に一致することを条件に、当該口座所有者が本人であると判定する。

(もっと読む)

情報記録再生装置及びシステム

【課題】 暗号化タイトルの転送後、暗号化を行わないタイトルを、鍵を破棄する規定時間(2時間)を超えて転送した場合でも、続けて暗号化タイトルを転送できる方式を提供する。

【解決手段】 データ送信制御部12は、時刻t2において著作権保護無しタイトル32の送信を終了する。タイトル32の送信時間が規定時間を超えていた場合、受信側機器20に送信の中断を通知すると共に、鍵破棄・作成部12を用いて新たな暗号鍵を作成する。この新たな鍵を用いて著作権保護タイトル33を受信側機器20に送信する。

(もっと読む)

ドキュメントデータ管理方法、ドキュメントデータ管理装置、およびコンピュータプログラム

【課題】複数のドキュメントを従来よりも確実に読むべき順番で読ませる。

【解決手段】図7のように、最後に読ませたいドキュメント(第4版)を暗号化し、3番目から1番目まで降順に、j番目(3≧j≧1)のドキュメントのドキュメントデータと、暗号化された、(j+1)番目のドキュメントのドキュメントデータを復号するための復号鍵とを、合わせて暗号化する。1番目のドキュメントの復号鍵を、出力する。図8のように、1番目から3番目まで昇順に、k番目(3≧k≧1)のドキュメントを復号するための復号鍵の入力を受け付け、入力された復号鍵を用いてk番目のドキュメントと(k+1)のドキュメントの復号鍵とを復号し、復号したk番目のドキュメントを出力し、復号した復号鍵を出力する。最後のドキュメントを復号するための復号鍵の入力を受け付け、入力された復号鍵を用いて最後のドキュメントを復号し出力する。

(もっと読む)

鍵管理サーバ、端末、通信システム、鍵配信方法、鍵配信プログラム、鍵受信方法及び鍵受信プログラム

【課題】通信機器にかかる処理負荷を低くおさえつつ、安全性の高い通信機器間の通信を可能とする鍵配信を行うことを目的とする。

【解決手段】鍵管理サーバ101と各通信機器102とはデバイス鍵を用いて通信する。通信機器102と通信機器102とはマスター鍵を用いて通信する。鍵管理サーバ101は、マスター鍵を管理し、デバイス鍵を用いて暗号化して各通信機器102へ配信する。また、鍵管理サーバ101は任意のタイミングでデバイス鍵を更新する命令を各通信機器102へ配信する。命令の配信後、鍵管理サーバ101は所定の一方向関数により現在のデバイス鍵を更新して、更新前のデバイス鍵を削除する。各通信機器102は命令を受信すると、上記所定の一方向関数により現在のデバイス鍵を更新して、更新前のデバイス鍵を削除する。

(もっと読む)

蓄積装置

【課題】 格納された全てのTSを読み出す必要なく、要約再生に必要なIピクチャを迅速にサーチすることを可能とする蓄積装置を得る。

【解決手段】 コンテンツをスクランブル処理して得られたデータが格納された第1パケット及びスクランブル処理が施されたコンテンツをデスクランブル処理するためのデータであって、所定の暗号鍵によって暗号化処理されたデータが格納された第2パケットが多重化された入力データを蓄積する手段を備え、第1又は第2パケットに対して第1又は第2パケットを蓄積手段に蓄積した後に第1,第2パケットに格納されたデータを再生する際の時間的な基準を示す情報が格納されたタイムスタンプを付加し、該タイムスタンプを付加して得られるタイムスタンプ付パケットを格納する蓄積手段における位置を示す情報を生成し、タイムスタンプと当該タイムスタンプが付加されたタイムスタンプ付パケットに対応する格納位置情報とを対応付ける。

(もっと読む)

暗号化プログラム、復号プログラム、暗号化装置、及び暗号化方法

【課題】暗号化の回数を適切に判定可能とすることのできる暗号化プログラム、復号プログラム、暗号化装置、及び暗号化方法の提供を目的とする。

【解決手段】コンピュータを、データを複数回暗号化することにより暗号化データを生成するデータ暗号化手段と、前記データのハッシュ値を生成するハッシュ値生成手段と、前記暗号化データと前記ハッシュ値とを関連付けて記憶装置に記録する記録手段として機能させる。

(もっと読む)

電子ファイル自販機運営システム

【課題】電子ファイルの情報を安全に共有でき、故意又は過失による情報漏洩を防止して、電子ファイルの情報セキュリティーの万全化を達成する。

【解決手段】空の電子ファイルが予め暗号化されて成る電子ファイル1が、ダウンロード機能を備えた専用サーバたる電子ファイル自販機3に複数格納され、電子ファイル自販機3はネットワークケーブル4によりユーザ端末2に接続され、ユーザ端末2の操作で電子ファイル自販機3に保存の電子ファイル1はユーザ端末2に所望数ダウンロードされ、所望のパスワードを設定でき、ダウンロードされた電子ファイル1は、暗号化された状態で直接データを入力自在又は編集自在であり、データ保存時は、暗号化された電子ファイル1として保存され、データ閲覧時は、設定されたパスワードが一致した場合にのみ暗号化済みの電子ファイル1を開くことが可能である。

(もっと読む)

放送受信装置及び方法

【課題】 受信機がリボークの対象となった場合でも、リボーク実施前に録画したデジタル放送番組を視聴可能とする。

【解決手段】 リボークが実施されてデバイス鍵生成手順が更新される場合に、デバイス鍵生成手順が更新される前に、録画トランスポートストリームを更新前のデバイス鍵を用いて復号し、再度暗号化処理を施して保存手段に保存する。これにより、著作権保護機能を保ちながら、リボーク実施前に録画された番組も視聴可能となる。

(もっと読む)

ソフトウェア改ざん検知方法、機器及び画像処理装置

【課題】利用者にとって自由度が高く、利便性の良いソフトウェア改ざん検知方法、機器及び画像処理装置を提供することを目的とする。

【解決手段】ソフトウェアから一意に計算される算出値を格納し、算出値による情報の暗号化及び算出値によって暗号化されている情報の復号を行う暗号化復号手段26に、機器の起動に最低限必要な1つ以上のソフトウェアから一意に計算される第1の算出値を格納するステップと、認証対象リストに基づき、改ざん検知対象のソフトウェアから一意に計算される第2の算出値を暗号化復号手段26に格納するステップと、正当な第1及び第2の算出値で暗号化されている情報を、前記ステップで第1及び第2の算出値を格納された暗号化復号手段26により復号し、情報の復号が失敗したときに、機器の起動に最低限必要なソフトウェア又は改ざん検知対象のソフトウェアの改ざんを検知するステップとを有することにより上記課題を解決する。

(もっと読む)

ユビキタス患者監視のための個人セキュリティマネージャ

本発明は、一つ以上のボディセンサネットワークを含む無線医用センサネットワーク内にボディセンサネットワークを形成する、互いに通信し患者の身体に取り付けられる一つ以上の無線医用センサと、前記無線医用センサ間で安全な通信を可能にするための前記無線医用センサの各々へ組み込まれるλ安全キーイング手段と、前記ボディセンサネットワーク内の一つ以上の無線医用センサと通信する前記ボディセンサネットワーク内の個人セキュリティマネージャとを有し、前記個人セキュリティマネージャは、バックエンドサービスとの安全な通信を供給し、前記λ安全キーイング手段により前記ボディセンサネットワーク内の安全な関係を供給し、前記λ安全なキーイング手段は、せいぜいλのセキュリティ侵害された無線医用センサの連合が、何れの2つのセキュリティ侵害されていない無線医用センサ間のペアをなすキーを隠し、λ+1の無線医用センサがセキュリティ侵害されるまで、ノードのセキュリティ侵害に対する保護を供給する、安全なエンドツーエンド患者ヘルスケアシステムに関する。  (もっと読む)

(もっと読む)

暗号通信装置

【課題】正規受信者のBERが盗聴者のBERよりも小さい場合、両者の差を利用して安全に通信を行えることが原理的に可能である。この差異を如何に利用するかが課題である。

【解決手段】第1の誤り訂正符合、誤り拡大符号、第2の誤り訂正符合の3段階からなる符合化を行う。復号は3段階の符号化とは逆の順番で行う。正規受信者のBERが盗聴者のBERよりも小さいことを利用して、第2の誤り訂正符合を復号する際に正規受信者の誤りは訂正するが盗聴者の誤りは訂正しない。次に誤り拡大符号の復号により盗聴者のBERが増大する。この際、正規受信者に誤りが残っていれば正規受信者もBERが増大してしまうが、引き続く第1の誤り訂正符合の復号によりそれは訂正される。盗聴者のBERは、誤り拡大符号の復号後は十分に大きく、第1の誤り訂正符合の復号時には訂正できない。

(もっと読む)

機器、機器管理装置、機器管理システム及び機器管理方法、並びにプログラム及び記憶媒体

【課題】機器にインストールされたソフトウェアの改竄の検知、及び機器の記憶デバイス対する記憶データを暗号化するためのデバイス暗号鍵の管理を、ユーザに手間をかけずに確実に実行する。

【解決手段】複合機1を出荷するとき、複合機1にインストールしたファ―ムウェアのバージョン情報をTPM20で生成した機器固有IDとともに、管理サーバ2のファ―ムウェアバージョンDB(データベース)28に保存する。複合機1のHDD14を暗号化したとき、そのデバイス暗号鍵を機器固有ID及びパスフレーズとともに、管理サーバ2のデバイス鍵用DBに29に保存する。複合機1にインストールされているファ―ムウェアのバージョン情報と、管理サーバ2に保存されているバージョン情報とを比較して改竄を検知する。

(もっと読む)

ブロードキャストのメッセージを認証する方法および装置

【課題】 比較的小さなビット数しか利用できない環境においてもブロードキャストメッセージの認証を実行することが可能な方法を提供する。

【解決手段】 本発明において、ユーザ装置UEへ送信されるべきブロードキャストメッセージを認証する方法であって、ブロードキャストメッセージが、認証のために署名局によって署名されたものであり、署名局とユーザ装置UEとの間で共有されるマスター鍵MKを使用してそれに基づいて、認証されるべきメッセージに署名するための署名鍵を導出するステップと、署名鍵によって認証されるべきメッセージに署名し、その署名をユーザ装置UEによって検証するステップとを含む方法が提供される。マスター鍵MKは、定期的に更新され、マスター鍵MKは、暗号鍵Vkiを用いて暗号化された形で署名局からユーザ装置UEへ送信され、暗号鍵は、マスター鍵を送信するネットワークとユーザ装置との間で共有される秘密鍵である。

(もっと読む)

鍵配送方法、鍵配送システム、クライアント装置、鍵サーバ装置、それらのプログラム

【課題】複数アルゴリズムを同時運用する場合でも、1つのマスターシークレット情報でアルゴリズムごとの秘密鍵を生成する。

【解決手段】ID−Based暗号系における複数アルゴリズムを利用する際に用いる秘密鍵を配送する鍵配送方法において、クライアント装置が、自身が用いるアルゴリズムを識別するためのアルゴリズム識別情報、および自身を識別するためのクライアント装置識別情報を鍵サーバ装置に送信し、鍵サーバ装置が、アルゴリズム識別情報およびクライアント装置識別情報とを統合したものを楕円曲線上の点へ埋め込み、これをマスターシークレット倍することで、秘密鍵を生成し、鍵サーバ装置が、秘密鍵をクライアント装置に送信する。

(もっと読む)

321 - 340 / 1,421

[ Back to top ]