Fターム[5J104JA28]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 暗号方式(一方向性関数も含む) (6,548) | 非対称暗号系(公開鍵暗号系) (2,367) | 安全性の根拠 (141) | 安全性の根拠を因数分解問題に置くもの (64) | RSA暗号 (50)

Fターム[5J104JA28]に分類される特許

1 - 20 / 50

復号処理装置、復号処理方法、及び復号処理プログラム

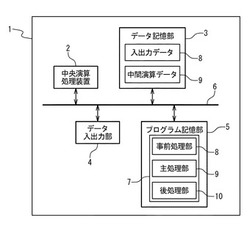

【課題】RSA暗号の高速な復号のために、CRT(中国人剰余定理)と呼ばれる高速演算アルゴリズムを適用し、電力差分解析攻撃に対する耐性を高めつつ、中間演算データによるメモリ消費量を削減できる、復号処理装置、復号処理方法、及び復号処理プログラムを提供する。

【解決手段】CRTが適用されるRSA復号処理の後処理において、計算式「Z=C×q+Cq」の代わりに、rをp及びqよりも大きい奇数である秘密変数として、計算式「Z=(C×q(r+1)+Cq)modqr」を用いる。

(もっと読む)

セキュリティシステム及びマイクロコンピュータ

【課題】秘密鍵をユークリッド除算式による乱数と商と剰余によって表現したべき乗剰余演算の演算コストを低減することにある

【解決手段】秘密鍵をユークリッド除算による乱数と商と剰余によって表現したべき乗剰余演算を用いてRSA暗号処理を行う。特に、RSA暗号処理に用いるべき乗剰余演算の法nのビット長の正の整数分の一のビット長を持つ乱数rで秘密鍵を除して商と剰余に分解し、分解した商をさらに前記乱数で除して商と剰余に分解する処理を行うことにより、秘密鍵を前記乱数rの2次以上の高次式として扱う。これにより、小さなビット長の乱数rを用いる演算か可能になる。

(もっと読む)

暗号装置及びその方法

【課題】パーソナル・コンピュータ用のアプリケーション・ソフトウェア等の有効数字の範囲を超える整数について、第三者による解読のための手がかりとなる情報を増やすことなく、暗号化及び復号をすることができる暗号化及び復号の方法を提供すること。

【解決手段】暗号装置1は、第1暗号化部14により、所定数より小さい整数Xiを底とし、整数Eを指数としたべき乗を積Nで除算した場合の剰余を算出して整数Xiの暗号化数Yiとし、第2暗号化部15により、暗号化数Yiの換字式暗号化により整数Yi’を算出する。第1暗号化部14は、整数Xiを、複数の整数により構成される展開式に変換し、当該展開式により、整数Xiを底とし、整数Eを指数としたべき乗を算出し、第2暗号化部15は、暗号化数Yiを、複数の整数により構成される展開式に変換し、当該展開式により、暗号化数Yiの換字式暗号を行う。

(もっと読む)

コミットメントシステム、マスター装置、送信装置、受信装置、コミットメント方法、プログラム、記録媒体

【課題】非対話型かつ共通参照情報が再利用可能で、RSA仮定または計算DH仮定という標準的な仮定に基づいて安全性を達成できる頑強なコミットメント方式を提供する

【解決手段】本発明のコミットメントシステムは、送信装置、受信装置、マスター装置で構成される。本発明のコミットメントシステムは、マルチトラップドアコミットメントの構成が、弱選択文書攻撃に対して存在的偽造不可能な署名方式を利用している。また、マスター公開鍵PKが署名方式の検証鍵に、マスタートラップドアが署名方式の署名鍵に、個別公開鍵が署名方式の文書に、個別公開鍵のトラップドアが署名方式の署名にそれぞれ対応している。

(もっと読む)

演算プログラム、演算方法、および演算装置

【課題】RSA暗号処理を、CPUの空き時間を可能な限り少なくなるよう非均等に分割し、短時間で完了させること。

【解決手段】演算装置100は、検出部209にてCPUの空き時間を検出する。そして算出部210にて、空き時間とべき乗剰余演算処理を構成する乗算剰余演算処理に要する処理時間と所定の部分演算処理における乗算剰余演算処理の利用回数とに基づいて、空き時間内に処理可能なビット数を算出する。抽出部211にて、算出された処理可能なビット数に基づいて、対象データからビット列を抽出し、実行部212にて、抽出されたビット列を与えて、所定の部分演算処理を実行する。

(もっと読む)

サイドチャネル攻撃に対する素数生成の保護

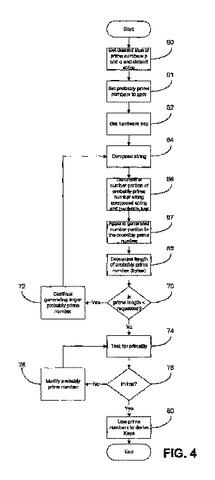

【課題】本発明は、サイドチャネル攻撃に対して素数判定を保護する方法、特には、除算又は素数表との比較を実行する素数判定を保護する方法を提供する。

【解決手段】RSA タイプの非対称暗号化アルゴリズムのために連続した候補数の素数性を判定することにより少なくとも1つの素数を電子回路により生成する方法は、候補数毎に、少なくとも一組の連続した素数に対して素であるか否かを判定するステップ(43)を備えており、判定する順番を、少なくとも一の素数生成で変更する。

(もっと読む)

剰余乗算処理装置

【課題】剰余乗算器を用い、剰余乗算器が処理可能なビット長を越えるデータの剰余乗算を処理する剰余乗算処理装置を提供する。

【解決手段】剰余乗算処理装置において、剰余乗算器113が処理できるビット長にあわせ、剰余乗算の対象データを分解する。剰余乗算器113の出力結果を用いて作成した、剰余乗算の計算に必要なデータを記憶装置123へ格納する。記憶領域の利用量が最小となるよう、一時データを逐次的に特定の記憶領域へ蓄積する。記憶領域へ蓄積された一時データを合わせ、剰余乗算器113が処理できるビット長を越えた剰余乗算の解を作成する。

(もっと読む)

格納されている入力値および格納されているカウント値を利用する暗号化鍵生成

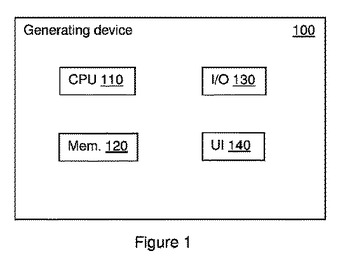

【課題】情報処理システムは、1以上の暗号化鍵を用いて情報を暗号化、復号化するが、これらの鍵が大きな鍵(例えば一対の2048ビットのRSA鍵)の場合、記憶装置に格納することでシステム当たりのコストを上昇させるため、1以上の固有の暗号化鍵を再生成する機能を提供して、コスト低減する。

【解決手段】格納されている入力値および格納されているカウント値を利用して暗号化鍵を生成する方法であって、プロセッサ100は、入力値とカウント値とを格納する不揮発性記憶装置140と、格納されている入力値と格納されている第1のカウント値とに基づいて、暗号化鍵を生成するロジック122とを備え、暗号化鍵を生成する。

(もっと読む)

RSAアルゴリズムにおける素数生成の保護

【課題】本発明は、例えば、電子回路の電力消費の分析等によるサイドチャネル攻撃、又は故障注入攻撃から電子回路における素数の生成を保護する方法を提供する。

【解決手段】連続した候補数の素数特性の判定に基づく電子回路による少なくとも1つの素数の生成を保護する方法において、前記候補数毎に、少なくとも1つの第1の乱数を含む参照数を計算し、累乗モジュールの計算に基づく少なくとも1つの素数判定を行い、前記素数判定により素数であると判定された候補数毎に、前記候補数と前記参照数との間の無矛盾性を判定する。

(もっと読む)

モンゴメリ乗算回路、RSA暗号回路、及び、ICカード

【課題】 回路規模及び消費電力を増大させることなく外部からの消費電力解析が困難なセキュリティ性の高いモンゴメリ乗算回路を提供する。

【解決手段】 モンゴメリ乗算回路1は、メモリ回路11、算術回路10、及び、メモリ回路11と算術回路10間のデータの入出力を所定のアルゴリズムに基づいて制御してモンゴメリ乗算を実現する制御回路12を備えて構成され、制御回路12が、アルゴリズムを2以上有し、2以上のアルゴリズムの内の1つをランダムに選択して、選択した1つのアルゴリズムに基づいてモンゴメリ乗算の実行に係る制御を行う。

(もっと読む)

欠陥攻撃に対抗する方法及び装置

【課題】全ての欠陥を検出する、RSAにおける欠陥攻撃に対する対抗手段を提供する。

【解決手段】RSAキーのパブリック指数eは、この指数を欠くRSAキー・オブジェクトに埋め込まれる。指数計算の間、パブリック指数eは取り出されて、累乗の結果が正しいことを確認するために使用されてよい。結果は、それが正しい場合にのみ出力される。本発明は、欠陥攻撃に対抗する。また、装置(100)及びコンピュータプログラムプロダクト(140)も提供される。

(もっと読む)

復号処理装置、復号処理プログラム、復号処理方法

【課題】 強固な対タンパ性を確保する復号処理装置を提供する。

【解決手段】 第1素数p、第2素数q、個人鍵dを用いて暗号文cを平文mに復号する復号処理装置であって、d(mod(p−1))で演算される値dpを数値sでシフト演算した値を指数とし、c(mod p)で演算される値cpを基数とし、第1素数pを法としたべき乗剰余演算を行い値m’pを算出するとともに、d(mod(q−1))で演算される値dqを数値sでシフト演算した値を指数とし、c(mod q)で演算される値cqを基数とし、第2素数qを法としたべき乗剰余演算を行い値m’qを算出するべき乗剰余演算部1と、p-1(mod q)の演算結果である値uとを用いて、((u×(m’q−m’p)(mod q))×p+m’pを演算し値msを算出する合成部2と、ms×(cs(mod n))(mod n)を演算し平文mを算出するシフト解除部3と、を備えた。

(もっと読む)

鍵生成装置及びプログラム

【課題】 暗号化及び復号の処理速度をバランスさせるように鍵を生成できると共に、p−1法による素因数分解を回避でき、より強固なRSA暗号方式の鍵を生成する。

【解決手段】 鍵生成処理の最初に、P−1の素因子として含ませるnrビットの素数Rを生成し、次にneビットの奇数Eを生成し、ne+n{d_p}−np−nrビットの中間変数Kpを生成し、Dp=E-1 mod KpRを満たすn{d_p}ビットのDpを生成し、P=1+(EDp−1)/Kpを計算し、Pが素数となるまでこれを繰り返し、Qに関しても同様に実行する構成により、上記課題を解決する。

(もっと読む)

RSAをベースとしたパスワード認証方式及びその応用

【課題】計算量と通信量を削減し、安全な、RSA及びパスワードに基づく相互認証のための新たな方式を提供する

【解決手段】本発明者が提案する新たな方式の一つによれば、サーバにおけるマスター鍵の計算は、サーバ自身が生成するRSA秘密鍵(d, N)と、サーバ自身に属する記憶装置に格納される認証データに基づいて行われる。一方、クライアントにおけるマスター鍵の計算は、サーバから送信される情報Uに基づいて行われる。この方式によれば、サーバはクライアントから送られてくる情報に関係なく、マスター鍵の計算を行うことができる。したがって、サーバは、クライアントとの通信を行なう前に(たとえばクライアントからの認証要求を受ける前に)、事前にマスター鍵の計算を済ませておくことができる。

(もっと読む)

識別ベースの暗号化システム

【課題】識別ベースの暗号化を用いて安全な通信をサポートするシステムを提供する。

【解決手段】送信者から受信者へのメッセージは受信者に対応付けられた秘密鍵生成器で生成した受信者の識別および公開パラメータを用いて暗号化され得る。受信者に対応付けられた秘密鍵生成器は受信者の秘密鍵を生成する。暗号化されたメッセージは、受信者の秘密鍵を用いて、受信者により復号化され得る。システムはそれぞれ個別のセットの公開パラメータを有する複数の秘密鍵生成器を有し得る。ディレクトリサービスはある秘密鍵生成器に対応付けられた送信者に適切な公開パラメータを提供するように、異なる秘密鍵生成器に対応付けられた受信者へのメッセージを暗号化する際に用いられ得る。認証機関はディレクトリサービスのディレクトリエントリに署名するために用いられ得る。クリアリングハウスはディレクトリエントリの複製を回避するために用いられ得る。

(もっと読む)

デバイス依存RSAキーの生成

暗号化データを他の電子装置と交換するための携帯電子装置(10)が、プロセッサ(22)と、該プロセッサと動作可能に結合されたメモリ(16)と、該プロセッサ及びメモリと動作可能に結合された素数生成回路(12a)とを含む。素数生成回路は電子装置内の一意の格納済みデータに基づいて少なくとも2つの素数を生成する論理回路を含むと共に、前記少なくとも2つの素数は常に同じ少なくとも2つの素数である。次いで、生成された素数は、電子装置(10)内においてRSA公開キーと秘密キーとを生成するために用いることができる。  (もっと読む)

(もっと読む)

圧縮RSA係数の計算方法

【課題】 本発明は、圧縮RSA係数の計算方法を提供する。

【解決手段】 圧縮RSA係数を生成する方法であって、係数Nのビットの最大3分の2を決定する。Nは所定部分NHを有する。NHは2つの部分Nh及びNmを有する。Nh部分を共有するRSA係数の候補が生成される。当該候補は次にユークリッドの計算を用い、Nh及びNmの両方を共有するまで変更される。また、前記方法に従い圧縮RSA係数を計算する装置(30)、及びコンピューター・プログラム(35)が提供される。

(もっと読む)

高速RSA署名検証

RSAメッセージ署名は、semodn=F(m,n)を検証することによって検証することができる。K=sedivnと定義される値Kが事前に計算され、署名を検証するコンピューティング装置への入力として提供される場合、署名検証は、大幅に速くなる可能性がある。それ自体非効率であり得る大きい値Kの送信、およびそれについての数学的演算を避けるために、RSA公開指数eは、例えばe=2またはe=3など、比較的小さくなるように選択することができる。Kは、公に入手可能な情報に基づいており、メッセージに署名するコンピューティング装置、または中間コンピューティング装置によって計算し、セキュリティに影響を与えることなく、署名を検証する装置に送信することができる。  (もっと読む)

(もっと読む)

通信記録システム

【課題】情報漏洩源となることなく、ネットワーク上のパケットデータ及び当該パケットデータを解析することによって得られる派生データを記録することを可能とする。

【解決手段】パケット暗号化鍵取得部121は、パケット暗号化鍵を取得する。パケット暗号化部122は、パケット暗号化鍵を用いて傍受されたパケットを暗号化する。パケット暗号化鍵暗号化部123は、パケット参照者の公開鍵を用いてパケット暗号化鍵を暗号化する。格納部13には、暗号化されたパケット及びパケット暗号化鍵が格納される。参照用パケット復号化部151は、パケット参照者の秘密鍵を用いて格納部13に格納された暗号化されたパケット暗号化鍵を復号化する。参照用パケット復号化部151は、復号化されたパケット暗号化鍵を用いて格納部13に格納された暗号化されたパケットを復号化する。通信参照部15は、復号化されたパケットをパケット参照者に対して表示する。

(もっと読む)

圧縮されたRSAモジュラスを生成する方法及び装置

少なくとも2つの係数を有するRSAモジュラスの係数を所定の部分Nhにより生成する方法及び装置。第1素数pが生成され、モジュラスNの一部を構成するNhの値が取得され、pqがNhを共有するRSAモジュラスとなるように、第2素数qがp及びNhに依存した区間において生成され、モジュラスNの計算を可能にする情報が出力される。  (もっと読む)

(もっと読む)

1 - 20 / 50

[ Back to top ]