Fターム[5J104PA09]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 用途 (12,721) | コンピュータ・ネットワーク、インターネット (6,922) | WWW (46)

Fターム[5J104PA09]に分類される特許

21 - 40 / 46

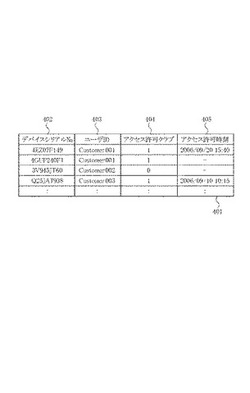

監視ホスト装置、画像形成装置及びその制御方法、プログラム、記憶媒体

【課題】 ユーザや監視ホストのオペレータが、ログイン・アカウントやパスワードの管理を不要とする。

【解決手段】 画像形成装置の提供する管理者向けWEBページから監視ホスト装置の提供するWEBページを閲覧する場合に、画像形成装置のデバイスシリアル番号を認証に用いることで、ログイン・アカウントを用いた認証操作を省略する。

(もっと読む)

信頼リンク認証システムとその認証方法及び認証表示方法

信頼リンク認証システムにおいて、端末はウェブページをパージングして、信頼リンクに対するマークアップ情報を抽出する。そして、端末は抽出されたマークアップ情報を信頼リンク認証サーバーに伝送する。信頼リンク認証サーバーは、端末から伝送された信頼リンクのマークアップ情報から信頼リンクに対する認証確認を行った後、認証確認結果を端末へ伝送する。端末は、認証確認された信頼リンクに信頼マークを表示してウェブページをレンダリングし、ユーザに表示する。  (もっと読む)

(もっと読む)

サーバの暗号通信機能をアプリケーションの暗号通信として使うシステム

【課題】 ネットワーク経由でシステムを操作する場合、端末とサーバ間の通信を暗号化する必要がある。そのため、VPNを使ったりする。そのため、暗号化のための仕組みが別途必要となる。

【解決手段】 WEBサーバが備える暗号機能(SSL)を使って端末とサーバ間の暗号通信を実現する。

(もっと読む)

電子メール送受信システム

【課題】送信者および受信者に特定のクライアントソフトウェアを必要とせず、クライアントの環境に依存しにくく、導入を容易とし、かつデータ通信量をあまり増やすことなく、セキュリティ面を強化した暗号化メールの送受信システムを提供する。

【解決手段】送信端末10から電子メールを受信し、受信した電子メールを暗号化して受信端末に送信する暗号化メールサーバ20と、暗号化実施時に使用したパスワードを公開するウェブサーバ30とで構成し、暗号化メールサーバ20は、電子メールの暗号化を実施すると、パスワードをデータベースに格納し、パスワードを取得するために必要となる情報を電子メールで受信端末70に送信して、ウェブサーバ30は、受信端末70からのログイン要求を受け付け、パスワードを取得するために必要となる情報が正しい場合だけパスワードを受信端末70に表示させる。

(もっと読む)

セッション管理プログラム及びWEBサーバー機能搭載機器

【課題】 クッキーに対応していないクライアント端末をもセッションの対象にし、すくないメモリ消費量でセッションを効率よく管理し、第三者による不正アクセスを確実に防止する。

【解決手段】 クライアント端末から受信した認証情報をチェックし、認証済みのクライアント端末に固有のセッションキーを含むセッション情報を記憶する。クライアント端末に提供するWEBページデータを読み込み、WEBページデータ中に予め指定されたセッションの有効時間をセッション情報中に設定する。セッションキーをWEBページデータに埋め込み、WEBページ送信データをクライアント端末に送信する。クライアント端末からの受信した要求データ中のセッションキーをチェックし、一致した場合にセッションキーを再発行し、セッション情報を更新する。有効時間内にクライアント端末から要求データを受信しなかった場合は、セッション情報を直ちに削除する。

(もっと読む)

Webページ改竄検知システムと同システムを構成するWebサーバ

【課題】不正アクセスによってWebサーバ内のWebページデータが改竄されたことを手間なく迅速に検知し、改竄されたWebページの復元も可能としたWebページ改竄検知システムと同システムを構成するWebサーバを提供する。

【解決手段】公開用ディレクトリ3Aに格納されているWebページデータのハッシュ値を定期的に生成するとともに、その生成したハッシュ値と、オリジナル保存用ディレクトリ3Bに保存されているタイムスタンプトークンTST中のハッシュ値との比較検証が定期的に行われ、比較検証の結果、前記両ハッシュ値に相違があった場合はWebページデータに改竄があったものとみなして、公開用ディレクトリ3Aに格納されているWebページデータが、オリジナル保存用ディレクトリ3Bに保存されているWebページデータで上書きし復元されるものとする。

(もっと読む)

ネット機密情報管理システム

【課題】通信端末器や携帯型電子装置に対して、認証情報や個人情報を記憶させる必要がなく、セキュリティを確保させながら、簡易にサイトにアクセスさせることができるネット機密情報管理システムを提供する。

【解決手段】ユーザが操作する通信端末器と、この通信端末器に着脱自在に装着された携帯型電子装置と、ログイン情報を記憶する支援サーバ装置とで構成され、携帯型電子装置は、ユーザを生体認証する生体認証手段を有し、生体認証したユーザを支援サーバにログインさせる生体認証ソフトウェアと、ブラウザと連携動作し、ログイン情報の入力欄を備えたログイン画面が開かれたときには、そのログイン画面のURLを上記支援サーバに通知し、支援サーバから、対応した認証情報が送信されてきたときには、ログイン情報の対応した入力欄に自動記入する一方、ユーザが、入力欄に認証情報を記入してサイトに送信操作したときには、その操作を検出し、記入された認証情報を支援サーバに送信して記憶させるブラウザ連携ソフトウェアとを記憶している。

(もっと読む)

管理装置及びプログラム

【課題】電子証明書の更新作業に係る労力を軽減して、効果的に電子証明書の有効期限切れを防止すること。

【解決手段】複合機とPCとの間でSSL通信が行われる通信システムにおいて、複合機は、自装置のサーバ証明書に記された有効期限に基づき、警告メールの送信条件が満足されたか否かを判断し(S221〜S225)、送信条件が満足されたと判断すると(S225でYes)、サーバ証明書作成ページへのリンク情報を付した警告メールを生成する(S227)。また、この警告メールを管理者メールアドレス先に送信する(S229)。その他、クライアント証明書を受信した際、この証明書に記された有効期限に基づき、警告メールの送信条件が満足されたか否かを判断し、送信条件が満足されたと判断すると、クライアント証明書保存ページへのリンク情報を付した警告メールを、クライアント証明書の所有者のメールアドレス先に送信する。

(もっと読む)

ログインシステムおよび携帯電話機で撮像した映像をアップロードするためのシステム

【課題】 携帯電話機からWebページをアクセスするためのログイン情報を入力する操作を簡素化する。

【解決手段】 携帯電話機からWebサーバが公開する情報等を提供するための特定のWebページをアクセスするときに、Webサーバはアクセスするユーザーのログイン情報を取得するためのログイン用WebページRを携帯電話機に表示すると共に、ユーザーに関するログイン情報と、このユーザーがWebサーバをアクセスする携帯電話機についてこの携帯電話機に固有の識別情報とを関連付けて登録したユーザー認証用データベースを備えている。さらに、このログイン用WebページRは、携帯電話機からこの携帯電話機に固有の識別情報を取得する手段を備えている。これにより、ログイン用WebページRから、ユーザーに関するログイン情報と、携帯電話機に固有の識別情報によりこの特定のWebページへのアクセスを可能にしたログインシステムである。

(もっと読む)

通信システム、送信側装置、受信側装置及びプログラム

【課題】 秘匿性に優れた新たな暗号化の仕組みを実現すること。

【解決手段】 平文を構成する各文字それぞれを、HTML文書中の当該文字と同一の文字の配置位置に変換し、通信文を生成する。例えば、平文として文字列「ggfh4cmkt」が入力された場合には、平文中の文字「ggfh4cm」を、文字g1,g2,f3,h4,45,c6,m7の配置位置にそれぞれ変換する。また、変換した配置位置に他のHTML文書がリンク付けされている場合には、暗号化に用いるHTML文書をリンク先ページのHTML文書に変更する。そして、引き続き平文中の文字「kt」を当該HTML文書中の例えば文字k8,t9の配置位置に変換して、通信文を生成する。

(もっと読む)

ウェブ・サービスにおける秘密データ通信

【解決手段】該して、値を有する第1署名を帯びているエレメントを含むリクエストをクライアントからウェブ・サービスで受け取り、その第1署名の値を署名し、これにより第2署名を作成し、そのウェブ・サービスから第2署名を含むレスポンスをクライアントに送ることによってウェブ・サービスにおける秘密データ通信が提供されるようになっている方法、システム、及び製品が開示される。リクエスタは、レスポンスが第2署名を含むことを確かめることができる。リクエストは暗号化され得、レスポンスは暗号化され得る。第1署名は暗号化され得、ウェブ・サービスは、第1署名の値を暗号化して、第1署名のその暗号化された値をレスポンスに含めることができる。ウェブ・サービスは、SOAPで符号化されたリクエストを受け取り、SOAPで符号化されたレスポンスを送ることができる。 (もっと読む)

ウェブページ真偽確認装置及びウェブページ真偽確認方法並びにそのプログラム

【課題】 従来に比べて端末のユーザの利便性を向上させると共に、効率よくウェブページの真偽を行うことのできる、ウェブページ真偽確認装置を提供する。

【解決手段】 正規ウェブサーバ3が管理サーバ1の生成した電子透かし情報を埋め込んだウェブページを配信し、当該ウェブページの配信を受けた端末5は、入力欄に文字列が入力された場合には、少なくとも電子透かし情報の識別情報とウェブページのURLとを用いて真偽判定サーバ2へウェブページの真偽判定の依頼を行う。そして、端末5はその依頼の結果、真偽判定サーバ2から送信された真偽判定結果に基づいて、文字列の通信ネットワーク上への送信の継続または中止を判断する処理を行う。

(もっと読む)

組み込み機器

【課題】状況に応じた適切な暗号強度を使って通信を行うことにより、通信速度を低下させずに安全に通信することのできる組み込み機器を提供する。

【解決手段】 WWWサーバ機能を有する組み込み機器であって、HTTPリクエストに含まれる情報に従って暗号化通信に用いる暗号の暗号強度を変化させる手段を備える。組み込み機器の性能により、あるいは通信する情報の機密度により、ユーザが設定するレベルで、さらには通信回線の秘匿性などに応じて、適切に暗号強度を設定することができる。

(もっと読む)

クライアント端末、アプリ起動用ファイル生成装置及びシングルサインオンシステム

【課題】 Webブラウザが認証チケットを獲得すれば、リッチクライアントアプリケーションがWebシステムをアクセスする場合でもログイン処理を実施することなく、アクセスすることができるようにする。

【解決手段】 リッチクライアントアプリケーションの起動に必要なアプリ情報と認証チケットを含むアプリケーション起動用ファイルを生成するアプリ起動用ファイル生成装置3を設け、クライアント端末1がアプリケーション起動用ファイルに含まれているアプリ情報にしたがってリッチクライアントアプリケーションを起動するとともに、その認証チケットをリッチクライアントアプリケーションに引き渡すようにする。

(もっと読む)

デジタルコンテンツを再生する方法と装置

【課題】許可なければ視聴できない保護されたデジタルコンテンツを外部ソースから受け取って再生する。

【解決手段】デジタルコンテンツの再生を許可する再生許可情報(DRM情報)によって保護されているデジタルコンテンツを外部のソースから受信し、デジタルコンテンツを再生するために、URL情報に基づいて外部のソースにDRM情報を要求し、DRM情報に基づいてデジタルコンテンツを再生する。

(もっと読む)

認証装置

本発明の認証装置、認証方法及び認証プログラムは、ファイルの要約情報を認証サーバに登録する際の負荷の軽減や、認証を請求する際の負荷を軽減し、認証の容易化を図る。登録対象であるファイルのアドレス情報を受信して前記アドレス情報に基づいて前記ファイルを取得し、前記ファイルの時刻情報を取得し、前記ファイル取得部で取得したファイルの要約情報を生成し、前記要約情報と時刻情報とを対応付けてファイル情報登録部に登録し、認証の請求に応じて認証対象であるファイルの要約情報と前記ファイル情報登録部に登録された要約情報とを比較して認証を行う。  (もっと読む)

(もっと読む)

ウェブ認証方法、ウェブ認証サーバー、プログラム及び記憶媒体

【課題】 ウェブブラウザの種類に関わらず、再ログイン時のユーザー認証を確実に行うことが可能となるウェブ認証方法、ウェブ認証サーバー、プログラム及び記憶媒体を提供する。

【解決手段】 ブラウザに認証情報をユーザーに入力させるペーシック認証画面を表示させ、ユーザーが入力した認証情報が設定されたリクエストのヘッダ情報を用いてユーザーを認証するウェブ認証方法において、ユーザー認証が失敗した場合、ブラウザの種類を判断し、ブラウザの種類に応じて、一意になるように乱数を使用して認証情報を作成し、認証情報に、ログイン状態を示すログインステータス情報を設定する。

(もっと読む)

安全なクレジットカード処理インフラストラクチャの装置及び方法

本発明は、地球規模の相互接続ネットワークの一部である環境における顧客・販売者間の対価を伴う安全な商取引の装置及び方法に関する。本方法は、既存のクレジットカード処理インフラストラクチャを利用するようにされている。そして、顧客が中間商取引当事者からパスワードを取得し、中間商取引当事者のサーバの正当性を確認するステップと、販売者が、商取引識別番号を生成するコードモジュール機能を、自身のWebベースのサービスにインストールしておくステップと、顧客を中間商取引当事者にリダイレクトする、又は、顧客に中間商取引当事者へのリンクを提示するステップとを含む。本発明は、中間商取引当事者が、正しい妥当性確認に印を付けること又は商取引識別番号と金額とを入力することによって、購入の正当性を確認するための、パスワードによって保護されているアカウントページを顧客に提示する。 (もっと読む)

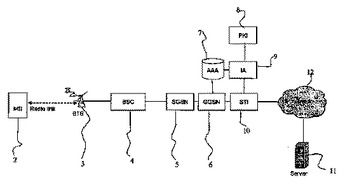

モバイルユーザーをトランスペアレントに認証してウェブサービスにアクセスする方法及びシステム

本発明は、パケットデータネットワーク(PDN)、例えばインターネットである第2ネットワークを介してアプリケーションサービスにアクセスするために、第1ネットワーク、例えばGPRS/GSMネットワークの加入者を認証するシステム及び方法に関する。本発明の好ましい態様によるシステムは、携帯電話網に接続されると共にデータパケット中に入れられたアクセス要求メッセージを生成する移動局MS(2)であって、前記アクセス要求メッセージはアプリケーションレベルのプロトコルに従ったシンタックスにより表される前記移動局MS(2)と;前記第2ネットワークにおけるアドレスを前記加入者(加入者のアドレス)に割り当てると共に、加入者のアドレスと加入者の第1の識別子との間のマッピングを与える割当てサーバーAAA(7)と;第1ネットワークと第2ネットワークをインターフェースすると共に加入者のアドレスをMS(2)に割り当てるゲートウェイ(6)、例えばGGSNと;エンドポイント局で生成されてゲートウェイ(6)を介して第2ネットワークに向けられたデータパケットをインターセプトすると共に、データパケット中の少なくとも加入者のアドレスを取得する、ゲートウェイ(6)にリンクされたサービス・トークン・インジェクターSTI(10)と;STI10にリンクされると共に、次の機能、すなわち、加入者のアドレスとアクセス要求メッセージを第1の論理エンティティから受信する機能、アクセス要求メッセージのアプリケーションレベルのプロトコルを認識する機能、加入者の第1の識別子を割当てサーバーに要求する機能、加入者の第2の識別子を含んだ認証トークンをアプリケーションレベルのプロトコルに従って生成する機能、及び認証トークンをアクセス要求メッセージに関連付ける機能を実行する身分証明局論理エンティティIA(9)と;を備える。  (もっと読む)

(もっと読む)

コンテンツ出力装置、これを実現するコンピュータプログラム、コンテンツ配信出力システムおよびコンテンツ出力方法

【課題】 ユーザの負担を増大させることなくセキュリティを確保して、ウェブコンテンツを配信する。

【解決手段】 相互に対応付けられた複数のデジタルメディアで構成され、所定のデジタルメディアに埋め込まれた電子透かしを除去するための鍵データが不可視透かしとして他のデジタルメディアに付加されたウェブコンテンツを配信する配信サーバ100と、この配信サーバ100から配信されたウェブコンテンツを受信して出力する受信端末200とを備える。そして、受信端末200は、ウェブキャストコンテンツのデジタルメディアから鍵データを抽出する透かし除去制御部230と、この透かし除去制御部230により抽出された鍵データに基づいて、この鍵データが抽出されたデジタルメディアに対応する他のデジタルメディアに埋め込まれている電子透かしを除去するデコーダ240と、電子透かしが除去されたデジタルメディアを出力するブラウザ250とを備える。

(もっと読む)

21 - 40 / 46

[ Back to top ]