国際特許分類[H04L9/10]の内容

電気 (1,674,590) | 電気通信技術 (544,871) | デジタル情報の伝送,例.電信通信 (61,356) | 秘密または安全な通信のための配置 (13,382) | 特別な箱体,構造的特徴または手動制御装置を有するもの (818)

国際特許分類[H04L9/10]に分類される特許

181 - 190 / 818

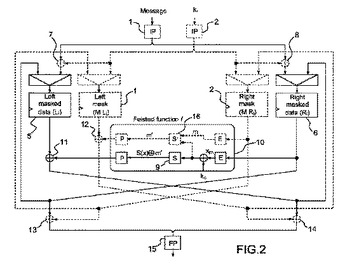

その暗号変換により特に情報漏洩観測攻撃から保護される暗号回路

本発明は特に情報漏洩の観測に基づく攻撃から保護される暗号回路に関する。暗号回路(21)には暗号アルゴリズムを実行するための関数鍵kcが含まれる。それには関数および秘密鍵kcをマスキングすることによって保護するためのまたはアルゴリズムの秘密実装を保護するための回路に特有の第2の固有の鍵kiが含まれる。

(もっと読む)

(もっと読む)

鍵生成装置、暗号化装置、復号化装置、暗号化システム、鍵生成方法、暗号化方法、復号化方法、プログラム、および記録媒体

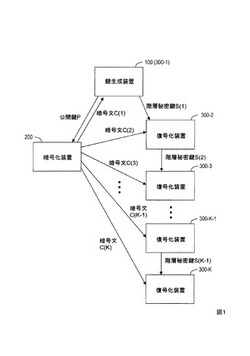

【課題】IDを秘匿化でき、かつ暗号文のサイズが階層の深さに依存しない階層型IDベース暗号技術を提供する。

【解決手段】本発明の暗号化システムは、鍵生成装置、暗号化装置、復号化装置で構成される。鍵生成装置は、マスター秘密鍵Smと復号化装置のID(識別情報D=[D1,…,DK])を用いて、公開鍵P、配下のすべての階層の階層秘密鍵S(k)を生成できる。暗号化装置200は、平文Mを、公開鍵Pと復号化装置の識別情報D1,…,Dkを用いて暗号化し、k番目の階層の復号化装置用の暗号文C(k)を得る。1番目の階層の復号化装置は、受信した暗号文C(1)を、階層秘密鍵S(1)を用いて復号化し、平文Mを得る。k番目(ただし、2番目以降)の階層の復号化装置は、受信した暗号文C(k)を、k−1番目の復号化装置の階層秘密鍵S(k−1)、暗号文C(k)、自己の識別情報Dkを用いて復号化し、平文Mを得る。

(もっと読む)

楕円曲線演算装置、方法及びプログラム

【課題】故障利用攻撃に対する検知率とそのための演算量とを考慮しつつ故障利用攻撃を適切に検知する。

【解決手段】本故障利用攻撃検知方法は、有限体上の楕円曲線Eと、楕円曲線E上の点C1と、スカラーdとに基づき、楕円曲線E上のスカラー倍点[d]C1を算出し、記憶装置に格納するスカラー倍演算ステップと、点C1とスカラー倍点[d]C1とを用いて楕円曲線E上のペアリングを計算し、ペアリングの計算結果が1でない場合には故障利用攻撃を受けたと判定する故障利用攻撃検知ステップとを含む。

(もっと読む)

半導体集積回路

【課題】暗号化無線通信に際して暗号鍵を他の電子装置との間で共有する際に、無駄なケーブル配線の増加を回避する。

【解決手段】半導体集積回路100は、暗号化無線通信のための無線通信制御回路116と暗号鍵を管理する処理ユニット112と電力線通信回路114、120を具備する。半導体集積回路100は、電力線通信回路114、120に電力線122を介して外部から供給される電源電圧により動作する。電力線通信回路は、電力線122を介して他の電子装置200A1、200B1…200N1と接続される。無線通信制御回路116は、暗号化無線通信によって他の電子装置と通信する。半導体集積回路100は、無線通信制御回路116を利用して他の電子装置と暗号化無線通信を行う前に、電力線通信回路114、120を介して暗号鍵の情報を他の電子装置に供給する。

(もっと読む)

暗号処理装置及び演算方法

【課題】非線形演算を含む演算回路の回路規模を削減し、かつ、サイドチャネル攻撃への対策を可能にした暗号処理装置を提供すること。

【解決手段】SubBytes演算部とInvSubBytes演算部を一体化した演算部において、アフィン変換部51は、固定マスクmfx1付きデータを入力し、固定マスクmfx2付き変換データを出力することを前提とする。XOR演算部61,62はデータのマスクを一時マスクm1から固定マスクmfx1に付け替える。ここで、固定マスクmfx1はアフィン変換部51によって不変であるとする。この結果、復号時にアフィン変換部51の後で固定マスクmfx1の付け直しが不要となる。53逆元演算部の出力データに付けられる固定マスクmfx2もアフィン変換部52によって不変であるとする。この結果、暗号時にアフィン変換部52の後で固定マスクmfx2の付け替えが不要となる。

(もっと読む)

プロセッサのバーチャルマシン内で機密コンテンツをセキュアに処理するための方法及び装置

【課題】機密コンテンツをセキュアに処理する。

【解決手段】出力用に第3当事者のコンテンツを処理するためにプロセッサで実施されるセキュアなバーチャルマシンシステム、方法及びプログラム製品が提供される。少なくとも1つのプロセッサが設けられ、第3当事者のコンテンツを処理して出力する第2当事者のプログラムを解釈するためプロセッサで実施されるセキュアなバーチャルマシンが設けられる。バーチャルマシンシステムは、同じプログラムを同様に実行するため、実施変更を許すように基礎的なプロセッサを抽象化する。プログラムによる潜在的なセキュリティ漏洩を軽減し、第2当事者の機密性と第2当事者のプログラムにより管理される第3当事者のコンテンツとを確保するため、プログラム可能な操作の範囲、入力及び出力変数形式、並びにプロセッサ内でのプログラム実行がバーチャルマシン環境内で制限される。

(もっと読む)

情報処理装置および方法、並びにプログラム

【課題】秘密情報が漏洩する危険性を低下させる。

【解決手段】攻撃検出部52は、演算部51の演算結果の検算をすることで故障利用攻撃を検出し、呼び出し部53は、実行されることにより再帰呼び出しされる再帰関数を呼び出し、供給部55は、呼び出し部53により呼び出された再帰関数が実行されて、再帰呼び出しされる毎に、再帰関数の実行により得られるリターンアドレスを、秘密情報を含むデータを格納するRAM32のスタック領域32aに供給する。本発明は、非接触ICカード、または、非接触ICカードの機能を有する携帯電話機等の情報処理装置に適用することができる。

(もっと読む)

通信媒体及び通信システム

【課題】コンピュータのユーザが意識せずにデータを暗号化することができる通信媒体及び通信システムを提供する。

【解決手段】本通信媒体6は、コンピュータと外部記憶装置とを接続し、暗号化部81は、コンピュータからのデータを暗号化してから外部記憶装置へ送信し、復号部89は、外部記憶装置からの暗号化されているデータを復号してコンピュータへ送信する。

(もっと読む)

ハッシュ暗号装置及び方法

【課題】SHA−1及びSHA−256を選択的に使用すること、低電力及び低面積の最適化されたハッシュ暗号装置及び方法を提供する。

【解決手段】ハッシュ暗号装置は、SHA−1ハッシュ演算及びSHA−256ハッシュ演算を全て提供することができる構造を有し、1つのメモリ、1つの第1レジスタ、1つの排他的論理和演算器、及び1つの論理和演算器を利用して、SHA−1ハッシュ演算時に複数の第1ラウンドに対応する複数の第1メッセージデータを生成し、SHA−256ハッシュ演算時に複数の第2ラウンドに対応する複数の第2メッセージデータを生成して、SHA−1ハッシュ演算時に複数の第1メッセージデータを利用してSHA−1ハッシュ演算によるメッセージダイジェストを算出し、SHA−256ハッシュ演算時に複数の第2メッセージデータを利用してSHA−256ハッシュ演算によるメッセージダイジェストを算出する。

(もっと読む)

暗号装置及びプログラム及び記録媒体

【課題】ネットワークの配線接続時や構成変更時、LANポートとLANケーブルの配線が容易な暗号装置を提供する。

【解決手段】リピータ型暗号装置100は、LANport0、LANport1を持つ。格納部33は平文側の第1ルータと暗号文側の第2ルータに対して、平文ネットワーク側、暗号文ネットワーク側に位置するかのネットワーク種別と、IPアドレスとが設定されたルータ設定情報を持つ。判定ブロック25はLANport0又はLANport1がリンクアップすると検出し、ルータ設定情報の第1ルータのIPアドレスを含むARPリクエストと第2ルータのIPアドレスを含むARPリクエストとをリンクアップ検出のポートから送信し、ARPレスポンスを受信すると、ルータ設定情報においてARPリクエストに含まれるIPアドレスに一致するIPアドレスに対してMACアドレスとARPレスポンスを受信したポートとを設定する。

(もっと読む)

181 - 190 / 818

[ Back to top ]