Fターム[5B285CA43]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 暗号化技術利用 (4,900) | 公開鍵暗号系 (968)

Fターム[5B285CA43]に分類される特許

881 - 900 / 968

コンテンツ再生装置、コンテンツ再生方法及びプログラム

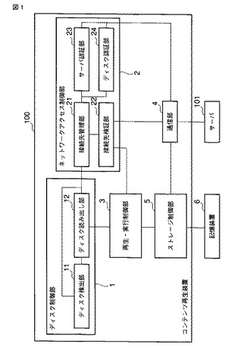

【課題】改竄されたコンテンツデータを記録した記録媒体の実行・再生を回避し、記録媒体に記録されたコンテンツデータやプログラムの再生・実行中に接続するサーバを限定することができるコンテンツ再生装置及び方法を提供する。

【解決手段】プログラムを含むコンテンツデータを記憶するとともに、ネットワーク上のアクセス許可するサーバを示す識別子を記憶する記録媒体からコンテンツデータを再生、実行し、記録媒体からアクセス許可するサーバを示す識別子を読み出して記憶手段で記憶し、再生、実行中にプログラムに含まれるネットワーク上のサーバの識別子への接続要求が検知されたとき、プログラムに含まれるサーバの識別子と記憶手段で記憶された識別子とが一致し、且つ記憶手段で記憶された識別子に対応するサーバの正当性及び記録媒体の正当性が検証されたとき、接続要求を受けて、記憶手段で記憶された識別子に対応するサーバへ接続する。

(もっと読む)

ネットワークシステム、サーバ装置、不正利用検出方法、ならびに、プログラム

【課題】 正規ユーザの自由度を高めつつ、第三者による不正利用を適切に防止することのできるネットワークシステム等を提供する。

【解決手段】 ログイン情報受信部203は、端末13から送られるログイン情報を受信する。そして、ユーザ認証部204は、ログイン情報に含まれる被認証情報と、認証情報記憶部201に記憶された認証情報との関係に基づいて、ユーザを認証する。ユーザが認証されると、履歴情報記憶部202には、ログイン情報に含まれる固有情報が記憶される。そして、端末認証部205は、履歴情報記憶部202に記憶された固有情報の履歴に基づいて、端末13を認証する。この際、たとえば、異なる固有情報が10台分に達している場合に、端末認証部205は、第三者による不正利用を検出する。

(もっと読む)

コンピュータへのデバイスのバインド

コンポーネントや周辺機器などのデバイス、および、対応するコンピュータがバインドされるように適合され、その結果、そのデバイスは、バインドプロセス後にしか、そのコンピュータとともに動作しないようになる。デバイスとコンピュータとの間で暗号化されたメッセージを送信して、それらの関連付けを確認する。デバイスが、以前にバインドされたコンピュータとともに動作していることを確認できない場合、デバイスは、デバイス自身の機能動作を低減させ、そのコンピュータからのアンバインドまたは確認の成功のいずれかが生じるまで、デバイス自身を実質的に使用できない状態にする。動作、バインド、およびアンバインドの方法も開示されている。  (もっと読む)

(もっと読む)

プライベートな、かつ制御された所有権の共有

本発明は、準拠する装置を含んでいるネットワークにおけるコンテンツ・アイテムの認可されていない導入を阻止し、ネットワークにおけるユーザが匿名であることを可能にする方法、装置及びシステムに関する。本発明の基本的な考え方は、CA(206)に、CAが構成されるネットワークにおいて導入される対象のコンテンツ・アイテムの指紋を供給することである。更に、CAはコンテンツ導入者(201)の識別子を備えている。コンテンツ導入者(201)は特定のコンテンツ・アイテムをネットワークにおいて導入する。CAは指紋を所定の指紋組と比較し、コンテンツ・アイテムの指紋が、組に含まれる指紋のうちから見つけることが可能でない場合、コンテンツ・アイテムの導入が許容される。コンテンツ・アイテムの導入の際に、CAは、コンテンツ導入者の仮名を生成し、少なくとも、コンテンツ・アイテムの指紋及び一意のコンテンツ識別子と、コンテンツ導入者の仮名とを有する署名されたコンテンツID証明書を作成する。

(もっと読む)

(もっと読む)

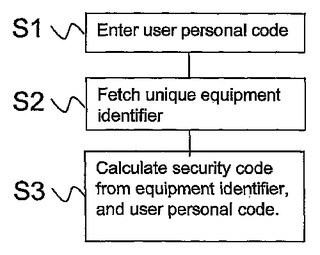

セキュリティコード生成方法、セキュリティコード生成方法を用いた方法、及びセキュリティコード生成方法のためのプログラム可能な装置

プログラム可能なユーザ装置を用いてセキュリティコードを生成する方法が述べられる。この生成されるセキュリティコードは、それ自体が、ユーザ及びプログラム可能なユーザ装置の両方を表す。一実施形態では、ユーザが自分のユーザ名で登録されているサービスプロバイダを表すサービスプロバイダコードは、このセキュリティコードを計算する基準に加えられる部分を形成している。このセキュリティコードは、いくつかのセキュリティ用途、例えば、ユーザとサービスプロバイダとの間で双方向に交換される情報への署名や、そのような情報の暗号化/復号化のためだけでなく、情報のローカル保存のためやユーザ認証のためにも役立つ。  (もっと読む)

(もっと読む)

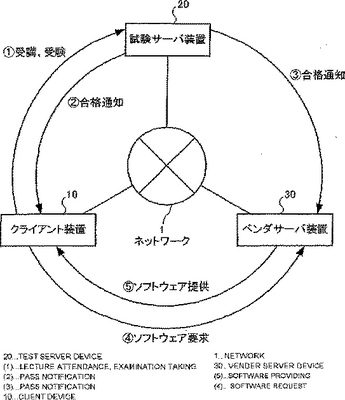

ソフト利用管理システム、ソフト利用管理方法およびソフト利用管理プログラム

クライアント装置(10)は、セキュリティホールになり易い高度なソフトウエア機能についてはセキュリティの観点から未だ導入されていない。試験サーバ装置(20)は、このようなクライアント装置(10)の利用者に対して、セキュリティホールになり易い高度なソフトウエア機能の利用に関する試験を実施する。ベンダサーバ装置(30)は、かかる試験に合格した利用者のクライアント装置(10)に対して、試験合格に係るソフトウエア機能の実体データを送信する。  (もっと読む)

(もっと読む)

デジタル情報の流通制御方法および流通制御システム

サーバ(1)は、デジタルコンテンツや電子チケットなどのコンテンツデータに、データ転送の可否、暗号化の要否、サーバ問合せの可否等を指示する流通制御情報を付加した配信データを生成し、携帯情報端末(2)へ配信する。配信データは携帯情報端末(2)に格納されてサービス利用者により自由に利用される。配信データは他のユーザ情報端末にバックアップ可能であるが、付加された流通制御情報に従ってリストアあるいは転送には制限を課される。  (もっと読む)

(もっと読む)

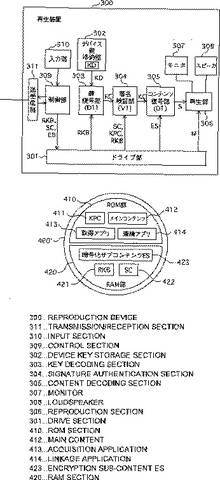

コンテンツ記録再生システム、配信装置、再生装置、記録装置

メインコンテンツに関連するサブコンテンツを記録し、再生するコンテンツ記録再生システムであって、配信装置、第1記録媒体、第2記録媒体、記録装置及び再生装置から構成される。 再書込み不可能な第1記録媒体には、予め公開鍵を導出する基となる鍵データとメインコンテンツとが記録されている。 配信装置は、前記公開鍵に対応する秘密鍵に基づいて、サブコンテンツに係る関連情報にディジタル署名を施して、前記サブコンテンツを含む検証情報を生成して出力する。 記録装置は、前記検証情報を取得し、再書き込み可能な前記第2記録媒体に記録する。 再生装置は、前記第1記録媒体から前記鍵データを取得し、前記第2記録媒体から前記検証情報を取得する。また、前記鍵データから、前記公開鍵を導出し、導出した前記公開鍵を用いて前記検証情報を検証し、検証結果が成功の場合、前記サブコンテンツを再生する。  (もっと読む)

(もっと読む)

パスワード保護

【課題】ネットワーク上の認証シーケンスは、捕捉され、パスワードの判定またはクラックされるのに使用される可能性がある。パスワードを安全に管理および格納するための、パスワードを保護するシステムおよび方法を提供する。

【解決手段】一態様では、パスワードと他のデータとを組み合わせることによって、非対称鍵ペアを決定論的に形成する。非対称鍵ペアの公開鍵を外部デバイスにエクスポートする。非対称鍵ペアの秘密鍵を使用して、外部デバイスに対する後続の認証を実効する。認証は、任意のタイプの公開鍵ベースの認証方式により行われる。

(もっと読む)

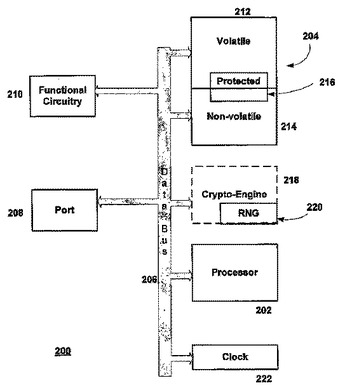

セキュアなデータ処理とデータ伝送とを行う方法および装置

【課題】ソフトウエア駆動型セキュリティモデルでは、その実行時にしばしば不安定になり、より多くの処理が必要になる。

【解決手段】処理ユニットを複数のモードのうち一つ以上のモードに設定する方法および装置を開示する。その装置は、ローカルメモリ104と、そのローカルメモリ104との間での情報の伝送を可能にするバスと、そのローカルメモリ104に動作可能に接続される一つ以上の演算処理ユニットと、その装置をその複数の動作モードに設定するセキュリティ回路とを備える。その複数の動作モードは、装置および外部装置がバスを介してメモリとの間での情報の転送を開始できる第1のモードと、装置および外部装置がバスを介してメモリとの間での情報の転送を開始できない第2のモードと、装置がバスを介してメモリとの間での情報の転送を開始できるが、外部装置はバスを介してメモリとの間での情報の転送を開始できない第3のモードとを含む。

(もっと読む)

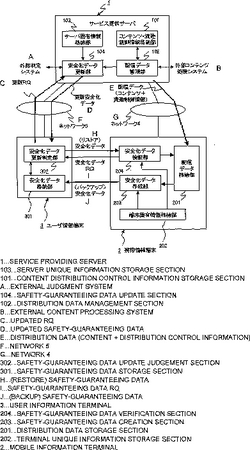

通信システムおよび安全性保証装置

【課題】 通信相手がセキュリティ対策を施していることを保証することができる通信システムおよび安全性保証装置を提供する。

【解決手段】 サーバ3は、ACの発行に必要な情報104をセキュリティ保証局2へ送信する。セキュリティ保証局2は、ACの発行に必要な情報104に基づいてサーバ3の通信上の安全性を検証する。セキュリティ保証局2は、サーバ3の通信上の安全性を確認した場合に、サーバ3の通信上の安全性を証明するAC105を発行し、サーバ3へ送信する。サーバ3はAC105を受信し、クライアント4からの接続要求に応じてAC105をクライアント4へ送信する。クライアント4は、AC105を受信し、AC105に基づいて、サーバ3の通信上の安全性を検証する。

(もっと読む)

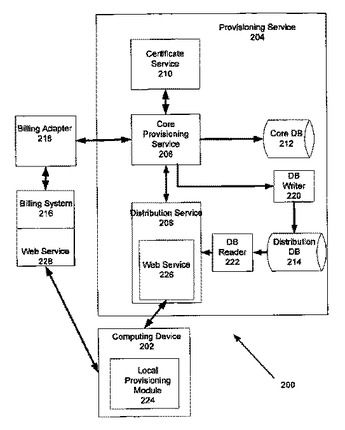

プロビジョニングパケットを配信するためのシステムおよび方法

動的なソフトウェアプロビジョニングシステムは、所望のビジネスプロセスに基づいて複数の異なるコンピューティングデバイス上にソフトウェアを提供することを可能にする。この動的なソフトウェアプロビジョニングシステムによって、ユーザは、オペレーティングシステムを、特定の時間だけ、特定の使用量だけ、あるいはその他の任意の所望の方法で使用することを、オペレーティングシステムプロビジョニングサービスに、あるいはサードパーティーに要求することができる。このプロビジョニングサービスは、オペレーティングシステムの使用を提供してほしいというユーザからの、あるいはサードパーティーからの要求を処理し、その要求に応答して、その要求によって指定された特定のデバイスのためのオペレーティングシステムの使用を提供する。この動的なソフトウェアアクティブ化システムはまた、オペレーティングシステムを使用するデバイス上に配置されたローカルプロビジョニングモジュールを含み、このローカルプロビジョニングモジュールは、プロビジョニングサービスから受信した命令に基づいてオペレーティングシステムをアクティブ化したり、非アクティブ化したりする。  (もっと読む)

(もっと読む)

類似性指標のセキュアな計算

本発明は、少なくとも2つのデータセットの類似性の指標をセキュア計算する方法及びシステムに関する。本発明の基本的アイデアは、2つのデータセットが十分な程度まで互いに類似しているか判断するため、暗号化された2つのデータセットをセキュアに比較するというものである。類似性の指標が所定の基準に従う場合、暗号化されたデータセットが得られる2つのデータセットは、同一であるとみなされる。

(もっと読む)

(もっと読む)

サービス提供システム、情報処理装置、サービス提供サーバ及びユーザ認証方法

【課題】 ユーザに煩雑な作業を強いることなく、セキュリティレベルを維持できるサービス提供システム、情報処理装置、サービス提供サーバ及びユーザ認証方法を提供することを目的とする。

【解決手段】 独立して認証機構を持つ情報処理装置10及びサービス提供サーバ20がネットワークを介して接続され、情報処理装置10及びサービス提供サーバ20が、認証されたユーザからの要求に応じてサービスを提供するサービス提供システムであって、情報処理装置10は、自機で認証されたユーザに対応付けられているサービス提供サーバ20の認証のための情報を取得する情報取得手段と、取得したサービス提供サーバ20の認証のための情報を含む処理要求を、サービス提供サーバ20に対して行なう処理要求手段とを有することにより上記課題を解決する。

(もっと読む)

異機種フェデレーテッド環境におけるネイティブ認証プロトコルのための方法およびシステム

【課題】 フェデレーテッド・ドメインがフェデレーテッド環境内で対話する方法を提供することにある。

【解決手段】 あるフェデレーション内のドメインは、他のフェデレーテッド・ドメインのユーザに関するフェデレーテッド・シングル・サイン操作を開始することができる。あるドメイン内のポイントオブコンタクト・サーバは、そのドメインとフェデレーションとの間の信頼関係を管理するためにそのドメイン内のトラスト・プロキシを当てにする。トラスト・プロキシは、必要に応じて他のフェデレーテッド・ドメインからのアサーションを解釈する。トラスト・プロキシは1つまたは複数のトラスト・ブローカとの信頼関係を有することができ、トラスト・プロキシはアサーションを解釈する際の支援のためにトラスト・ブローカを当てにすることができる。  (もっと読む)

(もっと読む)

クライアント識別情報をサーバに提供するための装置および方法

クライアント識別情報をサーバに提供するための装置はインテリジェント中間装置内にサーバに送信されるクライアント識別情報を含む、少なくとも1つのタグ付きパケットを生成するように構成されるタグ付加器と、少なくとも1つのタグ付きパケットからクライアント識別情報を取得し、このクライアント識別情報をサーバにあるアプリケーションに提供するように構成されるインターセプタとを備える。一実施例では、タグ付加器がクライアント識別情報を少なくとも1つのタグ付きパケットのデータ部に挿入するように構成される。別の実施例では、タグ付加器がクライアント識別情報を少なくとも1つのタグ付きパケットのプロトコル・ヘッダに挿入するように構成される。  (もっと読む)

(もっと読む)

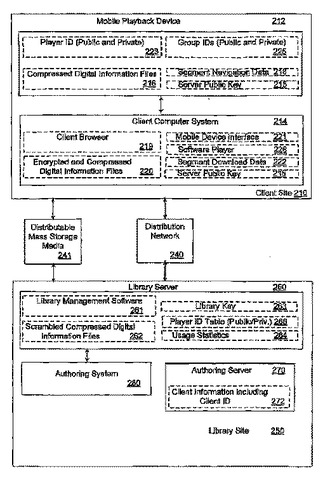

デジタル情報ライブラリ及び配信システム

認証及び暗号化プロトコルを用いて、クライアントコンピュータシステムと、クライアントコンピュータシステムに取外し可能に接続できるモバイルデジタル情報再生デバイスとにデジタル情報ライブラリプログラムを安全に転送するためのコンピュータネットワークベースのデジタル情報ライブラリシステム。本発明は、選択されたデジタル情報ファイルにアクセスしこれを取得するためのコンピュータネットワークベースのライブラリ及び情報配信システムである。ライブラリ及び情報配信システムは、1)複数のデジタル情報ファイルを有するライブラリサーバ、2)ネットワークを通じライブラリサーバに結合されたクライアントコンピュータシステム、及び3)クライアントコンピュータシステムに取外し可能に接続できるモバイルデバイスを備え、クライアントコンピュータシステムは、ライブラリサーバから選択された1つ又はそれ以上のデジタル情報ファイルのダウンロードを要求するための論理を含み、クライアントコンピュータシステムは更に、デジタル情報ファイルの選択された1つ又はそれ以上をモバイルデバイスにダウンロードするための論理を含む。  (もっと読む)

(もっと読む)

軽量ディレクトリアクセスプロトコルトラフィックのセキュリティ保護

【課題】軽量ディレクトリアクセスプロトコル(LDAP)を使用するトラフィックをセキュリティ保護するために使用され得る技術を提供する。

【解決手段】方法は、クライアントとサーバの間の通信のために、軽量ディレクトリアクセスプロトコル(LDAP)に従って構成されたデータをインターセプトすることを含む。データ内に指定されたLDAP動作の実施が許可されるかどうか判断するために、1つまたは複数のポリシーがデータに適用される。実施が許可されない場合は、LDAP動作は、修正済みのLDAP動作の実施が許可されるように修正される。

(もっと読む)

ドメインへの改善したアクセス

本発明は、ドメインマネージャ(210)により管理される許可ドメイン(100)へのアクセスを許可する方法に関し、外部装置(201)に関連付けられたユーザ認証装置が、ユーザ認証装置と外部装置との間のローカルリンクが距離で制限されていることをドメインマネージャに宣言するステップと、宣言が正確であるとして受け入れられた場合に、ドメインマネージャが、外部装置が許可ドメインのメンバとして動作することを許可するステップとを有する。  (もっと読む)

(もっと読む)

無許可の人によるパーソナル・コンピュータの使用を防止するためのセキュリティ方法

【課題】許可されたユーザが所有するメイン・コンピュータ装置を無許可の人が使用するのを防止する、公開鍵インフラストラクチャ(PKI)に基づくセキュリティ・システムを提供すること。

【解決手段】メイン秘密鍵およびメインPC公開鍵を含む取り外し可能なセキュリティ部分と、抽出可能なPC秘密鍵および抽出可能なメイン公開鍵を含む取り外し不可能なPCセキュリティ・エリアとが公開鍵インフラストラクチャ(PKI)を構成し、既に取り外された取り外し可能なセキュリティ部分がリモート・コンピュータ装置に挿入された後で、取り外し可能なセキュリティ部分とPCセキュリティ・エリアの相互認証を実行し、それによって許可されたユーザがメイン・コンピュータ装置内に記憶されたデータにアクセスすることが可能になる。

(もっと読む)

881 - 900 / 968

[ Back to top ]