Fターム[5B285CA43]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 暗号化技術利用 (4,900) | 公開鍵暗号系 (968)

Fターム[5B285CA43]に分類される特許

941 - 960 / 968

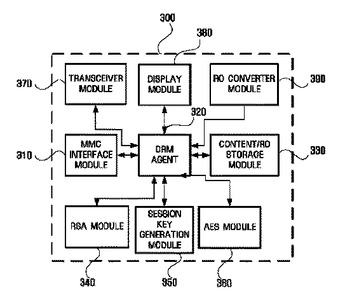

デバイスと携帯型保存装置との間にデジタル権利オブジェクトの形式を変換して送受信する装置及び方法

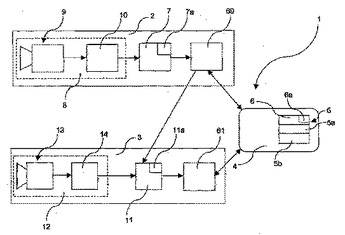

【課題】デバイスと携帯型保存装置との間に変換された形式のデジタル権利オブジェクトを送受信する装置及び方法を提供する。

【解決手段】 権利オブジェクト発行者から権利オブジェクトを受信する送受信モジュール、送受信モジュールから受信した権利オブジェクトを携帯型保存装置と通信可能な形式に変換する権利オブジェクト変換モジュール、携帯型保存装置と連結のためのインターフェース、インターフェースによって連結された携帯型保存装置と相互認証をする公開キー暗号化モジュール、相互認証された携帯型保存装置と共有するセッションキーとを生成するセッションキー生成モジュール、及び権利オブジェクト変換モジュールによって変換された権利オブジェクトを携帯型保存装置に提供して携帯型保存装置から変換された権利オブジェクトを提供されるDRMエージェントを含むデジタル権利オブジェクトの形式を変換する装置。これにより、デバイスが権利オブジェクトの形式を変換して携帯型保存装置と通信することで携帯型保存装置の負荷を減らしてデバイスと携帯型保存装置との間の通信の効率を高めうる。

(もっと読む)

(もっと読む)

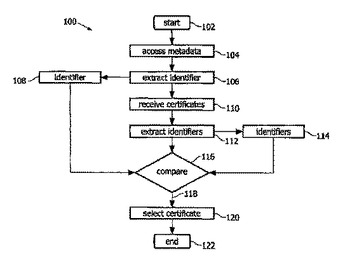

アプリケーションの認証

ディストリビュータに関連付けられたアプリケーションの認証に対して証明書を選択する方法は、前記ディストリビュータの識別子(108)を有するアプリケーションメタデータにアクセスするステップ(104)と、前記識別子を抽出するステップ(106)と、それぞれのディストリビュータの1つ以上の識別子(114)を有する証明書を受信するステップ(110)と、これらの識別子を抽出するステップ(112)と、前記アプリケーションメタデータ及び前記証明書から抽出された前記識別子の比較(116)に基づいて証明書を選択するステップ(120)とを有する。ディストリビュータに対する識別子の関連付けは、証明書が、識別されたディストリビュータにより配信されたアプリケーションを認証するためだけに使用されることができるように管理される。デジタルテレビとの関連で、デジタルビデオ放送(DVB(登録商標))プロジェクトは、前記アプリケーションメタデータ内及び前記証明書の拡張データに含まれるディストリビュータを識別するDVBネットワークIDの使用によりこの管理タスクを実行する。  (もっと読む)

(もっと読む)

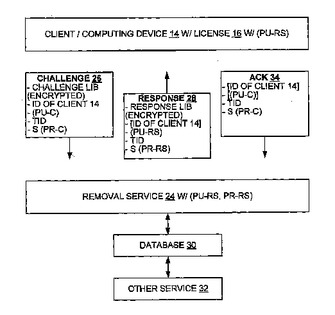

コンテンツ保護システムなどにおける高信頼ライセンス削除

デジタルライセンスは、当該ライセンスの削除を許可できる削除サービスの識別情報を含む。クライアントは、削除されるライセンスおよびサービスを選択し、削除されるライセンスを識別するチャレンジライセンス識別ブロック(LIB)をその中に含むチャレンジを作成して、チャレンジをサービスに送信する。サービスはチャレンジを受信し、チャレンジの少なくとも一部をデータベースに格納し、チャレンジに対応し、削除されるライセンスを識別するレスポンスLIBおよびサービスの識別情報をその中に含むレスポンスを作成し、レスポンスをクライアントに送信する。クライアントはレスポンスを受信し、削除されるライセンスを識別するためにレスポンスからのレスポンスLIBを利用して、識別されたライセンス内のサービスの識別情報がレスポンス内のサービスの識別情報に一致することを確認したときに、識別されたライセンスを削除する。

(もっと読む)

(もっと読む)

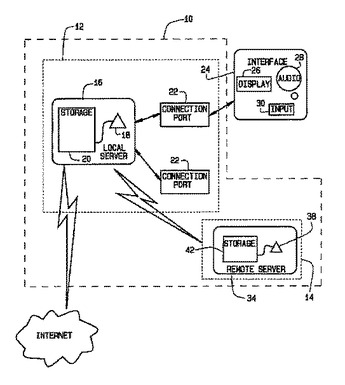

個人情報を開示することのない信頼性のないゲートウェイの認証

システムおよび方法は、サーバに取扱いに慎重を要するユーザ情報を提供せずに、サーバの使用についてのユーザ承認を提供する。ユーザインターフェイスと遠隔承認サーバとの間には、安全な承認リンクが確立される。承認リンクは、ローカルサーバを通過する一方で、ローカルサーバからは読取不可となっている。ユーザ承認データは、承認リンクを介して、ユーザインターフェイスから承認サーバに送信される。承認サーバはそこで、承認リンクを介して、リダイレクトされた確認メッセージをユーザインターフェイスに返す。リダイレクトされた確認メッセージに含まれるデータに基づいて、ユーザインターフェイスとローカルサーバとの間にローカルリンクが確立される。ユーザインターフェイス、ローカルサーバおよび承認サーバの間のすべての通信は、ユーザインターフェイスウェブブラウザを用いて行なわれる。よって、ローカルサーバによって制御されたサービスの利用についての承認を行なう上で、ユーザインターフェイスに、そのようなリンクを確立し、かつ、そのような通信を行なうための専用のソフトウェアをロードする必要はない。  (もっと読む)

(もっと読む)

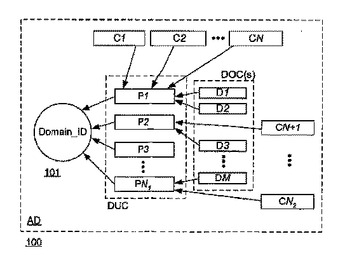

オーソライズド・ドメイン生成方法及びシステム

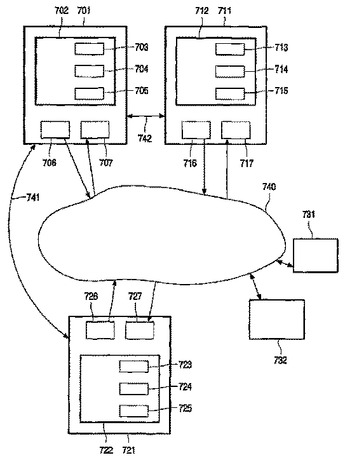

本発明は、オーソライズド・ドメイン(AD)を生成するシステム及び方法に関するものであり、この方法は、認証ドメインを一意的に識別するドメイン識別子(Domain_ID)を選択するステップと、少なくとも1人のユーザ(P1, P2, P3,...,PN1)を前記ドメイン識別子(Domain_ID)に結び付けるステップと、少なくとも1つの装置(D1, D2, D3,...,DM)を前記少なくとも1人のユーザ(P1, P2, P3,...,PN1)に結び付けるステップと、これにより、前記オーソライズド・ドメイン(100)内のコンテンツ項目(C1, C2, C3,...,CN2)にアクセスすることを承認された複数の装置(D1, D2, D3,...,DM)及び複数のユーザ(P1, P2, P3,...,PN1)を得るステップとを具えている。

これにより、前記オーソライズド・ドメイン(100)内のコンテンツ項目にアクセスすることを承認された、確認済みの複数の装置(D1, D2, D3,...,DM)及び確認済みの複数の人物(P1, P2, P3,...,PN1)が得られる。これに加えて、承認された所定の装置が所属する人物の情報が与えられているので、前記オーソライズド・ドメイン(100)に属する装置上にインポートされたコンテンツの自動的な割り当てを可能にすることができる。さらに、ドメイン境界を実現する単純かつ効率的な方法が可能になる。  (もっと読む)

(もっと読む)

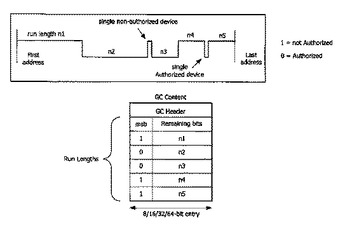

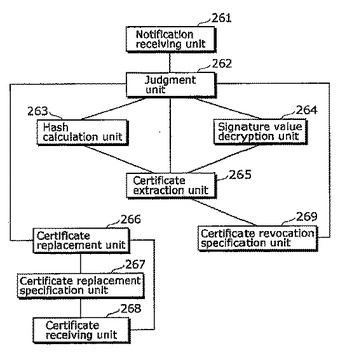

認証状態リストを生成する方法及びデバイス

認証状態リストを生成する方法は、多くのデバイスの認証状態のランレングスコード化した表記を生成すること、及び、認証状態リストにその表記を保存することを含む。好適には、デバイスは特定範囲において同一の認証状態を有し、前記範囲の各々に対する前記範囲の各々のデバイスによって共有される認証状態と共に、デバイスの多くの範囲の各々に対して、前記範囲の各々のデバイスの数を表示することによって、その表記を生成することを含む。所定のレングスの範囲であれば、その範囲を省略できる。  (もっと読む)

(もっと読む)

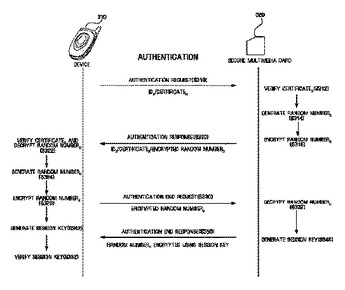

デバイスと携帯型保存装置との相互認証

デジタル著作権管理のためのデバイスと携帯型保存装置との間の相互認証に関する。デバイスの携帯型保存装置との相互認証方法は、デバイスが携帯型保存装置に第1キーを送る段階と、前記携帯型保存装置が前記第1キーで第1乱数を暗号化して得た第1暗号化された乱数と第3キーとを送れば、これを受信し、前記第1キーに対応する第2キーを用いて前記第1暗号化された乱数を復号化する段階と、第2乱数を前記第3キーで暗号化して得た第2暗号化された乱数を前記携帯型保存装置に送る段階と、前記第1乱数と前記第2乱数でセッションキーを生成する段階と、を含む。本発明によれば、デバイスと携帯型保存装置との間のDRMのための安全な相互認証が可能である。

(もっと読む)

(もっと読む)

デバイスと携帯用保存装置との間に権利客体を移動またはコピーする方法及び装置

携帯用保存装置とデバイスとの間にデジタルコンテンツをコピーするためにデジタルコンテンツについての権利情報である権利客体をコピーまたは移動する方法及び装置が提供される。権利客体のコピーまたは移動の誤謬を減らすためにシーケンス数字を与えてコピーまたは移動しようとするデータの流失または認証されていない接近を防止する。

(もっと読む)

(もっと読む)

セキュアデバイス、端末装置、ゲート機器、機器

カードアプリ機能や装置機能等が発現されるエリアを限定できるICカード等のセキュアデバイスを提供するセキュアデバイス、端末装置、ゲート機器、機器。セキュアデバイス(20)に、ゲート機器(40)に対して認証処理を行う認証アプリ(24)と、端末である携帯電話(10)にインストールする端末アプリ・設定命令(26)や、端末アプリ(27)と、認証アプリ(24)がゲート機器(40)との認証に成功した場合に、ゲート機器(40)から指定された端末アプリを携帯電話(10)にインストールする制御手段であるCPU(23)とを設けている。セキュアデバイス(20)をゲート機器(40)に翳し、正常に通過したエリアでのみ、端末アプリ・設定命令(26)、端末アプリ(27)が携帯電話(10)にインストールされる。ゲート機器(40)のゲートアプリ(43)が特定の領域で機能するアプリを指定するので、ユーザの登録操作等は不要であり、また、端末へのGPS受信機等の装備も必要がない。 (もっと読む)

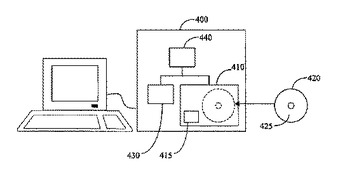

コンテンツへのアクセスを認証する方法

シンク装置(400)によるコンテンツ(425)へのアクセスを使用権に従い認証する方法及びソース装置(410)であり、前記コンテンツは、ソース装置によって制御される記憶媒体(420)に記憶される。前記シンク装置の破棄状態が、前記使用権が前記コンテンツへのアクセスの認証の一部として修正される必要がある場合に、利用可能である最も新しく発行された破棄情報を用い、それ以外の場合に、前記記憶媒体に記憶される前記コンテンツに関連付けられる破棄情報であって好ましくは前記記憶媒体に記憶される破棄情報を用いて、検証される。前記記憶媒体に記録される前記破棄情報、又は前記シンク装置に関連する部分のみが、前記使用権が修正される必要がある場合に最も新しく発行された破棄情報に任意選択的に更新される。好ましくは、このことは、前記検証の結果が前記シンク装置が破棄されたということである場合にのみ実行される。  (もっと読む)

(もっと読む)

継承セキュリティ属性を使用したセキュアネットワーク上のプロキシ要求を管理するためのシステム及び方法

継承セキュリティ属性を使用してセキュアネットワーク上でプロキシ要求を管理することを目的とする方法、装置、およびシステムである。プロキシ要求がセキュアトンネルのセキュア属性を継承するように、HTTPプロキシトラフィックのようなプロキシトラフィックは、セキュアトンネルを通じて通り抜けられる。セキュア属性は、プロキシがサーバにアクセスすることを可能とするために使用され、それによって、それを通じて通り抜けされたプロキシコネクションへのセキュアトンネルのセキュリティプロパティを拡張することが考えられる。セキュアトンネルサービスは、プロキシ要求をクライアントから受信し、セキュリティ属性を含むようにプロキシ要求を修正する。一実施形態において、セキュリティ属性は、プロキシサービスがもう一つのセキュリティ属性を決定するために使用できることを可能とする識別子である。プロキシサービスは、セキュリティ属性を使用することを可能とされ、前記セキュリティ属性は、クライアントがサーバへアクセスすることを認証するかを決定する。 (もっと読む)

認可証明書使用中のプライバシー保護

本発明は、ユーザが許可された承認に対して、ユーザのグループからユーザのプライバシーを与える方法を提案し、そのような承認は、デジタル承認証明書を用いて証明され、ユーザのグループの場合にはドメイン証明書に関連する。概念は、証明書のユーザアイデンティティを隠すとともに、証明書それ自体は明らかにする。このようにして、証明書を、例えば、公衆ネットワークにおいて広くかつオープンに利用することができ、任意の観察者がユーザを承認又は止め院内のユーザアイデンティティにリンクする必要がない。プライバシーは、零知識プロトコルによって証明書識別装置に対して与えられ、それは、認証装置が証明書に対するユーザの権限をチェックするためにユーザと認証装置との間で実行される。プライバシーは、(匿名の購買又は)発行装置からの証明書の発行を許容する機構によって証明書発行装置によって、証明書発行装置に対しても与えられる。  (もっと読む)

(もっと読む)

バイオメトリック識別技術の利用に基づいたユーザー認証方法及び関連のアーキテクチャー

本発明は、- 認証するユーザーの第1のバイオメトリック画像から基準バイオメトリックテンプレートを生成するステップ、- 基準バイオメトリックテンプレートを身体的に分離し得る第1と第2の基準バイオメトリックテンプレート部分に分割するステップ、- 第1と第2の基準バイオメトリックテンプレート部分に署名し暗号化するステップ、- 署名し暗号化した第1と第2の基準バイオメトリックテンプレート部分を異なるメモリに記憶するステップを含むバイオメトリック識別技術の使用に基づいたユーザー認証方法に関する。  (もっと読む)

(もっと読む)

認証プログラム実行方法

従来技術では、プログラムを不揮発性メモリに一旦保存してプログラムを起動する場合、起動直前にそのプログラムを認証する。プログラムの起動開始までには、暗号化された値を復号する等の計算が必要で、計算に要する時間の分だけ応答性が悪くなるという問題を有する。この課題を解決するために、プログラムの保存直前に認証を行い、プログラムの起動時には認証を一切しない、もしくは、証明書の有効性を確認するという認証の一部のみを行っている。  (もっと読む)

(もっと読む)

閉鎖型のコンテンツ配信システムにおけるショートメッセージングシステムプロトコルを用いたライセンス情報の配信

【課題】コンテンツの配信システムにおいて,不利益をもたらすことなく,ライセンス情報や,ライセンス情報の取得や検証を可能とするためのより短いコードを配信する。

【解決手段】再生装置120及びセキュアプロセッサ(110)を有する閉鎖型の配信システム内で,ライセンス142を配信し,セキュアプロセッサは認証されたコンテンツ131の使用のみを許諾し,再生装置はコンテンツの実行を認証される。ユーザは,配信システム外のコミュニケーションリンクを用いて,ライセンスをライセンスサーバー(140)に要求し,そのサーバはコンテンツの解読情報を示すコードをライセンスとしてユーザに提供し,ユーザは,そのコードを再生装置に入力し,再生装置は,そのコードにより,コンテンツの使用を認証しているかどうかを判定する。

(もっと読む)

認証システム

機器の認証システムにおいて、通信相手が有効か無効化を判断すために用いられるリストの入手及び更新を強制する。 パーソナルコンピュータ200は、保持しているリストHが古い場合に、最新版のリストH及び最新版のリストDを外部から取得し、取得した最新版のリストHにより、保持しているリストHを更新し、さらに、取得した最新版のリストDにより、保持しているリストDを更新する。 (もっと読む)

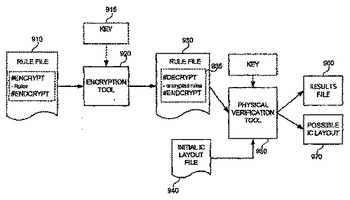

電子設計自動化における情報の安全な交換

電子設計自動化に関する情報を、安全に交換することができる。機密であるとみなされる情報、又は保護する価値があるとみなされる情報を、暗号化、難読化、その他のセキュリティ処置などの方法によって、保護することができる。保護された情報は、保護された情報の少なくとも一部を明らかにすることなく処理することができる。例えば、集積回路製造性に関する規則ファイルに選択的に注釈を付け、保護に値する規則ファイルの部分を示すことができる。暗号化ツールを使用して、電子設計自動化に関する情報を保護することができる。次いで、電子設計自動化ツールは、保護された情報を明らかにすることなく、それをロック解除し、使用することができる。一形態では、そのようなアクセス又は情報の安全な使用は、1つ又は複数の条件が満たされること(例えば、時間枠、幾つかの使用又はアクセス)に依存することができる。例えば、ツールは、1つ又は複数の集積回路レイアウトのうちの何れかが保護された規則のうちの1つ又は複数に違反する可能性があるかどうかを検証することのできる物理的検証ツールでよい。  (もっと読む)

(もっと読む)

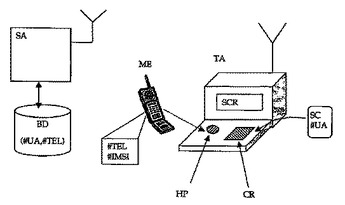

携帯電話と個人カードとの間のマッチング方法

【課題】 本発明の目的は、インタラクティブ機能をローカル化するために、携帯電話又は携帯装置を使用し、所与の電話の番号の所有者であることをローカル装置に対し証明することである。この問題は、携帯装置の識別に関する情報を含む携帯装置と、少なくとも1つのユニーク番号を有する個人識別対象物との間のマッチング方法であって、マッチング端末により実行され、

‐ マッチング端末の読取装置により個人的対象物のユニーク番号を読み取る工程と、 ‐ 携帯装置とマッチングサーバーとの間の最初の通信を初期化する工程と、‐ マッチング端末によりユニークコードを携帯装置に送信する工程と、‐ 携帯装置によりこのユニークコードをマッチングサーバーに送信する工程と、‐ マッチングサーバーにより携帯装置の識別に関する情報を検出し記憶する工程と、‐ 端末によりユニークコード及びユニーク番号をマッチングサーバーに送信する工程と、‐ 個人的対象物のユニーク番号を携帯装置の識別に関する情報と関連付ける工程とを含むマッチング方法により解決される。  (もっと読む)

(もっと読む)

WLANセキュリティを向上させる方法

無線端末によって実行されるWLANセキュリティを向上する方法が提供される。この方法は、IDカードの中に記憶された鍵を読み出し、読み出された鍵および対応する暗号化アルゴリズムに従って識別の認証を無線アクセスポイントに要求し、もし認証が成功すれば、WLANにアクセスすることを含む。上記暗号化アルゴリズムは、ネットワーク・プロトコル内のアルゴリズム、およびカスタマイズされた暗号化/復号アルゴリズムを採用することができる。この方法によって、WLANにアクセスする無線端末に強制的認証を実行することができ、無許可の無線端末がネットワークへ侵入することによって生じるネットワークの非安全性を避けることができる。  (もっと読む)

(もっと読む)

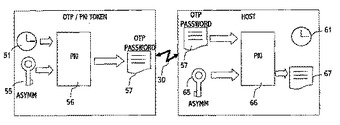

セキュリティートークン

セキュリティートークン、セキュリティーシステム、およびクライアントを認証する方法を開示する。前記セキュリティートークンは、ワンタイムパスワード機能を提供するワンタイムパスワードメカニズムと;前記ワンタイムパスワード機能に対する公開鍵機能を提供する公開鍵メカニズムと;ホストとの有線通信手段であって、前記ホストに前記セキュリティートークンを接続するとともに、少なくとも前記公開鍵メカニズムを動作させるために必要な電源を前記セキュリティートークンに供給する、前記ホストとの有線通信手段と;を含み、それらにより、ワンタイムパスワード機能および公開鍵機能またはそのいずれか一方が、前記セキュリティートークンにより提供可能である。  (もっと読む)

(もっと読む)

941 - 960 / 968

[ Back to top ]