Fターム[5B285CB42]の内容

オンライン・システムの機密保護 (82,767) | 認証 (39,598) | 使用・接続手段の確認 (3,671) | 機器ID (1,324)

Fターム[5B285CB42]に分類される特許

1,121 - 1,140 / 1,324

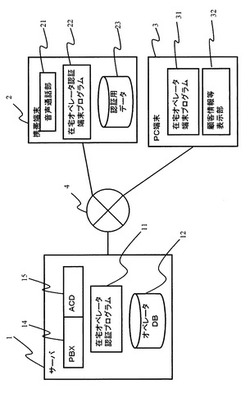

在宅オペレータ認証プログラム及び在宅オペレータ認証端末プログラム

【課題】 在宅オペレータによるコールセンターの運営が増加傾向にあるが、かかる場合においても、顧客データや自社の秘密情報等のセキュリティの強化、確保が必要となる。そこで、本発明は、上記したような在宅型コールセンターにおいて、正当な在宅オペレータ以外の者に参照されることを防止し、セキュリティを確保することを目的とする。

【解決手段】 本発明は、サーバコンピュータが、在宅オペレータが操作する第一の端末からの仮のログイン要求を受け付ける機能と、前記第一の端末に認証用固有データを送信する機能と、在宅オペレータが所持している第二の端末から受信したデータが、前記認証用固有データと同一のデータであること若しくは同一性を有するデータであることをもって、前記第一の端末の正式なログインを許可することにより実現される。

(もっと読む)

サービスシステム、情報管理サーバ、情報管理方法、情報管理プログラム及びそれが記録された記録媒体

【課題】 携帯端末を用いたポイント的な情報をスキー場などで提供するビジネスモデルで、スキー場の各コースの積雪、雪質の状態及び人の混み具合等の情報に、権利を持った人のみタイムリーにアクセスできるビジネスモデルを提供する。

【解決手段】 ユーザ1及びユーザ2は、携帯端末101、携帯端末201にアクセスキー102、アクセスキー202を取り付け、情報管理装置3へ通信局7を介しアクセスを行う(ステップS31)。情報管理装置3においては通信部313で通信局7との通信を行い、データベース310内のID認証部312にて、ユーザ1の有するアクセスキー102のID情報とID情報327との照合が行われ認証される(ステップS32)。認証が不一致の場合はアクセスが拒否される(ステップS33)。その後、携帯端末101の画面上で、雪質情報等、入手する各情報を選択する(ステップS34)。

(もっと読む)

USB規格のデバイスを用いたVPN接続によるASP型ビジネスモデル

【課題】USB規格のデバイスを用いたより安全性と利便性を向上したインターネット経由のASP型システムを提供する。

【解決手段】会計事務所に会計処理を行うコンピュータシステムとソフトウェアプログラムを用意し、企業はインターネット経由のVPN接続で会計事務所のソフトウェアプログラムに接続しデータの入力や修正等を行う。会計事務所のソフトウェアプログラムにインターネット経由のVPN接続で接続する場合には、情報の漏洩が起こりやすいパスワード等の入力方法で接続するのではなく、あらかじめ接続用の個体コードが用意されたUSB規格のデバイスを用いて接続を行う。

(もっと読む)

アクセス管理システム、および、アクセス管理方法

【課題】 あらかじめサーバに登録されたクライアントのみならず、ユーザが使用するすべてのクライアントを認証できるアクセス管アクセス管理システムを提供する。

【解決手段】 クライアント3がサーバ1にアクセスすると、サーバ1はクライアント3上で動作するユーザ認証モジュール11及びMACアドレス取得モジュール12を送信する。ユーザ認証モジュール11がICカード2を所持するユーザの正当性を確認した後、MACアドレス取得モジュール12は、ICカード2を用いてクライアント3のMACアドレス32のデジタル署名を生成し、デジタル署名が付加されたクライアント3のMACアドレス32をサーバ1に送信する。サーバ1は、MACアドレス32に付加されたデジタル署名を検証し、検証に成功した場合のみ、クライアント3のアクセスを許可し、事前に定められた規則に従いクライアント3とのセッションを管理する。

(もっと読む)

認証システム及び認証方法並びにプログラム

【課題】 セキュリティレベルの高い認証システムを構築する。

【解決手段】 機密データが格納される機密データ格納部11と、生体情報を検出する生体情報検出部12と、生体情報を認証する生体情報認証部13と、シリアル番号が格納されているシリアル番号格納部14と、認証用パスワードが格納されている認証用パスワード格納部15と、外部機器3から供給されたデータの認証を行うデータ認証部16と、生体情報認証部13又はデータ認証部16の認証結果に応じて、機密データ格納部11に対するアクセスを許可する許可部17とを備える情報記憶装置2と、シリアル番号と、日付情報に基づき、センターサーバ4から入手したテンポラリーパスワードを復号する第1の復号部21と、復号後のデータに基づき、認証用パスワードを復号する第2の復号部23と、復号されて得られたデータをデータ認証部16に供給する供給部24とを備える外部機器とが接続される。

(もっと読む)

探索型属性認証方法およびシステム

【課題】ユーザ間で属性情報を交換する際にブロードキャストを用いて情報を収集し、このとき、要求ユーザ、返信ユーザ双方ともセキュリティを維持しながら求める属性を持つユーザを特定する。

【解決手段】ユーザ端末のそれぞれは、IDのうち属性値にあたる情報から鍵系列を生成してマスクIDを生成し、属性交換時、ユーザ端末間でこのマスクIDを交換する。属性値を探索しようとするユーザ端末は、他のユーザ端末を含む不特定多数のユーザ端末から返信されるマスクIDを探索したい属性値を用いることにより復元し、マスクIDと共に返信される署名を、その属性値が一致したときに正しく検証できる。

(もっと読む)

開始者による取り引きのリアルタイムの照合

【課題】取り引きを照合する方法を提供すること。

【解決手段】クレジット・カード、デビット・カード、および小切手といった取り引きを有効化する道具は、通常ではその道具の携行者である道具の所有者の携帯電話もしくはPDAといった携帯型無線通信装置の電話番号、および取り引き認証符号を機械読み取り可能な形式でその上に符号化されている。取り引きを有効化させるために携行者が道具を提示すると、読み取り器がその電話番号と符号を読み取り、認証サーバがその電話番号をダイアルさせ、所有者が認証符号を促される。所有者が符号を与えれば、サーバは取り引きを進めることを許容する。所有者が連絡を届けられることができないかまたは符号を与えない場合、サーバは取り引きを拒絶する。

(もっと読む)

検針用携帯機器のセキュリティシステム

【課題】所定の入力部と、着脱式のバックアップ用メモリカードと、入力を受けて検針業務に必要な処理を行う処理部とを備えた検針用携帯機器本体(検針HT)1と、認証タグ3に記録されたIDを通信手段で取得するタグリーダ2の組み合わせによるセキュリティシステムにおいて、メモリカードからのデータ漏洩を防止すると共に、機器本体に汎用性を与える。

【解決手段】機器作動開始時にタグリーダが装着の有無を判定する手段と、タグIDと機器本体のIDとの一致を照合するID判定手段(自動認証)と、機器本体への入力を無効にする機能・メモリカードのデータを消去する機能を備えたロック手段を備え、タグリーダ非装着判定時には、ID照合手段並びにロック手段を機能させずに検針処理を行い、タグリーダ装着判定時には、自動認証を行いながら機器本体が使用され、タグIDと機器IDとの一致が認識されない場合にロック手段を機能させてなる。

(もっと読む)

認証システム、端末、認証サーバ、認証方法及びプログラム

【課題】端末を利用するための認証と、端末が通信するための認証とを、統合させて実施することは困難であった。

【解決手段】端末と認証サーバとの間のネットワークによる通信を認証する認証システムであって、端末は、生体情報に基づいて仮想MACアドレスを生成する手順を格納する生成手順格納部、利用者の生体情報を取得する生体情報取得部、生体情報取得部が取得した生体情報を、生成手順格納部に格納されている手順に適用することにより仮想MACアドレスを生成するアドレス生成部、及び、アドレス生成部が生成した仮想MACアドレスを認証サーバに送信するアドレス送信部を備え、認証サーバは、ネットワークによる通信を許可する許可MACアドレスを格納するアドレス格納部、及び、端末から送信された仮想MACアドレスがアドレス格納部に格納された許可MACアドレスに含まれるか否かを判断し、含まれる場合に通信を許可する通信判断部を備える。

(もっと読む)

情報処理装置及びその方法、プログラム

【課題】 OSやプロセスを変更することなく、ファイルや画面以外のコンピュータリソースを含めてアクセス権限のないユーザに対するリソースの操作を制限し、しかも既存環境における禁止または制限事項を拡張することができるコンピュータリソースの制御が可能な情報処理装置及びその方法を提供することにある。

【解決手段】 記コンピュータリソースに対するプロセスまたはオペレーティングシステムからの操作要求をコンピュータリソースにアクセスする前に捕捉する。捕捉した操作要求によって指定されるコンピュータリソースに対するアクセス権限があるか否かを判定する。判定の結果、アクセス権限があれば当該操作要求通りにオペレーティングシステムに渡し、その結果を要求元プロセスに返す。判定の結果、アクセス権限がなければ当該操作要求を拒否する。

(もっと読む)

制限解除方法、セキュリティシステム、操作対象機器及びプログラム

【課題】監視機器と情報端末とは連係してないため、監視機器の故障中も情報端末を操作できる。

【解決手段】利用者が操作する第1の機器3と、第1の機器を監視する第2の機器5とを有するセキュリティシステム1において、以下の(a)〜(c)の処理を実行する。(a)利用者が携帯する無線端末7を、第1の機器3と第2の機器5がそれぞれ個別に認証する処理。(b)無線端末7を携帯する利用者による第1の機器の操作時、第1の機器3と第2の機器5の両方で無線端末7の認証が完了しているか否か確認する処理。(c)第1の機器3と第2の機器5の両方で無線端末7の認証完了が確認された場合、第1の機器3の利用制限を解除する処理。

(もっと読む)

セキュリティを確保して電子装置を認識するシステム、方法およびプログラム。

【課題】ネットワークに追加される電子装置を、セキュリティを確保して認識するシステム、方法およびプログラムを提供する。

【解決手段】まず、第1の通信ネットワークを介して、第2のネットワークに追加される電子装置の識別データを含む第1の通信を受け取る。識別データに応答して第1の鍵が送信され、電子装置に入力される。電子装置は第1の鍵を用いて第2のネットワークのバックエンド装置にログインすることによって、第2のネットワークに認識され、第2の鍵とネットワーク識別データを受け取る。

(もっと読む)

コンテンツ配信システム及びコンテンツ配信方法

【課題】 新たなコンテンツの普及を図ると共に、コンテンツ作成者の初期負担を軽減しながら、確実な対価を期待できるコンテンツ配信システムを提供する。

【解決手段】 コンテンツ配信サーバ110等は不特定多数の携帯端末500に専用の閲覧ソフトをダウンロードすると共に、ダウンロードした端末に固有のID番号と配信受付サーバのURLを配信者管理サーバ150に登録し、以後コンテンツ配信制御サーバ110、配信受付サーバ1200にコンテンツの閲覧を要求した場合に登録した端末のみに閲覧を許可する。

(もっと読む)

物理的POSトランザクションのための方法及び装置

【課題】POSシステムにおける取引速度及びコストを改善すること。

【解決手段】本方法及びシステムは、セキュアトランザクションサーバ(STS)を用意し;STSの第1の認証パラメータに従って認証ポイントオブセール(POS)装置を用意し; STSの第2の認証パラメータに従って認証モバイル購入装置を用意し;POS装置及びモバイル購入装置間でショートレンジ通信手段を用意し;STSパーソナル識別エントリ(PIE)及び認証モバイル購入装置を関連付け;POS装置により、時変変換セキュアPOS認証POS購入アクションをSTSに送信し;ユーザによりPIEを認証モバイル購入装置に入力し、時変変換セキュアユーザ認証POS購入アクションをショートレンジ通信を介してPOS装置に送信し;認証POS装置に従って、及び認証モバイル購入装置及びPIEと認証モバイル購入装置とのSTS関連性に従って、STSにより、POS装置及び認証モバイル購入装置のPOS購入アクションを認証する。

(もっと読む)

画像処理装置およびデジタルコンテンツの配付方法、デジタルコンテンツの不正利用防止方法、デジタルコンテンツの利用履歴監視方法

【課題】 デジタルコンテンツの不正利用防止と、デジタルコンテンツが不正利用された場合の早期発見と、不正利用に対する警告を発し易くする。

【解決手段】 利用可能な装置や利用者や利用期間を制限できる情報を付加して加工するデジタルコンテンツ作成手段と、デジタルコンテンツ配布手段と、配布した情報の不正利用を管理するデジタルコンテンツ管理手段と、デジタルコンテンツの配付を受ける際は、利用装置自らを識別可能とする情報をデジタルコンテンツの提供元へ発信する端末識別情報発信手段と、利用装置や利用者や利用可能期間を制限するデジタルコンテンツ蓄積・利用手段と、前記デジタルコンテンツ配付手段により得た情報毎に利用状況を保持すると共に、不正利用を検知した場合に、その旨を通知するデジタルコンテンツ利用履歴監視手段とを有する。

(もっと読む)

車両管理システム

【課題】 コストを抑制して、後付けの場合でも、容易に運営できる車両管理システムを提供すること。

【解決手段】 車載機1は、車両ID及び移動機カードIDが含まれる通信ログ7を記憶し、通信ログ7をセンタ5へ送信し、センタ5は、車両ID及び移動機カードIDが含まれる通信ログ7を記憶し、車載機1との初回以降の通信では、通信ログ7と車載機からの通信ログ7を比較することで、車両ID及び移動機カードIDの更新を含むデータ管理を行う。

(もっと読む)

データ管理方法、データ管理システム及びデータ管理装置

【課題】 処理能力の低い端末を使用する場合や、端末を収容するリンクが低速の無線リンクである場合であっても、データ通信量を低減させ、負荷の増大を抑えることができるデータ管理方法、データ管理システム及びデータ管理装置を提供する。

【解決手段】 予め設定された認証契機の条件を満たしているか否かについてデータ管理装置103により判定する。認証契機の条件を満たしていないと判定した場合には、端末101から送信されたデータを、データ蓄積部104の仮受付領域に記憶する。一方、認証契機の条件を満たしていると判定した場合には、認証サーバ106により端末101の認証を行う。端末101が認証された場合には、仮受付領域に記録されているデータを通常記憶領域に移動して記録し直す。

(もっと読む)

電話番号の登録・認証システム,方法,認証サーバおよびプログラム

【課題】電話番号登録の簡単,正確化と、認証時にユーザの認証情報入力を不要とする。

【解決手段】音声応答装置20は携帯端末10の電話番号を取得し認証サーバ40に登録し、Webサーバ30は携帯端末10の製造番号を読み取り認証サーバ40に送信し、認証サーバ40はパスワードを生成して製造番号,電話番号とともに登録し、音声応答装置20は携帯端末10の電話番号と受信したパスワードを認証サーバ40に送信して登録されているかを照合し、登録されていた場合に電話番号,製造番号,パスワードを暗号化してWebサーバ30に送信し、Webサーバ30は暗号化データを含んだプログラムを携帯端末10に配信し、認証時に、Webサーバ30が携帯端末10の製造番号とプログラムの暗号化データを取得して認証サーバ40に送信し、認証サーバ40は暗号化データを復号し復号データに含まれる製造番号と受信した製造番号が一致した場合に認証する。

(もっと読む)

情報処理装置および方法、プログラム、並びに記録媒体

【課題】 ユーザのプライバシーを尊重し、かつ確実な認証をおこなうことができるようにする。

【解決手段】 ステップS101でリーダライタからリクエストコマンドとともに、リーダライタのIDであるIDrが送信されると、携帯デバイスは、ステップS202の認証用データ1生成処理で、IDrに基づいてリーダライタの暗号鍵を生成し、その暗号鍵で自分のIDと乱数とを暗号化して認証用データ1であるデータD1を生成し、ステップS203でリーダライタに送信する。その後、リーダライタによりステップS103で認証用データD1に基づいて認証用データ2であるデータD2が生成され、ステップS205のリーダライタ検証処理により、携帯デバイスによるリーダライタの認証が行われる。

(もっと読む)

通信システムおよび通信システムを構成する端末、携帯端末、サーバ、これらを実現するための通信方法、プログラム、およびプログラムを記録した記録媒体

【課題】携帯端末内の電子電話帳データを利用して、通信端末(たとえばインターネットを利用したIP公衆テレビ電話装置)で通信を行なった場合でも、ユーザの個人情報(たとえばアドレス情報)が盗み取られる心配がない通信システムを実現する。

【解決手段】携帯電話1200は、公衆テレビ電話1100を使用してテレビ電話を行なう際、携帯電話会社サーバ1000から予め付与された公開鍵K1002で、通信元である自己の携帯電話1200と通信先である固定テレビ電話1100−Bとのアドレス情報を暗号化したレスポンスを公衆テレビ電話1100に送信する。公衆テレビ電話1100は、携帯電話1200から受信したレスポンスを携帯電話会社サーバ1000に送信し、携帯電話会社サーバ1000から送信される利用許可情報M1008に基づいて固定テレビ電話1100−Bとの通信を開始する。

(もっと読む)

1,121 - 1,140 / 1,324

[ Back to top ]