Fターム[5B285CB42]の内容

オンライン・システムの機密保護 (82,767) | 認証 (39,598) | 使用・接続手段の確認 (3,671) | 機器ID (1,324)

Fターム[5B285CB42]に分類される特許

1,201 - 1,220 / 1,324

携帯機器、情報処理方法、並びにプログラム

【課題】電子マネーのやりとりを容易に行うことができるようにする。

【解決手段】他の機器に電子マネーを送信する機能が設定されている状態で携帯電話機1に携帯電話機2が近づけられた場合、リーダライタ1Bが制御され、非接触ICチップ2Aに記憶されている携帯電話機2のIDが携帯電話機1により読み出される。携帯電話機1においては、それぞれの機器を送信先として電子マネーを送信するときのパスワードによる認証の要否を表す情報が機器のIDに対応付けて管理されており、それに基づいて、携帯電話機2を電子マネーの送信先とする際には、パスワードによる認証が必要であるか否かが判断される。認証が必要ない機器であると判断された場合、所定の額の電子マネーが携帯電話機2に送信される。本発明は、携帯機器に適用することができる。

(もっと読む)

ユーザ及びデバイス基盤のドメインシステムを示すドメインコンテキスト及びその管理方法

本発明は、新しいデジタルコンテンツ保護/管理システム下で適用するためのユーザ及びデバイス基盤のドメインシステムを示すドメインコンテキスト及びその管理方法に関する。

本発明では、‘ドメイン’の概念を導入することによって、1つの家庭または小規模グループでのコンテンツ使用によって多様なビジネスモデルを得ることができる。ドメイン(Domain)とは、いずれか1つのユーザ側サイトを示すユーザ及びデバイス(SAV、PAV)のグループを意味する。

前記ドメインシステムに適用するための本発明のドメインコンテキストは、1人以上のコンテンツユーザ及び1つ以上のコンテンツ実行デバイスを保有する領域であるドメインを特定するためのドメイン識別子と;前記ドメインの真正性を保証するためのドメイン認証情報と;前記ドメインに属するユーザの情報を含むユーザリストと;前記ドメインに属するデバイスの情報を含むデバイスリストと;を含むことを特徴とする。  (もっと読む)

(もっと読む)

プログラム、クライアント認証要求方法、サーバ認証要求処理方法、クライアント及びサーバ

【課題】MACアドレスの不正使用に対するセキュリティを強化する。

【解決手段】 クライアントは、利用者が入力した認証情報、ネットワークアダプタのMACアドレス、MACアドレスが変更されているか否かのアドレス変更情報をサーバに送信して認証を要求する。サーバは、認証情報及びMACアドレスが登録内容と一致した場合に、アドレス変更情報からMACアドレスの変更を認識したときは認証失敗としてアクセス不許可を応答して処理を終了する。MACアドレスの変更を認識したときに、管理者に通知し、その指示に応じてアクセス許可又は不許可をしてもよい。

(もっと読む)

携帯端末装置

【課題】

本発明の目的は、暗号化図形を用いてパスワードの解除を行う機能を有する携帯端末装置を提供することである。

【解決手段】

本発明に係わる携帯端末装置においては、装置の操作が出来ない状態に設定するのにパスワードを用いる。そして、設定されたパスワードを図形に暗号化して、電子メールで他の装置に暗号化したパスワードを送信することで、外部に安全な形でパスワードを記憶、保管する。このため、第3者にパスワードが漏洩することが防止されるほか、携帯端末装置の所持者がこのパスワードを忘れた場合においても、所持者自身で装置の操作が出来ない状態となっている設定を解除することができる。

(もっと読む)

ユビキタス通信システムにおける端末およびその管理装置

【課題】 他人の端末のユーザID等を変更することなく、かつ、情報漏洩等の問題を生ずることなく利用できるユビキタス通信システムを提供する。

【解決手段】 ユビキタス通信システム上で端末を管理する端末管理装置に、各ユーザに属する端末に関する情報を保持する端末管理部11と、他ユーザに開放可能な端末と当該端末を開放可能なユーザとを予め登録した親登録許可リスト12と、他ユーザから借用可能な端末と当該端末が属するユーザとを予め登録した子登録許可リスト13と、第1のユーザから第2のユーザに属する端末についての関連性設定要求があったとき、前記リストを参照し、第2のユーザに属する端末を第1のユーザに利用させることができると判定された場合に、第1のユーザの端末管理部11に第2のユーザに属する端末を登録する関連性設定部14とを設ける。

(もっと読む)

認証方法及び認証システム

【課題】 事前の契約等の手続きなしに手軽に無線LANサービスを利用できるようにする。

【解決手段】 本発明による認証方法は、利用者が無線LANに接続しようとする端末から認証情報を入力して認証サーバに送信する認証情報送信ステップと、その認証情報を受信した認証サーバが、利用者の携帯電話機に対してURLを送信するステップと、利用者がそのURLのWebサイトに携帯電話機からアクセスして電話番号を送信するステップと、認証サーバが認証情報と電話番号とを照合することにより端末に無線LANサービスの利用を許可するステップとを備える。

(もっと読む)

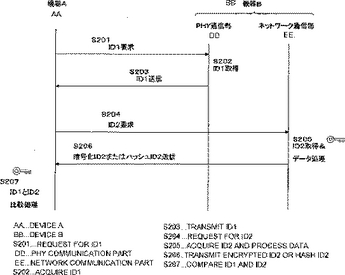

通信処理装置、および通信制御方法、並びにコンピュータ・プログラム

ローカルネットワーク内の秘密情報、例えば私的データや、著作権、利用権の制限されたコンテンツの外部に対する漏洩、流出を未然に防止することを可能とした構成を提供する。通信先デバイスの識別情報を異なるデータ処理レベルで複数取得する。例えばOSI参照モデルにおける物理層またはデータリンク層レベルにおけるデータ処理によって取得した識別情報と、ネットワーク層以上の層レベルにおけるデータ処理によって取得した識別情報とを受信し、これらの識別情報の照合を行う。また、少なくとも1つの識別情報は、通信元デバイスと共有する秘密情報に基づく暗号処理またはハッシュ値生成による生成データを受信する。複数の識別情報の照合を行い、照合の成立または非成立に基づいて、通信先デバイスが同一のローカルネットワークに接続されたデバイスであるか否かを判定する。  (もっと読む)

(もっと読む)

リモートアクセスするユーザを生体データを利用して認証する方法及びシステム、及びユーザ装置

【課題】 生体データを記憶した記憶媒体を必要とせずに、通信ネットワークを介してリモートアクセスするユーザの正当性を認証する。

【解決手段】 ユーザ装置が、装置ID及びユーザIDを認証サーバに送信し、認証サーバが、その装置IDに対応する第一の鍵と、そのユーザIDに対応する生体データとを取得する。また、ユーザ装置が、ユーザの生体を測定し、測定された結果を表す生体データを、ユーザ装置に対応した第一の鍵と対をなす第二の鍵で暗号化し、暗号化された生体データを認証サーバに送信する。認証サーバが、ユーザ装置から受信した生体データを、取得された第一の鍵で復号化し、復号化された生体データと、取得された生体データとの比較を行い、その比較の結果に応じて、ユーザの正当性を判断する。

(もっと読む)

通行制御システム、および通行制御装置

【課題】利用者の利便性を低下させることなく、また利用者がスムーズに通行できる通行制御装置を提供する。

【解決手段】遠距離無線装置3は、自動改札機1に近づいてきている利用者が所持している携帯端末2の端末IDを遠距離無線通信により取得し、センタ4に送信する。センタ4は、この端末IDについて自動改札機1の通路の通行を許可するかどうかを判定し、通行を許可すると判定した端末IDと、この端末IDに対応する利用者の生体情報を自動改札機1に送信する。自動改札機1は、利用者が通路に進入したとき、該利用者が所持している携帯端末2の端末IDを近距離無線通信により取得し、該端末IDについてセンタ4が通路の通行を許可しているかどうかを判断し、センタが許可している端末IDあれば、利用者の生体情報の入力を受け付け、通路の通行可否を最終的に判断する。

(もっと読む)

端末認証、端末変更方法、操作端末、認証サーバ、および認証プログラム

【課題】認証用の記録デバイスの紛失、盗難、偽造に対するセキュリティを向上させる

【解決手段】認証鍵検証部11aは、記録デバイス21から読み出した認証鍵B1と操作端末11の記録部141に記録された認証鍵A1を比較し、記録デバイス21から読み出した認証鍵B1が有効であることを検証する。次に、端末鍵復号部11bが記録デバイス21から読み出した端末鍵B2を記録部141の認証鍵A1と端末識別情報A2で復号し、端末鍵検証部11cがその値(秘密情報)と記録部141に記録されている秘密情報A3と比較し、両秘密情報と互いに一致すると記録デバイス21に記録されていた端末鍵B2がこの操作端末11で有効であると認証する。認証鍵B1と端末鍵B2の両方が有効であると認証されると、利用者はこの操作端末11からシステムを利用することができる。

(もっと読む)

情報処理装置及び通信方法

ユーザがサービスの解除をしたとき、ユーザに関する情報が残らないようにする。情報処理装置1の受信手段2は、外部装置7からユーザを識別するユーザ識別情報と、外部装置7を識別する装置識別情報と共に、特定のサービスの提供を要求するサービス識別情報を受信する。記憶手段3は、ユーザ識別情報、装置識別情報、およびサービス識別情報を関連付けて記憶媒体4に記憶する。削除手段5は、受信手段2によりユーザ識別情報、装置識別情報と共に、装置識別情報の削除を要求する削除要求情報が受信されたとき、サービス識別情報を削除した後に、装置識別情報を削除する。送信手段6は、削除手段5により削除が完了したことを示す完了情報を外部装置7に対して送信する。  (もっと読む)

(もっと読む)

データ処理方法およびデータ処理システム

【課題】相手方に秘匿したいデータと、公開するデータとを適切に管理可能なデータ処理方法と装置を提供する。

【解決手段】メモリに記憶されたデータにアクセスするための処理に必要な第1、第2のAPを実行する第1、第2のデータ処理装置が、ネットワークを介さずに第1、第2のサーバ装置に接続され、第1のデータ処理装置と第2のデータ処理装置がそれぞれ第1、第2の管理データに含まれる相互認証有無指示データを参照して相互認証を行うか否かを決定して、相互認証を行う。

(もっと読む)

ローカル端末、リモート端末、アプリケーションアクセス制御システム、その動作方法及び動作プログラム

【課題】 ローカル端末上のサーバアプリケーションがリモート端末上のクライアントアプリケーションからのアクセスを制御可能にする。

【解決手段】 ローカル端末20上で動作するサーバアプリケーション40は、リモート端末10上で動作するクライアントアプリケーション300〜30mから受信したリモート端末証明書とアプリケーション証明書を証明書認証部70に渡す。証明書認証部70は、これら2つの証明書を認証し、それらの認証結果と認証結果集合データベース80をもとに認証結果をサーバアプリケーション40に渡す。サーバアプリケーション40は、その動作により、証明書認証部70から取得した認証結果をもとにアクセス許可データベース90からクライアントアプリケーション300〜30mに許可する実行要求の集合を取得し、これを用いてクライアントアプリケーション300〜30mからのアクセスを制御する。

(もっと読む)

電子機器、その登録方法及び登録プログラム

【課題】 他の機器との連係関係を維持する等の登録が可能な電子機器に関し、暗証番号の入力の不要化等、機器登録の簡略化を図る。

【解決手段】 登録対象である相手機器(ヘッドセット4)から機器情報を取得する機器情報取得部(Bluetooth 機能部204、402、バーコード読取り部264)と、前記登録対象を表す機器情報を格納する記憶部(データ保持部220、412)と、前記記憶部に格納された前記機器情報と相手機器から取得した前記機器情報とを比較し、両者が一致した場合に、前記相手機器に付与する暗証情報を生成する暗証情報生成部(制御部213)とを含む構成である。

(もっと読む)

物理的な位置に基づくネットワークセキュリティシステム

本発明は、ネットワークログインの物理的な位置を監視し、追跡し、及び許可するためのネットワークセキュリティシステム及び方法に関するものである。特に、本発明は、許可されたネットワークユーザの記録を保持し、それらのユーザがその位置からコンピュータネットワークにアクセスすることを許可される物理的な位置を監視し、追跡し、及び許可するシステムに関するものである。  (もっと読む)

(もっと読む)

情報入出力装置及び情報入出力方法

【課題】 例えばユーザ個人用の記録領域に対して容易にアクセス可能とするとともに、情報の漏洩を防止する。

【解決手段】 MFP1(4010)は、ユーザの認証情報及びユーザが参照可能な情報の記録領域情報を記録したストレージデバイス(4100)から、前記認証情報を読み取り、前記認証情報に基づいてユーザに対する認証処理を行い、認証が得られた場合、前記記録領域情報に示される記録領域に対する情報の書き込み又は読み取りを許可する。

(もっと読む)

ネットワーク管理システム、方法およびプログラム

【課題】 従来はネットワークに接続されるすべての端末のセキュリティ対策状況を動的に判断しておらず、ネットワーク内資源の不正利用やウィルス汚染などのリスクがあった。

【解決手段】 ユーザ端末からネットワークへのアクセス時に、IDとパスワードによる認証のみでなく、ユーザ端末のセキュリティ対策状況を判断要素として加えることにより、ネットワークセキュリティを強固にする。また、新たなセキュリティパッチの公開などがあった場合にはセキュリティ対策の基準を引き上げ、基準を満たさないユーザ端末をネットワークから遮断あるいは検疫VLANへと切り替える。ユーザは検疫VLANを介して必要なセキュリティ対策を実施することができる。

(もっと読む)

クライアントのI/Oアクセスを制限する方法、プログラム、システム

【課題】 システムに接続されるクライアントのデータ漏洩、盗難を防止するために、クライアントのI/Oアクセスを制限し、さらに、このクライアントがサーバと通信不可能であるときであっても、この制限を所定の条件で解除させる、クライアントのI/Oアクセスを制限する方法を提供する。

【解決手段】 クライアントのI/Oアクセスをロックするステップと、クライアントが、ネットワークを経由してサーバに接続可能であるかを判断する接続判断ステップと、接続可能であることに応答して、サーバによりクライアントを認証し、クライアントのI/Oアクセスのロックを解除するステップと、接続可能でないことに応答して、携帯認証装置をクライアントに接続して、携帯認証装置によりクライアントを認証し、クライアントのI/Oアクセスのロックを解除するステップとを含む方法。

(もっと読む)

携帯端末、及び、認証方法

【課題】 ICカードと端末プログラムとの間でメッセージの送受信を行う携帯端末において、メッセージ送信元の詐称、または、メッセージの横取りを防止することで、セキュリティを向上することである。

【解決手段】 携帯端末1は、ICカード2と端末プログラム3とを備える。端末プログラム3は、ICカード2のドメインID“i1”とICカード2にて更新可能なポート番号“1”とから、プログラム識別子(i1:1)を生成する。そして、このプログラム識別子を送信元IDとし、ICカード2の識別子“i1:0”を送信先IDとするメッセージを送信する。ICカード2は、このメッセージを受信すると、その送信元IDに関して、そのドメインIDと、ICカード2の有するドメインIDとを照合する。一致する場合には、上記メッセージの内容に応じた処理を実行する。

(もっと読む)

ユーザ認証システム、ユーザ認証サーバ、およびユーザ認証プログラム

【課題】 認証システムにおいて、不正な利用者の接続を拒否し、正規の利用者の接続を可能にする。

【解決手段】 認証装置220は、ユーザID、および接続元毎の認証失敗回数を管理しており、認証要求を受信すると、受信したユーザIDを用いた、同じ接続元からのユーザ認証の失敗の回数が認証ポリシーに適合するかを検査する。認証ポリシーに適合しない場合は、接続を拒否し、認証ポリシーに適合する場合には接続を許可する。そして、ユーザ認証の結果に応じて、そのユーザIDおよび接続元からの認証失敗回数を追加したり、削除したりする。

(もっと読む)

1,201 - 1,220 / 1,324

[ Back to top ]