Fターム[5B285CB82]の内容

オンライン・システムの機密保護 (82,767) | 認証 (39,598) | 認証実行タイミング (3,811) | 設置・インストール時 (51)

Fターム[5B285CB82]に分類される特許

41 - 51 / 51

電子システム、電子装置及びユニット

【課題】電子装置に対して装着される着脱可能なユニットの認証処理において、バースト誤りに基づく認証誤りを低減する。

【解決手段】プリンタ装置100は、サブデータ802の終了位置を表すための終了識別子805を付加することで固定長のパケットを生成する。プリンタ装置100は、パケットをユニット120へと送信する。このパケットを受信したユニット120は、終了識別子805によって、バースト誤りを検出する。

(もっと読む)

ネットワークを介して通信端末に提供されるプログラムに対する伝送経路上でのセキュリティの確保

【課題】ネットワークを介して提供されるプログラムがセキュリティ上、問題のあるプログラムであるか否かを中継装置において簡易な構成で短時間のうちに判定できるようにすること。

【解決手段】プログラム検査装置20aは、ネットワークを介して携帯電話機50に提供されるプログラムの内容を事前に検査し、プログラムに含まれている関数や、プログラムを実行した場合にアクセスされるリソースを示す情報を記録した検査結果データ202を生成する。中継装置は、各関数についての使用許否や、各リソースについてのアクセスの許否が登録されたセキュリティ管理テーブルを有しており、携帯電話機50宛てのプログラムとその検査結果データ202を受信すると、受信した検査結果データ202とセキュリティ管理テーブルを比較して、このプログラムを実行した場合にセキュリティ上の問題が生じるか否かを判定し、判定結果に基づいてプログラムの中継可否を決定する。

(もっと読む)

セキュリティを確保して電子装置を認識するシステム、方法およびプログラム。

【課題】ネットワークに追加される電子装置を、セキュリティを確保して認識するシステム、方法およびプログラムを提供する。

【解決手段】まず、第1の通信ネットワークを介して、第2のネットワークに追加される電子装置の識別データを含む第1の通信を受け取る。識別データに応答して第1の鍵が送信され、電子装置に入力される。電子装置は第1の鍵を用いて第2のネットワークのバックエンド装置にログインすることによって、第2のネットワークに認識され、第2の鍵とネットワーク識別データを受け取る。

(もっと読む)

復号化バックアップ方法、復号化リストア方法、認証デバイス、個別鍵設定機、利用者端末、バックアップ装置、暗号化バックアッププログラム、復号化リストアプログラム

【課題】バックアップやリストアに用いていた鍵データの紛失等に際しても、クライアントデータの簡便確実なリストアを可能とする。

【解決手段】デバイスIDとグローバル鍵とからデバイス個別鍵を生成し、認証デバイスに設定する。利用者のデータを暗号化するための暗復号用鍵を、認証デバイス内で生成する(S202)。パスワードとデバイス個別鍵とから再発行用データ処理鍵を生成し(S203)、生成した鍵で暗復号用鍵を暗号化して再発行用データを生成する(S204)。サーバ装置に暗号化した利用者のデータ、再発行用データ、デバイスIDをバックアップする。

(もっと読む)

印刷装置

【課題】 不特定多数の利用者により使用される環境に置かれた装置において、ユーザによるメンテナンス行為もしくは類似の操作に対して制約を与えることにより、装置の破壊、内部の部品や紙の盗難等を抑止または防止する。

【解決手段】 装置のメンテナンス行為を行うユーザに対してユーザ認証を行い、それを記録する。ユーザ認証なしにメンテナンス行為を行おうとした場合には警告、通報を行う。また、装置が装置カバーの開閉を制限し、ユーザレベルとの照合によりカバーの開閉を可能とする。

(もっと読む)

端末機器の設定方法

【課題】専用の設定器を用いることなく、簡単な操作によって端末機器を設定できるインターネットを利用した端末機器の設定方法を提案すること。

【解決手段】設定対象の端末機器6にID11およびパスワード12を予め付与し、これらを管理装置3のデータベース13に登録しておく。ユーザーは、設置する端末機器6に付与されているID11、パスワード12を認証情報として用いて、PC9からインターネット経由で管理装置3にアクセスして、PC9の画面上で端末機器の設定データを入力する。端末機器6がルータ7を介して管理装置3にアクセスすると、管理装置3は、当該端末機器に付与されているIPアドレスに関係なく、端末機器6から送られてくるID、パスワード12に基づき、当該端末機器を特定して、登録されている設定データ14を端末機器6に送信して、当該設定データ14を設定する。

(もっと読む)

媒体デバイスアカウントの売場起動

【課題】媒体デバイスが正当に販売され、またはユーザに移動されない限り、媒体デバイスが使用可能にならないような方法で媒体デバイスを分配する方法を提供する。

【解決手段】フラッシュドライブ、USBドライブ、外部ハードドライブ、サムドライブ、さまざまなフォーマットのメモリカード、のような、リムーバブル、またはポータブル媒体デバイス(またはそれらと関係するアカウント)を起動させる。デバイスは中央プロセッサと、デバイスまたはデバイスユーザとの間の通信に基づいて購入後に起動される。この方法および装置は、売場(“POS”)において媒体デバイスに関連するアカウントを起動することと、アカウント起動プロセッサと通信することにより後にデバイスを起動させることとに関連する。デバイス(またはアカウント)の起動と動作停止とは、デバイスの購入のような、デバイスに関係する購入取引の確認またはキャンセルにさらに基づいている。

(もっと読む)

ログイン認証方法

【課題】電子証明書発行装置の初期状態でのセキュリティを確保できるログイン認証方法を提供する。

【解決手段】作業者の虹彩データを読み取り(S201)、予め登録された虹彩登録データと比較する虹彩認証ステップ(S202)と、カードの認証データを読み取り(S204)、予め登録されたカード登録認証データと比較するカード認証ステップ(S205)と、虹彩認証ステップ及びカード認証ステップでの比較結果が少なくとも一致していることを条件に、ログインを許可するステップ(S208)と、ログインの後、虹彩登録データ及びカード登録認証データを無効にするステップとを含んでいる。予め虹彩データを登録し、登録された認証データのカードを所持する作業者でなければ電子証明書発行装置の初期設定を行うことができない。

(もっと読む)

セーフティデバイスシステム

【課題】 パソコンを介してネットワーク上の複数台のセーフティデバイスにパスワードを登録するための作業をできるだけ簡便なものとすること。

【解決手段】 ユーザの所定操作に応答して、対応するパスワードを生成するパスワード生成手段と、パスワード生成手段により生成されたパスワードをネットワーク上に接続された所定の複数台のセーフティデバイスのそれぞれに送信するパスワード送信手段とを、パソコン側に設けることを特徴とする。

(もっと読む)

無線ネットワークによって接続されたデバイスをバインドする方法

【課題】無線ネットワークによって接続されたデバイスをバインドする方法を提供する。

【解決手段】マスタデバイスで第1のタイムアウトがセットされ、マスタデバイスとスレーブデバイスとの間で鍵交換が実行される。第1のタイムアウトが満了し、かつ、鍵交換が完了していない場合に、鍵交換は終了する。次に、鍵交換が完了した場合に、マスタデバイスで第2のタイムアウトがセットされ、スレーブデバイスで第3のタイムアウトがセットされる。第2のタイムアウトが満了した後、マスタデバイスがスレーブデバイスから応答を受信した場合に、マスタデバイスでスレーブデバイスへのバインドが確立され、そうでない場合に、スレーブデバイスは無効にされる。2回以上の鍵交換がスレーブデバイスによって検出されている場合に、スレーブデバイスによってスレーブデバイスのその後のオペレーションがブロックされる。

(もっと読む)

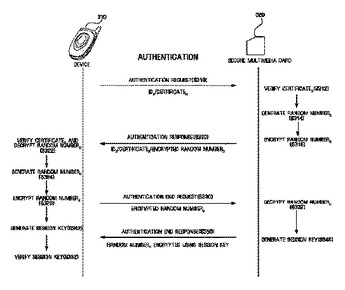

デバイスと携帯型保存装置との相互認証

デジタル著作権管理のためのデバイスと携帯型保存装置との間の相互認証に関する。デバイスの携帯型保存装置との相互認証方法は、デバイスが携帯型保存装置に第1キーを送る段階と、前記携帯型保存装置が前記第1キーで第1乱数を暗号化して得た第1暗号化された乱数と第3キーとを送れば、これを受信し、前記第1キーに対応する第2キーを用いて前記第1暗号化された乱数を復号化する段階と、第2乱数を前記第3キーで暗号化して得た第2暗号化された乱数を前記携帯型保存装置に送る段階と、前記第1乱数と前記第2乱数でセッションキーを生成する段階と、を含む。本発明によれば、デバイスと携帯型保存装置との間のDRMのための安全な相互認証が可能である。

(もっと読む)

(もっと読む)

41 - 51 / 51

[ Back to top ]