Fターム[5J104AA09]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 目的、効果 (22,786) | 証明 (7,443) | メッセージ認証(データの改竄防止) (1,958) | 電子署名 (907)

Fターム[5J104AA09]に分類される特許

21 - 40 / 907

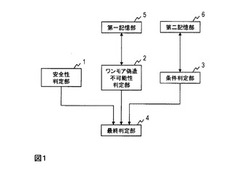

プロトコル安全性検証装置、方法及びプログラム

【課題】ワンモア偽造不可能性を満たすブラインド署名を用いたプロトコルの安全性を検証し得るプロトコルの安全性の検証技術を提供する。

【解決手段】ブラインド署名が一対一偽造不可能性を満たすとした場合に、プロトコルが安全か判定する安全性判定部1と、ブラインド署名がワンモア偽造不可能性を満たすか判定するワンモア偽造不可能性判定部2と、ブラインド署名が所定の条件を満たすか判定する条件判定部3と、安全性判定部1においてプロトコルは安全であると判定され、ワンモア偽造不可能性判定部2においてブラインド署名はワンモア偽造不可能性を満たすと判定され、条件判定部3において条件を満たすと判定された場合に、プロトコルは安全であると判定する最終判定部4と、を含む。

(もっと読む)

電子署名システム、電子署名方法

【課題】Forward−Secure方式とLeakage−Resilient方式との性質を持つ署名方式を提供する。

【解決手段】電子署名装置が、LR方式の鍵生成アルゴリズムによりLR署名鍵とLR検証鍵とを生成し、生成したLR署名鍵を、一方向性を持つように期間毎に更新し、検証装置は、対応するLR検証鍵により検証処理を行う。

(もっと読む)

認証可能な印刷物品を作成し、その後に検証するための方法および装置

【課題】1枚の紙又は他の物品から、それが印刷されるときにデジタル署名を取得する一体型スキャナを有するプリンタを提供する。

【解決手段】一体型スキャナは、光ビームを物品を照明するコヒーレント光源と、物品の多数の異なる部分からの散乱光からデータポイントを収集し、500個以上のデータポイントを収集する検出器構成とを有する。これらのデータポイントから導出されたデジタル署名は、物品上に印刷されたものの画像と共にデータベースに記憶される。その後、最初に印刷された物品であると称する物品の信ぴょう性は、本物と称する物品をスキャンしてデジタル署名を取得して検証できる。次いでデータベースを検索し、一致が存在するか確証される。一致がある場合、一致したデジタル署名と共にデータベース中に記憶される画像が、ユーザに表示され、この物品にさらに目視検査が可能になる。この画像は、物品に関連する参考文献データと共に表示される。

(もっと読む)

電子署名システム、署名サーバ、署名者クライアント、電子署名方法、およびプログラム

【課題】クライアントからサーバに秘密鍵を送信し、サーバ上で電子署名を実行するシステムにおいて、署名対象文書と秘密鍵の関連付けを確実にし、クライアントが指定した署名対象文書に確実に電子署名を行うことが可能なシステムを提供する。

【解決手段】署名対象文書に電子署名を付与する署名サーバ3と、署名サーバ3に、署名対象文書、および電子署名の付与に用いる秘密鍵を送信する署名者クライアント2を備え、署名者クライアント2は、署名サーバ3に署名対象文書を送信する際、タイムスタンプサーバ4を介して、識別子を含む第1のタイムスタンプトークンを署名サーバ3に送信し、署名サーバ3に秘密鍵を送信する際、タイムスタンプサーバ4を介して識別子を含む第2のタイムスタンプトークンを署名サーバ3に送信し、署名サーバ3は、第1のタイムスタンプトークンと第2のタイムスタンプトークンに含まれる識別子が一致する場合にのみ、署名対象文書に秘密鍵を用いて電子署名を付与する。

(もっと読む)

信頼される処理技術を使用したデジタル権利管理

【課題】本発明は、OMA DRMによって規定されるコンテンツ配布と関係するエンティティ、メッセージ、および処理の完全性を強化するいくつかの方法を開示する。

【解決手段】これらの方法は、TCG仕様と関係する技術を使用する。第1の実施形態は、DRM ROAP仕様およびDRMコンテンツフォーマット仕様の変更を伴う場合と、伴わない場合の両方で、TCG技術を使用して、プラットフォームおよびDRMソフトウェアの完全性または信頼性を検証する。第2の実施形態は、既存のROAPプロトコルを変更することなしに、TCG技術を使用して、ROAPメッセージ、ROAPメッセージを構成する情報、およびROAP処理の完全性を強化する。第3の実施形態は、既存のROAPプロトコルのいくつかの変更を伴って、TCG技術を使用して、ROAPメッセージ、ROAP情報、およびROAP処理の完全性を強化する。

(もっと読む)

放送通信連携受信装置及び放送通信連携システム

【課題】放送と通信を連携した放送通信連携サービスにおいて、提供元が正当でないアプリケーションに対して、無制限なリソースアクセスを禁止する。

【解決手段】受信機80は、通信送受信手段805を介して、アプリケーションサーバに記憶されたアプリケーションを取得するアプリケーション取得手段811と、検証用情報を記憶、管理する検証用情報管理手段817aと、検証用情報管理手段817aに記憶された証明書が有効であるか否かを確認する証明書確認手段817bと、検証用情報管理手段817aに記憶された署名が正当であるか否かを検証する署名検証手段817cと、リソースアクセス制御テーブルに基づいて、リソースアクセス制御を行うリソースアクセス制御手段818とを備える。

(もっと読む)

端末装置およびサーバ装置および電子証明書発行システムおよび電子証明書受信方法および電子証明書送信方法およびプログラム

【課題】独自の電子証明書を発行するサーバ装置と発行された電子証明書を利用する端末装置とから成る電子証明書発行システムにおいて、予め電子証明書の検証プログラムが組み込まれている必要のない端末装置を提供する。

【解決手段】端末装置100は、サーバ装置200から認証局の電子署名が付加された証明書検証プログラム508をダウンロードし、認証局が発行した電子証明書である認証局証明書516の電子署名との検証を行う。そして、端末装置100は、検証が完了した証明書検証プログラム508を用いて、サーバ装置200が発行した電子証明書611の検証を行う。

(もっと読む)

携帯放送システムにおける放送サービス/コンテンツ保護方法及びシステム、並びに、このための短期キーメッセージの生成方法

【課題】携帯放送システムにおける放送サービス及び/又はコンテンツを保護する方法及びそのシステムを提供する。

【解決手段】移動端末に放送される放送サービスの保護のための短期キーメッセージ(STKM)は、加入情報を管理する放送サービス加入部(BSM)が上記放送サービスの認証のためのキー情報を上記放送サービスを転送する放送サービス分配/適応部(BSD/A)に転送し、前記放送サービス分配/適応部(BSD/A)が移動端末で前記放送サービスの復号化のためのトラフィック暗号キー(TEK)を生成して、前記短期キーメッセージ(STKM)に挿入し、前記放送サービス分配/適応部(BSD/A)が前記トラフィック暗号キー(TEK)が挿入された短期キーメッセージ(STKM)に対し、前記キー情報を用いてメッセージ認証コード(MAC)処理を遂行することにより、完成された短期キーメッセージ(STKM)を生成する。

(もっと読む)

情報処理装置、認証システム及びプログラム

【課題】認証システムを備える施設を一時的に利用する一時利用者の登録作業をセキュリティ上の安全性を維持しつつ簡素化する技術を提供する。

【解決手段】サーバ装置は、通信接続されたPCを用いて施設の一時利用者が入力した、一時利用者のID、電子証明書、施設の利用期間、電子証明書の公開鍵に対応する秘密鍵及びIDとに基づく電子署名を含む一時利用情報を取得する。サーバ装置は、取得した電子署名と電子証明書とに基づいて当該電子署名の正当性を検証し、電子署名が正当である場合に、当該電子証明書についての認証パスを構築して電子証明書の有効性を判断し、認証パスのルート認証局に応じて一時利用者の登録可否を判断する。サーバ装置は、電子証明書が有効であり第1利用者を登録する旨の判断を行った場合、一時利用者のIDと利用期間とを少なくとも登録する。

(もっと読む)

長期署名検証用サーバ、及び署名検証用サーバ

【課題】秘密鍵や原本データをサーバ側に渡さずにサーバ側で長期署名データ/署名データを検証する。

【解決手段】端末は、原本データの所定関数による関数値と、当該原本データの署名データ(原本データの関数値を秘密鍵で暗号化した署名値、当該秘密鍵に対応する公開鍵の公開鍵証明書)を送信し、サーバは、署名値を公開鍵で復号化して関数値を取り出し、当該取り出した関数値と端末が送信してきた関数値を比べることにより原本データの正当性を判断する。長期署名である場合、サーバは、署名データを構成する情報を用いて長期署名を確認するための関数値を作成するための情報から原本データを除いた情報を作成して端末に送信する。端末は、当該情報に原本データを加えて所定関数による関数値を計算してサーバに送信し、サーバは当該関数値を用いて長期署名の正当性を検証する。

(もっと読む)

DNSSEC署名サーバ

【課題】DNSSEC署名を実施するためのシステムおよび方法を提供する。

【解決手段】DNSSEC署名を実施するためのシステムおよび方法が開示され、別のクライアントアプリケーションと相互作用するように構成されたネットワークアクセス可能な署名サーバによって、電子署名操作が実行される。例の方法が、第1データを署名するクライアントアプリケーションから署名サーバで署名リクエストを受信するステップを含む。署名サーバが、第1データに対するアクティブなKSK及び/又はアクティブなZSKを決定する。次いで、第1データが署名サーバによって電子署名モジュールへ転送され、例えば、ハードウェアサポートモジュール又はソフトウェア署名アプリケーションを含む。署名サーバが、電子署名モジュールから電子的に署名されたバージョンの第1データを受信し、かつ、クライアントアプリケーションへ署名された第1データを提供する。

(もっと読む)

アカウント生成管理装置、アカウント生成管理方法及びアカウント生成管理プログラム

【課題】単一の利用者によるアカウントの生成の可否を管理するブラインド署名サービスを実現できるアカウント生成管理装置、アカウント生成管理方法及びアカウント生成管理プログラムを提供する。

【解決手段】アカウント生成管理装置は、新たなアカウントの生成を許可するか否かを示す管理データを記憶する記憶部12と、ユーザ端末2から、生成要求メッセージに対してブラインド関数により暗号化された暗号データを受信する生成要求受信部111と、管理データが新たなアカウントの生成を許可することを示している場合、暗号データに対して秘密鍵により署名を行い、管理データが新たなアカウントの生成を許可しないことを示している場合、暗号データに対して署名を行わない署名処理部112と、署名された第1の署名データを、ユーザ端末2へ送信する送信部113と、を備える。

(もっと読む)

署名サーバ、署名システム、および、署名処理方法

【課題】署名者の署名環境が様々である場合でも署名者への署名依頼を可能とし、署名依頼者が意図した署名条件で署名者に署名させることを可能にする。

【解決手段】署名者が内部ユーザであれば、署名者が使用する計算機に対して署名サーバ側での署名実施を依頼し、署名者が内部ユーザでなければ、署名者が使用する計算機に対して署名サーバの利用要否を問い合わせる。問い合わせに対して、署名サーバを利用するとの応答があった場合、署名者の使用する計算機に対して、署名者の署名環境を取得し、取得した署名環境が適正ではないと判断すると、取得した署名環境の適正化を行う。問い合わせに対して、署名者側で署名を実施するとの応答があった場合には、署名者が使用する計算機に対して署名者側での署名実施を依頼し、署名環境が適正であると判定された場合、または、署名環境の適正化が行われた場合、署名サーバ側での署名実施を依頼する。

(もっと読む)

デジタル署名と公開鍵の促進された検証

【課題】楕円曲線上の点の対のスカラー倍の合計と、曲線上の第3の点の間の関係の相等性を検証するための方法と装置を提供する。

【解決手段】有限体における群演算結合の促進された計算法が、オペランドの少なくとも1つが、相対的に小さなビット長を有するように調整することにより提供される。楕円曲線群においては、点Rを表現する値が、2つの別の点uGとvQの合計に対応するかという検証は、縮小ビット長の整数w、zを、v=w/zとなるように導出することにより行われる。検証の相等性R=uG+vQは、縮小ビット長のzとwを使用して、−zR+(

uz mod n)G+wQ=Oとして計算される。これはデジタル署名検証において有利であり、検証数の拡大が達成される。

(もっと読む)

認証システム、認証装置、認証局、認証方法、及びプログラム

【課題】証明書失効リストの発行タイミング及び取得タイミングに依存することなく、電子証明書の有効性判断を行い得る、認証システム、認証装置、認証局、認証方法、及びプログラムを提供する。

【解決手段】認証システム5は、電子証明書に対して認証を行う認証装置1と、電子証明書を発行する認証局2とを備える。認証局2は、失効予定にある電子証明書を特定する証明書失効予定リストと、失効された電子証明書を特定する証明書失効リストとを作成する。認証装置1は、電子証明書が、証明書失効リスト及び証明書失効予定リストのいずれに含まれるかを判定し、証明書失効リストに含まれる場合は、失効の旨を端末装置3に通知し、証明書失効予定リストに含まれている場合は、失効予定日時が経過しているかを判定する。認証装置1は、経過していない場合は失効の予定を端末装置3に通知し、経過している場合は失効予定日の経過を端末装置3に通知する。

(もっと読む)

属性委譲システム、属性委譲方法、及び、属性委譲プログラム

【課題】既存の公開鍵認証基盤を利用しながら属性認証局等を経由することなく効率的かつ安全に属性の委譲を行うことができる属性委譲システム、属性委譲方法、及び、属性委譲プログラムを提供する。

【解決手段】利用者システム1は、利用者200(属性委譲者)の属性情報に基づき、委譲属性を決定し、属性委譲者の属性情報と決定した委譲属性とを含む属性委譲証明書を被属性が委譲される利用者200(被属性委譲者)の属性情報として生成する。生成された属性委譲証明書は、被属性委譲者の利用者システム1に記録される。サービス提供システム4は、利用者200から属性委譲証明書に基づくサービスの提供のリクエストがあった場合、属性委譲証明書が示す委譲属性を該利用者200の属性として受け付ける。

(もっと読む)

通信装置、通信システムおよびプログラム

【課題】通信相手の装置から、どの認証局が発行した証明書を用いて認証を行うかの選択を任意に受け付ける場合であっても、少ない負荷で、その通信相手の要求を満たした通信を行えるようにする。

【解決手段】 証明書を用いて認証を行って複数の相手先装置と通信する通信装置において、相手先装置から認証局情報を受信し(S103)、その認証局情報で指定された認証局の発行した自身の証明書を記憶していない場合に(S104でNO)、その認証局の発行した自身の証明書を取得し(S105〜S113)、その取得した証明書を、上記認証局情報の送信元と通信を行う場合に認証に用いる証明書として設定し(S116)、上記認証局情報で指定された認証局の発行した自身の証明書を記憶していた場合には(S104でYES)、その記憶している証明書を、上記認証局情報の送信元と通信を行う場合に認証に用いる証明書として設定するようにした。

(もっと読む)

署名装置、署名方法、および署名プログラム

【課題】原本確認のための関連情報の特定を容易にすること。

【解決手段】署名装置が含まれる署名システム100は、動画情報101内の各フレームに対する静止画像情報をそれぞれ生成する。また、生成時に、署名システム100は、静止画像情報を格納する静止画像情報ファイルに、動画情報101のIDとフレーム番号を含んだメタ情報を画像フォーマットに従った拡張領域に書き込む。書き込み後、署名システム100は、メタ情報が書き込まれた静止画像情報ファイルからダイジェスト情報を生成する。続けて、署名システム100は、静止画像情報ファイル1ダイジェスト情報、静止画像情報ファイル2ダイジェスト情報、静止画像情報ファイル3ダイジェスト情報、をフレーム番号順に記憶し、署名対象102として電子署名103を付与する。

(もっと読む)

分散情報管理システム、分散情報管理方法、および分散情報管理プログラム

【課題】分散配置された分散情報の正当性を正確に検証する。

【解決手段】署名情報を集約化することにより集約署名情報Bを算出し、分散装置から予め送り込まれた集約署名情報Aと集約署名情報Bとが等しい場合に、前記分散装置から送り込まれた分散情報を保持対象として決定する分散情報保有装置3と、異なる分散情報保有装置それぞれから前記保持対象である各分散情報を取得し、この分散情報の数が一定数以上である場合に、署名情報を含む予め設定された検証式に双線形性がある場合に各分散情報保有装置から取得した分散情報に基づき秘密情報の復元処理を行う分散情報装置2を備えた。

(もっと読む)

情報処理装置、プログラム及びアクセス制御システム

【課題】電子署名の検証を効率的に行うことが可能な情報処理装置、プログラム及びアクセス制御システムを提供する。

【解決手段】公開鍵とマスター鍵とを少なくとも含む鍵セットを生成する鍵セット生成部13と、前記鍵セットに含まれる同一の前記マスター鍵を用いて、自己の装置にアクセスしたサーバ装置毎に互いに異なる秘密鍵を生成する秘密鍵生成部と、前記秘密鍵生成部が生成した前記秘密鍵を対応するサーバ装置に夫々提供する秘密鍵提供部と、前記サーバ装置の各々において前記秘密鍵を用いて生成される署名情報を検証させるため、当該検証を行う検証装置に前記公開鍵を提供する公開鍵提供部と、を備える。

(もっと読む)

21 - 40 / 907

[ Back to top ]