Fターム[5J104AA09]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 目的、効果 (22,786) | 証明 (7,443) | メッセージ認証(データの改竄防止) (1,958) | 電子署名 (907)

Fターム[5J104AA09]に分類される特許

41 - 60 / 907

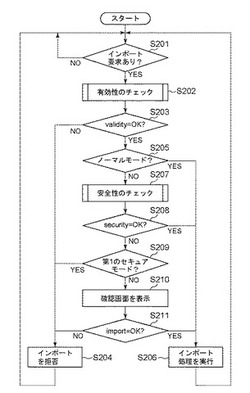

情報処理装置、情報処理方法及びコンピュータプログラム

【課題】証明書の有効期限のみならず、証明書で使われているアルゴリズムや公開鍵の利用期限も考慮して、証明書をより安全に利用する情報処理装置を提供する。

【解決手段】情報処理装置は、外部装置から電子証明書を取得する。取得した電子証明書で使われている公開鍵やアルゴリズムの利用期限を取得する。そして、電子証明書の有効期限と公開鍵やアルゴリズムの利用期限とを比較する。電子証明書の有効期限が公開鍵の利用期限よりも短い場合、取得した電子証明書を記憶手段に登録する。

(もっと読む)

情報通信システム、情報処理方法、ノード装置及びプログラム

【課題】 管理装置の投稿処理の集中を避けるとともに、インターネットに公開するのには不適切なコンテンツが投稿されることを制限することである。

【課題を解決するための手段】

メタ情報ファイルを送信したノード装置の電子署名により、センターサーバSVは認証処理を実行する。認証処理は、メタ情報ファイルの送信元のノード装置が正規な装置であるかを判定する処理である。センターサーバSVは、正規な装置であると認証すると、受信したメタ情報ファイルと、メタ情報ファイルに付与されたコンテンツIDとを対応付けて記憶する。そして、センターサーバSVは、電子署名付きのメタ情報ファイルを、メタ情報ファイルの送信元のノード装置T3−1へ送信する。ノード装置T3−1は電子署名付きのメタ情報ファイルを受信すると、受信したメタ情報ファイルをオーバーレイネットワークOLで送受信可能なように公開する。

(もっと読む)

判定方法、名前解決装置及び判定装置

【課題】攻撃以外の要因により署名検証の失敗が発生した場合に、名前解決サービスの停止時間を短縮するとともに、署名検証を行なわない場合と比較してセキュリティ性が高い状態で名前解決サービスを提供すること。

【解決手段】要求部33は、電子署名による検証結果が不当であった場合、問い合わせ先の権威サーバ群40に対して、名前解決のための再問い合わせを1回要求する。そして、判定部32は、要求部33により行なわれた再問い合わせに対する応答が1回である場合に、検証結果が不当であった要因が攻撃以外の要因であると判定する。

(もっと読む)

ログ採取システム、ストレージ装置及び採取ログ検査方法

【課題】情報漏洩を確実に防止するとともに、外部記憶装置へ記憶したログの内容をユーザが容易に検査すること。

【解決手段】ストレージ装置は、記憶装置を検出した場合、保存するログを暗号鍵で暗号化し、暗号化ログを記憶装置に保存する。情報処理装置は、ストレージ装置から暗号化ログを復号する復号鍵を取得する。情報処理装置が暗号化ログを保存した記憶装置を検出した場合、情報処理装置は復号鍵を用いて暗号化ログを復号し、当該復号した暗号化ログを出力する。

(もっと読む)

アグリゲート署名システム、検証システム、アグリゲート署名方法及びアグリゲート署名プログラム

【課題】署名する人数が増えても署名サイズを一定値に抑制し、かつ効率的な演算処理によって順序付き電子署名を行うことができるアグリゲート署名システム、検証システム、アグリゲート署名方法及びアグリゲート署名プログラムを提供すること。

【解決手段】アグリゲート署名システムは、各ノードにおいて、直前のノードのメッセージから得られたハッシュ値と、自身のメッセージから得られたハッシュ値とに対して、自身のノードに割り当てられている署名鍵によって演算を行い、さらに、直前のノードにより生成された署名情報を用いて、自身の署名情報を生成する。

(もっと読む)

存在証明システム、存在証明方法およびプログラム

【課題】2つ以上の携帯電話が同じ時刻に同じ場所に存在したことを安全に第三者に証明する。

【解決手段】複数のユーザ端末と仲介者端末とからなる存在証明システムであって、複数のユーザ端末をグループ化して、仲介者端末が複数のユーザ端末の存在証明を行う。すなわち、2つ以上の携帯電話が同じ時刻に同じ場所に存在したことを安全に第三者に証明する。

(もっと読む)

情報処理装置、情報処理方法、及びプログラム

【課題】コンテンツデータの生成者以外の第三者に公開されるコンテンツデータを保護することが可能な、新規かつ改良された情報処理装置等を提供する。

【解決手段】コンテンツシェアリングサーバ10は、ユーザ41からアップロードされたコンテンツに対するタイムスタンプをタイムスタンプ付与サーバ20に要求し、コンテンツデータにタイムスタンプが付与された場合に、コンテンツデータを第三者に公開する。

(もっと読む)

電子署名装置及び署名検証装置

【課題】ワークフロー中に発生したデータを文書ファイル自体で管理する。

【解決手段】所定の文書データに対するワークフローにおける各ワークの処理結果を受けて、文書ファイル管理手段122は、当該ワークのワークデータをワークフローデータ生成手段126に生成させ、生成したワークデータをメタデータとして当該ワークを開始した時点の所定文書データを含む文書ファイルに挿入した文書ファイルを生成し、所定の文書データとワークデータを含んだ文書ファイルを署名対象として電子署名手段123に電子署名要求を行い、その結果得られる電子署名データもメタデータとして挿入して文書ファイルを生成する。

(もっと読む)

鍵管理装置、署名鍵更新用部分鍵生成装置、署名鍵発行装置、アプリケーションサーバおよび受信端末、ならびに、それらの制御プログラム

【課題】署名鍵の容易な失効や署名鍵の容易な更新を可能とするアプリケーション認証システムを提供する。

【解決手段】アプリケーション認証システムSは、放送局に鍵管理サーバ1と署名鍵発行サーバ3とを有し、鍵管理サーバ1は、サービス提供者ごとに付された初期のサービス提供者識別子である有効識別子、または、署名鍵の更新時に更新前の有効識別子の最大値よりも大きい値を設定した有効識別子に対応した部分鍵を生成する部分鍵生成手段と、更新後の部分鍵と更新前の部分鍵との差分により差分部分鍵を生成する更新鍵情報生成手段と、有効識別子とともに差分部分鍵をアプリケーションサーバ5に送信する更新鍵情報送信手段と、更新前の有効識別子と更新後の有効識別子との境界を区分する値を要素として失効リストを生成する失効リスト生成手段とを備えることを特徴とする。

(もっと読む)

プロキシ再暗号化システム、鍵生成装置、再暗号化装置、プロキシ再暗号化方法、プログラム

【課題】安全性を確保しながら、使い捨て署名を用いず、システムパラメータや暗号文のサイズが小さい方式を提供する。

【解決手段】本発明のプロキシ再暗号化システムは、送信装置、N個の受信装置、再暗号化装置、鍵生成手段を有する。送信装置は暗号化部を、受信装置は復号部を、鍵生成手段は再暗号化鍵生成部を、再暗号化装置は再暗号化部を備える。秘密鍵をskn=xn、公開鍵をpkn=g^sknとする。暗号化部は、C1=pknr,C2=hr,C3=e(g,g1)r・M,t=H(C2,C3),C4=(utvsd)r,C5=sを計算し、暗号文Cとする。復号部は、平文M=C3/(e(C1,g1)^(1/skn))を求める。再暗号化鍵生成部は、再暗号化鍵rkm/n=skm/sknを生成する。再暗号化部は、Cm1=C1^rkm/nとし、暗号文Cm=(Cm1,C2,Cn3,C4,C5)とする。

(もっと読む)

デジタル配信の帯域外追跡を可能にする、コンピュータにより実施される方法およびシステム

【課題】デジタル配信の帯域外追跡を可能にする、コンピュータにより実施される方法およびシステムが開示される。

【解決手段】この方法およびシステムは、配信されるデジタルデータユニットに関連する補助データブロックを記憶するステップであって、補助データブロックは、配信されるデジタルデータユニットとは別個に記憶されているステップと、配信されるデジタルデータユニットに関連付けられた帯域外データを得るステップと、帯域外データに、前記補助データブロックを示す情報を注入して、変更済み帯域外データを生成するステップと、配信されるデジタルデータユニットを変更済み帯域外データと共に送出するステップとを含む。

(もっと読む)

無線装置のためのセキュア時刻機能

【課題】高度なセキュリティ機能を提供すること。

【解決手段】無線送受信ユニット(WTRU)は、信頼できるコンピューティング操作を実施する信頼できるプラットフォームモジュール(TPM)と、現在時刻のセキュア測定値を提供するセキュア時刻コンポーネント(STC)とを含む。STCとTPMが統合され、WTRUの内部および外部に正確な信頼できる時刻情報が提供される。STCを拡張加入者識別モジュール(SIM)上、WTRUプラットフォーム上に配置することができ、または2つのSTCをそれぞれの位置で1つずつ使用することができる。同様に、TPMを拡張SIM上、WTRUプラットフォーム上に配置することができ、または2つのTPMをそれぞれの位置で1つずつ使用することができる。

(もっと読む)

ネットワーク認証システム、ネットワーク認証方法およびプログラム

【課題】通信プロトコルに依存せず、しかもブラウザを利用しない通信が要求される場合においても適切にネットワーク認証を実行できる。

【解決手段】ユーザ端末が、認証サーバへ認証要求を送信する。認証サーバは、受信した認証要求に対して、認証を行い、認証処理の完了後に、墨塗り署名を利用し、ユーザ情報やユーザのアクセス履歴等のユーザを識別するためのファイルと認証用ファイルとを作成して、作成したファイルをユーザ端末に送信する。ユーザ端末は、受信したファイルを格納し、利用したいサービスを選択して、認証用ファイルを加工し、サービス提供サーバに対して、認証用ファイルとともに、認証要求を送信する。サービス提供サーバは、認証用ファイルの検証を行い、認証用ファイル内のID情報を取得して、検証処理とID情報の取得が完了した後に、情報提供を行う。

(もっと読む)

電子印影システム及びアプリケーションプログラム

【課題】特殊な装置を用意せずとも,電子印影をエンコードした光学コードを用いて文書の偽造防止が図れる電子印影システムを提供する。

【解決手段】電子印影システム1において,第1の携帯端末装置10は,カメラ機能で撮影した文書3の画像から生成した署名対象データのデジタル署名を少なくとも含む電子印影を生成し,電子印影をエンコードした光学コード20が印刷された電子印影シール2をシールプリンタ4に出力させる。第2の携帯端末装置11は,カメラ機能で撮影された電子印影シール2の画像に含まれる光学コード20をデコードし,デコードした電子印影に含まれるデジタル署名を検証し,該デジタル署名の検証結果として署名対象データを第2の携帯端末装置11のディスプレイに表示する。

(もっと読む)

情報機器、表示オブジェクトと表示オブジェクトの電子署名の検証結果とを表示するステップを実行させるためのプログラム及び表示する方法

【課題】ネットワークを介して他の機器から受信した表示オブジェクトの電子署名の検証結果の表示の偽装を防止する。

【解決手段】ネットワークに接続可能な通信部と、利用者から見て複数の異なった奥行き位置に表示オブジェクトを知覚させることが可能な表示部と、処理部と、記憶部とを備えた情報機器に、通信部がネットワークを介して他の機器から表示オブジェクトを受信したときに、当該表示オブジェクトの電子署名を検証するステップと、電子署名の検証結果に応じて表示部の複数の異なった奥行き位置に振り分けて当該表示オブジェクトを表示することで、当該表示オブジェクトと当該表示オブジェクトの電子署名の検証結果とを表示するステップとを実行させる。

(もっと読む)

安全にコンテンツを配布する方法及び装置

【課題】音楽等のコンテンツを安全に配布する方法及び装置を提供する。

【解決手段】争いが生ずるまでコンテンツプロバイダの身元が明らかとならないよう、コンテンツが匿名で中央化された信頼された登録機関(TRA)に登録される。コンテンツの使用権がコンテンツ自体に拘束されていないような、コンテンツの安全な登録を行う。配布されるコンテンツは暗号化により保護され、即ちコンテンツの機密性は与えられていない。しかし、コンテンツ提供者104はTRA106によって認定されており、コンテンツは著作権侵害から保護され、不法行為が検出された場合は追跡又は他の方法で識別されうる。使用権はコンテンツに拘束されていないため、コンテンツ提供者は、コンテンツがTRA106に登録された後に使用権を変更しうる。

(もっと読む)

文書等証明方法

【課題】文書の存在証明、さらに詳しくはタイムスタンプ、電子証明書を用いた、証明書ファイルを作成して前記文書を電子的に証明する方法に関し、証明元文書データに証明書ファイルを添付した場合に、その内容を汎用リーダーにて確認することができる、証明方法を提供する。

【解決手段】証明元文書データ1をPDF文書4に変換し、証明書ファイル51とともに一つのPDF形式ファイル52として一体化させた後に、タイムスタンプ7及び電子証明書6を添付する。

【効果】これにより、証明する文書の内容確認が容易となり、副本を容易に作成することができる。

(もっと読む)

安全なデータセットの作成方法、および該データセットの評価方法

【課題】データ処理システム上で実行するソフトウェアアプリケーションを用いて、事後検証可能なデータセットの作成を実現する。

【解決手段】1または複数の画像を示すデジタル画像データ1を受信するステップと、画像データ1に関する少なくとも1つの付加的な情報項目2を受信するステップと、画像データ1と少なくとも1つの付加的な情報項目2とを含むデータオブジェクト3を作成するステップと、データオブジェクト3に割り当てられた適格のタイムスタンプ4を受信するステップと、割り当てられたタイムスタンプ4と共にデータオブジェクト3をデータベースに記憶するステップにより実現する。

(もっと読む)

記憶装置及びセキュアイレース方法

【課題】記憶装置に格納されたデータのセキュアイレースを確実に実行したことを証明できるセキュアイレース証明書を自己生成可能な新規な記憶装置の提供。

【解決手段】セキュアイレース証明書要求データを記憶装置に入力し、記憶装置がセキュアイレース証明書要求データを確認することにより、記憶装置に格納されたデータのセキュアイレースを確実に実行し、記憶装置自身が公開鍵暗号方式の秘密鍵を用いて生成した電子署名付きのセキュアイレース証明書を生成する。

(もっと読む)

電子署名用鍵管理装置、電子署名用鍵管理方法、電子署名用鍵管理プログラム

【課題】電子署名を付与する側でのデータの偽造、改ざんができなくなり、信頼性の高い検証が行えるようにする。

【解決手段】乱数生成部13で乱数を生成し、秘密鍵・公開鍵対生成部14で、この乱数を計算に用いて秘密鍵と公開鍵の対を生成し、電子署名部16で、生成した秘密鍵を使ってデジタルデータに電子署名を付与する。電子署名に使った秘密鍵は、秘密鍵破棄部18により、1回使用した後に、直ちに廃棄する。また、ユニークID・公開鍵対生成保存部15により、ユニークIDと公開鍵とを一対一に対応させて、公開鍵を管理する。これにより、たとえ電子署名の付与側であっても、電子署名に用いた秘密鍵を知ることができなくなる。

(もっと読む)

41 - 60 / 907

[ Back to top ]