Fターム[5J104BA02]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 通信の形態 (595) | 中継 (165)

Fターム[5J104BA02]に分類される特許

81 - 100 / 165

電子メール中継装置及び電子メール中継方法

【課題】 暗号化・署名メールを完全に復号・署名検証することができなかった場合に、その結果をメールクライアント側で認識することができ、かつ、メールクライアント側において復号・署名検証を行うことを可能とする電子メール中継装置を提供する。

【解決手段】 メールサーバ15とメールクライアント11との間で電子メールを中継するメールゲートウェイサーバ17は、メールサーバ15から受信される暗号化・署名メールの復号処理を行う復号部23と、復号処理の復号結果レポートを生成するレポート生成部26と、復号処理を行った結果、暗号化・署名メールが完全に復号されていない場合に、復号結果レポートをメール本文とし、元の暗号化・署名メールを添付ファイルとしてメールクライアント11に配信する送信/配信部27とを備える。

(もっと読む)

処理分散システム、認証サーバ、分散サーバ及び処理分散方法

【課題】効率の良い認証処理分散を行う。

【解決手段】クライアント100との間においてクライアント100を利用する利用者の認証処理を予め取得したTLSパラメータを用いたTLSトンネル内認証によって行うRADIUSサーバ400−1にて、クライアント100から送信されてきたユーザIDが、データベース500−1内に存在しない場合、ユーザIDとTLSパラメータとを、転送要求信号に含めて分散サーバ200へ送信し、データベース300にて転送要求信号に含まれるユーザIDと対応付けられた認証サーバ識別情報を検索し、ユーザIDとTLSパラメータとを検索された認証サーバ識別情報が付与されたRADIUSサーバ400−2へ送信する。

(もっと読む)

暗号化通信システムおよび管理装置並びに暗号化通信方法

【課題】複数の中継装置を有する暗号化通信システムにおいて、該複数の中継装置の負荷を均一にし、システムの処理効率を向上させる。

【解決手段】管理装置150は、異なるネットワークにあるクライアント間の暗号化通信に際して、各中継装置の負荷状況に応じて、これらの中継装置の負荷が均一になるように、送信側のクライアントが送信するフレームの復号処理と、復号された該フレームに対して受信側のクライアントが解読可能な暗号化処理を行う中継装置の選択を行う。そして、選択された中継装置が暗号化処理のための暗号鍵を所有するものではないときに、該暗号鍵を所有する中継装置から、選択された中継装置に該暗号鍵の転送を行わせ、選択された中継装置が復号処理のための復号鍵を所有するものではないときに、該復号鍵を所有する中継装置から、選択された中継装置に該復号鍵の転送を行わせる。

(もっと読む)

仮想プライベートネットワーク管理装置

【課題】仮想プライベートネットワークを容易に構築する技術を提供する。

【解決手段】通信制御装置は、仮想プライベートネットワークを構成する複数の通信装置の識別情報を格納した第1データベース50と、ネットワークを通過中の自装置宛ではない通信データを取り込んで、通信データの送信元及び送信先の識別情報を第1データベース50から検索する検索回路30と、通信データの送信元及び送信先の識別情報が第1データベース50中に存在している場合、カプセル化されていない通信データをカプセル化して送出し、又は、カプセル化された通信データを復元して送出する処理実行回路40と、を備える。処理実行回路40は、通信データを編集する編集部42を含む。

(もっと読む)

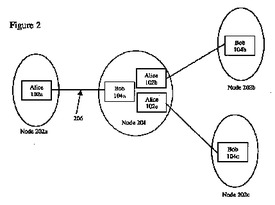

量子鍵配送を有するネットワーク

本発明は、ネットワークを介して、具体的には、少なくとも1つの中間ノード(204)を介して接続される第1のノード(202a)と宛先ノード(202b)との間で、量子鍵配送を行う方法に関する。方法は、まず第1のノード(202a)が、量子鍵を、すなわちQKDにより得られる暗号鍵を、任意の知られているQKD技法を使用して経路内の第1の中間ノード(204)と合意することを伴う。次に、中間ノード(204)は、たとえば一連の適切にランダムに変調された信号光子などの量子信号を経路内の次のノード(202b)(ターゲットノードと呼ばれる)と交換する。中間ノード(204)は、前に確立された量子鍵を使用して中間ノード(204)により送信または受信された量子信号の詳細を第1のノード(202a)と通信する。次に、第1のノードは、鍵合意ステップを実行して、量子鍵をターゲットノードと直接合意する。この方法では、第1のノードは、中間攻撃者を防止するために、認証ステップに関与する。量子鍵を現在のターゲットノードと確立し、方法は、宛先ノードが到達されるまで、ネットワーク経路内の次のノードをターゲットノードとすることを除いて繰り返されることができる。次に、宛先ノードと合意された最後の量子鍵が、ネットワークを介したこれらのノード間の通信を暗号化するために使用されることができる。  (もっと読む)

(もっと読む)

中継サーバ及び中継通信システム

【課題】仮想的なリソース共有を実現する中継サーバにおいて、共有リソースの改竄を検知可能な属性情報を当該共有リソースの情報とともに一元管理し、改竄等を容易かつ確実に検知可能な構成を提供する。

【解決手段】中継サーバ1は共有リソース情報登録部を備えている。この共有リソース情報登録部は、複数のクライアント端末5間でリソースを共有させる場合に、共有リソース情報を記憶する。この共有リソース情報は、当該リソースに関する情報と、当該リソースを検証するための電子署名の情報と、当該リソースを共有するクライアント端末5のアカウントの情報と、を含む。中継サーバ1は制御部を備え、この制御部は、リソースに関する情報が前記共有リソース情報に追加されることにより、当該リソースの電子署名の情報を共有リソース情報に追加する。

(もっと読む)

クライアント端末装置、中継サーバ、情報処理システム、クライアント端末装置の制御方法、中継サーバの制御方法、及び、プログラム

【課題】暗号化通信を行う際に、第三者による暗号化データの復号といった暗号の枠組みを壊すことなく、暗号化通信の安全性を確保しつつ、情報の管理及び検査を実施できるようにする。

【解決手段】クライアント端末装置100では、HTTPSウェブサーバ150に対して暗号化通信を行うアプリケーションを特定し、前記暗号化通信を行う前のデータであって、特定したアプリケーションを介して中継サーバ110に送信されるデータを抽出する。そして、クライアント端末装置100は、抽出したデータが、HTTPSウェブサーバ150と暗号化通信を行うための条件が定められた検査基準ルールの条件を満たすか否かを判定し、当該判定結果を中継サーバ110に送信する。中継サーバ110では、クライアント端末装置100から送信された判定結果に応じて、HTTPSウェブサーバ150に、クライアント端末装置100からのデータを送信するか否かを決定する。

(もっと読む)

ユーザデータ移動システム、ユーザデータ管理装置及びそれらに用いるユーザデータ移動方法

【課題】 メモリカード等の外部記憶素子を用いずに、情報機器端末同士で特定のユーザデータの移動を安全に行うことが可能なユーザデータ管理装置を提供する。

【解決手段】 ユーザデータ管理装置(1)は、ユーザデータの移動元である移動元端末及びユーザデータの移動先である移動先端末をそれぞれ識別する情報を基に移動元端末及び移動先端末にそれぞれ送付する暗号化鍵及び復号化鍵を生成する生成手段(暗号化鍵生成部36)と、移動元端末に送付した暗号化鍵で暗号化されたユーザデータを保持する保持手段(ユーザデータ記憶領域332)と、移動先端末を識別する情報に基づく認証結果に応じて復号化鍵及び暗号化されたユーザデータの送付の有無を決定する手段(制御部31)とを有する。

(もっと読む)

情報中継システム、情報中継装置、方法及びプログラム

【課題】暗号化対応端末と暗号化非対応端末との間で暗号化通信を実現するために、通信接続処理の段階で通信路形成できるようにする。

【解決手段】本発明の情報中継システムは、1又は複数の暗号化対応端末と、1又は複数の暗号化非対応端末とを有するネットワークで、ネットワーク上の端末間の通信接続を制御する通信接続制御手段と、通信接続制御手段により暗号化対応端末と暗号化非対応端末との間の通信であると判定された場合、通信接続処理の際に、通信接続制御手段を介して、暗号化対応端末との間の暗号化通信用通信路及び暗号化非対応端末との間の非暗号化通信用通信路を形成する通信路形成手段と、暗号化通信用通信路及び非暗号化通信用通信路の形成後、暗号化対応端末との間で暗号化通信を行なうと共に、暗号化非対応端末との間で非暗号化通信を行なう中継手段とを備えることを特徴とする。

(もっと読む)

属性情報開示システム、属性情報開示方法および属性情報開示プログラム

【課題】属性情報を適切に開示することを課題とする。

【解決手段】開示主装置と開示先装置とが通信可能に接続されて、開示主装置を利用する利用者に関する属性情報を開示先装置に開示する属性情報開示システムであって、開示先装置は、属性情報を開示先装置に対して送信することを要求する属性情報要求を、開示主装置に向けて送信し、開示主装置によって送信された属性情報を受信し、開示主装置は、開示主装置を利用する利用者に関する属性情報を記憶し、送信された属性情報要求を受信すると、記憶されている属性情報を取得し、取得した属性情報を開示先装置に向けて送信する。開示主装置は、開示先装置に属性情報を開示することを、開示主装置を利用する利用者に確認させる情報を出力部に出力し、応答の入力を入力部において受け付け、受け付けた応答に応じて、属性情報を送信する。

(もっと読む)

電子メール配信方法

【課題】

通常、電子メールはテキストデータとして処理される。そのため、電子メールが蓄積されるメール受信サーバもしくはPCにおいて、受信者以外にも容易に内容を見ることができる。

【解決手段】

メール受信サーバ(s1)に電子メールが蓄積される前に、メール暗号化サーバ(s2)において受信メールを受信者の公開鍵を用いて暗号化を行う(ステップ f2-c-005)。受信メールの暗号化に際しては、暗号化ポリシにより暗号処理の有無を選択できる機能(ステップ f2-c-003 および f2-c-004)を有する。受信者の公開鍵を用いて暗号化することで、その対となる秘密鍵を保有する受信者本人以外にはメールの参照を困難にする。

(もっと読む)

通信システム、通信方法、認証情報管理サーバおよび小型基地局

【課題】 回線交換方式の通信端末を、小型基地局を介してマルチメディア通信網に接続する際に、通信端末の認証に必要な暗号化鍵の情報を小型基地局に取得させる通信システムの提供。

【解決手段】 小型基地局に設けられ、回線交換用通信端末から第1認証情報を取得しその第1認証情報を第2認証情報処理手段へ送信する第1認証処理手段と、第2認証情報処理手段に設けられ、小型基地局から得た第1認証情報に基づき第1認証情報処理手段から回線交換用通信端末の暗号化鍵情報を取得する暗号化鍵情報取得手段と、第2認証情報処理手段に設けられ、暗号化鍵情報を第2認証情報にマッピングする認証情報マッピング手段と、第2認証情報処理手段に設けられ、マッピングした情報を小型基地局へ送信するマッピング情報送信手段と、小型基地局に設けられ、マッピングした情報から暗号化鍵情報を抽出する暗号化鍵情報抽出手段とを含む。

(もっと読む)

ネットワーク・メッセージ・パケットを保護するための方法

メッセージのセキュア通信の方法。この方法は、複数のメッセージ・パケットを含むメッセージを提供することと、複数のノードを含むノーダル・ネットワークを提供することであって、ノーダル動作は、ノードでメッセージ・パケットに対する実行が可能である、提供することと、当該ネットワークの第1ノードによって第1メッセージ・パケットを得ることと、第1ノードによって第1メッセージ・パケットを処理することと、第1ノードによって処理された第1メッセージ・パケットを手放すことと、当該ネットワークのいずれかの他のノードによって少なくとも1つの他のメッセージ・パケットを得ることと、当該他のノードによって当該他のメッセージ・パケットを処理することと、当該他のノードによって処理された当該他のメッセージ・パケットを手放すことと、当該ネットワークのメッセージ宛先ノードによって第1メッセージ・パケットを受信することと、メッセージ宛先ノードによって少なくとも第2メッセージ・パケットを受信することと、再生されたメッセージを提供するために第1メッセージ・パケットおよび少なくとも第2メッセージ・パケットを処理することを含む。

(もっと読む)

(もっと読む)

プロキシモバイルIP通信ネットワークでモバイルホストによって用いられるIPアドレスを生成するための方法および装置

プロキシモバイルIP通信ネットワークで使用される方法および装置。アンカーポイント機能は、少なくとも1つのモバイルホストにサービス提供する。アンカーポイント機能は、アンカーポイント機能が所有する暗号化データを用いて、モバイルホストが用いるIPアドレスを生成する。次に、アンカーポイント機能は、モバイルホストに代わって、モバイルホストのために生成されたIPアドレスと、IPアドレスを生成するのに用いられた暗号化データの少なくとも一部とを用いて、シグナリングを実行することができる。  (もっと読む)

(もっと読む)

情報提供装置

【課題】 端末とネットワークを介して接続し、ユーザからのアクセス制御を実現して複数のサービスを提供する装置において、複数のサービスで提供される共有コンテンツのアクセス権限を一元的に管理することができるようにする。

【解決手段】 クライアント端末3から、共有コンテンツ141に接続する複数のサービス提供サーバ12および13へのアクセス制御を、この共有コンテンツ141へのアクセス可否の判断の基となるデータであるアクセス制御データ103を有するアクセス制御サーバ102により行うものである。

(もっと読む)

無線LAN用アクセスポイント、プログラムおよび記録媒体

【課題】複数台の端末間において信号を中継する機能を有する無線LAN用アクセスポイント(AP)において、そのAPとそれに無線接続されるべき各端末とに共通のセキュリティレベルを有する暗号化方式を選択する技術を改善する。

【解決手段】AP10は、(a)共通のハウジングと、(b)そのハウジング内に収容された複数の論理的または物理的なサブAPであって、それぞれが固有の識別子を有して互いに識別可能であるとともに、それぞれが互いに独立して動作可能であるものとを含む。それらサブAPは複数の通常サブAP1,2,3を有し、各通常サブAPは、その使用中に各通常サブAPが対応可能である少なくとも1つの暗号化方式SecTypeを有する。各通常サブAPは、前記少なくとも1つの暗号化方式が、各通常サブAPごとにセキュリティレベルが最高である暗号化方式の種類が各通常サブAPごとに異なるように、予め割り当てられている。

(もっと読む)

情報処理システムおよび情報処理方法

【課題】共通鍵を持たない場合でも、画像の一部を表示させることができるようにする。

【解決手段】変換部131は、所定の方式に基づいて、入力されるAVデータを変換し、遅延部132は、変換されたAVデータと同期するように、入力されるAVデータを遅延させ、選択部133は、key signal151Eに基づいて、遅延されたAVデータと、変換されたAVデータのいずれか一方を選択して出力することで、共通鍵を持たない場合でも、画像の一部を表示させることができるようになる。本発明は暗号復号システムに適用できる。

(もっと読む)

検証ポリシー設定装置、プログラム及び検証ポリシー管理システム

【課題】複数の電子メール受信者に届く電子メールの信頼性をどのように評価しているかを踏まえ、複数の電子メール受信者に対して共通に適用される検証ポリシーを適切に設定する。

【解決手段】内部メールクライアント22に送信される電子メールを中継し、所定の信頼性を有する電子メールの条件を示す検証ポリシーに従って処理する検証サーバ23に対し、検証ポリシーを設定する検証ポリシー設定サーバ25は、前記各内部メールクライアント22のユーザの操作により送信される、前記条件を特定するための個別信頼性情報を受信する評価メッセージ受信部25Aと、前記情報により特定される条件を満たす電子メールの信頼性を、該条件を特定する複数の前記情報により評価する共通信頼性評価部25Bと、前記共通信頼性評価部25Bによる評価結果により、複数の電子メール受信者に対して共通に適用される検証ポリシーを設定するポリシー設定部25Cと、を含む。

(もっと読む)

仲介サーバ、その制御方法及びそのプログラム

【課題】認証サーバに適合するデータ形式が変更されたり別の認証サーバが追加されたりしても、ユーザに大きな負担をかけることなく対応できる。

【解決手段】仲介サーバ10は、第1のMFP50から、その第1のMFP50に入力された認証IDや型番、処理アプリIDなどを含んで予め定められた共通のデータ形式で作成された認証要求データを受信すると、型番と処理アプリIDから認証サーバを特定し(ここでは第1のユーザ認証サーバ20とする)、受信した認証IDを第1のユーザ認証サーバ20に適合したデータ形式で該ユーザ認証サーバ20へ送信し、その後その認証IDに基づいて第1のユーザ認証サーバ10が実行した認証の結果を第1のユーザ認証サーバ20から受信し、その認証の結果を第1のMFP50へ送信する。

(もっと読む)

ファイル・システム・レベルでの透過認識データ変換

【課題】ネットワーク・ファイルの効率的な暗号化および完全性確認を可能にするメカニズムを提供する。

【解決手段】ローカル・ネットワーク・ファイル・システム内に格納されているファイルを読み出すためのリクエストが受信されると、ローカル・ネットワーク・ファイル・システムは、ファイルに関連する暗号属性を検査して、そのファイルが暗号化済みであるか、または完全性検証済みであるかを判断する。ファイルは暗号化済みであると暗号属性が示すと、ローカル・ネットワーク・ファイル・システムは、そのファイルをリモート・ネットワーク・ファイル・システムに渡す前にローカル・ネットワーク・ファイル・システムによって行われる、そのファイルの暗号化を省略する。ファイルは完全性検証済みであると暗号属性が示すと、ローカル・ネットワーク・ファイル・システムは、そのファイルをリモート・ネットワーク・ファイル・システムに渡す前にローカル・ネットワーク・ファイル・システムによって行われる、そのファイルの完全性検証を省略する。次に、ローカル・ネットワーク・ファイル・システムは、そのファイルをリモート・ネットワーク・ファイル・システムへ送信する。

(もっと読む)

81 - 100 / 165

[ Back to top ]