Fターム[5J104BA02]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 通信の形態 (595) | 中継 (165)

Fターム[5J104BA02]に分類される特許

101 - 120 / 165

通信システムおよび通信方法

【課題】移動通信システムでは、ユーザデータや制御データの秘匿のために暗号化処理が実施されている。無線区間と有線区間ではそれぞれの環境で効率的なそれぞれ別々の暗号化手段が利用されている。無線区間と有線区間の接続部では、平文が処理される暗号化の切れ目が存在し、データタッピングの脅威となる。

【解決手段】端末1の通信データに対して暗号化処理を行う基地局制御装置3を時間的かつ空間的に切り替えるスケジュールを定めた選択パターン情報に従い、端末1と通信相手端末との間で送受信される通信データを前記スケジュールされている基地局制御装置3を経由するように転送し、且つ現在スケジュールされている基地局制御装置3で暗号化処理を行うことにより、暗号化処理を行う基地局制御装置を時間的、空間的にダイナミックに変化させる。

(もっと読む)

中継装置及び中継システム及び記憶メディア及びコンテンツ配信システム

【課題】ホストデバイスに特定のセキュリティルールを強制しないで、記憶メディアに格納するコンテンツを強力なセキュリティによって保護する仕組みを提供すること。

【解決手段】2次暗号キーで暗号化した暗号化データ(コンテンツ)を記憶するSDカード102と、ホストデバイス103とを中継するインテリジェントアダプタ101は、前記2次暗号キーと対になる2次復号キーを前記ホストデバイス103から読み取り不可能に記憶しておき、前記ホストデバイス103からのデータ取得要求に基づいて、SDカード102から前記暗号化データを取得し、前記2次復号キーで前記暗号化データを復号化し、該復号化したコンテンツを前記ホストデバイス103に転送する構成を特徴とする。

(もっと読む)

オフライン装置のためのオンライン認証書の検証装置および方法

オフライン装置のためのオンライン認証書の検証装置および方法を提供する。オフライン装置のためのオンライン認証書の検証装置はノンス(nonce)を生成して、前記生成されたノンスを含み、認証しようとする目標(target)オンライン装置に対する認証書の検証を要請する認証書の検証要請メッセージを生成するノンス生成部、前記生成されたメッセージをオンライン装置に伝送して、前記オンライン装置から前記目標オンライン装置に対するOCSP(online certificate statue protocol)応答メッセージを受信する送受信部、および前記受信された応答メッセージからノンスを抽出して、前記抽出したノンスを前記生成されたノンスと比較して、前記受信した応答メッセージの信頼の有無を判断する認証書検証結果判断部を含む。 (もっと読む)

暗号証拠の再検証に基づく認証委任

一連のエンティティ内で認証を委任する方法は、ユーザーが所望のサーバーにアクセスするのに必要である、ゲートウェイデバイスとユーザー間のTLSハンドシェイクの少なくとも一部の記録に依存する。前記方法は、次に、(1)認証を確認するために、前記サーバーが前記記録された部分を再検証する場合にアクセスが望ましいサーバーか、または(2)第三者エンティティが認証を確認し、資格を前記ゲートウェイサーバーに提供して、次に前記資格を使用して、ユーザーとして前記サーバーに対して認証する場合の前記第三者エンティティのいずれかに転送される、前記TLSハンドシェイクの前記記録された部分の暗号証拠の再検証に依存する。 (もっと読む)

コンテンツ配信方法、中継ノード、データ通信プログラム、および該プログラムを記録した記録媒体

【課題】コンテンツの地域限定性および秘匿性を適切に維持する通信システムを構築することにより、コンテンツ配信サービスの円滑な提供を図ること。

【解決手段】暗号化されたコンテンツデータを通信システム100内の上位のコンテンツ配信装置101から中継ノード102を介して下位の情報処理装置103にマルチキャスト配信する。また、通信システム100を構成する複数の中継ノード102内の一の中継ノード102により、暗号化されたコンテンツデータのうち一の中継ノード102が管理する視聴エリアと関連付けられたコンテンツデータを一の中継ノード102よりも下位の情報処理装置103で復号する復号鍵データを取得し、その復号鍵データを一の中継ノード102よりも下位の情報処理装置103に配信する。

(もっと読む)

ハードウェア鍵を介するストレージデバイスのセットのデータ暗号化およびデータアクセスのシステムおよび方法

【課題】ハードウェア鍵を介するストレージデバイスのデータ暗号化およびストレージデバイスのデータアクセスのシステムおよび方法を提供すること。

【解決手段】一実施形態は、ストレージデバイスのセットの1つに格納されたデータにアクセスするためにホストからストレージデバイスに送信される要求をインターセプトするハードウェア鍵を含み、ここで、そのストレージデバイスに格納されたデータは、暗号化されている。ハードウェア鍵は、ホストのポートに差し込まれるように構成され、ストレージデバイスのセットに対するデータアクセスを制御するユニットを備える。ハードウェア鍵は、暗号化されたデータにアクセスするために、要求を解釈し、ストレージデバイスのセットの1つにコマンドを発行する。ハードウェア鍵は、ストレージデバイスのセットの1つからの暗号化されたデータを暗号解読するために暗号化鍵を提供する。

(もっと読む)

ショートメッセージを使用して通信端末を通じて認証を行うための方法及びシステム

【課題】

【解決手段】本発明は、ショートメッセージの内容がプロキシSPによって容易に漏洩されたりショートメッセージの紛失及び遅延がユーザ支払いの重複を招いたりする問題を解決するために、ショートメッセージを使用して通信端末を通じて認証を行うための方法及びシステムを開示する。方法は、通信端末によって、受取人の口座ID及び支払い金額を含むショートメッセージ支払い要求をSP1を通じて支払いシステムに送信することと、支払いシステムによって、要求に対応する支払い記録を作成し、受取人の口座ID及び支払い金額を含む検証情報をSP2を通じて通信端末に送信することと、検証情報内の受取人の口座ID及び支払い金額が正しいことが確認されたら、通信端末によって、SP2を通じて支払いシステムに確認情報を応答することと、支払いシステムによって、支払い動作を実施することと、を含む。本発明は、デュアルチャネル(SP1及びSP2)非同期伝送メカニズムを使用する。いずれか一方のチャネルが不法に支配されたためにメッセージ情報が漏洩される状況が回避され、ユーザは、支払いの確認時に重複する支払いをキャンセルすることができる。

(もっと読む)

クライアント端末、中継サーバ、通信システム、及び通信方法

【課題】秘匿性の高い複数のプライベートネットワーク間の通信を中継する中継サーバの処理負荷を低減する。

【解決手段】本発明による通信システムは、異なるプライベートネットワークに接続される複数のクライアント端末11、21間におけるデータの送受信を、グローバルネットワークに接続される中継サーバ31との間に構築した暗号化セッション利用コネクション13、23を介して実行する。ここで送受信されるデータ通信用メッセージ104は、クライアント端末間で共通のクライアント共有鍵101を用いて暗号化されたデータ202が挿入された暗号化データフィールド107と、中継サーバに通知された情報を含む暗号化セッションヘッダを含む非暗号化データフィールド108とを有する。

(もっと読む)

暗号化されたメッセージを伝送する方法

少なくとも二人のユーザ間で暗号化されたメッセージを伝送する方法であって、特に暗号プロトコルであって、前記メッセージのトランザクションが、前記ユーザから受信した前記メッセージの復号化と特に暗号化されたメッセージの前記ユーザへの送信とを行う認証装置を介して行われ、a1)メッセージ(NA1)を前記ユーザ(A)から前記認証装置(AE)に送るステップと、a2)前記認証装置(AE)によってトランザクション識別データセット(TID)を生成するステップと、a3)前記トランザクション識別データセット(TID)を含むメッセージ(NAE1)を前記認証装置(AE)から前記ユーザ(A)に送信するステップと、a4)前記ユーザ(A)によって、鍵(SA2)で暗号化された、前記トランザクション識別データセット(TID)を含むメッセージ(NA2)を生成するステップと、b)前記メッセージ(NA2)を第2のユーザ(B)に送信するステップと、c)前記第2のユーザ(B)によって、前記暗号化されたメッセージ(NA2)を含み、更なる鍵(SB)で暗号化されたメッセージ(NB1)を生成するステップと、d)前記メッセージ(NB1)を前記認証装置(AE)に送信するステップと、e)前記認証装置(AE)によって、対応する前記鍵(SB1),(SA2)を用いて前記メッセージ(NB1),(NA2)を復号するステップと、f)前記復号されたメッセージ(NA2),(NB1)に含まれる平文(A2),(B1)を参照して前記認証装置(AE)によってメッセージ(NAE2)を生成するステップと、g)前記メッセージ(NAE2)を前記第1のユーザ(A)または前記第2のユーザ(B)に送信するステップと、を備える方法が開示されている。 (もっと読む)

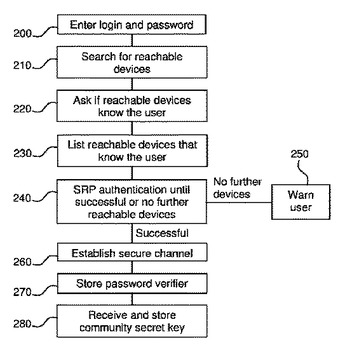

第1装置と第2装置とを関連付ける方法及び装置

装置関連付け方法及び装置。ユーザは、到達可能な装置を検索する第1装置にログイン及びパスワードを入力する。第1装置は、到達可能な装置に、好ましくはログインのソルトハッシュを送信することによって、ログインを知っているか問い合わせる。ログインを知っている装置は、肯定的に応答し、第1装置は、応答した装置をリストに入れる。その後、第1装置は、認証が成功するまで又はリストにさらなる装置がなくなるまで、リストの各装置とSRPを連続的に実行する。SRP認証は、第1装置がログインを知っており、他方の装置がパスワードベリファイアを知っていることを、傍受装置により当該情報の復元を可能にする知識を送信することなく保障する。その後、認証された装置は、コミュニティ秘密キーが転送されるセキュアチャネルを確立し、第1装置はまたパスワードベリファイアを計算及び格納する。  (もっと読む)

(もっと読む)

撮影装置、表示装置、中継装置、認証装置、認証方法、および認証プログラム

【課題】短時間かつ低コストで、セキュリティ効果の高い監視システムを構築および管理すること。

【解決手段】監視システム100は、撮影装置110と、中継装置120と、中継装置130と、表示装置140と、認証装置150と、を備える。認証装置150は、中継装置120にあらかじめ設定されている当該中継装置120の識別情報を含む認証情報に基づいて、中継装置120および中継装置120と接続された撮影装置110を監視システム100への接続を許可する装置として、認証することができる。また、中継装置130にあらかじめ設定されている当該中継装置130の識別情報を含む認証情報に基づいて、中継装置130および中継装置130と接続された表示装置140を監視システム100への接続を許可する装置として、認証することができる。

(もっと読む)

暗号化メールシステムおよびゲートウェイサーバ

【課題】イントラネット内で各クライアント端末から外部に送信される電子メールを監視し、公衆回線上における秘密性も保つことで、手軽に電子メールの真正を確保する。

【解決手段】クライアント端末を含むイントラネットの内側にあって、クライアント端末から送受信される電子メールを処理する第一のメールサーバと、イントラネットの外部でかつ公衆回線網より内側にあって、クライアント端末からの電子メールを受信する第二のメールサーバと、第一と第二のメールサーバ間にあってイントラネットのゲートに配置されるゲートウェイサーバとを備え、ゲートウェイサーバは、第一のメールサーバからの電子メールの暗号化処理を行う暗号化処理手段と、署名情報を付加する署名情報付加手段と、公衆回線網からの暗号化電子メールの復号処理を行う復号処理手段と、署名付き電子メールの署名情報を検証する署名情報検証手段とを備える暗号化メールシステムとする。

(もっと読む)

出力装置及び出力方法

【課題】

著作権保護されたバス上でのストリームデータ伝送において、ストリームを中継する装置が接続されていても、該ストリームデータを受信する装置の数を把握できるようにすること。

【解決手段】

ストリームを中継する装置は、中継先の装置との間で認証を行う際、中継元の装置との間で中継の為の認証を行う。中継元の装置は、この認証によりストリームを受信する装置の数をインクリメントする。中継する装置と中継先の装置との間のストリーム伝送が終了した場合は、中継していた装置は、中継先となっていた装置の数を中継元の装置に通知する。中継元の装置は、この通知によりストリームを受信する装置の数をデクリメントする。

(もっと読む)

アプリケーションおよびインターネットベースのサービスに対する信頼されるシングル・サインオン・アクセスを提供するための方法および装置

TC(信頼されるコンピューティング)技術に基づくパスワード管理およびSSO(シングル・サインオン)アクセスのための方法および装置。この方法は、プロキシSSOユニットとWebアクセス・アプリケーションとの両方と対話して、パスワードおよびSSO資格証明の生成、格納、および取り出しを行う、セキュアな信頼される機構をもたらす、TCG(Trusted Computing Group)のTPM(信頼されるプラットフォームモジュール)を実装する。本発明の様々な実施形態は、ユーザーが、ユーザーのデバイス上に存在するセキュアなプロキシに1回だけサインオンした後、事前識別されたサイトグループに属する1つのサイトから別のサイトに、セキュアに、かつ透過的に飛ぶことを許す。  (もっと読む)

(もっと読む)

通信代理システムおよび通信代理装置

【課題】データ通信においてセキュリティを確保しつつ伝送効率を向上させる。

【解決手段】クライアント端末300からサーバ装置400へ秘匿すべきデータが送信されるとき、クライアント代理装置100とサーバ代理装置200は秘匿データを中継する。クライアント代理装置100は、クライアント端末300の送信処理を代理し、サーバ代理装置200はサーバ装置400の受信処理を代理する。クライアント代理装置100は、クライアント端末300から暗号化された送信用のデータを取得し、いったん復号した後に圧縮し、更に暗号化してサーバ装置400に宛てて送信する。サーバ代理装置200は、クライアント代理装置100からそのデータを受信し、復号した上で展開し、サーバ装置400に転送する。サーバ代理装置200は、サーバ装置400が発行する公開鍵証明書を自己のルート証明書により認証し、認証結果をクライアント代理装置100に通知する。

(もっと読む)

ゲートウェイサーバ

【課題】共用ホスティングサーバ上に開設されたWEBサイトがグローバルIPアドレスを与えられていない場合でも、当該WEBサイトが独自のドメインネームでSSL暗号化通信を行なうことができるゲートウェイサーバを提案すること。

【解決手段】SSLゲートウェイサーバ1には、グローバルIPアドレスが付与された通信カード6を備えている。通信カード6はCA署名付き電子証明書が実装されているとともに、SSL暗号化通信を行なう際に使用される秘密鍵を備えている。ユーザ3のWEBブラウザ4から共用ホスティングサーバ2上のWEBサイト5に対してSSL暗号化通信の要求があると、通信カード6がWEBサイト5をプロシキして、WEBブラウザ4との間でSSL暗号化通信を行なう。また、SSLゲートウェイサーバ1がその通信を中継して、共用ホスティングサーバ2との間でSSL暗号化通信を行なう。

(もっと読む)

通信システムおよび通信方法

【課題】端末利用者の個人情報の流出および端末への不正なアクセスを完全に防止することを課題とする。

【解決手段】端末装置10から接続仲介装置認証指示を受信した接続仲介装置20は、認証者条件を満たす接続仲介装置認証装置30を選択した上で、接続仲介装置認証依頼を送信する。接続仲介装置20から接続仲介装置認証依頼を受信した接続仲介装置認証装置30は、接続仲介装置認証要求を接続仲介装置20へ送信する。接続仲介装置20は、自己の識別子や属性を証明する情報(仲介装置証明情報)を生成して、接続仲介装置認証応答として接続仲介装置認証装置30に送信する。接続仲介装置認証装置30は、仲介装置証明情報の検証結果を接続仲介装置認証結果として接続仲介装置20に送信する。接続仲介装置20は、接続仲介装置認証結果を端末装置10へ転送する。

(もっと読む)

電子メール通信システム、電子メール情報暗号化装置、電子メール送信端末装置

【課題】電子メールに添付された電子文書の暗号化を自動的に実施して電子メールの送信を行うことが可能な電子メール通信システム、これを実現する電子メール情報暗号化装置および電子メール送信端末装置を得る。

【解決手段】電子文書を添付した電子メールを作成するとともに、添付した電子文書の暗号化の制御に関する制御情報を電子メールに付与して送信する電子メール送信端末装置と、電子メール送信端末装置と接続され、電子メールに付与された制御情報に基づいて、メールサーバ機能部から送信された電子メールに添付された電子文書の自動暗号化を行う暗号化処理部と、を備える電子メール情報暗号化装置と、電子メールを受信する電子メール受信端末装置と、を有して構成される。

(もっと読む)

転送システム

【課題】サーバクラックによって通信の信頼性が損なわれる可能性を抑制可能な転送システムを提供すること。

【解決手段】通信システム1は、複数のサーバ装置30からなる転送システム3を有する。転送システムでは、車載装置50の秘密鍵に対応する公開鍵が、複数のサーバ装置により分散管理されている。クライアント装置10は、サーバ装置群の内、特定サーバ装置の公開鍵を有し、この公開鍵を用い、車載装置を宛先とした通信データを、暗号化して特定サーバ装置に送信する。サーバ装置は、通信データを受信すると、これを復号し、宛先の車載装置が本装置で公開鍵を管理する装置であるかを判断する。ここで、そうであると判断すると、宛先の車載装置の公開鍵で、通信データを暗号化し、これを、他サーバ装置を介して該当車載装置に送信する。一方、そうでないと判断すると、通信データを、次サーバ装置の公開鍵で暗号化し、これを次サーバ装置に送信する。

(もっと読む)

中継装置

【課題】パーソナルコンピュータと外部との通信において、インターネット上でのデータの「漏洩」及び「改竄」、さらには「なりすまし」、「進入」ないし「攻撃」を防ぐ。

【解決手段】中継装置100には、それぞれネットワーク200、300と接続されるNIC(Network Interface Card)ドライバ1a、1bが設けられ、これらのNICドライバ1a、1bを含む物理層とデータリンク層に対して、任意の2つのノード間で、ルーティング(routing)を行いながら通信するための通信方法を規定するアプリケーション解析20を含むネットワーク層とトランスポート層が設けられる。そしてこれらのデータリンク層とネットワーク層との間に、本発明者が先に提案した「TCP2」30の機能を設ける。

(もっと読む)

101 - 120 / 165

[ Back to top ]