Fターム[5J104EA08]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の漏曳又は不正使用の防止 (1,526)

Fターム[5J104EA08]の下位に属するFターム

消去・使用不可能化によるもの (109)

機密保護用情報の改竄防止 (57)

Fターム[5J104EA08]に分類される特許

1,241 - 1,260 / 1,360

認証文書を要求および発行するシステムおよび方法

認証文書(6)の要求および発行を申込者に対してサポートするデバイスおよび方法において、デバイスは、第1のプロセッサと、第1のプロセッサが第1の規定されたプログラムを実行することを可能にする、記憶された第1の、データおよび命令を含む第1のメモリとを備えるコンピュータ(10(i))と、第2のプロセッサ(17)と、第2のプロセッサが第2の規定されたプログラムを実行することを可能にする、記憶された第2の、データおよび命令を含む第2のメモリと、安全なアプリケーションモジュール(41)とを備えるクラークユニット(13(i))と、申込者のバイオメトリック特性を読み取るためのバイオメトリック特性リーダユニット(27;31)を少なくとも備えるクライアントユニット(15(i))とを具備する。 (もっと読む)

オンラインデータ暗号化および復号化

コンピュータ実施ネットワーク上で送信されるデータ、好ましくはパスワード等のユーザ認証識別子データの暗号化および復号化を、ユーザのコンピュータ内への入力の時点で行なうためのシステムおよび方法。このシステムおよび方法により、エンドユーザは、グラフィカル画像の第1の部分上にランダムに配置された要素のうちの1つから、心の中でマーカーを選択することができる。グラフィカル画像の第2の部分は、あらゆる個々の認証識別子の順序を有する、考え得る要素の配列を含み、第1の部分に隣接して位置付けられる。このシステムおよび方法は、選択されたマーカーおよび第1の部分を必要に応じて移動させて、選択されたマーカーと、外側の部分に表われる認証識別子のうちの選択された要素とを実質的にアライメントさせることにより、識別子の各要素を入力するようにユーザに促す。一実施例によると、これらの画像の部分は同心のホイールである。別の実施例によると、これらの画像の部分は、隣接する列の形で配列される。  (もっと読む)

(もっと読む)

情報埋め込み装置、情報埋め込み装置の制御方法、及びプログラム

【課題】情報埋め込みの対象データ及び情報埋め込みに用いられる関数を秘匿する。

【解決手段】クライアントは、所定のデータが入力されると第1データが出力される第2関数に対する入力データ及び当該入力データを第2関数に入力して得られる出力データの複数の対と、第1ダミーデータ及び第2ダミーデータの対とを区別なく情報埋め込み装置に送信する。情報埋め込み装置は、所定のデータが入力されると第2データが出力される第3関数に入力データ又は第1ダミーデータを入力した結果と、第1関数に当該入力データ又は当該第1ダミーデータと対応する出力データ又は第2ダミーデータを入力した結果とに基づいた複数の結果データを生成する。クライアントは、当該複数の結果データの中から入力データ及び出力データの対に応じた結果データを紛失通信により取得することにより、第1データを第1関数で処理して得られる情報埋め込みデータを得る。

(もっと読む)

ドメインに加入していない機器へのコンテンツ伝送方法及び装置

ドメインに加入した第1デバイスからのドメインに加入していない第2デバイスへのコンテンツ伝送方法において、第1デバイスと2デバイスとの隣接性が存在するか否かを第1デバイスで決定するステップと、第1デバイスと第2デバイスとの隣接性が存在するか否かを決定した結果によって、第2デバイスに伝送するコンテンツに対応したコンテンツキーを第2デバイスのキーを利用して暗号化するステップと、第1デバイスから第2デバイスに暗号化されたコンテンツキー及びコンテンツを伝送するステップとを含むコンテンツ伝送方法である。

(もっと読む)

(もっと読む)

ネットワーク化環境におけるデータの安全保護

データが通過することのできない境界およびデータが境界を通過することを可能にするためのチャネルを有する隔離された処理環境を備えた、データを安全保護するための装置。フィルタはチャネルのデータ通過を制限する。保護されたデータは初めは安全保護領域に位置し、認可ユーザの安全保護データへのアクセスに対応できるように、そのような安全保護処理環境のみに解放されるが、認可ユーザによる安全保護データの外界へのその後の解放は制御される。 (もっと読む)

マーク付きコンテンツの識別方法

【課題】マーク付きコンテンツの識別方法の提供。

【解決手段】簡潔に言えば、一実施形態に基づいて、マーク付きコンテンツの識別方法を記載する。

(もっと読む)

コンテンツを再生する再生装置

【課題】不正な再生装置によるコンテンツの再生を排除し、正当な再生装置のみがコンテンツを適正に再生する。

【解決手段】 再生装置は、再生装置ごと、生産ロットごと、機種ごと又は製造メーカごとに固有の秘密鍵及びIDを保持し(904)、暗号化された暗号化鍵情報を取得し(902、903)、秘密鍵を用いて暗号化鍵情報を復号して鍵情報を得る(905)。鍵情報が秘密鍵の漏洩に基づく更新に用いる鍵更新情報であるかコンテンツ鍵を復号するための復号鍵であるかを、鍵情報に付加された識別子に基づいて判定する。鍵情報が鍵更新情報であれば、再生装置に組み込まれた製造メーカごとに固有のアルゴリズムと鍵更新情報に基づいて新たな秘密鍵を生成する(914)。鍵情報が復号鍵であれば、コンテンツ鍵を取得し(910)、デスクランブルして(912)コンテンツを再生する(913)。再生装置は、最新の秘密鍵と初期状態の秘密鍵を保持している。

(もっと読む)

コンテンツを再生する再生装置

【課題】不正な再生装置によるコンテンツの再生を排除し、正当な再生装置のみがコンテンツを適正に再生する。

【解決手段】再生装置は、再生装置ごと等に固有の秘密鍵及びIDを保持しており(904)暗号化鍵情報を取得し(902、903)復号して鍵情報を得る(905)。鍵情報が鍵更新情報であるか復号鍵であるかを判定し、鍵更新情報であればこれを秘密鍵の元として保持し、復号鍵であればコンテンツ鍵を取得し(910)デスクランブルして(912)コンテンツを再生する(913)。再生装置は、暗号化鍵情報を取得するごとに製造メーカごとに固有のアルゴリズムと鍵更新情報に基づいて新たな秘密鍵を生成し、初期状態の秘密鍵を保持する。

(もっと読む)

小型品に符号マークを付ける方法とこの方法により製造された製品

本発明は、時計または宝飾品などの製品に符号をマークする方法である。本方法は、第1の認証子を得るために、特定のセキュリティ・アルゴリズム鍵を用いて、マークすべき製品の識別子を暗号化する第1の数学的暗号化操作を実行する。

第1の認証子は、第一の長い英数字キャラクタで定義された第一のデータ長からなる。

この第1の認証子を、ハッシュ型関数を用いる第2の数学的暗号化操作を用いて第2の認証子に暗号化する。この第2の認証子は、第一のそれより短い英数字キャラクタで定義された第二のテ゛ータ長からなる。第2の認証子は、製品を認証する目的で製品に付与するための符号マークとして、好ましくは、二次元バーコード形式の符号化イメージに変換される。

(もっと読む)

(もっと読む)

3G無線ネットワークを悪意ある攻撃から防護するための方法および装置

3G無線ネットワークから収集または推測された無線状態情報が、ネットワークに対する悪意ある攻撃を検出および防止するために使用される。  (もっと読む)

(もっと読む)

セキュアなモジュール復号化ポリシーによる放送セッションキーの使用制限法

加入者群に亙った加入者単位基盤での放送コンテンツへのアクセスを制限もしくは増大させるための方法を提供する。これらの加入者群のすべては、それらの放送コンテンツへの有効なコンテンツアクセスキーを持ち、なおコンテンツアクセスキーの配布と放送データ自体に連関するトラフィックキーの放送とのための現行の標準的スキームおよびプロトコルを変更する必要が無く、しかも、データを処理するアプリケーションを信頼する必要が無い。装置でマルチメディア放送を扱う方法には、トラフィックキーを用いて暗号化されたメディアストリーム中の放送コンテンツを受信するステップと、セッションキーを用いて暗号化されたトラフィックキーを受信するステップと、トラフィックキーおよびセッションキーを用いて暗号化された放送属性を受信するステップとが含まれる。なお、装置によるメディアストリームの使用は、放送属性と、装置のアクセスポリシーとを使って制御されている。 (もっと読む)

コンテンツを再生する再生装置

【課題】不正な再生装置によるコンテンツの再生を排除し、正当な再生装置のみがコンテンツを適正に再生する。

【解決手段】再生装置は、再生装置ごと等に固有の秘密鍵及びIDを保持しており(904)暗号化鍵情報を取得し(902、903)復号して鍵情報を得る(905)。鍵情報が鍵更新情報であるか復号鍵であるかを判定し、鍵更新情報であれば製造メーカごとに固有のアルゴリズムと鍵更新情報に基づいて新たな秘密鍵を生成する(914)。復号鍵であればコンテンツ鍵を取得し(910)デスクランブルして(912)コンテンツを再生する(913)。再生装置は、IDの一部を世代番号として使用し、新たな秘密鍵への更新と共にIDに含まれる世代番号を更新する。

(もっと読む)

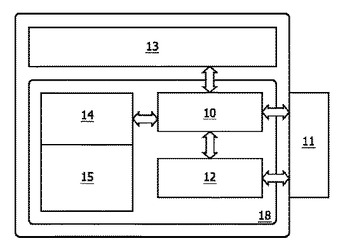

コンピュータセッション管理装置およびシステム

ホストコンピュータの入力部に挿入されるように構成された可搬型セッション管理装置であって、その可搬型セッション管理装置は、ホストコンピュータに対するユーザ可搬型セッション管理装置の認証を得るように構成された認証ユニット、および認証ユニットと作動的に関連付けられ、ホストコンピュータと連動して少なくとも1つのコンピュータベースアプリケーションへの安全なアクセスを容易にするように構成された安全アクセスユニットを備える。 (もっと読む)

選択可能なユーザ権利を持つ保護された放送コンテンツの記録

信号コンテンツを持つ信号を記録するための装置であって、前記装置は、前記信号を受信するための受信器と、前記受信された信号と共に受信された前記信号コンテンツに対する権利を決定するように構成されたプロセッサと、前記受信された信号、及び前記信号コンテンツに対する前記決定された権利を表す信号を記録するための記録器と、を有し、前記プロセッサは、前記コンテンツに対する前記決定された権利について、前記コンテンツに対する個別の権利を権利保有者に付与するように構成される。前記信号を受信したユーザは、前記コンテンツに対する権利について、個別の権利を権利保有者に付与することができる。付与される権利は、前記受信された信号と共に受信されたコンテンツに対する権利に対応する所有者の権利、及び権利保有者が信号コンテンツを利用(例えば視聴)することを許可するユーザの権利のような、完全な権利及び制約された権利を有する。個別の権利の利用は、対応する個別の鍵を必要とする。  (もっと読む)

(もっと読む)

限定受信コンテンツの暗号化及び復号化方法

本発明は、コンテンツがデータパケット(DP)の形態で配信され、第1パディング値(PAD1)及び第1パディング要素(PADK1)に関連付けられた第1鍵(K1)により先行パケットが暗号化され、第2パディング値(PAD2)及び第2パディング要素(PADK2)に関連付けられた第2鍵(K2)により後行パケットが暗号化される、限定受信コンテンツの暗号化及び復号化方法に関する。この方法においては、第1鍵(K1)及び第1パディング値(PAD1)が第1暗号化パラメータセットを形成し、第2鍵(K2)及び第2パディング値(PAD2)が第2暗号化パラメータセットを形成する。この方法は、a) データパケット(DP)からマーカー(Mc)を抽出する工程と、b) マーカーMcと第2パディング値(PAD2)とを含む第1マーキングブロックを生成する工程と、c) 第1マーキングブロックを第2暗号化鍵(K2)で暗号化する工程と、d) 暗号化された第1マーキングブロックから第2暗号化マーキング値(MK2)を抽出する工程と、e) 暗号化された第2マーキング値(MK2)と暗号化された第1パディング要素(PADK1)とを含む混合マーキングブロックを生成する工程と、f) 第1暗号化鍵(K1)を使用して混合マーキングブロックを復号化し、復号化された混合マーキングブロックが得られるようにする工程と、g) 復号化された混合マーキングブロックからあらかじめ決められた部分を抽出する工程と、h) この抽出された部分を基準値(Mc;PDV2)と比較する工程と、i) 比較の結果、同一であった場合、第1暗号化パラメータセットとは異なる新規の暗号化パラメータセットを決め、第2暗号化パラメータセットが新規の第2暗号化パラメータセットに置き換えられる工程b)からh)を繰り返す工程とを含む。 (もっと読む)

サービスアカウントを保護するための方法、システム、及び装置

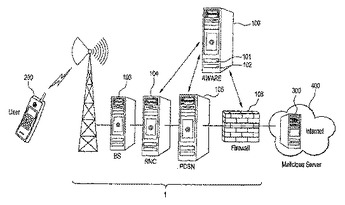

サービスアカウントを保護するための方法は、ネットワーク側におけるユーザの個人通信プロフィール(PCP)でユーザのサービスアカウントに対する関連情報を設定し、ユーザがユーザ機器(UE)を介してサービスアカウントでアプリケーションサーバにログオンする時、関連情報を認証し、認証が成功した場合、ユーザによるアプリケーションサーバへのログオンを許可する。また、本発明の実施形態は、サービスアカウントを保護するためのシステム、PCP記憶装置、及びアプリケーションサーバを開示する。本発明の実施形態では、静的パスワードによってサービスアカウントを保護することに加えて、ユーザは、ショートメッセージを介して動的パスワードを受信することなくサービスアカウントのための高い保護を実行することができ、それはアプリケーションサーバにログオンするユーザの時間遅延を顕著に低減する。  (もっと読む)

(もっと読む)

画像形成方法および画像形成装置並びにプログラムおよび記録媒体

【課題】外部認証サーバを利用した周辺機器であっても、各アカウントで生成された秘密鍵を使用し、電子署名を付加することができる画像形成方法および画像形成装置並びにプログラムおよび記録媒体を提供する。

【解決手段】画像形成装置に、認証結果に応じて、アカウントに対応する秘密鍵をインストールするアカウント管理手段と、文書のハッシュ値を求め、該ハッシュ値を前記秘密鍵により変換し電子署名を生成し、前記文書に、前記電子署名を付与する文書制御手段とを備えることにより上記課題を解決する。

(もっと読む)

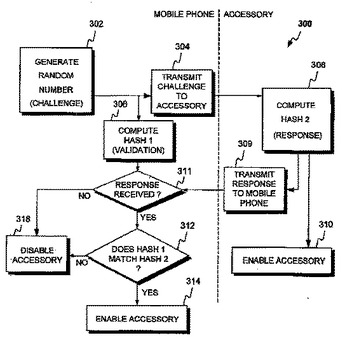

モバイル電話アクセサリを認証するための方法および装置

モバイル電話(100、200)およびアクセサリ(102、202)は、第1のライン(228、234)を介して通信する。モバイル電話(100、200)は、チャレンジ通信を計算または決定し(302)、第1のライン(228、234)を介して、アクセサリ(102、202)へと、チャレンジ通信を送信する(304)。アクセサリ(102、202)は、チャレンジ通信を受信し、チャレンジ通信、ハッシュアルゴリズム、および電子鍵に基づいて、応答通信を計算する(308)。応答通信は、第1のライン(228、234)を介して、モバイル電話(100、200)に送信される(309)。アクセサリ(102、202)はまた、電話アクセサリ(102、202)をモバイル電話(100、200)と共に使用することを可能にする(310)。応答通信は、モバイル電話(100、200)によって受信される(311)。  (もっと読む)

(もっと読む)

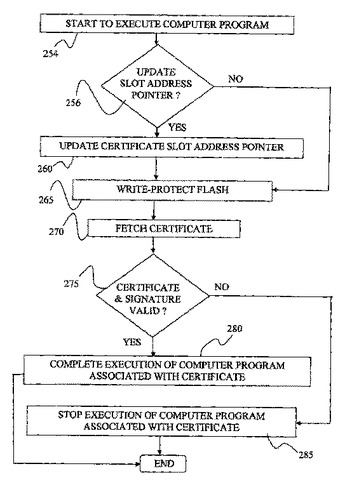

フラッシュメモリ及び電子装置のためのセキュアなデジタル証明書の保存方法

本発明は、一般に、データセキュリティ及びデータメモリ技術に関し、より詳しくは、フラッシュメモリ内のデジタル証明書を保存及び更新する方法を提供し、さらにその方法を利用するフラッシュメモリ及び電子装置を提供する。本発明による方法は、フラッシュメモリ(110)の耐改ざん性の強化のために、所定の消去−書き込みブロックと読み出し−書き込みブロックとを備えるフラッシュメモリ(110)に適用可能であり、証明書はコンピュータプログラムを認証し、そのコンピュータプログラムに関連付けられた検証プログラムによって検証され、本方法は、(230)少なくとも一つの消去済みの消去−書き込みブロックに複数のメモリスロットを定義する工程であって、それぞれのメモリスロットはバイナリ「0」又はバイナリ「1」のビットパターンを備える開始アドレスを有する工程と、(240)第1及び第2のデジタル証明書をメモリスロットの第1及び第2のスロットに書き込む工程と、(250)証明書スロット・アドレス・ポインタを定義する工程と、(260)証明書スロット・アドレス・ポインタを、ポインタの「0」又は「1」のビットパターンをそれぞれ「1」又は「0」のビットパターンへと置き換えることによって更新する工程とを備える。  (もっと読む)

(もっと読む)

鍵管理

本発明は、第1の通信ユニット(200)と第2の通信ユニット(300)との間の通信の暗号処理のための鍵を生成する構成と方法に関する。第1の通信ユニット(200)および第2の通信ユニット(300)は、秘密関数に関する情報を得るように適合され、第1の通信ユニットは、値zを選択する手段(210)と、選択された値zの関数として秘密関数を計算する手段(220)と、計算した秘密関数を用いてデータを処理する手段(230)と、選択されたzに関連して処理されたデータを第2の通信ユニットに送信する手段(240)とを備える。秘密関数はほぼkワイズ独立な関数の集合から選択される。  (もっと読む)

(もっと読む)

1,241 - 1,260 / 1,360

[ Back to top ]