Fターム[5J104EA16]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 配送;共有すべき情報それ自身を伝送する (8,180)

Fターム[5J104EA16]の下位に属するFターム

機密保護用情報を暗号化して配送するもの (3,153)

専用媒体を利用するもの (760)

Fターム[5J104EA16]に分類される特許

2,001 - 2,020 / 4,267

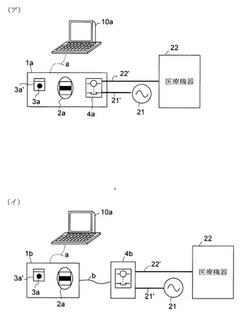

医療機器用の生体認証付き電源装置

【課題】既存の医療機器であってもその構成を変更することなく適用でき、第三者による医療機器の不正な使用を防いで、診断データ等の個人情報が漏洩することを防ぐセキュリティ装置を、安価に提供する。

【解決手段】指紋データ読取装置2aとスイッチ3aと、リレー4aとを有する医療機器用の電源装置1aとして構成する。リレー4aには外部電源21と医療機器22を接続する。指紋データ読取装置2aで読み取らせた指紋データと、予め登録済みの指紋データとが一致したときのみリレー4aを制御して医療機器22への電力の出力を行う。電力の出力停止はスイッチ3aを操作することによって行う。指紋データの登録は、接続および切断が自在な指紋データ登録用機器10aを電源装置1aに接続して行う。

(もっと読む)

ネットワークベースのメディア購入システム

【課題】メディアのネットワークベースの購入および配信のための方法およびシステムを提供する。

【解決手段】メディアの購入および配信は、セキュアであるばかりでなくコントロールされている。このセキュリティは、ダウンロードのあいだ、かつサーバおよび/またはクライアントに記憶されているあいだにメディアファイル内のメディアへのアクセスを制限する。メディアアイテムを購入すると、そのメディアアイテムについてのコンテンツがネットワーク上で購入者へダウンロードされえる。メディアアイテムについてのコンテンツは、購入者の使用のためにそれから暗号化され、それから購入者のマシン上に記憶されえる。その後、購入者は、メディアアイテムを利用できる(例えばメディアアイテムを再生する)。多数のメディアアイテムをレビュー、ブラウズ、プレビューおよび/または購入するのに適する改良されたグラフィカルユーザインタフェースも開示される。

(もっと読む)

電子機器、および情報処理方法

【課題】情報を管理する本人の行為によって、またはその情報を取得した第三者の行為によって、情報が漏洩してしまうのを容易に防止することができるようにする。

【解決手段】PC2から供給されたデータは暗号モジュール33Aにより暗号化され、フラッシュメモリ22に記憶される。指紋によるユーザ本人の認証が成功したとき、暗号化されたままのデータ、または、復号モジュール33Bにより復号されたデータを読み出すことが可能となる。復号モジュール33Bは、フラッシュメモリ22に記憶されている特別なソフトウエアをインストールし、それを実行しているPC2からの指示に応じてオン状態となり、データの復号が可能となる。この特別なソフトウエアには、USBメモリ1から読み出したデータの出力先を制限する機能が設けられている。本発明は、ユーザの認証機能を有するUSBメモリに適用することができる。

(もっと読む)

通信システム、および通信方法

【課題】通信網が輻輳等により接続規制状態にある場合、更なる輻輳を引き起こすことなく通信端末の新規接続を確実に規制することが可能な通信システムおよび通信方法を提供する。

【解決手段】通信システム10は、通信端末12と、認証サーバ18と、IPsecゲートウェイ16とを備える。認証サーバ18は、通信網20に収容され、通信端末12からの認証要求に対応して該通信端末12を認証するとともに通信網20が接続規制中であるか否かを判定し、認証結果情報と接続規制情報とを含む認証応答を送信する。IPsecゲートウェイ16は、認証サーバ18から受信した認証応答から認証結果情報および接続規制情報を抽出し、認証結果情報を通信端末12へ送信し、接続規制情報に基づいて、通信端末12から受信する所定のメッセージの通信網20への送信を制御する。

(もっと読む)

送信装置、受信装置、プログラム、送信方法、及び受信方法

【課題】極力解読され難い暗号化通信を行うことができる通信技術を提供する。

【解決手段】送信装置において、対応する受信装置が記憶する複数の暗号鍵と同一の複数の暗号鍵を記憶する記憶手段と、記憶手段に記憶されている暗号鍵のうちから暗号化に使用するものを、所定の順序に従い、所定のタイミングにおいて変更しながら選択する選択手段と(ステップ51)、送信データについて、所定の単位送信データ毎に所定の演算を施し、該単位送信データに対応する付加データを得る演算手段と(ステップ53)、単位送信データ及びこれに対応する付加データを、選択手段が選択中の暗号鍵により暗号化する暗号化手段と(ステップ54)、暗号化手段により暗号化された単位送信データ及びその付加データを用いて送信フレームを生成するフレーム生成手段とを設ける。

(もっと読む)

正当性認証システム及び正当性認証方法

【課題】特別な確認用記録媒体を各利用者に携帯させることなく、効率良く各利用者の正当性を第三者に確認させることができる正当性認証システム及び正当性認証方法を提供すること。

【解決手段】組織毎に設けられた複数のサーバ装置で該組織に所属する所属員の参照顔画像データを分散管理するとともに、認証局30が認証端末10からの認証要求に応答して該当するサーバ装置40を特定し、特定したサーバ装置40で管理される参照顔画像データと入力顔画像データとに基づいて認証処理を行って、その認証結果を認証要求元の認証端末10に接続された表示部に表示する。

(もっと読む)

データ処理システム及びデータ処理方法

【課題】ユーザがサービスデータを広告データの配信に関連付けて容易に取得できると共に、不正に流用されることを防止する。

【解決手段】広告識別データと共に広告データを配信し、広告データを受信装置30に表示し、受信装置30の第1リーダ/ライタ60でICカード50のユーザ識別データを読み出し広告識別データと共に管理装置20に送信し、管理装置20でユーザ識別データを広告識別データに関連付けて登録し、広告識別データに関連付けられたサービスデータをユーザ識別データで暗号化して受信装置30に送信し、受信装置30でICカード50に格納し、店舗端末装置70の第2リーダ/ライタ80でICカード50よりユーザ識別データと暗号化サービスデータとを読み出し、店舗端末装置70よりユーザ識別データを管理装置20に送信、認証し、店舗端末装置70で、ユーザ識別データを用いてICカード50の暗号化サービスデータを復号する。

(もっと読む)

FDD、TDD、およびMIMO通信でJRNSOを実行するための方法および機器

JRNSO(Joint Randomness Not Shared by Others)を実行するための方法および機器を開示する。一実施形態では、JRNSOはベースバンド信号ループバックおよびプライベートパイロットを使用する周波数分割二重通信(FDD)において特定される。別の実施形態では、JRNSOはベースバンド信号ループバック、ならびにプライベートパイロット、プライベート利得関数、およびカルマンフィルタリング方向処理の組合せを使用する時分割二重通信(TDD)において特定される。一例では、このFDDおよびTDDのJRSNO実施形態が、単一入力単一出力(SISO)通信および単一入力複数出力(SIMO)通信で実行される。他の例では、このFDDおよびTDDの実施形態が複数入力複数出力(MIMO)通信および複数入力単一出力(MISO)通信で実行される。JRNSOは、MIMO通信およびMISO通信をSISO通信またはSIMO通信に低減することによって特定される。JRNSOは、MIMOチャネル積の行列式を使用しても特定される。行列積の対称性を活用することによりチャネル制約が取り除かれる。  (もっと読む)

(もっと読む)

無線通信装置及び無線通信システム

【課題】無線USB等の無線通信装置における鍵情報の交換を、無線のまま、かつ安全に行い、無線通信のセキュリティ性を向上させる。

【解決手段】無線信号の送受信を行なう送受信部と、データを変復調する変復調部と、通信手順の確立と前記データの暗号化及び復号化を行なうプロトコル制御部と、を有する無線通信部と、光信号の送受信を行なう光送受信部と、該光送受信部を介して前記データの暗号化及び復号化を実行するための鍵情報を変復調する光通信変復調部と、前記鍵情報の通信手順を確立する光通信プロトコル制御部と、を有する光通信部と、前記無線通信部及び前記光通信部を制御する制御手段と、を備え、前記制御手段は、前記光通信部により前記鍵情報を受信することにより、該鍵情報を共通鍵として使用して、前記無線通信部におけるデータの暗号化及び複合化を行なうことを特徴とする。

(もっと読む)

シングルサインオンサーバ用コンピュータシステム及びプログラム

【課題】シングルサインオンによるセキュリティ上の脅威を緩和するシングルサインオンサーバ技術を提供する。

【解決手段】ログイン画面生成部102は、SSOサーバ10のポータルのログイン画面を生成する。認証部103はユーザから入力されたユーザ名およびパスワードを用いてSSO自体のユーザ認証を行う。SSOサーバ10は、認証データ保持部105に保持されているマップデータを用いてアプリケーションにおけるユーザ認証を代行する。不正アクセス検知部107は、「不正アクセス」の可能性のあるアクセス挙動を検知する。SSOサーバ10は「不正アクセス」の可能性がある場合にはアクセス機能をダウングレードする

(もっと読む)

情報交換装置

【課題】情報やその情報の開示先に変更があった場合でも、容易に情報の一貫性を保って情報管理ができる。また、情報の開示制御が容易となり、意図せざる情報流出の防止を図ることができる。

【解決手段】個々の情報または情報の任意の集合ごとに、開示関係を決める秘密鍵で暗号化して、情報配布サーバに記憶し、これとは独立して秘密鍵を開示者端末と被開示者端末の間で授受することによって、開示対象情報と開示関係を独立して制御する。

(もっと読む)

安全でないネットワークを介する装置のプロビジョニング及びドメイン加入エミュレーション

安全でないネットワークを介し、クライアントに対するドメイン加入操作を可能にするプロキシサービス。加入操作は、ユーザー信用証明書ではなく、マシン識別情報を使用することによって最小限のセキュリティ公開を用いて達成される。プロキシは、ユーザーアカウントの追加も既存アカウントの所有権の取得もせずに、新しいマシンアカウントを企業ディレクトリに追加することに関連する権限を使用するだけである。プロキシによって、デリゲーションのような従来技法ではなく、実際のマシンアカウント信用証明書に基づく認証が、署名済証書を取得可能にする。更に、登録プロセスは、公共信託を要求したりそれに依存するのではなく、装置とプロキシの間の本来の信用関係を採用する。 (もっと読む)

コミュニケーション装置、認証システム及び方法、並びにキャリア媒体

【課題】認証システム及び方法を提供する。

【解決手段】ユーザーと関連付けられたユーザー識別コードを保存し;上記ユーザー識別コードを含むユーザーによる少なくとも1つの入力に基づいてパスコードを作成する複数の関数を生成し;少なくとも1つの関数を保存し、該関数をユーザーに関連付け;上記ユーザー装置上で上記少なくとも1つの関数を実行するアプリケーションを生成し;上記アプリケーションを上記ユーザー装置に供給し;トランザクションと関連付けられたトランザクションコードを生成し、該トランザクションコードを上記アプリケーションへ供給し;上記ユーザー装置から上記トランザクションのためのパスコードを受け取り、受け取ったパスコード、上記ユーザーと関連付けられた上記関数、上記ユーザー識別コード、及び、上記トランザクションと関連付けられた上記トランザクションコードに基づいて上記トランザクションを認証する認証方法。

(もっと読む)

物理的に複製不可能な機能を用いて電子機器のセキュリティを電子的に確保する方法およびシステム

【課題】 本発明は、物理的に複製不可能な機能(PUF)を生成する回路またはその他の構成要素を利用してRSA公開鍵または秘密鍵等のセキュリティワードを生成することにより、電子機器に使用される集積回路チップのセキュリティを確保するシステムを目的とする。PUFは、その名称および構成の通り、複写または複製が実質的に困難な機能を実行する。これにより、本発明は固有且つ極めて安全な認証システムを提供することができる。動作時において、保存されたパラメータを用いて、高負荷なセキュリティ鍵生成プロセスを実行する必要なく、且つ機器のセキュリティのレベルを犠牲にすることなく、より効率的且つ迅速に機器を認証することができる。そのようなシステムを用いて、ユーザーが電源投入時または他のアクセス時点で機器を認証する必要がある場合に、セキュリティ鍵を生成するための時間をほぼなくすことができる。  (もっと読む)

(もっと読む)

ワイヤレスホームエリアネットワークを動作させる方法及び装置

【課題】 ワイヤレスホームエリアネットワークを効率的に動作させる。

【解決手段】 ワイヤレスホームエリアネットワーク(WHAN)を動作させる方法は、WHANが、WHAN内の通信を管理する通信管理デバイスと、WHANに属するデバイスを設定する設定デバイスと、複数のネットワークデバイスとを含むものであり、通信管理デバイスが、複数のデバイスの各々についてデバイスID及び対応する秘密鍵を含む管理データを記憶する管理データベースを更に含み、設定デバイスから短距離通信インタフェースを通して複数のデバイスのうちの1つへ秘密鍵を配信して、該複数のデバイスのうちの1つをWHANへ追加するステップと、秘密鍵が送られたデバイスに関する設定情報を含む設定メッセージを設定デバイスから通信管理デバイスへと送るステップと、通信管理デバイスの管理データベースに設定情報を入力するステップとを含む。

(もっと読む)

アクセス鍵自動配信システム

【課題】アクセス鍵の作成の準備のためのコストと時間の節約と漏洩リスクの低減を行なう。

【解決手段】アクセス鍵の元となるアクセス鍵定義と、生成したアクセス鍵を配布するか否かを判定するための配布開始日、配布終了日とが登録されているアクセス鍵定義テーブルを中央管理装置内に配置する。各ICカード取扱機器はそれぞれ固有の秘密鍵を所持し、中央管理装置とネットワーク接続され、起動時に、中央管理装置へアクセス鍵の配信要求を行い、中央管理装置ではチャレンジ/レスポンス方式にてICカード取扱機器の認証を行う。認証成功後、要求のあった配布スケジュールに合致する世代のアクセス鍵を生成する。生成したアクセス鍵を当該ICカード取扱機器の公開鍵にて暗号化し配信する。

(もっと読む)

情報端末の認証方法

【課題】信用情報提供者の個人情報より高い水準の認証を小さなコストで実現する方法を提供する。

【解決手段】認証者が直接認証した信用情報提供者が、被認証者を認証したという事実を、信用情報提供者の認識票、被認証者の認識票のハッシュまたは被認証者の認識票と信用情報提供者の認識票の演算結果のハッシュ値と、さらに信用情報提供者が被認証者を認証した際の付加情報またはその付加情報を被認証者の認識票で暗号化した暗号化付加情報と、さらに正か負の認証であることを示すフラグ情報と、を関連づけたレコードとして認証者の端末が受信し、信用情報を認証者の端末から出力することで、認証者が高い水準で容易に被認証者を認証できる。

(もっと読む)

情報端末装置

【課題】発行済みの権利オブジェクトの再生成を行うことなく、ユーザドメインの分割又は融合を可能にする。

【解決手段】ユーザドメインを分割する際、又は複数のユーザドメインを融合する際に、分割前又は融合前のユーザドメイン管理情報を前世代のユーザドメイン管理情報として引き続き記憶保持する。また、分割後又は融合後のユーザドメインについてドメイン世代を更新して新世代のドメイン鍵を生成し、さらにこの新世代のユーザドメインでドメインメンバとなる端末のリストと、共有対象となる権利オブジェクトのリストと、共有対象から除外された権利オブジェクトのリストを生成する。そして、この生成された新世代のドメイン鍵と、ドメインメンバのリストと、共有対象となる権利オブジェクトのリストと、権利オブジェクトの失効リストを、新世代のユーザドメイン管理情報として追加記憶する。

(もっと読む)

冗長化データ中継装置および冗長化データ中継装置を用いた暗号化通信方法

【課題】現用ルータと待機ルータとを備える冗長化データ中継装置を用いてメッセージIDを含む生存確認パケットの送受信を行う上で、待機ルータが現用ルータに切替えられる際に、シーケンシャルなメッセージIDに関して同期のとれた引継ぎを簡単かつ適正に行えるようにする。

【解決手段】現用ルータ120から対向装置210に対して不定期に送信されていたメッセージIDを含む生存確認パケットを、一定時間t毎に強制的に送信させることで、待機ルータ130側でも送信開始時からの所要時間Tから現在のメッセージIDを常に推定可能とし、待機ルータ130が現用ルータに切替わる際には、所要時間Tと一定時間tとの情報に基づき現在のメッセージIDを推定し、推定された現在のメッセージIDから対向装置210に対する送信を引継ぐことで最終的に同期のとれたメッセージIDを確定させることができるようにした。

(もっと読む)

コンテンツ配信・閲覧システム、コンテンツ配信装置、コンテンツ閲覧装置及びプログラム

【課題】コマーシャル等のサブコンテンツを再生せずに、閲覧対象のコンテンツを再生することを阻止する。

【解決手段】サブコンテンツSC1、サブコンテンツ暗号鍵Ksc1、暗号化サブコンテンツE(Ksc1,K1‖Ksc2‖SC2),…,E(KscL-2,KL-2‖KscL-1‖SCL-1),E(KscL-1,KL-1‖SCL)及び暗号化コンテンツE(KM,C)を配信する構成により、サブコンテンツSC1を再生した後、暗号化サブコンテンツを順次復号しながらサブコンテンツSC2,…,SCLを順次再生しなければ、暗号化コンテンツの復号に必要なコンテンツ暗号鍵KMの分散鍵K1〜KL-1を取得できないようにしたので、上記課題を解決できる。

(もっと読む)

2,001 - 2,020 / 4,267

[ Back to top ]