Fターム[5J104EA22]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 配送;共有すべき情報それ自身を伝送する (8,180) | 専用媒体を利用するもの (760) | カード等の記憶媒体を利用するもの (576)

Fターム[5J104EA22]に分類される特許

561 - 576 / 576

医療データメッセージ自動生成システム

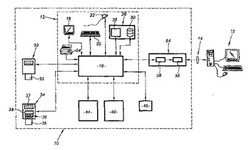

【課題】サーバーとの間でデータ交換する際、患者と医師とを関連付ける処理を必要としないシステムを提供する。

【解決手段】医師による利用が可能になっていると共に、データ送信ネットワーク14を介してデータサーバー15に接続された生成ステーション12によって、患者に関する医療データメッセージを自動的に生成するシステム10。該システムは、メッセージ生成を開始するために医師による作動が可能である手段16、18、20、22と、医師識別データ入力手段32、22と、患者識別データ入力手段34、22と、患者に関する医療データ入力手段40、22と、これらの様々なデータを統合して、所定のネットワーク送信形式のメッセージを作成する手段44と、ネットワークを介してメッセージをサーバーに送信する手段54とを備えている。

(もっと読む)

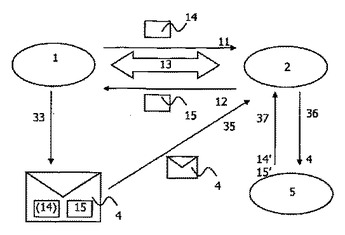

ネットワークを介した動作をセキュリティ保護する方法および関連装置

本発明は、ユーザ(1)とサービスプロバイダ(2)の間のネットワーク上で実施される動作をセキュリティ保護する方法、および関連の装置に関する。この方法は、ユーザ(1)について、動的な暗号鍵を生成するステップ(33)と、サービスプロバイダ(2)から受信された認証データ(15)を前記動的暗号鍵を用いて暗号化するステップ(33)と、暗号化された認証データ(4)をサービスプロバイダ(2)に送信するステップ(35)とを含む。この方法は、サービスプロバイダについて、暗号化された認証データ(4)を動的に復号するステップ(5)と、セキュアモードでの動作(13)を許可するために復号済み認証データを検証するステップ(5)とを含む。  (もっと読む)

(もっと読む)

記録再生装置及びコンテンツ保護システム

記録再生装置10は、コンテンツ供給装置11から放送されるコンテンツを受信する。記録再生装置10は、受信したコンテンツを装置鍵を用いて暗号化し、第1暗号化コンテンツを生成する。記録再生装置10は、生成した第1暗号化コンテンツを復号して、コンテンツを生成する。記録再生装

置10は、生成したコンテンツに画像変換を施して、変換コンテンツを生成し、生成した変換コンテンツを媒体鍵で暗号化し、第2暗号化コンテンツを生成する。記録再生装置10は、第2暗号化コンテンツと媒体鍵と装置鍵とを可搬媒体14に書き込む。可搬媒体14が携帯情報端末15に挿入されると、携帯情報端末15は、第2暗号化コンテンツを媒体鍵で復号し、再生する。

(もっと読む)

セキュリティ装置、車両用認証装置、方法及びプログラム

電子鍵(2)の認証とは別に、IDカード(5)の認証と利用者認証情報の認証とを実行し、全ての認証が成功したときにエンジン始動情報を作成する。これにより、電子鍵データ又は電子鍵装置をコピーされても、車両の盗難を阻止することができる。 (もっと読む)

装置間の情報の安全移植方法及び装置

一般のアクセスカードは、カードスロットへの挿入によりデータ宛先装置と対をなし、公開/秘密鍵の公開部分はそのカードに記憶される。そのカードは宛先装置を認証する。対をなすカードは、カードスロットと取り外し可能大容量記憶媒体とを有するデータソース装置に転送される。そのカードは、データソースのカードスロットに挿入され、認証されるとき、ソース装置に公開鍵を転送する。ソース装置はコンテンツ符号化鍵を生成し、記憶媒体におけるデータを符号化する。コンテンツ符号化鍵は公開鍵を用いて符号化され、アクセスカードにロードされる。アクセスカード及び記憶媒体は宛先装置に転送され、ここで、アクセスカードは符号化暗号鍵を与える。宛先装置は、暗号化コンテンツ暗号鍵を復号化し、再生又は表示のために暗号化データを復号化する。  (もっと読む)

(もっと読む)

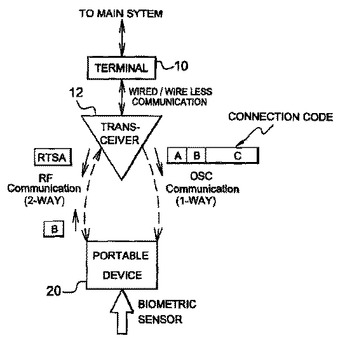

電子取引での個人を識別するためのシステム

本システムは端末10、12と、データ処理手段を含む独立の携帯デバイス20と、前記端末と前記携帯デバイスとの間の個人識別データの交換のための無線結合手段(RF通信)とを備える。端末と携帯デバイスとの間の、個人によって確立される物理的接触による取引の開始時に、端末から携帯デバイスへ接続コード(接続コード)を送信するために、端末中のトランスミッタと携帯型デバイス中のレシーバを含む、身体を媒体とする通信手段(OSC通信)が提供される。携帯デバイスの制御手段は、所定の基準に従った前記接続コードに応じて、前記取引のさらなる実行を可能にするために、受信された前記接続コードを確認し、前記無線結合手段(RF通信)を介して信号を端末に条件付で発生する。  (もっと読む)

(もっと読む)

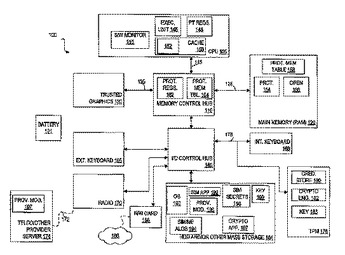

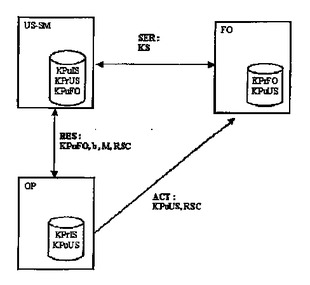

加入者識別モジュール(SIM)機能をオープン・プラットフォームにおいて実施する方法及び装置

個別の物理的なSIM装置の必要性なしでオープン・プラットフォームにおいて加入者識別モジュール(SIM)機能を備える手法。一局面の場合、コンピューティング・システムは、SIMデータ及びアルゴリズムのセキュアなプロビジョニング、例えば、SIM秘密データ・オブジェクトの保護された記憶、並びに、個別のハードウェアSIM装置に現在関連している認証、認可及びアカウンティング(AAA)機能を行うようにするSIMアルゴリズムの保護された実行を行うようにする。  (もっと読む)

(もっと読む)

SIM装置用コンピュータシステムの中で信頼できるチャネルを与えるための装置及び方法

SIM装置(180)及び信用できるプラットフォーム(110,120,140)で実行されるアプリケーション間でデータがやり取りされ、やり取りされるデータは不正アクセスから保護される。一実施例では、データのやり取りは、信用のある経路でコンピュータシステム(100)内で暗号キーをやり取りすること、及び暗号キーで暗号化されたデータを、信用のない経路でコンピュータシステム内でやり取りすることを含む。 (もっと読む)

セキュアなアクセス及び複製保護の管理システム

アプリケーション、メディア・ドライブ及び媒体は、お互いに協調して媒体上の保護コンテンツのセキュアなアクセス及び複製を備えるよう構成される。アプリケーションは、メディア・ドライブと協調して媒体を協調構成部分として識別し、その過程で、メディア・ドライブも協調構成部分として識別する。媒体は、コンテンツを保護するのに用いる複製保護方法を示す指紋などのそうした識別動作を容易にする情報を含む。媒体上には、アプリケーションを協調構成部分として認証し、秘密情報を通信するよう、アプリケーションとメディア・ドライブとの各々とセキュア・チャネルを設定し、媒体上に含まれるライセンスをインストールし、媒体がオリジナルである場合にのみ保護コンテンツへのアクセスを可能にするガード・モジュールも含まれている。アプリケーションは更に、インストールされたライセンスによって、保護コンテンツの利用及び/又は複製を管理する。 (もっと読む)

CAVEアルゴリズムに即したHRPDネットワークアクセス認証方法

CAVEアルゴリズムに即したHRPDネットワークアクセス認証方法を提案する。ATはCHAPチャレンジメッセージに含まれた“ランダムテキスト”を使用してAUTH1の計算に必要な乱数“RAND”を生成する。UIMカードは乱数“RAND”とUIMカードにあるSSD_Aを使用してAUTH1を算出する。ATはCHAP応答メッセージの結果フィールドによりAUTH1を伝達する。AN−AAAはラジアスアクセス要請メッセージに含まれた“ランダムテキスト”を使用してAUTH2の計算に必要な乱数“RAND”を生成する。AN−AAAは乱数“RAND”を使用してAUTH2を算出する。その結果が同一であれば、ATに対する認証を承認する。そうでなければ、ATがアクセスすることを拒む。 (もっと読む)

WLANセキュリティを向上させる方法

無線端末によって実行されるWLANセキュリティを向上する方法が提供される。この方法は、IDカードの中に記憶された鍵を読み出し、読み出された鍵および対応する暗号化アルゴリズムに従って識別の認証を無線アクセスポイントに要求し、もし認証が成功すれば、WLANにアクセスすることを含む。上記暗号化アルゴリズムは、ネットワーク・プロトコル内のアルゴリズム、およびカスタマイズされた暗号化/復号アルゴリズムを採用することができる。この方法によって、WLANにアクセスする無線端末に強制的認証を実行することができ、無許可の無線端末がネットワークへ侵入することによって生じるネットワークの非安全性を避けることができる。  (もっと読む)

(もっと読む)

セキュリティモジュール内のセキュア化されたリソースの割り当て方法

【課題】 本発明の目的は、電話等の携帯機器のセキュリティモジュールにリソースを割り当てるための方法であって、通信業者及びアプリケーションプロバイダ等、様々な当事者のセキュリティに関する要件を考慮した方法を提供することである。この目的は、通信業者により管理されるネットワークに接続された装置のセキュリティモジュールの、アプリケーションプロバイダによって使用されるリソースの割り当て方法であって、一対の非対称鍵を生成し、プライベート鍵をセキュリティモジュール内に保存し、公開鍵を機関に保存する工程と、機関の少なくとも1つの公開鍵をセキュリティモジュール内に入力する工程と、少なくも1つのプロバイダの公開鍵を含むプロバイダの要求を通信業者が受信する工程と、通信業者が、プロバイダの公開鍵を伴うリソースの予約指示をセキュリティモジュールに送信する工程と、通信業者が、セキュリティモジュールの公開鍵をプロバイダに送信する工程と、プロバイダとセキュリティモジュールの間にセキュア化された通信を確立する工程とを含むリソースの割り当て方法により達成される。  (もっと読む)

(もっと読む)

プロキシミティトークンに基づくアプリケーションサービスへの安全なアクセス

アプリケーションサービス(105)への安全にされたアクセスを提供するシステムは、アプリケーションサービス(105)に結合するセキュリティトークン(110)を含む。セキュリティトークン(110)は、例えば暗号または暗号解読などの暗号技術の第1の要素を実行する。セキュリティトークン(110)に関連付けられたプロキシミティトークン(115)が提供される。プロキシミティトークン(115)は、アプリケーションサービス(105)とセキュリティトークン(110)との間の通信を有効にするために、暗号技術の第2の要素を実行する。プロキシミティトークン(115)は、プロキシミティトークンが、セキュリティトークン(110)またはアプリケーションサービス(105)から所定の有効距離(R)内に位置するときだけ、通信を有効にするために動作可能である。システムは、プロキシミティトークン(115)が通信を有効にしたときに、アプリケーションサービス(105)への安全にされたアクセスを提供し、かつプロキシミティトークン(115)が通信を有効にしないときに、アプリケーションサービス(105)への安全にされたアクセスを妨げるように構成されることができる。  (もっと読む)

(もっと読む)

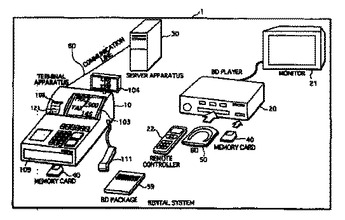

記録媒体レンタルシステム

レンタルシステムは、端末装置、BDプレイヤ及びサーバ装置から構成されている。

BDには、複数のコンテンツが格納されている。レンタル時に、端末装置は、利用者が有するメモリカードに、レンタル情報を書き込む。各レンタル情報は、コンテンツを識別するコンテンツID、視聴区分及びコンテンツ鍵から構成される。

コンテンツを再生する際に、BDプレイヤは、指定されたコンテンツに対応する視聴区分が、「視聴可能」又は「追加視聴」である場合に、当該コンテンツを再生する。指定されたコンテンツに対応する視聴区分が、「未視聴」である場合に、「未視聴」を「追加視聴」に変更し、その後に、当該コンテンツを再生する。

BDが返却される際に、端末装置は、メモリカードに「追加視聴」が記録されている場合には、対応するコンテンツの対応するレンタル代金を算出し、利用者に請求する。また、端末装置は、メモリカードからコンテンツの再生を示す利用履歴情報を読み出し、読み出した利用履歴情報を利用情報として内部に記憶しておく。

端末装置は、定期的に、前記利用情報を、コンテンツ供給者が運営管理するサーバ装置へ送信する。サーバ装置は、送信された利用情報を内部に記憶する。また、内部に記憶している利用情報を用いて、定期的に、コンテンツの利用代金を算出し、算出したコンテンツの利用代金をレンタル業者に請求する。  (もっと読む)

(もっと読む)

不可視署名を格納するスマートカード

取引において使用するためのトランザクション・カード10が、メモリ15と圧力センサ群20とを含む。認証されるユーザが、カードが最初に使用される際に、メモリ(15)の中に格納するために、ポインタを使用して圧力センサ群(20)の上で署名することにより、署名などの、バイオメトリック・データを提供する。署名は、さらなるセキュリティのために、カード上で目に見えない。販売場所などの、トランザクション・カード(10)の使用場所において、ユーザは、デジタル・タブレット、圧力センサ群を有するタブレット、または紙片などの入力デバイス(50)上で署名する。この新たに獲得された署名(55)が、ユーザの見えない所で、格納された署名を表示し、表示された署名を獲得された署名(55)と比較することなどにより、トランザクション・カード(10)上に格納された署名と比較される。比較は、サービスを提供するスタッフによって、または入力デバイス(50)に結合されたプロセッサによって実行されても良い。  (もっと読む)

(もっと読む)

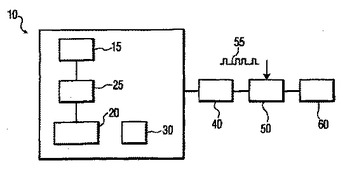

画像伝送システム,撮像装置,撮像装置ユニット,鍵生成装置,およびプログラム

【課題】他者に見られたくない画像をネットワーク経由で送出するにあたり,本人のみが安全に画像を見ることの可能な,画像伝送システムを提供する。

【解決手段】画像伝送システム10は,各々が固有の識別番号を有し,撮像した画像を暗号化してネットワークに伝送するための暗号化機能を有する1または2以上の撮像装置100と,画像を暗号化するための暗号化キーおよび暗号化された画像を復号化するための復号化キーを撮像装置ごとに生成する鍵生成装置200と,復号化キーと撮像装置の識別番号とを関連付けて記録するメモリーカード300と,メモリーカードが接続され,復号化キーを用いて暗号化された画像を復号化する復号化機能を有し,ネットワークを介して撮像装置が伝送する画像を閲覧するための閲覧装置400と,閲覧装置からアクセス可能な撮像装置の認証を行う認証サーバ500を含む。

(もっと読む)

561 - 576 / 576

[ Back to top ]