Fターム[5J104EA22]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 配送;共有すべき情報それ自身を伝送する (8,180) | 専用媒体を利用するもの (760) | カード等の記憶媒体を利用するもの (576)

Fターム[5J104EA22]に分類される特許

361 - 380 / 576

デジタルデータ記憶装置、デジタルデータ送信装置、デジタルデータ記憶用プログラム、及びデジタルデータ送信用プログラム

【課題】映像や音声等のデジタルデータが、特定の装置でのみ再生が許可されうるようにする。

【解決手段】認証用読出し手段が読み出した暗号鍵情報を本装置内蔵の暗号鍵情報記憶媒体に書き込むと共に、その書き込み日時を登録日時情報として日時計測手段より取得し、登録日時情報と、認証用読出し手段が読み出した媒体固有情報と発行回数情報と作成日時情報との4つの情報を有する暗号鍵関連情報を暗号鍵情報記憶媒体に書き込む。暗号鍵情報記憶媒体から読み出した暗号鍵情報を用いて暗号鍵を生成する。入力されたデジタルデータを暗号鍵を用いて暗号化データとする。その暗号化データをデータ記憶媒体に書き込むと共に、暗号鍵情報記憶媒体から読み出した暗号鍵関連情報をデータ記憶媒体に書き込む。

(もっと読む)

認証装置、管理システム、管理方法及びプログラム

【課題】 各利用者が各々1枚の認証カードを使って各利用者に必要とされる機能のみを利用可能な認証処理を実現する。

【解決手段】 管理装置20では、認証情報設定制御部271が、利用者が用いるICカード30のカード識別情報と、複合機10が持つ複数の動作モードのうちの使用権限のある動作モードの情報とを対応付けて認証情報テーブル261に登録する。ICカード通信部22はカード載置部221に載置されたICカード30からカード識別情報を読取り、認証制御部272は該カード識別情報に対応する動作モード情報を認証情報テーブル261から特定して該動作モードを対象とする使用許可指令を複合機10に送出する。複合機10は、管理装置20から受信した使用許可指令の対象である動作モードの使用を許可すべく制御する。

(もっと読む)

撮像装置及び鍵管理方法

【課題】 不特定かつ複数の操作者が利用する撮像装置において、鍵ペアの生成時及び電子証明書の利用時におけるセキュリティ上の問題を低減すること。

【解決手段】 秘密鍵(3)と公開鍵(4)とからなる鍵ペアを生成する撮像装置(1)であって、撮像装置に装着された記憶媒体が有する第1の情報と、撮像装置が有する第1の情報とが同一であるか否かを判断し、同一であると判断された場合は、前記鍵ペアの生成を許可し、同一ではないと判断された場合及び前記装着された記憶媒体から前記第1の情報を検索できなかった場合は、前記鍵ペアの生成を禁止する。生成された鍵ペアの内、秘密鍵を前記撮像装置内部に格納し、公開鍵を前記装着された記憶媒体に格納する。

(もっと読む)

画像形成システム、画像形成方法、及び、画像形成プログラムとその記録媒体

【課題】データをネットワーク上を通過させずに、第三者へのデータ流出可能性の低減およびネットワーク未接続環境においても安全な印刷を可能とした、画像形成システム、画像形成方法、及び、画像形成プログラムとその記録媒体を提供する。

【解決手段】持ち運び可能な外部記憶媒体102と、描画情報生成手段105、暗号化データ生成手段106、及び、ネットワークを介さず接続された外部記憶媒体に暗号化データを書き込む外部記憶媒体書き込み手段107を備えたコンピュータ端末装置101と、ネットワークを介さず接続された外部記憶媒体の有する暗号化データを該媒体から読み出す外部記憶媒体読み出し手段108、暗号化データを復号し描画情報を取得する描画情報取得手段109、及び、取得した上記描画情報を画像として印刷処理する印刷処理手段110とを備えた画像形成装置103とから画像形成システムを構成する。

(もっと読む)

カードに対応付けられた端末装置でユーザ使用認証を行うカード認証方法およびカード認証システム

【課題】カード使用の本人の意思を確実に行うことができ、それによって第三者に貸与したカードの使用についても本人の意思が確認でき、さらに、家族カード等の特定関係者専用カードにおいても監視する立場にある親等の使用許可・不許可を確実に得ることができるユーザによるカード認証システムを実現する。

【解決手段】カードを使用した決済端末から少なくともカード番号とを受信して、カード番号に関連付けられたメールアドレスを顧客データベースから検索し、当該メールアドレスに対して、決済許可・不許可入力画面のWebアドレスを含んだ電子メールを端末装置に送信する。そして、端末装置から不許可通知を受信したWebサーバはカードデータベースにアクセスして当該カード番号に対してカードの使用不許可のフラグを書き込む。

(もっと読む)

ICカードを用いたセキュア端末システムおよびその方法

【課題】

各種電子サービスを行う際、端末の安全性を向上する方法として、端末にICカードを挿入して端末を認証する方式が知られているが、従来では、端末とICカードの組み合わせは一通りであることが前提となっており、端末やICカードの更新時には対応できなかった。また、端末(特に携帯電話などのモバイル端末)やICカードはPCなどに比べ非力であり、従来使用されていた公開鍵証明書を用いて認証を行った場合、認証に多大な処理時間が必要であるといった問題があった。

【解決手段】

ICカードと端末間で認証を行うフローを大きく3つに分割し、各々のフローを実施するタイミングと回数を変更することにより、処理時間を短縮させることが可能となる。また、各々の処理の実行順序を工夫することにより、ICカードや端末の更新時にもユーザが特に意識せずにICカードと端末の組み合わせを変更させることが可能となる。

(もっと読む)

文書共有システムおよび文書共有方法

【課題】 広い作業空間での実現や参加者が多数になった場合でも、電子ドキュメントを参加者間で即座に共有できる文書共有システムを提供する。

【解決手段】 本発明は、利用者間で文書を共有する文書共有システム100であって、前記利用者間で共有する文書を公開するアクセスポイントサーバ30、31のアドレスを記憶する非接触IDカード60〜63を認識したときに非接触IDカード60〜63から取得したアクセスポイントサーバ30、31のアドレスによって特定されるアクセスポイントサーバ30、31に対して非接触IDカード60〜63を携帯する利用者の文書を公開するよう依頼する依頼部112を有する。この依頼部112は、鍵生成部111で生成された暗号鍵を用いて非接触IDカード60〜63を携帯する利用者の文書を公開するようアクセスポイントサーバ30、31へ依頼する。

(もっと読む)

ログインシステムおよび携帯電話機で撮像した映像をアップロードするためのシステム

【課題】 携帯電話機からWebページをアクセスするためのログイン情報を入力する操作を簡素化する。

【解決手段】 携帯電話機からWebサーバが公開する情報等を提供するための特定のWebページをアクセスするときに、Webサーバはアクセスするユーザーのログイン情報を取得するためのログイン用WebページRを携帯電話機に表示すると共に、ユーザーに関するログイン情報と、このユーザーがWebサーバをアクセスする携帯電話機についてこの携帯電話機に固有の識別情報とを関連付けて登録したユーザー認証用データベースを備えている。さらに、このログイン用WebページRは、携帯電話機からこの携帯電話機に固有の識別情報を取得する手段を備えている。これにより、ログイン用WebページRから、ユーザーに関するログイン情報と、携帯電話機に固有の識別情報によりこの特定のWebページへのアクセスを可能にしたログインシステムである。

(もっと読む)

ICカード発行システム、および、ICカード発行方法

【課題】イシュアの窓口などで、ICカードに生体認証の機能を追加できるICカード発行システムを提供する。

【解決手段】顧客データ管理サーバ3は、ICカード1の発行を希望するユーザから取得した申込みデータに基づいて認証コードを生成し、生成した認証コードをユーザに送信する。ICカード1を発行する前に、ICカード発行端末2は、本人確認の一つとして、顧客データ管理サーバ3にユーザの認証コードを問い合わせ、認証コードを認証し、認証コードの認証に成功した場合のみ、ICカード1の発行を許可する。ICカード1を発行するときは、ICカード発行端末2は、データサーバ4から取得した指紋認証アプリケーションをICカード1にロードした後、指紋情報読取り手段21で読み取ったユーザの指紋情報をICカード1に書き込む。

(もっと読む)

通信システム、通信装置及び通信方法、並びにコンピュータ・プログラム

【課題】お互いの認知や通信路の暗号化に必要となる情報を簡易な操作により機器間で共有する。

【解決手段】セキュアなデータ通信に必要となるデータを、セキュリティ・デバイスを媒介にして機器間で共有する。ある機器からデータをセキュリティ・デバイスによって読み出し、さらに、そのセキュリティ・デバイスを他の機器から読み出すことでデータを伝達する。伝達するデータとして、機器毎に固有の識別情報、機器同士の通信に必要な設定値又は通信路の暗号化に用いる暗号鍵及び暗号鍵の生成に必要な情報、セキュリティ・デバイスに固有の情報などである。

(もっと読む)

情報処理装置および方法、設定装置および方法、並びにプログラム

【課題】サービスに対応した鍵情報を算出するためのモジュールを外部から指定することができるようにする。

【解決手段】サービスの利用者であるユーザが携帯しているICカードに埋め込まれているICチップのメモリには、サービス毎に、それぞれのサービスを実現するのに必要なデータが管理されるサービス領域が形成されている。SAMには、異なるICカードの、異なる領域にアクセスするための鍵情報を算出するロジック12−1乃至12−nがそれぞれ用意されている。SAMに用意されているロジックのうち、サービスプロバイダによる操作に応じて生成されたロジック識別情報により特定されるロジックがサービスの提供に用いられる。本発明は、ICカードを用いたサービスを実現する情報処理装置に適用することができる。

(もっと読む)

セキュリティシステム、セキュリティ管理方法、クライアント端末及び認証情報記憶媒体

【課題】一つの認証情報記憶媒体だけで、入退室管理システム及び情報セキュリティシステムを利用することができるようにする。

【解決手段】入退室認証装置160A、160Bでは、カード180のカードID記憶部181又は入退室ID記憶部182に記憶されている情報を用いて入退室の管理を行い、クライアント端末170では、カードID記憶部181又は入退室ID記憶部182に記憶されている情報を用いて暗号化された電子証明書を取得し、暗号鍵記憶部183に記憶されている暗号鍵を用いて復号することで、情報のセキュリティ管理を行う。

(もっと読む)

セキュリティ認証システム及び認証方法

【課題】不正な複写を防止する高いセキュリティを有するIDカードを用いたセキュリティ認証システムを提供する。

【解決手段】所有者のIDをバーコード化したバーコード12が印刷され、複写防止機能を有するIDカード10と、バーコード12を読み取るバーコード読み取り手段20と、読み取ったバーコード12のデータを受信し、バーコード12のデータの認証を行うコンピュータ30とを備える。

(もっと読む)

本人確認方法、プログラムおよび取引処理装置

【課題】本人認証用の可搬媒体が改ざんまたは偽造された場合であっても、その不正使用を防止できるようにする。

【解決手段】利用者のバイオメトリクス情報を利用者カード10の第1保存部11、第2保存部12に第1テンプレート102、第2テンプレート103として保存し、センタ40の第3保存部に第2テンプレート103のハッシュ値105を保存する。取引処理装置30は、利用者のバイオメトリクス情報をサンプルとして取得し、そのサンプルと第1テンプレート102、第2テンプレート103とを照合し、そのいずれもがサンプルと同一人物のものと判定された場合には、さらに、第2テンプレート103のハッシュ値を算出し、そのハッシュ値とハッシュ値105と比較し、一致した場合に、本人の確認を認証する。そして、サンプルにより第2テンプレート103を更新し、サンプルから算出したハッシュ値によりハッシュ値105を更新する。

(もっと読む)

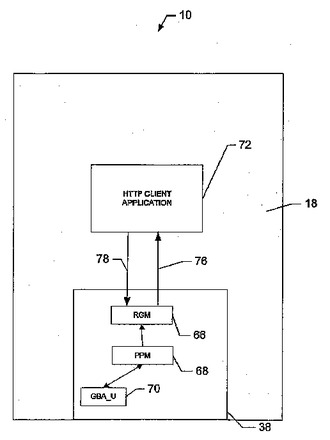

移動体端末のセキュア認証レスポンスの装置、コンピュータプログラムプロダクト及び方法

【解決手段】ネットワークとセキュアな通信を行う移動体端末は、ユーザ識別モジュール(UIM)を有する。UIMは、ユーザ装置モジュールと通信を行い、パスワード格納モジュール(PPM)と、パスワード発生モジュールと、レスポンス発生モジュール(RGM)とを有する。ユーザ装置モジュールは、クライアントアプリケーションを有する。PPMは、パスワードを格納するように構成される。パスワード発生モジュールは、PPMと通信を行い、パスワードを発生するように構成される。RGMは、クライアントアプリケーションとPPMの両方と通信を行う。RGMは、クライアントアプリケーションからのリクエストに応答してパスワードから認証レスポンスを発生するように構成される。  (もっと読む)

(もっと読む)

管理サービス装置、バックアップサービス装置、通信端末装置及び記憶媒体

【課題】 記憶媒体の無効化と新たな登録の方法と、記憶媒体が記憶しているデータのバックアップとバックアップデータの記憶媒体へのリストアの方法と、バックアップするデータの暗号化と電子署名、リストアするバックアップデータの復号と署名の検証の方法を提供することを目的とする。

【解決手段】 管理サービス装置は、記憶媒体と接続している通信端末装置から記憶媒体に関するデータ処理の要求を受信する受信部と、通信端末装置と接続している記憶媒体が正当であるか否かの認証を行う認証部と、記憶媒体の公開鍵を記憶しているデータベースを備え、受信部が通信端末装置から第1の記憶媒体の無効化の要求を受信し、認証部が通信端末装置と接続している第2の記憶媒体を正当な記憶媒体であると認証した場合に、データベースは記憶している第1の記憶媒体の公開鍵を削除することとした。

(もっと読む)

暗号キー管理装置

【課題】カオス系列の擬似乱数を発生する擬似乱数発生器を用いた暗号アルゴリズムを第三者に解読されにくくして、個人のパーソナルコンピュータ上のデータを第三者によって容易に閲覧されるのを防止することができる暗号キーを管理することができる暗号キー管理装置を提供する。

【解決手段】外部装置2dに着脱自在に構成された暗号キー1dを管理する暗号キー管理装置であって、外部装置2dは、暗号キー1d毎に暗号キー番号とカオス関数の初期値とを対応付けて記憶した初期値テーブル83と、暗号キー1dが外部装置2dに装着されたとき、当該暗号キー1dの番号に対応する初期値を初期値テーブルから読み出して暗号キーに送信する送信部22dとを備え、暗号キー1dは、外部装置2dからの初期値を記憶するメモリ13dと、このメモリ13dに記憶された初期値とデータのデータサイズとカオス関数とに基づいてカオス系列の擬似乱数を発生する擬似乱数発生器14とを備える。

(もっと読む)

復号化装置

【課題】カオス系列の擬似乱数を用いて暗号化を行うことにより生成した秘匿性が高い暗号データを容易に復号化することができる復号化装置を提供する。

【解決手段】外部装置2eに着脱自在に構成された暗号キー1eを用いて暗号データを復号化する復号化装置であって、外部装置2eは、暗号データと該暗号データを利用可能な複数の利用者に固有のグループパスワードとを格納した暗号ファイル26と、グループパスワード及び暗号データのデータサイズを暗号キーに送信する送信部22eと、暗号ファイル内の暗号データを復号化する復号部24とを備え、暗号キー1eは、外部装置2eからの暗号データのデータサイズとカオス関数とこのカオス関数の初期値であるグループパスワードとに基づいてカオス系列の擬似乱数を発生する擬似乱数発生器14eと、外部装置2eからグループパスワード及び暗号データのデータサイズを受信し、擬似乱数発生器で発生したカオス系列の擬似乱数を鍵として外部装置に送信する送受信制御部12eとを備える。

(もっと読む)

無線タグ情報隠蔽方法、無線タグ装置、及び無線タグ情報隠蔽システム

【課題】第三者による無線タグに記録されたタグ情報の解読を防止する。

【解決手段】無線タグ20aの第1タグ情報は、無線タグ装置30に記録されたキーコードを用いて暗号化する。無線タグ20bの第2タグ情報は、暗号化されていない第1タグ情報を用いて暗号化する。復号化するときには、無線タグ20aの第1タグ情報をキーコードを用いて復号化し、その復号情報を用いて無線タグ20bの第2タグ情報を復号化する。

(もっと読む)

カード、及び該カードを使った店頭ショッピングの取引確認及び決済処理方法、及び該カードを使ったオンラインショッピングの取引確認及び決済処理方法、及びオンラインショッピングにおける取引処理装置、及びそのプログラム並びに記録媒体。

【課題】盗まれたカードや偽造カードによる不正引出や不正使用を防止するためのカードと、不正取引を防止するシステムを提供する。

【解決手段】従来のカードに代り、カードに名前が表示されてなく、複数の点又は線で構成される識別コードがコンピュータで読み取り可能に記憶されており、更に、カードの使用回数が記憶されているカードで、偽造カードによる不正使用を防止することのできるカードである。カードの紛失や盗難にあっても、名前がないカードでは、名前を当てるのは至難の業であり、又、カードの使用回数がカードを処理するホストコンピュータに記憶されているので、偽造カードによる使用は、真正なカードの使用回数と不一致になり、不正使用を見破ることができる。

(もっと読む)

361 - 380 / 576

[ Back to top ]