Fターム[5J104PA07]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 用途 (12,721) | コンピュータ・ネットワーク、インターネット (6,922)

Fターム[5J104PA07]の下位に属するFターム

Fターム[5J104PA07]に分類される特許

2,061 - 2,080 / 6,614

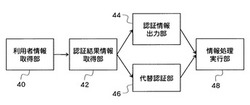

情報処理装置及びプログラム

【課題】管理費用の増加を抑えつつ、接続された認証装置が利用できない場合でも利用者を認証できる情報処理装置及びプログラムを提供する。

【解決手段】認証結果情報取得部42が、利用者情報取得部40が取得する利用者情報が示す利用者の認証を認証装置に要求し、認証装置が出力する認証結果情報を取得する。利用者の認証が成功したことを示す認証結果情報を認証結果情報取得部42が取得する場合は、認証情報出力部44は、この利用者情報に基づく認証情報を生成して出力する。認証結果情報を認証結果情報取得部42が取得しない場合は、代替認証部46は、利用者情報に基づく認証情報を要求することを示す要求情報を出力し、認証情報を受け付け、この受け付けた認証情報が、利用者情報取得部40が取得した利用者情報に基づく認証情報であるか否かに基づいて、利用者を認証する。

(もっと読む)

プロキシを通じて接続されたホスト間の安全なネイバディスカバリ

ホストがプロキシを通じて接続される場合にホスト間のネイバディスカバリ(ND)信号送信の安全を確保する方法、プロキシ、ホストが提供される。第1ホストが、第1ホストのアドレスに基づく第1署名を含む元のNDメッセージを送信する。プロキシは、第1ホストのアドレスを削除し、修正したNDメッセージにおいて第1ホスト自体のアドレスを代用する。プロキシは、第1ホストのアドレスのコピーを新たなフィールドに配置し、プロキシ自体のアドレスと新たなフィールドとに基づくプロキシ署名を構成する。新たなフィールドおよびプロキシ署名は、修正したNDメッセージに追加される。第2ホストが、修正したNDメッセージをプロキシから受信し、プロキシ署名を検証する。第2ホストは下のNDメッセージコンテンツを再構成し、第1署名を検証する。

(もっと読む)

共通暗号鍵処理方法

【課題】

部門共通の暗号化及び復号化の処理を簡便化する。

【解決手段】

部門に属する利用者又は物に共通に使用される、公開鍵と秘密鍵のペアから成る部門共通鍵を生成し、該部門共通鍵を用いて対象とするデータを暗号化し、部門公開鍵を用いて該部門共通鍵を暗号化する。そして、暗号化された該部門共通鍵を部門公開鍵で署名して、部門共通鍵証明書を作成し、作成された部門共通証明書を関係先の情報処理装置へ配布する。

(もっと読む)

信頼できる第三者に基づいたエンティティの相互認証の方法、及びシステム

信頼できる第三者に基づいたエンティティの相互認証の方法とシステムを提供する。前記システムは、第1のエンティティと第2のエンティティと第3のエンティティを備える。第1のエンティティは、第2のエンティティに第1のメッセージを送信し、第2のエンティティより送信される第2のメッセージを受信すると、第3のエンティティに第3のメッセージを送信する。そして、第3のエンティティより送信される第4のメッセージを受信すると、第4のメッセージを検証して、その検証後に第2のエンティティに第5のメッセージを送信する。第2のエンティティは、第1のエンティティより送信される第1のメッセージを受信し、第1のエンティティに第2のメッセージを送信する。そして、第1のエンティティより送信される第5のメッセージを受信すると第5のメッセージを検証する。第3のエンティティは、第1のエンティティにより送信される第3のメッセージを受信する。そして、第1のエンティティ及び第2のエンティティが正当性を有しているか検証し、検証結果に応じて処理を実行し、処理後に第1のエンティティに第4のメッセージを送信する。  (もっと読む)

(もっと読む)

認証システム及び認証用可搬媒体

【課題】テラヘルツ波を利用して物質の判別を行い、その結果から他の装置を制御することができるようにする。

【解決手段】テラヘルツ周波数帯に固有振動周波数を有する物質が組み込まれたテラヘルツ認証カード1に対してテラヘルツ波201を照射し、スペクトルを測定する測定部2と、前記物質の固有スペクトルが記録された固有スペクトルデータベース3と、前記測定されたスペクトルと前記固有スペクトルに基づいて、認証用可搬媒体に組み込まれている物質を判別する判別部4と、テラヘルツ認証カード1に組み込まれている物質の組合せが記録された認証データベース5と、テラヘルツ認証カード1に組み込まれていると特定された物質の組合せが認証データベース5に記録されている場合に、認証信号を出力する認証部6とを備える。

(もっと読む)

保護されたファイルデータを処理する情報処理装置および情報処理方法

【課題】保護されたファイルデータの処理環境を改善する。

【解決手段】所定フォーマットで保護されたファイルARFについて使用可否を検査する検査部110と、検査部110の検査結果に基づき当該ARFについて使用可否が設定される情報テーブル105aと、このテーブル105aに使用可否が設定されたARFを格納するファイルキャッシュ105と、このキャッシュ105に格納されたARFを使用して、暗号化されたデータオブジェクトの中身(Resource Data)を復号する復号処理部109を用いる。

(もっと読む)

遠隔医療システム

【課題】遠隔医療システムにおいて、暗号化の鍵を安全な方法で共有する。

【解決手段】本発明に係る遠隔医療システムは、内部ネットワークと、利用者端末と、生体データを計測する測定端末と、利用者端末と測定端末に装着でき、利用者端末に装着することで内部ネットワークを介して通信を行う利用者端末用アダプタと、測定端末に装着して内部ネットワークを介して利用者端末用アダプタと通信を行う測定端末用アダプタとから構成され、利用者端末用アダプタと測定端末用アダプタを利用者端末と測定用端末に着脱することで安全にサービス鍵を共有でき、セキュア通信を保証できる。

(もっと読む)

情報処理装置および方法、記録媒体、プログラム、並びに情報処理システム

【課題】安全かつ迅速に相互認証を行うことができるようにする。

【解決手段】第一の相互認証開始コマンドを取得すると、認証処理部のマスタ鍵生成部は、ステップS32において、相互認証の相手となる情報処理端末固有の鍵を生成するための鍵情報であるマスタ鍵を、第一のデータ、ルート鍵、および、アクセス先に指定されたディレクトリのディレクトリ鍵を縮退することにより生成する。マスタ鍵が生成されると認証処理部は、ステップS33において、暗号化部を制御し、情報処理端末のIDを、ステップS32の処理により生成されたマスタ鍵を用いて暗号化させ、情報処理端末固有の鍵を生成する。本発明は、例えば、通信システムに適用することができる。

(もっと読む)

ネットワーク・メッセージ・パケットを保護するための方法

メッセージのセキュア通信の方法。この方法は、複数のメッセージ・パケットを含むメッセージを提供することと、複数のノードを含むノーダル・ネットワークを提供することであって、ノーダル動作は、ノードでメッセージ・パケットに対する実行が可能である、提供することと、当該ネットワークの第1ノードによって第1メッセージ・パケットを得ることと、第1ノードによって第1メッセージ・パケットを処理することと、第1ノードによって処理された第1メッセージ・パケットを手放すことと、当該ネットワークのいずれかの他のノードによって少なくとも1つの他のメッセージ・パケットを得ることと、当該他のノードによって当該他のメッセージ・パケットを処理することと、当該他のノードによって処理された当該他のメッセージ・パケットを手放すことと、当該ネットワークのメッセージ宛先ノードによって第1メッセージ・パケットを受信することと、メッセージ宛先ノードによって少なくとも第2メッセージ・パケットを受信することと、再生されたメッセージを提供するために第1メッセージ・パケットおよび少なくとも第2メッセージ・パケットを処理することを含む。

(もっと読む)

(もっと読む)

電子情報管理システム、電子情報管理装置及び電子情報管理プログラム

【課題】

電子情報の不正利用を簡便に抑制させるようにした電子情報管理システム、電子情報管理装置及び電子情報管理プログラムを提供する。

【解決手段】

クライアント端末10−1は、アプリケーション1を用いてサーバ端末20にデータ1に対するアクセスを要求し、これを受けたサーバ端末20は、クライアント端末10−1にアプリ証明書を要求し、このアプリ証明書に基づく認証に成功した場合には、当該アプリケーションによるアクセスを許可するか否かを判定し、許可アプリケーションであると判定されるとデータ1をクライアント端末10−1に送る。その後クライアント端末10−1は、データ1に対する操作権限をサーバ端末20に問い合わせ、保存、印刷等の操作が禁止されていると、クライアント端末10−1におけるアプリケーション1では、保存、印刷等の機能を使用不可状態とする。

(もっと読む)

無線LANの通信方法及び通信システム

【課題】無線LAN用のアクセスポイント(AP)に接続している利用者の端末自体を、第三者のためのアクセスポイントとして利用できる通信環境を提供する。

【解決手段】1次ユーザ端末2は、ISP用アクセスポイント1に対して、無線通信により接続可能である。また、1次ユーザ端末2は、ISP用アクセスポイント1を介して、インターネットに接続可能である。2次ユーザ端末3は、1次ユーザ端末2に対して、無線通信により接続可能である。さらに、この通信方法は、以下のステップを備える。(1)1次ユーザ端末2を、ISP用アクセスポイント1に、無線通信により接続させるステップ;(2)2次ユーザ端末3を、1次ユーザ端末2に、無線通信により接続させるステップ;(3)その後、2次ユーザ端末2が、1次ユーザ端末2及びISP用アクセスポイント1を介して、インターネット5に接続するステップ。

(もっと読む)

認証サーバおよびその動作制御方法

【目的】クライアント認証を比較的簡単に行う。

【構成】クライアント端末装置1から送信された認証メッセージにクライアント証明書が含まれているかどうかの第1の判定処理が行われる。クライアント証明書が含まれていると,クライアント端末装置に対応するユーザID,パスワードがユーザ・データベース3に格納されているかどうかの第2の判定処理が行われる。ユーザID,パスワードがユーザ・データベース3に格納されていると,クライアント認証が行われたものとされる。ユーザID,パスワードがウェブ・サーバ4に送信され,正当なユーザID,パスワードかどうかが確認される。正当なものであれば,アクセス許可レスポンスがクライアント端末装置1に送信される。その後,ユーザIDおよびパスワードを用いたパスワード認証が行われることで,クライアント認証とパスワード認証との2要素の認証処理が実現できる。

(もっと読む)

アクセス認可システム、アクセス制御サーバ、およびビジネスプロセス実行システム

【課題】ユーザから要求されたサービスの提供開始までのユーザの待ち時間を少なくすることができるアクセス認可システム10を提供する。

【解決手段】本発明のアクセス認可システム10は、クライアント側の通信装置であるUS500に現在提供されているサービスの次に当該US500に提供されるべきサービスを特定し、当該US500が当該次のサービスを要求する前に、当該US500のユーザに対する当該次のサービスの認可判定を予め実行する。

(もっと読む)

サービス提供システム、サービス提供装置、およびサービス提供システムの管理方法

【課題】サービスの不正利用を防ぐことができるサービス提供システム、サービス提供装置、およびサービス提供システムの管理方法を提供すること。

【解決手段】サービス提供システム1は、第1認証装置2aおよび第2認証装置2bと、サービス提供装置4とを備える。サービス提供装置4は、第1認証装置2aおよび第2認証装置2bの両方を所持する利用者U1が、無線通信ユニット3による通信範囲Hの範囲内にいる場合に、印刷サービスの提供を許可する(図5(a)参照)。第1認証装置2aまたは第2認証装置2bのいずれかが、通信範囲Hの範囲外にある場合、利用者へのサービス提供を許可しない(図5(b),(c)参照)。これにより、いずれかの認証装置2が紛失または盗難された場合に、紛失または盗難された認証装置を用いることによる印刷サービスの不正利用を防ぐことができる。

(もっと読む)

セキュリティシステム

【課題】 システム管理者が各ユーザへのアクセス制御ポリシーの設定を容易に行えるようにする。

【解決手段】 ユーザ登録時に設定されるアクセス制御ポリシーの登録初期値を保持する特別なダミーユーザを導入する。管理者はシステムで固定されたアクセス制御ポリシーの登録初期値だけでなく、用意した複数のダミーユーザから必要なダミーユーザを指定してユーザ登録時を行うことでユーザ登録後の設定変更を不要にし、設定ミスを軽減する。

(もっと読む)

紛失通信方法及びそのシステム

【課題】不正者端末がいかに高い計算能力を有していたとしても、検出されずに不正を働くことができない紛失通信を可能とするシステムを提供する。

【解決手段】送信者端末10からは1ビットのメッセージを同一の2つの量子状態に符号化して受信者端末20に送信し、受信者端末20は2つの量子状態のどちらか一方をランダムに選択して復号化を行い、1/2の確率でメッセージの取得に成功する。送信者端末10と受信者端末20はコイン投げプロトコルをサブルーチンとして呼び出し、コイン投げプロトコルの結果に応じ送信者端末10あるいは受信者端末20が、復号化に使われなかった方の量子状態を検証することで不正を検出する。

(もっと読む)

画像形成装置

【課題】画像形成装置において、サーバ等の外部装置に対して通信により接続を行う際に暗号化の強度の高いプロトコルに限定して接続ができないという問題点があった。

【解決手段】 本発明の画像形成装置は、サーバ等の外部装置に対しての通信による接続を行う際には、通信の開始時に暗号化強度の高い方式のみを画像形成装置からサーバに提示する方法により、暗号強度の低いプロトコルによって暗号通信が行われてしまうという問題を解決した。

(もっと読む)

耐タンパ機能を有する上映装置

【課題】本発明は、耐タンパ機能を実現すると同時に、運用と保守の利便性を損なわないようにすることを実現する新たな上映装置の提供を目的とする。

【解決手段】外部から送られてくる暗号化されたコンテンツおよびライセンスメッセージを保管する手段と、秘密鍵を保管して、ライセンスメッセージを復号することでコンテンツの暗号鍵を取り出す手段と、取り出された暗号鍵を用いて、コンテンツを復号する手段と、装置に保守端末を接続する機能を提供する手段とを備える。さらに、コンテンツへのアクセスを防止するために、これらの各手段を取り囲む筐体壁を備える。この筐体壁には、コンテンツ管理者がコンテンツの管理行うための鍵付き扉が設けられるとともに、保守作業者が保守端末を接続して保守を行うための鍵付き扉が設けられる。コンテンツ管理者と保守作業者の権限を分離するため、これらの扉には異なった鍵が取り付けられる。

(もっと読む)

電子機器、その認証処理方法及び認証処理プログラム

【課題】認証モードが設定されているアプリケーションでも、特定の操作については認証なしで利用できるようにする。

【解決手段】アプリケーション1から呼び出されて認証サービスを行う認証サービス処理部2と、認証用データ入力を受け付けるシステム制御部3と、受け付けた認証用データに基づいて認証条件を満たしているか否かの判定を行う認証モジュール4とを有し、認証サービス処理部2は、アプリケーションの設定変更の際に、アプリケーション1から認証API処理部21が呼び出されると、上記認証API処理部21を呼び出したアプリケーション1をアプリケーション判別部22により判別し、上記認証API処理部21を呼び出したアプリケーション1に設定されている認証モードを認証モード取得部23により取得し、取得した認証モードに対応した認証モジュール4を上記認証API処理部21により呼び出し、認証条件を満たしているか否かを判定する。

(もっと読む)

ユーザ認証システム

【課題】個人がある程度特定され得る個人情報の登録を要することなく、ある程度身元が保証されたユーザにそのサービスを提供できるようにする。

【解決手段】クライアントからユーザ認証装置へのアクセス要求を受信したときに、任意の認証用コード列を生成してクライアントへ送信する生成部と、第二のサーバが生成した応答用コード列と第一のサーバが生成した応答用コード列とを比較して、クライアントに対するユーザ認証装置へのアクセスを許可するか否かを判定する判定部と、を備える。第二のサーバは、ログイン情報を共有する相手である第一のサーバにおける、ログイン時にユーザを一意に識別できる情報(一般にはユーザID)を持たない或いは持つ必要がない。つまり、第一のサーバから与えられる情報以外に、第二のサーバのユーザが第一のサーバ上の誰なのかを特定できる情報がないのであり、これは第二のサーバの管理者でさえ知り得ないのである。

(もっと読む)

2,061 - 2,080 / 6,614

[ Back to top ]