Fターム[5J104PA14]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 用途 (12,721) | 情報記録 (2,372)

Fターム[5J104PA14]に分類される特許

2,301 - 2,320 / 2,372

デバイスと携帯型保存装置との間の権利客体情報伝達方法及び装置

本発明は、デバイスと携帯型保存装置との間の権利客体情報伝達方法及び装置に関する。本発明によるデバイスと携帯型保存装置との間の権利客制情報伝達方法は、携帯型保存装置がデバイスから所定の要請を受ける段階、デバイスの要請によって特定される権利客体についての情報を含む現在の許可状態フォーマットを生成する段階、及び現在の許可状態フォーマットをデバイスに伝送する段階を含む。本発明によれば、デバイスと携帯型保存装置との間に権利客体についての情報を伝達するに当って、オーバーヘッドを減らし、情報伝達の迅速性を高めうる。

(もっと読む)

(もっと読む)

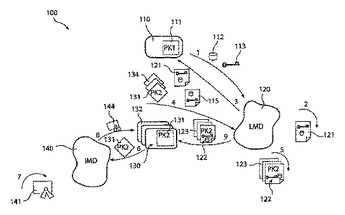

プライバシーを保護する情報配布システムにおけるライセンス管理

情報配布システムにおいて、ユーザーのプライバシーを提供しながら、第一のユーザーから一人または複数の他のユーザーにライセンスを移転するためのシステムおよび方法。プライバシーのレベルは、ライセンス書式とマスターライセンスおよび匿名ライセンスの使用とによって、およびライセンスに対応する証明書に失効リストを含めることによって高められる。  (もっと読む)

(もっと読む)

データベーステーブル探索用の暗号化されたデータベースインデックスを構築する方法を導入されたコンピュータ

本発明は、インデックス付きのデータベーステーブルを安全に構築し検索するためのさまざまな方法を達成する。データベーステーブル及びデータベースインデックスの機密部分は、暗号化されたデータを取り扱うために配置されたブール関数により暗号化され、序列され、そして検索される。また、認定利用者が暗号化されたテーブルを構築し検索することを可能にするデータベース管理システムが開示される。 (もっと読む)

フィルム・フィンガプリンティング

フィルム・マーキング技術は、プリント識別子を2進符号化ビット補数シリアル・ナンバーに符号化すること、この2進符号化ビット補数シリアル・ナンバーのビット(2進数字)を伝送するために使用されることになる特定のフレーム(ビット・フレーム)を識別すること、およびこの2進符号化ビット補数シリアル・ナンバーの特定のビット値に従ってこれらのビット・フレームをマーキングすることを含んでいる。ビット・フレーム上に予め規定されたマークが存在すれば、値1を有する2進数字であることを表し、予め規定されたマークがビット・フレーム上に存在しなければ、値0を有する2進数字であることを表す。  (もっと読む)

(もっと読む)

マルチ・ソース型の長期患者レベルのデータ暗号化処理

長期のデータベースの非識別型の患者ヘルスケア・データ記録をアセンブリするシステム及び方法を提供する。本システム及び方法は、患者プライバシを保証する間、複数のデータ供給者と共通のデータベース装置上で実現することができる。データ供給者ロケーションでは、データ記録の患者識別属性は、コネ標準化した形式で置かれ、共通のデータベース装置に送信する前に、1対の暗号鍵を用いて、二倍暗号化される。1対の暗号鍵は、データ供給者に対して特定の鍵と、共有のデータベース装置に対して特定の鍵を含む。マルチ・ソース型のデータ記録が、共通のデータベース暗号化のみ有するように、共通のデータベース装置では、データ供給者に対して特定の暗号化は取り除かれる。患者の識別情報に直接アクセスすることなく、暗号化したデータ記録は、ダミーラベル又はタグが割り当てられ、これにより、データベースで、データ記録を長期にリンクすることができる。タグは、タグの参照データベースにより、選択組の暗号化したデータ属性の値についての統計的なマッチングに基づいて割り当てられ、暗号化したデータ属性値に関連付けられる。  (もっと読む)

(もっと読む)

長期患者レベルのデータベースのための仲介のデータ暗号化

非揮発性のコンポーネント、及び/又は、コークス・プリカーソルを含む軽炭化水素供給原料をクラックする方法であって、重炭化水素供給原料が、炭化水素供給原料混合を形成するために、汚染した軽炭化水素供給原料に加えられる。汚染した軽炭化水素供給原料は、後に、フラッシュ/分離ベッセルのフラッシュ化、蒸気フェーズの分離及びクラック化、及びクラックした物を復元化により、蒸気フェーズ及び液体フェーズに分離される。重炭化水素供給原料は、分離ベッセルの動作する温度範囲内で、より高い温度でフラッシュ/分離ベッセルの動作を許容する。  (もっと読む)

(もっと読む)

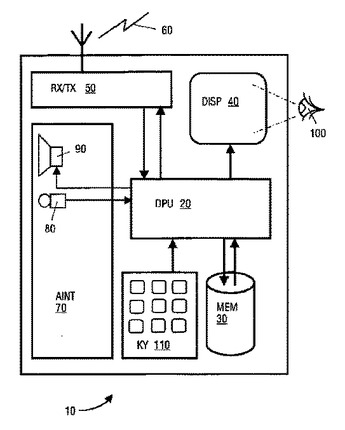

認証装置

検証可能なトランザクション(240)の記録を生成するためのパーソナル通信装置(10)(例えば、携帯電話)が記載されている。トランザクション(240)は情報の交換を含むものである。パーソナル通信装置は、受信コンポーネント、保護コンポーネント、メモリ、および記録コンポーネントを有している。受信コンポーネントは、パーソナル通信装置のユーザ(100)と遠隔にいる人との間のトランザクション、および遠隔にいる人のバイオメトリックデータ(BIOKY)、を受け取ることができる。保護コンポーネントは、バイオメトリックデータを用いて音声会話を保護することができる。記録コンポーネントは、バイオメトリックデータを用いて保護されたトランザクションをメモリ(30)に記録することができる。トランザクションの認証をサポートするよう動作可能なパーソナル通信装置(10)(上記と同様に携帯電話がある)も記載されている。パーソナル通信装置は、メモリ(30)と認証コンポーネントとを有している。認証コンポーネントは、バイオメトリック測定手段(80)により測定されたバイオメトリックデータ(BIOKY)が、音声会話(240)を保護するために使用された以前のバイオメトリックデータ(BIOKY)に対応している場合は、メモリに記憶されている保護されたトランザクションにアクセスできるようにしている。  (もっと読む)

(もっと読む)

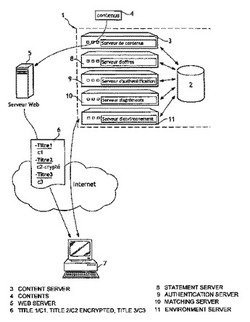

セキュリティー保障されたコンテンツをインターネットを介して送信する方法

少なくとも1つのコンテンツをインターネットタイプの通信ネットワークを介してセキュリティー保障態様で送信する方法。この方法は以下のステップを含む:ユーザのコンピュータのブラウザにより少なくとも1つの暗号化されたコンテンツを包含するウェブページを開くこと;前記ウェブページを用いてロードされたアプリケーション(アプレットと呼ばれる)をアクティブにすること(このアプレットはユーザの識別を要求する);ユーザの識別子を登録すること;アプレットによって認証サーバに向けてユーザの識別子を送信すること;認証の場合には、アプレットに向けて承諾を送信すること;表示ウインドウを表示すること;前記ウェブページに存在する前記コンテンツを承諾に応じて暗号解読すると共にこの解読されたコンテンツを表示指令に応答して表示ウインドウに表示すること。 (もっと読む)

複数の装置にまたがるアクセス認可

変換シーケンスのあるレベルの装置(100)で取得される認証情報(125)が変換シーケンスの別のレベルの別の装置(200)に安全に伝達される。伝達される認証情報(125)が以前に伝達された認証情報の単なるコピーではないことを保証するため、各伝達(145)は、受信装置(200)が最近生成されたと検証できる項目(255)を含む。

(もっと読む)

(もっと読む)

選択的なビデオブランキング

許可されない再生がプロテクトされた画像がサブセットに含まれるかを判定するため、ビデオ画像101のサブセットが分析される。その後のビデオ画像の領域は、許可されていない再生がプロテクトされた画像がサブセットに含まれないかに基づいて表示されるのが防止される。ウォータマークがビデオ画像で検出された場合220、ビデオ画像のセレクトエリア240は、その後のウォータマーク検出動作から包含又は除外される。エリアの包含/除外の結果は、ウォータマークを検出ための能力に影響を及ぼすとき260、エリアを包含/除外する領域は、表示されるべきではない領域210として識別される270。ウォータマーク検出の結果に影響を及ぼす他のエリアの検出は、他の領域を包含/除外するために領域の再定義を生じさせる。  (もっと読む)

(もっと読む)

セキュアな携帯型電子参照装置

外部コンピュータに接続することができる電子参照装置が開示される。電子参照装置は、読者が読む言葉を調べる辞書として機能する。装置は、また、携帯型電子装置に適切であるような他の様々な機能も持つことができる。コンピュータに接続された場合、システムは、十分なセキュリティ機能を有し、このセキュリティ機能は、ユーザが装置間でデータベースをコピーし、その上、メモリ内のデータベースのデジタル権利を保護することを可能とする。セキュリティ機能は、暗号化技術を使用して、データベースをメモリ内の場所に結びつけ、データベースのアクセスと可読性を規制する。 (もっと読む)

暗号又は復号を行うコンピュータシステム及びコンピュータプログラム

処理時間を観測するタイミング攻撃に対する耐性を有するコンピュータシステムを提供する。 コンピュータシステムは、平文又は暗号文に係る部分データを対応する変換データに変換するプロセスを経て、平文又は暗号文を暗号化又は復号する。変換表は、ライン表領域の先頭位置において、部分データに対応する1個の変換データを含み、他の位置において、前記変換に無関係のデータを含む。コンピュータプログラムは、取得した部分データを用いて、対応する前記変換データの前記変換表における位置を算出する演算命令群と、前記変換表から、算出された前記位置に存する前記変換データを読み出す読出命令群とを含む。 (もっと読む)

記録装置、記録媒体及びコンテンツ保護システム

画像変換を施したコンテンツを他の機器へ移動した場合、移動先の機器から元の記録再生装置へ前記コンテンツを再移動させた場合に、画像変換前のコンテンツを利用可能な記録再生装置を提供する。

前記記録再生装置は、コンテンツを暗号化して生成される第1暗号化コンテンツと、前記コンテンツに画像変換を施し、暗号化して生成される第2暗号化コンテンツと、それらの復号に用いるコンテンツ鍵とを記憶する記憶手段と、前記コンテンツ鍵を外部の記録媒体に記録し、前記記憶手段が記憶するコンテンツ鍵を消去する鍵移動手段と、前記コンテンツ鍵が消去された後に、前記第2暗号化コンテンツを前記記録媒体に記録し、前記記憶手段から消去するコンテンツ移動手段とを備える。

(もっと読む)

データ格納のための情報処理と輸送アーキテクチャ

本発明のネットワーク化されたデータ・ストレージの新規アーキテクチャーは、効率的な情報処理と伝送処理とを実現する。データは、処理、暗号化、エラーチェック、および冗長的に符号化され、量子と呼ばれる固定サイズのブロックで格納される。各量子は「効果的に交差する層(ECL:Effective Cross Layer)」によって処理される。このECLは、セキュリティ用プロトコルスタック、iWARPならびにiSCSIの機能、伝送制御、およびRAIDストレージ機能を再構築したものである。このECLによる機能合理化は、少ないメモリ・コピーによる非常に効率良いプロトコルを形成し、計算処理負担およびセキュリティ保護手段の大部分をクライアント側に設定する。この結果、多数のクライアントからの量子を、ターゲットは最小限の処理で格納する。  (もっと読む)

(もっと読む)

端末装置及び著作権保護システム

変換を施したコンテンツを他の機器へ移動した場合であっても、コンテンツの移動先の機器からコンテンツの移動元へ再度コンテンツを移動させた場合に、変換前のコンテンツを利用することができる端末装置を提供する。 端末装置は、前記コンテンツを、予め記憶し、前記コンテンツに、質を下げる非可逆変換を施して、変換コンテンツを生成し、生成した変換コンテンツを、前記記録媒体へ書き込む。端末装置は、暗号鍵を用いて、前記コンテンツの1のブロックを暗号化して、暗号化ブロックを生成し、前記1のブロックを、前記暗号化ブロックに置き換え、前記暗号鍵を、前記記録媒体へ書き込む。 (もっと読む)

署名付きファイルに証明書をリンクする方法およびシステム

【課題】 証明書をそれに関連する署名付きファイルにリンクさせる方法およびシステムを提供する。

【解決手段】 本発明の方法およびシステムによれば、証明書が保管されているアドレスまたはURLは、ファイルと一緒に伝送されるように、署名付きファイルのファイル名内にエンコードされる。このような署名付きファイルを受信した場合、第1のステップは、ファイル名から証明書アドレスを抽出しデコードすることにある。署名付きファイルを開いて認証する前に、証明書アドレスを使用して、証明書にアクセスし、証明書をチェックすることができる。好ましい一実施形態では、署名付きファイルの署名はファイルの内容と秘密鍵に基づくものであり、対応する証明書は少なくとも対応する公開鍵を含む。

(もっと読む)

不正コンテンツ検知システム

コンテンツの正当性の検証をコンテンツの再生と並行して行うため、再生中の処理負荷が高く、再生を行う実行装置は、高性能のプロセッサを搭載しなければならない。

本発明は、DVDに記録されている暗号化コンテンツを構成する複数の暗号化ユニットのうち、ランダムに選択した所定個数の暗号化ユニットのみを検証に用いることで、検証の処理に係る負荷を軽減した。また、検証の度にランダムに所定個数の暗号化ユニットを選択することで、不正なコンテンツの検出の精度をある程度高めることができる。  (もっと読む)

(もっと読む)

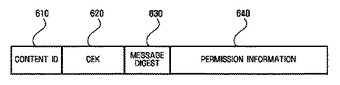

携帯型保存装置とデバイス間のデジタル著作権管理を用いたコンテンツ再生方法及び装置と、このための携帯型保存装置

携帯型保存装置とデバイスとの間にデジタル著作権管理を用いたコンテンツを再生する方法及び、このための携帯型保存装置を提供する。

携帯型保存装置を用いたコンテンツ再生方法は、携帯型保存装置にコンテンツに対する再生権利を要請するステップと、暗号化された再生権利を受信するステップと、暗号化された再生権利を復号化し、再生権利で暗号化されたコンテンツを復号化するステップと、を含む。

(もっと読む)

(もっと読む)

デジタルライセンス共有システム及び共有方法

【課題】本発明は、デジタル所有権管理システムにおけるデジタルライセンスを共有する方法、システム、装置を提供する。

【解決手段】デジタルコンテンツに関する使用権が、状態表示をそれぞれのプレーヤと関連付けることによって、コンテンツプレーヤ装置やコンテンツプレーヤアプリケーション間で転送される。転送は、使用権を要求するプレーヤから使用権を現在保持しているプレーヤへ、使用権を得るための要求を発信することによって実行される。転送を行なうプレーヤは、第1状態表示にもはや使用権を用いる権利が与えられていないことを表示させて、転送を要求しているプレーヤに使用権を転送する旨の返答を発信する。

(もっと読む)

暗号化データの不正使用防止システム及びこのシステムに用いられるデータリード装置

「目的」 本発明の目的は、データ(デジタルコンテンツ)の不正使用を防止し、第2の目的はデータの二次的使用による課金の回収を確実に行うことが可能なデータの加工方法、この加工方法により加工されたデータをリードするデータのリード方法、これらの方法を実現するプログラムが記録された記録媒体提供することにある。 「構成」 データの加工方法は、暗号化されており且つ復号化ビット長毎に複合化され、これにより再生されるデータ本体bの加工方法において、データ本体bを暗号化し、このデータ本体bの復号化ビット長と異なるビット長の一部を欠落させ、その欠落部分の間を詰めて当該データを連続させるようにしている。 (もっと読む)

2,301 - 2,320 / 2,372

[ Back to top ]