Fターム[5B276FD08]の内容

ストアードプログラムにおける機密保護 (3,759) | 不法対策 (1,438) | ウィルス (578)

Fターム[5B276FD08]に分類される特許

101 - 120 / 578

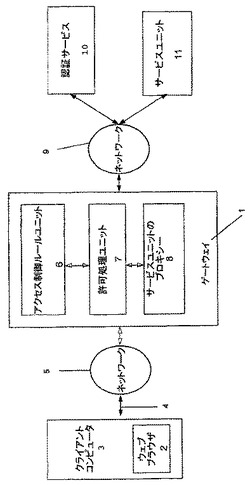

リモートクライアントの完全性検証を実施するための装置、システム、方法及びコンピュータプログラム製品

【課題】ネットワークサービス及びリソースへのアクセスを要求するリモートネットワーク装置の完全性を検証するための装置、システム、方法及びコンピュータプログラム製品を提供する。

【解決手段】ウイルス、ワーム、又はトロイの木馬のような意図されないコンピュータプログラムがリモート装置を危険にさらすことがある。本発明は、クライアント装置又はシステムの完全性及びセキュリティを検証するためのチェックを行う目的でウェブを経てクライアントのウェブブラウザへ検証ソフトウェアをダウンロードすることを含む。このようなチェックの結果は、ウェブを経て返送されて、サービス及びリソースへのアクセスを許可し及び許可を与えることを含むセキュリティ判断に使用される。

(もっと読む)

ジョブ処理システムおよび画像処理装置

【課題】処理を妨げずコンピュータウイルスによる被害を出す前にウイルス検出の要否を判定することができるジョブ処理システムおよび画像処理装置を提供する。

【解決手段】複合機は、ジョブを実行する前にウイルスチェックの要否判定を開始し(S101)、そのジョブのジョブデータに基づいて異常の有無を検知する(S105)。たとえば、生成されたジョブデータと、操作部でジョブの設定完了を受けたときの設定情報が一致しない場合や、ジョブデータに含まれているデータ値(印刷部数/送信宛先数)が所値以上の場合などは、コンピュータウイルスによってジョブデータが改竄されている可能性がある。このような場合は、異常を検知し(S106;Yes)、ウイルスチェックが必要であると判定して(S107)、ウイルスチェックを実行する(S108)。

(もっと読む)

正常データのnグラム分布を用いてペイロード異常を検出するための装置、方法、及び媒体

【課題】データ解析、特に異常データ伝送の検出に関する技術を提供する。

【解決手段】ネットワークを通じて伝送された異常ペイロードを検出する方法、装置、及び媒体。システムは、ネットワーク内のペイロードを受信し、各ペイロードに含まれたデータに対する長さを判断する。ネットワーク内で受信した各ペイロードに含まれたデータに対して統計的分布が生成され、ネットワークを通じて伝送された正常ペイロードを表す選択されたモデル分布と比較される。モデルペイロードは、それが受信ペイロードに含まれたデータに対する長さを含む所定の長さ範囲を有するように選択することができる。次に、受信ペイロードの統計的分布とモデル分布の間で検出された差異に基づいて、異常ペイロードが識別される。システムはまた、モデルの自動トレーニング及び漸次的更新をもたらすことができる。

(もっと読む)

端末保護システム及び端末保護方法

【課題】端末装置の処理負荷を増大させることなく、端末装置をウィルスソフトから保護すること。

【解決手段】端末装置と通信するサーバ装置は、アプリケーションプログラムを実行するプログラム実行手段と、端末装置から受信した遠隔操作命令に従ってプログラム実行手段によってアプリケーションプログラムを実行させ、当該アプリケーションプログラムの実行結果を端末装置へ送信する遠隔操作受付手段とを有する仮想端末を端末装置毎に備え、端末装置は、当該端末装置に対応する仮想端末の遠隔操作受付手段に対して遠隔操作命令を送信し、遠隔操作命令に対する応答として遠隔操作受付手段からアプリケーションプログラムの実行結果を受信する遠隔操作指示手段を備えた端末保護システムとした。

(もっと読む)

情報処理装置及び情報処理方法及びプログラム

【課題】様々な環境で実装された関数を対象にして、これらの関数が特定の演算アルゴリズムを実装した関数であるか否かを識別する。

【解決手段】関数抽出部120は、互いに異なる環境で作成された複数の学習サンプル200の各々から、特定の演算アルゴリズムを実装したサンプル関数を抽出する。関数モデル生成部140は、各サンプル関数におけるオペコードの出現分布を用いて算出した各サンプル関数同士の適合度に基づき、各サンプル関数を複数のグループに分類し、分類したグループごとに、グループにおけるオペコードの出現分布を示す関数モデルを生成する。関数識別部150は、各グループの関数モデルと識別対象プログラム400内の関数におけるオペコードの出現分布とを用いて算出した当該関数の各グループに対する適合度に基づき、当該関数が上記特定の演算アルゴリズムを実装した関数であるか否かを識別する。

(もっと読む)

画像形成装置とその情報処理方法及びプログラム

【課題】例えば、USBメモリ等の着脱可能な記憶媒体の利用時の管理を適切に行わせ、記憶媒体を利用する際のリスク低減を図る。

【解決手段】画像形成装置にログインするためのユーザを識別するための第1のユーザ識別情報を受け付け、記憶媒体の接続検知に従って、前記記憶媒体の記憶媒体識別情報を取得し、前記接続検知された記憶媒体の利用承認をするユーザを識別するための第2のユーザ識別情報を受け付け、前記記憶媒体を持ち出しすると判定される場合に、前記記憶媒体を持ち出しとするべく、前記記憶媒体識別情報と前記第1のユーザ識別情報と前記第2のユーザ識別情報とを含む第1の管理情報を出力し、前記記憶媒体利用判定手段で前記記憶媒体を返却すると判定される場合に、前記記憶媒体を返却とするべく、前記記憶媒体識別情報と前記第2のユーザ識別情報とを含む第2の管理情報を出力する。

(もっと読む)

管理装置及び管理方法及びプログラム

【課題】Webアプリケーションに対する診断を効率的に行う。

【解決手段】フレームワーク識別情報蓄積部113は、診断対象Webアプリケーション111で使用されているフレームワークを判別するための文字列が含まれるフレームワーク識別情報を記憶し、通信記録部114は、診断対象Webアプリケーション111との間の通信を記録し、フレームワーク判定部112が、通信記録から診断対象Webアプリケーション111から受信したWebページを抽出し、抽出したWebページにフレームワーク識別情報の文字列が含まれているか否かを解析し、Webページに文字列が含まれている場合に、当該文字列に対応するフレームワークが使用されていると判断し、セキュリティホール判定部102及び擬似攻撃生成部103が、当該フレームワーク用の擬似攻撃を省略してWebアプリケーションに対する擬似攻撃を行ってセキュリティホールを診断する。

(もっと読む)

侵入検出システムおよび方法

【課題】コンピュータウィルス、ワーム、他のコンピュータアタック、および/またはネットワークを繰り返し通過し得る任意の他のデータを検出する改善されたシステムおよび方法を提供すること。

【解決手段】電子ネットワークを介してデータを受信することと、該データを複数のデータ項目にセグメント化することと、選択されたデータ項目を得るために、該複数のデータ項目のうちの1つのデータ項目を分離することと、第1の特性メトリクスを得るために、第1の処理技術に従って該選択されたデータ項目を処理することと、第2の特性メトリクスを得るために、第2の処理技術に従って該選択されたデータ項目を処理することと、該選択された集合体サムプリントを得るために、該第1のメトリクスと該第2のメトリクスとを組み合わせることと、該集合体サムプリントを、ライブラリに格納された複数の集合体サムプリントと比較することとを包含する、方法。

(もっと読む)

通信システム、資格審査/設定用ネットワーク、通信機器及びそれらに用いるネットワーク接続方法

【課題】 ウイルス感染の通信機器や不正アクセスを目的とする通信機器等のネットワークへの接続を防止し、ネットワークへの接続を容易に行うことが可能なネットワーク接続方法を提供する。

【解決手段】 要求元の通信機器のユーザは、メインネットワークに接続する際に通信機器のケーブルをネットワーク機器のポートに差し込んで接続する。要求元の通信機器はネットワーク機器内のチェックインネットワークにて受付BOXに1対1に接続されると、ステップS2で受付BOX利用によるチェックインを行う。受付BOXはチェックイン処理で要求元の通信機器が接続条件を満たしていると判断すると、ステップS3で要求元の通信機器が接続するネットワークをチェックインネットワークからメインネットワークに切替える。要求元の通信機器はステップS4で、メインネットワークの実際の利用に移行する。

(もっと読む)

処理装置およびプログラム

【課題】正規のアプリケーション等の挙動を異常な挙動として検知する誤検知を低減することができる処理装置およびプログラムを提供する。

【解決手段】実行部10は、他の実行ファイルを生成する第1の実行ファイルを実行する。また、実行部10は、第1の実行ファイルが実行されたときに生成された第2の実行ファイルを、第1の実行ファイルの属性と異なる属性が付与された状態で実行する。さらに、実行部10は、第2の実行ファイルを、第1の実行ファイルの属性と同一の属性が付与された状態で実行する。判定部14は、第2の実行ファイルを実行したときの実行結果と、第2の実行ファイルを実行したときの実行結果とを比較する。

(もっと読む)

電子機器、およびプログラム

【課題】コンピュータウィルスに感染したことに気付かずにPOS端末が放置される可能性を減少させることができる、電子機器、およびプログラムを提供する。

【解決手段】USBストレージの接続前に計算したハッシュ値と、USBストレージの接続後に計算したハッシュ値と、が異なる場合に、コンピュータウィルスに感染した可能性がある旨の警告メッセージを表示することにより、コンピュータウィルスに感染したことをオペレータに気付かせる。また、USBストレージを接続した際に未知のコンピュータウィルスにPOS端末1が感染してしまった場合でも、店舗内の他のPOS端末に影響を与えることを防止するため、USBストレージが接続された場合に、ネットワークコントローラによるデータの送受信を停止させる。

(もっと読む)

ソフトウェア更新情報管理装置及びプログラム

【課題】必要な脆弱性情報を取りこぼしなく取得でき、且つ問題が有る場合の詳細情報の通知先を絞り込むことができるようにする。

【解決手段】ソフトウェア更新情報管理装置100においては、マシン毎構成情報保存部102内のソフトウェア名に基づいて、脆弱性情報公開装置200から脆弱性情報を収集する。また、適用状況情報が適用済みで且つ問題有無情報が問題有りを示す場合、読み込まれたマシン名に対応するソフトウェア名の組合せと同一の組合せのソフトウェア名に対応する他のマシン名を検索し、検索により得られた他のマシン名に対応する全ての適用状況情報が未適用を示す場合、他のマシン名に対応するアドレス情報の管理者端末にソフトウェア更新情報ID及び詳細情報を通知する。

(もっと読む)

解析システム、解析方法、及び解析プログラム

【課題】従来の技術では挙動解析を行うことができなかった不正プログラムの挙動解析を可能とすること。

【解決手段】コンピュータ内で不正な動作を行う不正プログラムの挙動を解析する解析システムであって、コンピュータへ侵入して不正プログラムの動作環境の生成及びコンピュータへの不正プログラムの導入を行う導入プログラムを動作させて、生成された動作環境に関する情報を含む環境情報と不正プログラムとを収集する情報収集手段と、情報収集手段によって収集された環境情報を記憶する情報記憶手段と、情報記憶手段によって記憶されている環境情報を用いて生成した環境下で不正プログラムを動作させるプログラム動作手段と、プログラム動作手段によって動作させた不正プログラムの挙動情報を収集する挙動情報収集手段とを有する解析システムによって不正プログラムの挙動を解析することとした。

(もっと読む)

コンピュータシステム、コンピュータ装置、ファイルオープン方法、及びプログラム

【課題】セキュリティを担保しつつ、電子メールの添付ファイルを開く際にそのファイルの危険性について確認を行う頻度を抑える。

【解決手段】クライアント10では、受信された電子メールに添付ファイルがある場合に、判定部12が、電子メールのヘッダ情報に含まれる経路情報を安全なメールの経路情報を含むホワイトリストと照合し、添付ファイルの危険性の解析を行うか否かを判定する。解析を行う場合は、情報付加部13が解析対象フラグを添付ファイルに付加する。ユーザがファイルを開く操作をファイルオープン検出部15が検出したときに、ファイル送信部16は、ファイルに解析対象フラグが付加されていればそのファイルをサーバ20に送信する。解析結果受信部17はそのファイルの危険性の解析結果をサーバ20から受信する。ファイルオープン決定部18は、解析結果が危険であればそのファイルを開くことを中止し、危険でなければそのファイルを開く。

(もっと読む)

実環境と仮想環境を遷移させるコンピュータ・プログラム

【課題】システム状態を維持しながら、コンピュータを実環境と仮想環境の間で動作環境を遷移させる。

【解決手段】実環境でOS101を実行する。仮想環境へ移行させるための移行イベントを生成する。移行イベントに基づいてコンピュータ・システムをサスペンド状態へ移行させる。サスペンド状態から電源オン状態への復帰を開始させる。サスペンド状態から電源オン状態に復帰するまでの間に、仮想化プログラム109をメイン・メモリに確保された所定の領域にロードする。仮想化プログラムを実行し、オペレーティング・システムをレジュームして仮想環境に移行する。

(もっと読む)

感染活動検知装置、感染活動検知方法、及びプログラム

【課題】ある機器が自己感染型悪性プログラムに感染したことの検知の確実性を高める。

【解決手段】監視装置30において、通信制御部31がIDS20からログデータを受信してログ記憶部32に記憶し、ログ抽出部33がログ記憶部32から所定時間内のログデータを抽出し、ログ分割部34がログデータを発信元IPアドレスごとに分割し、ログ解析部35が、分割後のログデータを解析し、宛先IPアドレスの数が閾値を超えており、宛先IPアドレスがネットブロック定義記憶部36に定義された複数のネットブロックに跨っており、宛先IPアドレスのネットブロックごとの数が閾値を超えていれば、その分割後のログデータに対応する発信元IPアドレスを有するクライアントが自己感染型悪性プログラムに感染している旨の解析結果を解析結果記憶部37に記憶し、表示制御部38が、その解析結果を表示する。

(もっと読む)

記憶装置管理システム、記憶装置管理方法及び記憶装置管理プログラム

【課題】予め登録した記憶装置以外の記憶装置を介したコンピュータウィルスへの感染や機密情報の漏洩を防止する記憶装置管理システムを提供する。

【解決手段】端末装置を新たに使用する際に、初期リスト生成機能部11aにより、端末装置1に接続された記憶装置の各々に付与されている識別情報を取得して初期リストを予め生成して内部記憶部12に記憶しておく。その後の通常動作時においては、端末装置1の起動時または動作時に新たに記憶装置を検出した際には、当該記憶装置の識別情報を取得して初期リストと比較し、初期リストに含まれない場合には使用不可にする。定期監査時には端末装置1に接続された全ての記憶装置の識別情報を取得して初期リストと比較し、完全に一致した場合には記憶装置の所定の領域の情報をバックアップし、完全に一致していない場合には当該端末装置を使用不可とする。

(もっと読む)

管理装置、端末装置、端末の管理方法

【課題】 従来の検疫システムなどのコンピュータの健全性を検査するシステムでは、コンピュータの記憶領域にあるファイルを全て調査するため、検査に時間がかかるという問題点があった。

【解決手段】 本発明によれば、上記のような問題点を解決するためになされたもので、書き込みまたは更新が行われたファイルのみを対象に、検査ポリシーに基づいて差分健全性検査を行うので、端末側へのウィルス等の進入を防止しつつ、健全性検査の量を少なくすることができる。

(もっと読む)

データ処理システムにおける処理動作マスキング

【課題】セキュリティ攻撃に対して抵抗力を持つデータ処理システムを提供する。

【解決手段】条件付き書き込み処理操作をサポートするデータ処理システムの中にトラッシュレジスタが設けられていて、非書き込み条件に遭遇したとき、レジスタ書き込みが条件付き書き込み操作により特定されるデータレジスタでなくてトラッシュレジスタになされる。したがって、レジスタ書き込みが起きるか否かに関係する電力変動が外部から観察できなくなる。トラッシュレジスタはシステム・コンフィギュレーション・レジスタ内に記憶されているコンフィギュレーション・パラメータによって、イネーブルとディスエーブルにプログラム可能である。

(もっと読む)

処理装置およびプログラム

【課題】正規のアプリケーション等の挙動を異常な挙動として検知する誤検知を低減することができる処理装置およびプログラムを提供する。

【解決手段】HDD5は、ファイルを記憶可能な第1の場所および第2の場所を有する。実行部10は、第1の場所に格納されている実行ファイルを実行する。複製部12は、第1の場所に格納されている実行ファイルを第2の場所に複製する。実行部10は、第2の場所に格納されている実行ファイルを実行する。判定部14は、第1の場所に格納されている実行ファイルを実行したときの実行結果と、第2の場所に格納されている実行ファイルを実行したときの実行結果とを比較する。

(もっと読む)

101 - 120 / 578

[ Back to top ]